Навигация

Криптографические методы защиты информации

МИНИСТЕРСТВО ОБРАЗОВАНИЯ РОССИЙСКОЙ ФЕДЕРАЦИИ

Муниципальное образовательное учреждение

«Средняя образовательная школа № 4

с углубленным изучением отдельных предметов»

МО «Город Полевской»

Свердловской области

РЕФЕРАТ

на тему: “ Криптографические методы защиты

информации ”

Реферат выполнил

ученик 9 физико-математического Климов И.С.

класса «Б»

г. Полевской

2005 год

Содержание:

1. Введение…………….………………………………………………………………………. 3

2. Криптография и шифрование…………………………………………….. 5

2.1 Что такое шифрование……………………………………………………… 5

2.2 Основные понятия и определения криптографии…………. 6

2.3 Симметричные и асимметричные криптосистемы…………. 8

2.4 Основные современные методы шифрования……………….. 8

3. Алгоритмы шифрования

3.1 Алгоритмы замены(подстановки)…………………………………… 10

3.2 Алгоритмы перестановки…………………………………………………. 12

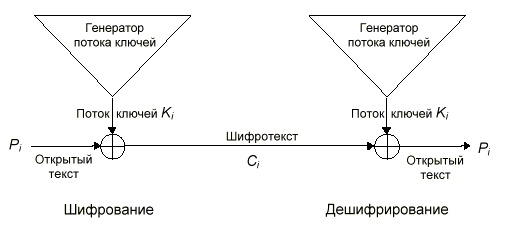

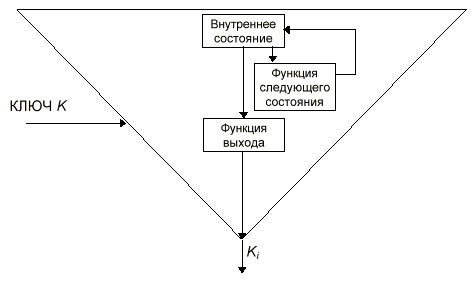

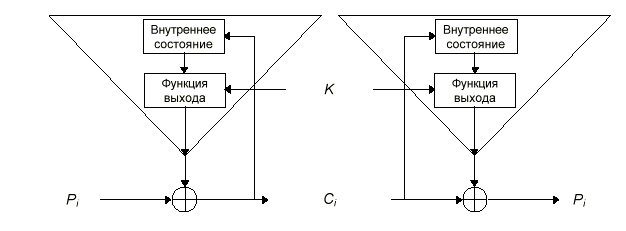

3.3 Алгоритмы гаммирования………………………………………………… 14

3.4 Алгоритмы основанные на сложных математических

преобразованиях……………………………………………………………… 15

3.5 Комбинированные методы шифрования………………………… 16

3.5.1 Криптографический стандарт DES…………………….. 17

3.5.2 ГОСТ 28147-89……………………………………………………… 18

3.6 Выводы………………………………………………………………………………. 18

4. Программные шифраторы

4.1 PGP 6.5.3……………………………………………………………………………. 20

4.2 BestCrypt 6.04……………………………………………………………………. 21

4.3 Плюсы и минусы программных шифраторов……………….. 21

5. Аппаратные шифраторы

5.1 Что такое аппаратный шифратор…………………………………… 22

5.2 Структура шифраторов……………………………………………………. 23

5.3 Шифропроцессор……………………………………………………………… 24

5.4 Быстродействие………………………………………………………………… 25

5.5 Шифраторы для защиты сетей……………………………………….. 25

5.6 Загрузка ключей шифрования……………………………………….. 26

5.7 Как программы используют шифратор…………………………. 26

5.8 Аппаратный шифратор «М-506»……………………………………. 27

5.9 Проблемы применения аппаратных шифраторов……….. 28

6. Совет и рекомендации………………………………………………………….. 29

7. Заключение………………………………………………………………………………. 31

Литература………………………………………………………………………………… 32

1. Введение

То, что информация имеет ценность, люди осознали очень давно - недаром переписка сильных мира сего издавна была объектом пристального внимания их недругов и друзей. Тогда-то и возникла задача защиты этой переписки от чрезмерно любопытных глаз. Древние пытались использовать для решения этой задачи самые разнообразные методы, и одним из них была тайнопись - умение составлять сообщения таким образом, чтобы его смысл был недоступен никому кроме посвященных в тайну. Есть свидетельства тому, что искусство тайнописи зародилось еще в доантичные времена. На протяжении всей своей многовековой истории, вплоть до совсем недавнего времени, это искусство служило немногим, в основном верхушке общества, не выходя за пределы резиденций глав государств, посольств и - конечно же - разведывательных миссий. И лишь несколько десятилетий назад все изменилось коренным образом - информация приобрела самостоятельную коммерческую ценность и стала широко распространенным, почти обычным товаром. Ее производят, хранят, транспортируют, продают и покупают, а значит - воруют и подделывают - и, следовательно, ее необходимо защищать. Современное общество все в большей степени становится информационно-обусловленным, успех любого вида деятельности все сильней зависит от обладания определенными сведениями и от отсутствия их у конкурентов. И чем сильней проявляется указанный эффект, тем больше потенциальные убытки от злоупотреблений в информационной сфере, и тем больше потребность в защите информации.

Среди всего спектра методов защиты данных от нежелательного доступа особое место занимают криптографические методы. В отличие от других методов, они опираются лишь на свойства самой информации и не используют свойства ее материальных носителей, особенности узлов ее обработки, передачи и хранения.

Широкое применение компьютерных технологий и постоянное увеличение объема информационных потоков вызывает постоянный рост интереса к криптографии. В последнее время увеличивается роль программных средств защиты информации, просто модернизируемых не требующих крупных финансовых затрат в сравнении с аппаратными криптосистемами. Современные методы шифрования гарантируют практически абсолютную защиту данных, но всегда остается проблема надежности их реализации.

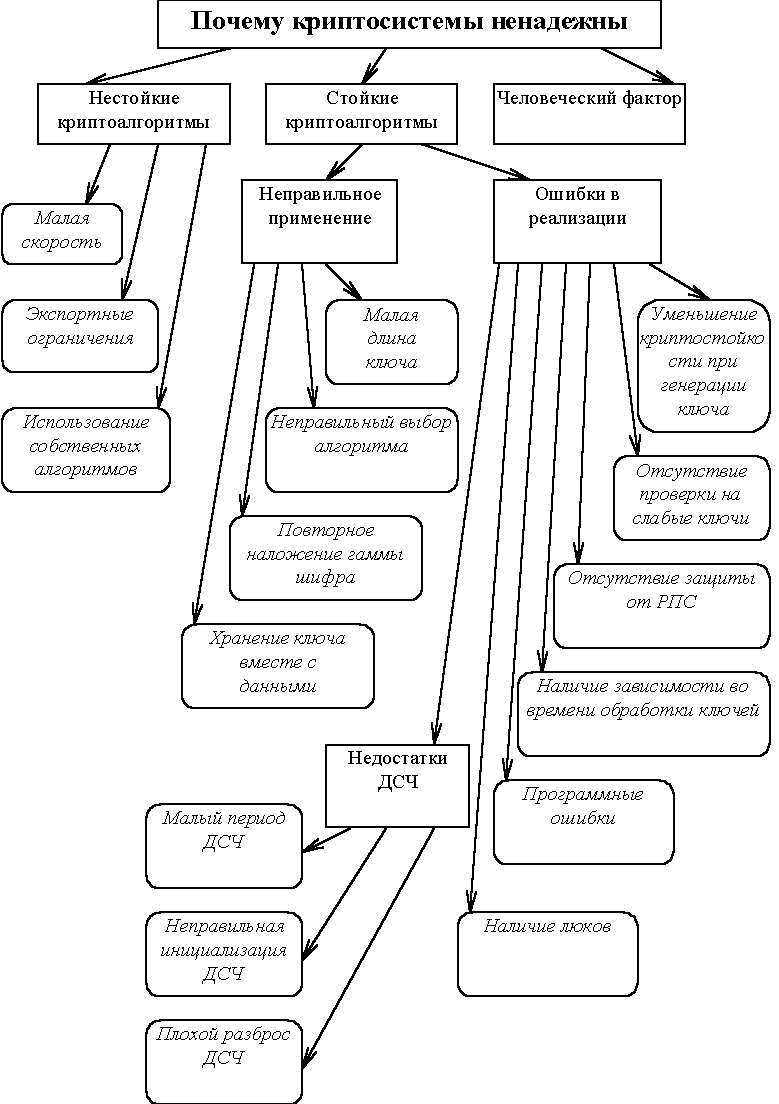

Свидетельством ненадежности может быть все время появляющаяся в компьютерном мире информация об ошибках или "дырах" в той или иной программе (в т.ч. применяющей криптоалгоритмы), или о том, что она была взломана. Это создает недоверие, как к конкретным программам, так и к возможности вообще защитить что-либо криптографическими методами не только от спецслужб, но и от простых хакеров. Поэтому знание атак и дыр в криптосистемах, а также понимание причин, по которым они имели место, является одним из необходимых условий разработки защищенных систем и их использования.

В настоящее время особо актуальной стала оценка уже используемых криптоалгоритмов. Задача определения эффективности средств защиты зачастую более трудоемкая, чем их разработка, требует наличия специальных знаний и, как правило, более высокой квалификации, чем задача разработки. Это обстоятельства приводят к тому, что на рынке появляется множество средств криптографической защиты информации, про которые никто не может сказать ничего определенного. При этом разработчики держат криптоалгоритм (как показывает практика, часто нестойкий) в секрете. Однако задача точного определения данного криптоалгоритма не может быть гарантированно сложной хотя бы потому, что он известен разработчикам. Кроме того, если нарушитель нашел способ преодоления защиты, то не в его интересах об этом заявлять. Поэтому обществу должно быть выгодно открытое обсуждение безопасности систем защиты информации массового применения, а сокрытие разработчиками криптоалгоритма должно быть недопустимым.

Похожие работы

... которым они имели место, является одним из необходимых условий разработки защищенных систем и их использования.АЛГОРИТМ RC4 В настоящей работе проведен анализ криптостойкости методов защиты информации, применяемых в операционных системах семейства Microsoft Windows 95, 98. Кроме того, нами было проведено исследование по поиску необходимой длины ключа и пароля, а также были рассмотрены проблемы ...

... обеспечения безопасности информации: Препятствие — метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т.д.). Управление доступом — методы защиты информации регулированием использования всех ресурсов ИС и ИТ. Эти методы должны противостоять всем возможным путям несанкционированного доступа к информации. Управление доступом ...

... оборудования. Существуют программно-аппаратные средства обеспечивающее блокировку доступа к файлу с секретной информацией а также уничтожение той программы, которая обеспечивает несанкционированный запрос к данному файлу Криптографические методы защиты данных Криптографические методы защиты данных — это методы защиты данных с помощью криптографического преобразования, под которым ...

... не к ключам!) и поэтому может зашифровывать и дешифровывать любую информацию; 2.7 Выводы по разделу 2. Подводя итоги вышесказанного, можно уверенно заявить, что криптографическими системами защиты называються совокупность различных методов и средств, благодаря которым исходная информация кодируеться, передаеться и расшифровываеться. Существуют различные криптографические системы защиты, ...

0 комментариев