Навигация

Робота з записами мови ассемблера

МІНІСТЕРСТВО ОСВІТИ І НАУКИ УКРАЇНИ

НАЦІОНАЛЬНИЙ ТЕХНІЧНИЙ УНІВЕРСИТЕТ

“ХАРКІВСЬКИЙ ПОЛІТЕХНІЧНИЙ ІНСТИТУТ”

Кафедра "Обчислювальної техніки та програмування"

АЛЬБОМ ДОКУМЕНТІВ

до курсового проекту з курсу

“Системне програмування”

Тема: “ Робота з записами мови ассемблера ”

Харків

2005

МІНІСТЕРСТВО ОСВІТИ І НАУКИ УКРАЇНИ

НАЦІОНАЛЬНИЙ ТЕХНІЧНИЙ УНІВЕРСИТЕТ

“ХАРКІВСЬКИЙ ПОЛІТЕХНІЧНИЙ ІНСТИТУТ”

Кафедра"Обчислювальної техніки та програмування"

Затверджую

__________________________

![]() _________________/ /

_________________/ /

“___” ________________2005 р.

Робота з записами мови ассемблера

Специфікація

Лист затвердження

xxxxxxxxxxxxxx

Виконав

ст. гр xxxx

xxxxxxxxxxxxxxx

“___” ________________2005 р.

Перевірив

xxxxxx.

“___” ________________2005 р.

Харків

2005

ЗАТВЕРДЖЕНО

xxxxxxxxxxxx

Робота з записами мови ассемблера

Специфікація

xxxxxxxxxxxxxxxx

| Код | Найменування | Примітки |

| xxxxxx – 00 00-01 | Специфікація |

|

| xxxxxx. 03011 – 13 00-01 | Опис пргограми |

|

| xxxxxxx. 03011 – 12 00-01 | Текст програми |

|

Харків

2005

МІНІСТЕРСТВО ОСВІТИ І НАУКИ УКРАЇНИ

НАЦІОНАЛЬНИЙ ТЕХНІЧНИЙ УНІВЕРСИТЕТ

“ХАРКІВСЬКИЙ ПОЛІТЕХНІЧНИЙ ІНСТИТУТ”

Кафедра"Обчислювальної техніки та програмування"

Затверджую

__________________________

![]() _________________/ /

_________________/ /

“___” ________________2005 р.

Робота з записами мови ассемблера

Опис програми

Лист затвердження

xxxxxxxxxxxxx

Виконав

ст. гр xxxxxx

![]() xxxxxxxx.

xxxxxxxx.

“___” ________________2005 р.

Перевірив

xxxxxxxxx.

“___” ________________2005 р.

Харків

2005

ЗАТВЕРДЖЕНО

xxxxxxxxxxx

Робота з записами мови ассемблера

Опис програми

xxxxxxxxxxx

Харків

2005

Зміст

Вступ

Загальні відомості

Функціональне призначення

Опис логічної структури

Використовувані технічні засоби

Виклик і завантаження

Вхідні дані

Вихідні дані

Висновки

Література

Вступ

Запис — структурний тип даних, що складається з фіксованого числа елементів завдовжки від одного до декількох біт.

При описі запису для кожного елементу вказується його довжина в бітах і, що необов'язкове, деяке значення. 8, 16 або 32 біт.

Якщо сумарний розмір запису менше вказаних значень, то всі поля запису “притискаються” до молодших розрядів.

Використовування записів в програмі, так само, як і структур, організовується в три етапи:

Задання шаблона запису, тобто визначення набору бітових полів, їх довжин і, при необхідності, ініціалізація полів.

Визначення екземпляру запису. Так само, як і для структур, цей етап має на увазі ініціалізацію конкретної змінної типом наперед визначеної за допомогою шаблона запису.

Організація звертання до элементів запису.

Компілятор TASM, крім стандартних засобів обробки записів, підтримує також і деякі додаткові можливості їх обробки.

Опис запису

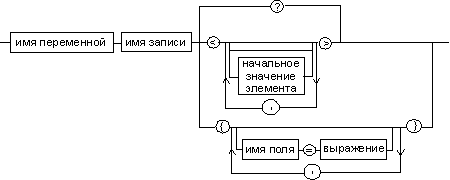

Опис шаблона запису має наступний синтаксис (мал. 6):

Имя_записи RECORD <описание элементов>

Тут: <описание элементов> є послідовністю описів окремих елементів запису згідно синтаксичній діаграмі (див. мал. 6):

Мал.1. Синтаксис опису шаблона запису

При описі шаблона пам'ять не виділяється, оскільки це всього лише інформація для транслятора асемблера про структуру запису.

Так само, як і для структур, місцеположення шаблона в програмі може бути будь-ким, але при цьому необхідно враховувати логіку роботи однопрохідного транслятора.

Визначення екземпляру запису

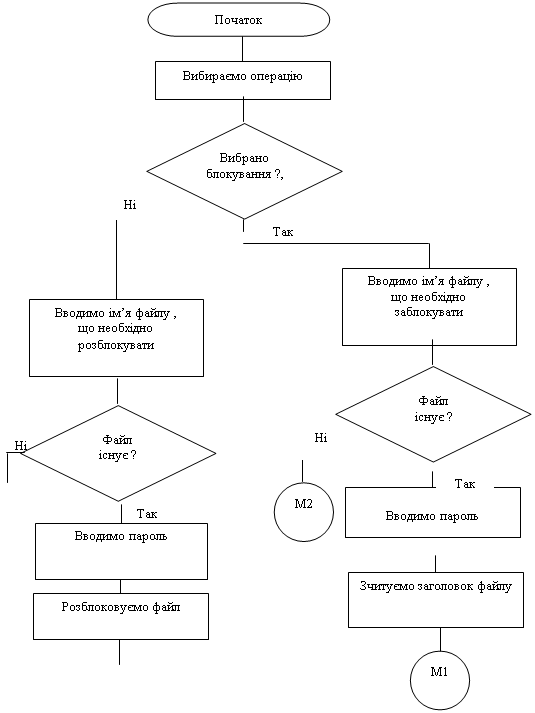

Для використовування шаблона запису в програмі необхідно визначити змінну з типом даного запису, для чого застосовується наступна синтаксична конструкція (мал. 7):

Мал.2. Синтаксис опису екземпляру запису

Аналізуючи цю синтаксичну діаграму, можна зробити висновок, що ініціалізація елементів запису здійснюється достатньо гнучко. Розглянемо декілька варіантів ініціалізації.

Якщо ініціалізувати поля не потрібен, то достатньо вказати ? при визначенні екземпляру запису:

...

iotest record

i1:1,i2:2=11,i3:1,i4:2=11,i5:2=00

...

flag iotest ?

Якщо ви складете і дослідите у відладчику тестовий приклад з даним визначенням запису, то побачите, що всі поля змінної типу запис flag обнуляються. Це відбувається не дивлячись на те, що у визначенні запису задані початкові значення полів.

Якщо потрібна часткова ініціалізація елементів, то вони полягають в кутові (< і >) або фігурні ({ і }) дужки.

Відмінність тут в тому, що в кутових дужках елементи повинні бути задані в тому ж порядку, що і у визначенні запису. Якщо значення деякого елементу спывпадає з початковим, то його можна не вказувати, але обов'язково позначити його комі. Для останніх елементів коми, що йдуть підряд, можна опустити.

Наприклад, згодитися із значеннями за умовчанням можна так:

iotest record

i1:1,i2:2=11,i3:1,i4:2=11,i5:2=00

...

flag iotest <> ;согласились со значением по умолчанию

Змінити значення поля i2 можна так:

iotest record

i1:1,i2:2=11,i3:1,i4:2=11,i5:2=00

...

flag iotest <,10,> ; перевизначили i2

Застосовуючи фігурні дужки, також можна вказати вибіркову ініціалізацію полів,але при цьому необов'язково позачити комами поля, із значеннями за умовчанням яких ми згодні:

iotest record

i1:1,i2:2=11,i3:1,i4:2=11,i5:2=00

...

flag iotest {i2=10} ; переопределили i2, не обращая внимания на порядок;следования других компонентов записи

1.Загальні відомості

Проект написан на мові TASM, реалізовано у трьох файлах:

main.asm, defs.inc, funcs.inc, record.inc. Під час компіляції усі файли об’єднуються в один.

Для своєї роботи проект може використовувати операційні системи MS Dos версії 1.0, або вище, а також операційні системи

MS WINDOWS 95/98/Me/2000/XP. Не виключається робота проекту під усіма іншими операційними системами, що якимсь чином можуть емулювати сеанси роботи під операційною системою MS DOS.

Похожие работы

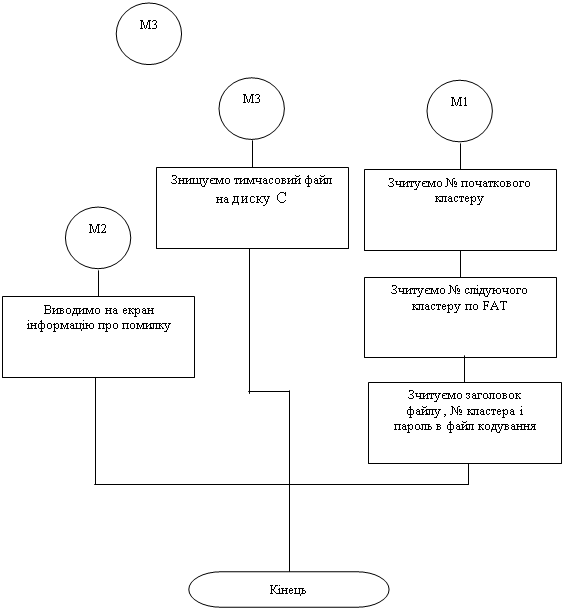

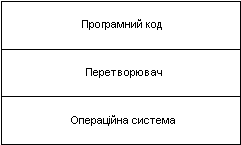

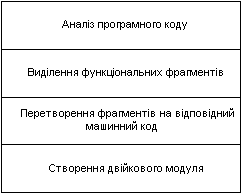

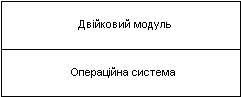

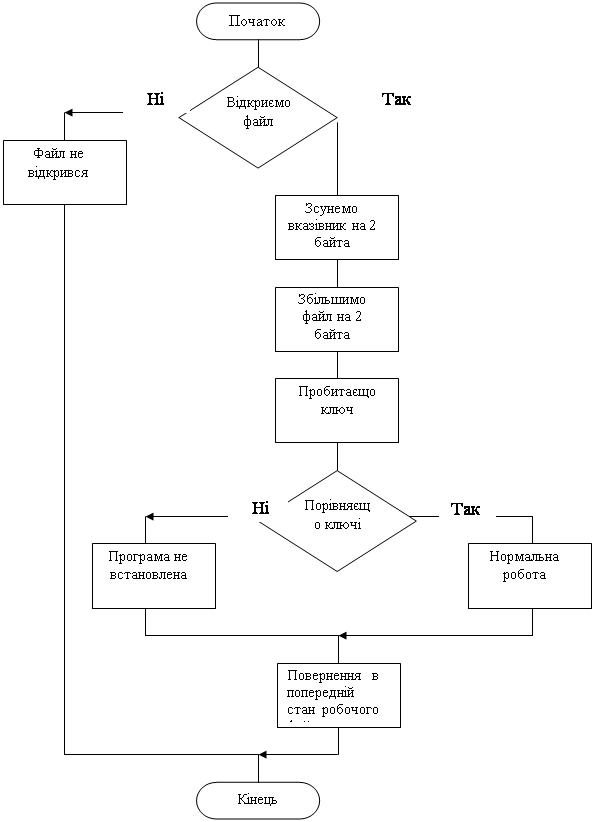

... ї дискети). Очевидно, що для жорсткості захисту розглянуті методи можуть використовуватися спільно в різноманітних комбінаціях. 3. Постанова задачі та методи її реалізації 3.1 Захист файлів від запису 3.1.1 Процес підготування програми на мові ассемблера Процес підготування і налагодження програми включає такі етапи: підготування вихідного тексту програми за допомогою будь-якого ...

... . Механізм переривань забезпечує ефективна взаємодія пристроїв уведення-висновку з мікропроцесором. Переривання цікавлять нас тому, що обробка переривань - це прерогатива програмування на мові асемблера. У високорівневих мовах відсутні засоби роботи з перериваннями на машинному рівні. Переривання звичайно викликаються зовнішніми пристроями. Переривання сигналізує мікропроцесору, щоб він призупинив ...

... заціях для обміну інформацією усе ширше використовують електронну пошту, що без додаткових засобів захисту може стати надбанням сторонніх осіб. Самим надійним захистом від несанкціонованого доступу до переданої інформації і програмних продуктів ПК є застосування різноманітних методів шифрування (криптографічних методів захисту інформації). Криптографічні методи захисту інформації - це спеціальні ...

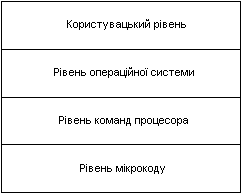

... множина комірок, що пронумеровані, тобто до кожної з них можна звернутись, вказавши її адресу. При цьому кількість комірок фізичної пам’яті обмежена і фіксована. Системне програмне забезпечення повинно зв’язувати кожне ім’я, що вказане користувачем, з фізичною коміркою, тобто здійснювати відображення імен на фізичну пам’ять комп’ютера. Логічне (символьне) ім’я ...

0 комментариев