Навигация

Анализ угроз и каналов утечки информации

1.4 Анализ угроз и каналов утечки информации

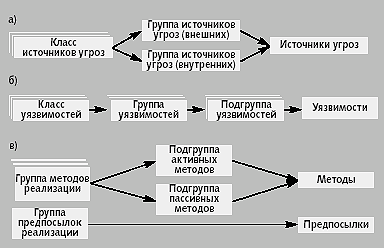

Анализ потенциально возможных угроз информации является одним из первых и обязательным этапом разработки любой защищенной ИС. При этом составляется как можно более полная совокупность угроз, анализируется степень риска при реализации той или иной угрозы, после чего определяются направления защиты информации в конкретной ИС.

Разнообразие потенциальных угроз информации в ИС столь велико, что не позволяет предусмотреть каждую из них, поэтому анализируемые характеристики угроз следует выбирать с позиций здравого смысла, одновременно выявляя не только собственно угрозы, вероятность их осуществления, масштаб потенциального ущерба, но и их источники.

Идентификация угроз предполагает рассмотрение воздействий и последствий реализации угроз. Проблемы, возникшие после реализации угрозы, сводятся к раскрытию источников утечки, модификации защиты, разрушению информации или отказу в обслуживании. Более значительные долговременные последствия реализации угрозы приводят к утрате управления войсками, нарушению тайны, потере адекватности данных, к человеческим жертвам или иным долговременным эффектам.

Лучше всего анализировать последствия реализации угроз еще на стадии проектирования локальной сети, рабочего места или информационной системы, чтобы заранее определить потенциальные потери и установить требования к мерам обеспечения безопасности. Выбор защитных и контрольных мероприятий на ранней стадии проектирования ИС требует гораздо меньших затрат, чем выполнение подобной работы на эксплуатируемой ИС. Но и в последнем случае анализ опасностей помогает выявить уязвимые места в защите системы, которые можно устранить разумными средствами.

В большинстве случаев проведение анализа возможных опасностей позволяет персоналу лучше осознать проблемы, которые могут проявиться во время работы. Прежде за разработку мероприятий по защите информации обычно отвечал менеджер системы информации и управления или автоматизированной обработки данных. Теперь применяется другой подход, при котором в каждой организации ответственность за выполнение анализа опасностей и разработку методики их исключения возлагается на несколько групп служащих.

В рабочую группу, призванную анализировать возможные опасные ситуации, рекомендуется включать следующих специалистов.

В группу анализа опасных ситуаций следует включить (1):

• аналитика по опасным ситуациям (лицо, назначенное для проведения анализа).

Этот специалист является ответственным за сбор исходных данных и за представление руководству информации, способствующей лучшему выбору защитных мероприятий.

В группу анализа опасных ситуаций следует включить (2):

• пользователей, ответственных за предоставление аналитику точной информации о применяемых приложениях.

В группу анализа опасных ситуаций следует включить (3):

• служащих, занимающихся эксплуатацией здания, работников отдела кадров, охрану и других сотрудников, которые могут предоставить информацию о внешних опасностях и проблемах, связанных с окружающей средой.

В группу анализа опасных ситуаций следует включить (4):

• персонал сопровождения сети, на который возлагается ответственность за предоставление информации об аппаратном и программном обеспечении, а также о применяемых процедурах по ограничению прав доступа и замене (смене) паролей.

В группу анализа опасных ситуаций следует включить (5):

• представителей руководства, ответственных за обеспечение защиты ценностей организации.

Неформальная модель нарушителя.

Нарушитель – это лицо, предпринявшее попытку выполнения запрещенных операций (действий) либо по ошибке и незнанию, либо осознанно со злым умыслом (из корыстных интересов) или без такового.

Ради игры или удовольствия, с целью самоутверждения и т.п. с использованием для этого различных возможностей, методов и средств. Злоумышленником будем называть нарушителя, намеренно идущего на нарушение из корыстных побуждений.

Неформальная модель нарушителя отражает его практические и теоретические возможности, априорные знания, время и место действия и т.п. Для достижения своих целей нарушитель должен приложить усилия, затратить определенные ресурсы. Исследовав причины нарушений, можно либо повлиять на эти причины (если возможно), либо точнее определить требования к системе защиты от данного вида нарушений или преступлений. В каждом конкретном случае исходя из существующей технологии обработки информации может быть определена модель нарушителя, которая должна быть адекватна реальному нарушителю для данной ИС.

При разработке модели нарушителя формируются:

• предположения о категориях лиц, к которым может принадлежать нарушитель.

А также -

• предположения о мотивах (целях) нарушителя;

• предположения о квалификации нарушителя и его технической оснащенности;

• ограничения и предположения о характере возможных действий нарушителей.

По отношению к ИС нарушители бывают внутренними (из числа персонала) или внешними (посторонние лица).

Внутренними нарушителями могут быть (1):

• пользователи (операторы) системы;

• персонал, обслуживающий технические средства (инженеры, техники).

Внутренними нарушителями могут быть (2):

• сотрудники отделов разработки и сопровождения ПО (прикладные и системные программисты).

А также -

• технический персонал, обслуживающий здания (уборщики, электрики, сантехники и другие сотрудники, имеющие доступ в здания и помещения, где расположены компоненты ИС);

• сотрудники службы безопасности ИС;

• руководители различных уровней должностной иерархии.

Посторонними нарушителями могут быть (1):

• клиенты;

• случайные посетители;

• представители предприятий, обеспечивающих энерго-, водо- и теплоснабжение организации.

Посторонними нарушителями могут быть (2):

• представители конкурирующих организаций (иностранных спецслужб) или лица, действующие по их заданию;

• любые лица за пределами контролируемой территории.

Можно выделить три основных мотива нарушений безопасности ИС со стороны пользователей: безответственность, самоутверждение и корыстный интерес.

При нарушениях, вызванных безответственностью, пользователь целенаправленно или случайно производит какие-либо разрушающие действия, не связанные, тем не менее, со злым умыслом. В большинстве случаев это следствие некомпетентности или небрежности.

Некоторые пользователи считают получение доступа к системным наборам данных крупным успехом, затевая своего рода игру “пользователь – против системы” ради самоутверждения либо в собственных глазах, либо в глазах коллег.

Нарушение безопасности ИС может быть вызвано и корыстным интересом пользователя системы. В этом случае он будет целенаправленно пытаться преодолеть систему защиты для доступа к хранимой, передаваемой и обрабатываемой в ИС информации. Даже если ИС имеет средства, чрезвычайно усложняющие проникновение, полностью защитить ее от этого практически невозможно.

Похожие работы

... и нарушении режима защиты информации, несут ответственность в соответствии с уголовным, гражданским законодательством и законодательством об административных правонарушениях. 1.2 Методы и средства защиты информации в экономических информационных системах При разработке АИТ возникает проблема по решению вопроса безопасности информации, составляющей коммерческую тайну, а также безопасности ...

... информации и дезорганизации работы абонентских пунктов; - организационно-технические мероприятия, направленные на обеспечение сохранности конфиденциальных данных. 2. Основные методы и средства защиты информации в сетях Разобрать подробно все методы и средства защиты информации в рамках ВКР просто невозможно. Охарактеризую только некоторые из них. 2.1 Физическая защита информации К ...

... техники (высокая тактовая частота) применение программных методов также достаточно эффективно и очень часто применяется в средствах вычислительной техники наряду с другими программными средствами защиты информации. Применение криптографических методов в рамках сетевых протоколов позволяет также решать отдельные задачи других направлений обеспечения безопасности. При этом, эти средства могут не ...

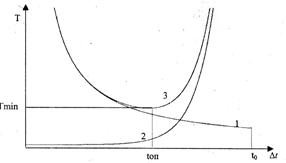

... при этом избыточного тестирования файлов, не представляющих угрозу. время, затраченное на поддержание антивирусной защиты s типов информации, имеет вид: , (10) где-характеристики вычислительной системы для с-ого типа информации. Нахождение аналитического решения системы (10) сводится к нахождению оптимального режима защиты отдельно для каждого типа информации. Заключение. предлагаемый подход ...

0 комментариев