Навигация

Особенности управления безопасностью в медицинских учреждениях

2. Особенности управления безопасностью в медицинских учреждениях

Среди мер для повышения надежность систем безопасности медицинских информационных систем целесообразно использовать следующие основные методы и способы защиты:

- кардинальное улучшение системы регистрации первичных медицинских данных на основе применения индивидуальных носителей информации (ИНИ);

- обязательное дублирование информации, хранимой в ИНИ, в базах данных различных уровней;

- периодическая (лучше ежедневная) актуализация всех баз данных в информационной системе (эта мера исключает возможность фальсификации медицинских сведений "задним числом");

- обеспечение доступа к информации различными путями: открыть часть информации для всех, открыть часть информации для пения и записи медицинским специалистам при условии их идентификации, и, наконец, часть информации открыть для чтения с разрешения пациента;

- для достижения необходимого уровня защиты информации со стороны программных средств использовать средства сетевых операционных систем.

Защита информации от несанкционированного доступа должна обеспечиваться блокированием доступа к информации:

- для СУБД - со стороны как персонала, так и тех задач системы, которым данная информация не требуется в силу функционального назначения;

- на рабочем месте - со стороны пользователей, не обладающих соответствующими полномочиями на доступ к различным информационным ресурсам;

- по каналам связи - со стороны сетевых пользователей и тех задач системы, которым данная информация не требуется опять-таки в силу функционального назначения.

Современный опыт решения проблем информационной безопасности показывает, что для достижения наибольшего эффекта при организации защиты информации необходимо руководствоваться рядом принципов.

Первым и наиболее важным является принцип непрерывности совершенствования и развития системы информационной безопасности: постоянный контроль функционирования системы, выявлении ее слабых мест, возможных каналов утечки информации и НСД, обновление и дополнение механизмов защиты в зависимости от изменения характера внутренних и внешних угроз, обоснование и реализация на этой основе наиболее рациональных методов, способов и путей защиты информации. Таким образом, обеспечение информационной безопасности не может быть разовым мероприятием.

Вторым является принцип комплексного использования всего арсенала имеющихся средств защиты во всех структурных элементах производства и на всех этапах технологического цикла обработки информации.

Комплексный характер защиты информации обусловлен действиями злоумышленников. Здесь правомерно утверждение, что оружие защиты должно быть адекватно оружию нападения. Кроме того, наибольший эффект достигается в том случае, когда все используемые средства, методы и мероприятия объединяются в единый, целостный механизм — систему информационной безопасности. Только в этом случае появляются системные свойства, не присущие ни одному из отдельных элементов системы защиты, а также возможность управлять системой, перераспределять ее ресурсы и применять современные методы повышения эффективности ее функционирования.

Важнейшими условиями обеспечения безопасности являются законность, достаточность, соблюдение баланса интересов личности и предприятия, высокий профессионализм представителей службы информационной безопасности, подготовка пользователей и соблюдение ими всех установленных правил сохранение конфиденциальности, взаимная ответственность персонала и руководства, взаимодействие с государственными правоохранительными органами. Без соблюдения этих условий никакая система информационной безопасности не может обеспечите требуемого уровня защиты.

3. Рекомендации по созданию систем информационной безопасности

Наряду с основными требованиями существует ряд устоявшихся рекомендаций, которые будут полезны, создателям систем информационной безопасности:

- средства защиты должны быть просты для технического обслуживания и «прозрачны» для пользователей;

- каждый пользователь должен иметь минимальный набор привилегий, необходимых для работы;

- возможность отключения защиты в особых случаях, например когда механизмы защиты реально мешают выполнению работ;

- независимость системы защиты от субъектов защиты

- разработчики должны предполагать, что пользователи имеют наихудшие намерения (враждебность окружения), что они будут совершать серьезные ошибки и искать к пути обхода механизмов защиты;

- отсутствие на предприятии излишней информации о существовании механизмов защиты [4, с. 83].

Предпринимаемые меры защиты должны быть адекватны вероятности осуществления данного типа угрозы и потенциальному ущербу, который может быть нанесен в том случае, если угроза осуществится (включая затраты на защиту от нее).

Выбирая защитные меры, приходиться учитывать не только прямые расходы на закупку оборудования и программ, но и расходы на их внедрение, в частности - на обучение и переподготовку персонала. Важным обстоятельством является совместимость нового средства со сложившейся аппаратно-программной структурой объекта.

По мнению специалистов, организационные мероприятия играют большую роль в создании надежного механизма защиты информации, так как возможности несанкционированного использования конфиденциальных сведений в значительной мере обусловлены не техническими аспектами, а злоумышленными действиями, нерадивостью, небрежностью и халатностью пользователей или персонала защиты.

Сформированная совокупность правовых, организационных и инженерно – технических мероприятий выливается в соответствующую политику безопасности, отраженную в концепции информационной безопасности предприятия.

Концепция разрабатывается на основе анализа современного состояния информационной безопасности, источников, видов угроз и динамики их развития. Концепция системы защиты представляет собой систематизированное изложение целей, задач, принципов и способов достижения информационной безопасности.

Концепция информационной безопасности должна содержать:

- общую характеристику объекта защиты (описание состава, функций и существующей технологии обработки информации);

- формулировку целей создания системы защиты, основных задач обеспечения информационной безопасности и путей достижения целей;

- основные классы угроз информационной безопасности, принимаемые во внимание при разработке подсистемы защиты;

- основные принципы и подходы к построению системы обеспечения информационной безопасности, меры, методы и средства достижения целей защиты.

Концепция представляет собой официальную принятую систему взглядов на проблему информационной безопасности и пути ее решения с учетом современных тенденций развития информатизации медицинского учреждения. Она является методологической основой политики в разработке практических мер по ее реализации.

Заключение

В настоящее время благополучие и даже жизнь многих людей зависят от обеспечения информационной безопасности множества компьютерных систем обработки информации, контроля и управления различными объектами. К таким системам относятся и медицинские информационные системы.

Их особенностью является, прежде всего, то, что в них хранится и обрабатывается информация, всесторонне определяющая социальный статус человека, а это обусловливает особую форму отношений между теми, кто ее формирует, и теми, кто использует. Значит, наряду с повышенными требованиями к достоверности информации должны накладываться нравственные ограничения на доступ к ней, а также юридическая ответственность предоставляющих ее лиц.

Любой медицинский работник несет полную ответственность (моральную, административную и уголовную) за конфиденциальность информации, к которой он получает доступ в ходе своей профессиональной деятельности.

Из рассмотренного становится очевидно, что обеспечение информационной безопасности является комплексной задачей. Это обусловлено тем, что информационная среда является сложным многоплановым механизмом, в котором действуют такие компоненты, как электронное оборудование, программное обеспечение, персонал.

Для решения проблемы обеспечения информационной безопасности необходимо применение законодательных, организационных и программно-технических мер. Пренебрежение хотя бы одним из аспектов этой проблемы может привести к утрате или утечке информации, стоимость и роль которой в жизни современного общества приобретает все более важное значение.

Список использованной литературы

1.Безопасность жизнедеятельности. Безопасность технологических процессов и производств: Охрана труда: Учеб. пособие/ Кукин П.П., Лапин В.Л., Пономарев Н.Л. Сердюк Н.И- 2-е изд. Испр, и доп.. -М.: Высшая школа, 2001. -318 с.

2.Безопасность жизнедеятельности. Учебник для вузов / К.З.Ушаков, Н.О. Каледина, Б.Ф. Кирин, М.А. Сребрый. Под ред. К.З.Ушакова М.: Моск. Гос. Горн. ун-т, 2000. – 430

3.Безопасность жизнедеятельности. Учебник для вузов/ С.В. Белов, А.В. Ильинская, А.Ф. Козьяков и др.; Под общ. Ред. С.В. Белова, - М.: Высш.шк., 2008. - 448 с.

4.Информационно-аналитические системы и технологии в здравоохранении и ОМС. «Сборник трудов Всероссийской конференции». Красноярск, 15 – 17 сентября 2004 г. С. 402 – 411.

5.Куликов Г.Б. Безопасность жизнедеятельности: Учебник для инж. направлений и спец. высш. учеб. заведений. - М.: Мир книги, 2008. - 269 с.

6.Русак О.Н., Малаян К.Р., Занько Н.Г. Безопасность жизнедеятельности. Учебное пособие СПб; Издательство «Лань», 2000 448 с.

Похожие работы

... и краж оборудования. Средства контроля доступа в помещения. Инструментальные средства анализа систем защиты: – Программный мониторинговый продукт. основа информационной безопасности (в фирме, большой аудитории, бизнесе) Основа информационной безопасности в организации – это внутрифирменный контроль и достоверность. Система информационной безопасности (СИБ) является одним из основных элементов ...

... , необходимых для разработки и эксплуатации задач. ГЛАВА 2. МАТЕМАТИЧЕСКОЕ ОБЕСПЕЧЕНИЕ КОМПЛЕКСА ЗАДАЧ "ОЦЕНКА ЭФФЕКТИВНОСТИ ФУНКЦИОНИРОВАНИЯ ВОЕННО-МЕДИЦИНСКОГО УЧРЕЖДЕНИЯ” 2.1 Постановка задачи и её спецификация Основной целью разработки КЗ “Оценка эффективности работы военного госпиталя методом главных компонент” является автоматизация обработки статистических данных, представляющих собой ...

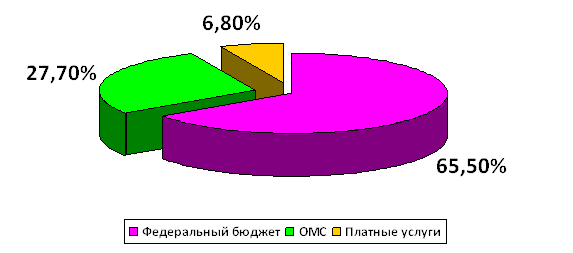

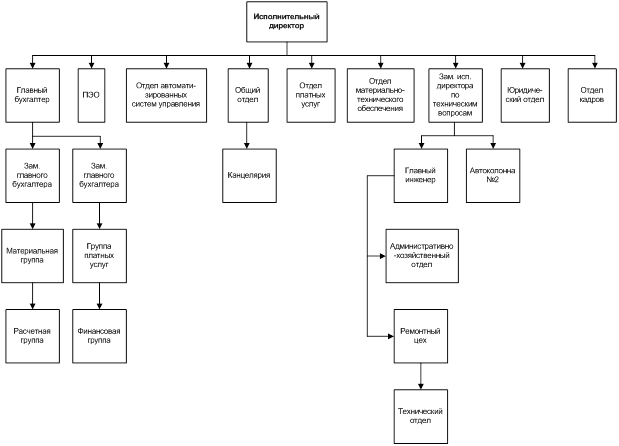

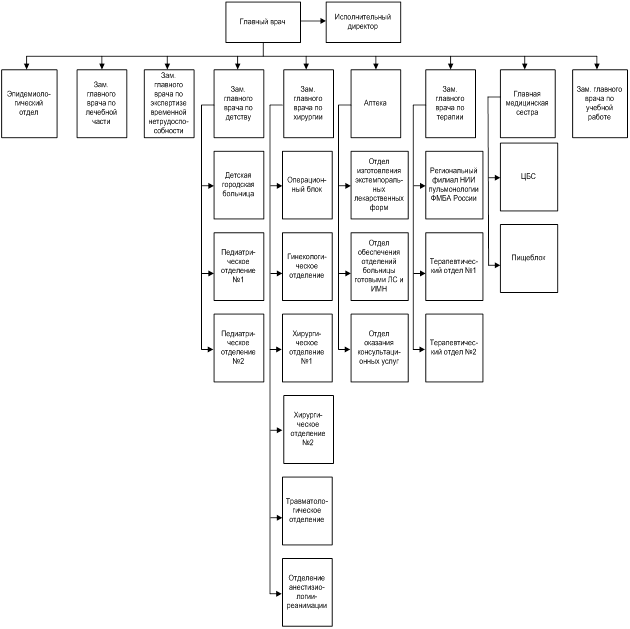

... ) могут быть отражены только такие услуги, которые служат достижению цели, для которых создано учреждение. 3. НАПРАВЛЕНИЯ СОВЕРШЕНСТВОВАНИЯ ОРГАНИЗАЦИОННО-ПРАВОВОГО ОБЕСПЕЧЕНИЯ ДЕЯТЕЛЬНОСТИ МУЗ «ЦЕНТРАЛЬНАЯ РАЙОННАЯ ПОЛИКЛИНИКА» 3.1 Перспективы развития организации на рынке медицинских услуг За последние годы отмечается резкое ухудшение состояния здоровья населения. Охрана общественного ...

... по введению новых систем оплаты труда. Коэффициент удорожания тарифов, учитывающий уровень нормативной обеспеченности медицинского учреждения, применяется при определении стоимости медицинских услуг, оказанных гражданам, застрахованным Страховщиками Красноярского края. Глава III. План развития В ближайшее время планируется переход учреждений здравоохранения субъектов РФ на одноканальное ...

0 комментариев