Навигация

4.5 NOD 32 Antivirus System

Разработчик: Eset

Web-сайт: http://www.nod32.com/

Размер дистрибутива 6 Мб

Программа работает под управлением Windows 95/98/Me/NT4.0/2000 Pro/XP, Linux

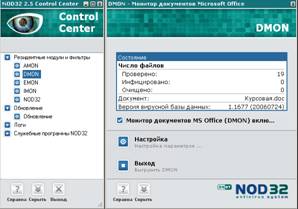

Рис.8. Антивирус NOD32

В антивирусный пакет NOD32 Antivirus System входят монитор AMON, сканер NOD32, монитор Интернет-активности IMON (возможность проверки входящей/исходящей почтовой корреспонденции и Интернет-трафика.), утилита обновления антивирусных баз через Интернет NOD32 Update, планировщик Scheduler/Planer. Разумеется, не забыт разработчиками и эвристический анализ. Управление отдельными частями антивирусного комплекса осуществляется при помощи NOD32 Control Center. На проверку монитор запускается автоматически при загрузке компьютера, однако обнаружив вирус, ничего не предпринимает, а только сообщает об этом малоприятном событии. Контролем входящего/исходящего трафика занимается IMON.

Во всех письмах (отправляемых и получаемых) антивирус может ставить пометку «This message was checked by NOD32 Antivirus System». Поскольку существует множество почтовых клиентов, обеспечить максимально высокий уровень безопасности удается не всем антивирусам. В IMON’е можно выбрать баланс между совместимостью с вашим любимым мэйлером и эффективностью антивируса. Лучше всего NOD32 работает с Outlook.

Начиная с версии 2.12.1 в программу добавлен модуль DMON, который производит мониторинг офисных документов.

5. Сравнительный анализ антивирусных средств

Для выбора оптимального антивирусного средства из перечисленных сформируем базовый перечень характеристик и параметров, которые являются наиболее значимыми с точки зрения эффективности антивирусной защиты. Одновременно учтем экономность дискового пространства, занимаемого антивирусным средством в упакованном виде (дистрибутив).

Основными характеристиками, отражающими эффективность работы антивирусной программы как средства защиты от вирусов, является, прежде всего, приспособленность этих программных продуктов к максимально широкому анализу программных модулей – исполняемых файлов, модулей библиотек, текстовых файлов, скриптов, встроенных в программы микромодулей – макросов. Также важно, насколько полно антивирусное средство использует известные механизмы поиска вирусов (эвристический и эмуляционный). Кроме того, следует учитывать количество семейств операционных систем, поддерживаемых антивирусами.

Таким образом, сравнительная таблица для решения задач оптимального выбора будет иметь следующий вид:

| № | Наименование показателя | Антивирусные программные продукты | ||||

| Kaspersky Antivirus | Dr. Web | Symantec Norton Antivirus | Panda Titanium Antivirus | Nod 32 | ||

| 1 | Алгоритм нахождения вируса | Эврист. | Эмуляц. Эврист. | Эврист. | Эмуляц. Эврист | Эмуляц. Эврист |

| 2 | Анализ поведения программ | есть | нет | есть | есть | есть |

| 3 | Проверка макросов | есть | нет | есть | нет | нет |

| 4 | Проверка скрипов | есть | нет | есть | есть | есть |

| 5 | Структура программной системы | модульная | модульная | монолитная | монолитная | модульная |

| 6 | Число поддерживаемых семейств ОС | 1 | 2 | 1 | 1 | 3 |

| 7 | Объем дистрибутива (Мб) | 13 | 3,5 | 22 | 19,7 | 6 |

Для решения задачи оптимизации преобразуем эту таблицу в числовую форму с одновременной нормализацией данных:

| № | Наименование показателя | Антивирусные программные продукты | ||||

| Kaspersky Antivirus | Dr. Web | Symantec Norton Antivirus | Panda Titanium Antivirus | Nod 32 | ||

| 1 | Алгоритм нахождения вируса | 0,5 | 1 | 0,5 | 1 | 1 |

| 2 | Анализ поведения программ | 1 | 0 | 1 | 1 | 1 |

| 3 | Проверка макросов | 1 | 0 | 1 | 0 | 0 |

| 4 | Проверка скрипов | 1 | 0 | 1 | 1 | 1 |

| 5 | Структура программной системы | 1 | 1 | 0,5 | 0,5 | 1 |

| 6 | Число поддерживаемых семейств ОС | 0,33 | 0,67 | 0,33 | 0,33 | 1 |

| 7 | Объем дистрибутива (Мб) | 0,27 | 1 | 0,16 | 0,18 | 0,6 |

Задачи оптимизации будем решать как поиск такого средства, для которого взвешенная сумма из 7 основных характеристик будет максимальной:

Где ai–весовой коэффициент, причем  , pi–числовое значение параметра.

, pi–числовое значение параметра.

| № | Наименование показателя | ai | Антивирусные программные продукты | ||||

| Kaspersky Antivirus | Dr. Web | Symantec Norton Antivirus | Panda Titanium Antivirus | Nod 32 | |||

| 1 | Алгоритм нахождения вируса | 0,25 | 0,5 | 1 | 0,5 | 1 | 1 |

| 2 | Анализ поведения программ | 0,2 | 1 | 0 | 1 | 1 | 1 |

| 3 | Проверка макросов | 0,17 | 1 | 0 | 1 | 0 | 0 |

| 4 | Проверка скрипов | 0,13 | 1 | 0 | 1 | 1 | 1 |

| 5 | Структура программной системы | 0,08 | 1 | 1 | 0,5 | 0,5 | 1 |

| 6 | Число поддерживаемых семейств ОС | 0,12 | 0,33 | 0,67 | 0,33 | 0,33 | 1 |

| 7 | Объем дистрибутива (Мб) | 0,05 | 0,27 | 1 | 0,16 | 0,18 | 0,6 |

| 8 | Критерий J | 1 | 0,7581 | 0,4604 | 0,7126 | 0,6686 | 0,81 |

Из таблицы видно, что оптимальным антивирусным средством по указанному критерию является NOD 32 Antivirus System. Следующим по значимости идет Антивирус Касперского, чуть хуже - Symantec Norton Antivirus, следом - Panda Titanium Antivirus. Наихудшим показал себя Dr. Web.

Похожие работы

... информации: в штатном режиме; изменения в штатном режиме работы; нештатный режим (аварийные ситуации). Глава 2. Обоснование способов защиты операционной системы от программных закладок типа троянский конь 2.1 Общие сведения о троянских программах Подсоединение локальных компьютерных сетей организаций к сети Internet приводит к необходимости уделять достаточно серьезное внимание ...

... на лиц, которые должны обеспечить безопасность центра, выбор места расположения центра и т.п. К правовым мерам следует отнести разработку норм, устанавливающих ответственность за компьютерные преступления, защиту авторских прав программистов, совершенствование уголовного и гражданского законодательства, а также судопроизводства. К правовым мерам относятся также вопросы общественного контроля за ...

... , в которые преступники хотят вмешаться, так и для планирования методов совершения преступления. Таким образом, осуществляется «оптимизация» способа совершения преступления.[2] 1.3 Методы защиты информации Для решения проблем защиты информации в сетях прежде всего нужно уточнить возможные причины сбоев и нарушений, способные привести к уничтожению или нежелательной модификации данных. К ним ...

... подробно с приемами рисования, назначением и возможностями отдельных инструментов графического редактора можно ознакомиться с помощью справочной подсистемы программы Paint. Список литературы Безруков Н.Н. "Классификация компьютерных вирусов и методы защиты от них". Москва, СП "ICE", 1995 Волков В.И. «Понятный самоучитель работы в Windows». Издательский дом «Питер», С-Пб. 2001 Денисов Т.В. " ...

0 комментариев