Навигация

2.2 Acronis Power Utilities

Acronis Power Utilities — это все, что нужно для управления безопасностью системы, жесткими дисками и данными. Acronis Power Utilities — долгожданный сборник утилит, в который вошли четыре популярных системных программы: Acronis Privacy Expert Suite, Acronis Migrate Easy, Acronis Disk Editor, Acronis Recovery Expert.

Acronis Privacy Expert Suite предназначен для гарантированного удаления данных, хранящихся на компьютере. Он позволяет удалить следы работы за компьютером, блокировать всплывающие окна, пресекать работу некоторых программ–шпионов и гарантированно удалить информацию с жестких дисков компьютера без возможности восстановления. При удалении данных с диска Acronis Privacy Expert Suite использует наиболее распространенные алгоритмы уничтожения информации. На то место, где ранее находились файлы, в несколько проходов записываются случайные данные. Алгоритм выбора этих данных определяется алгоритмом уничтожения информации, который может быть предварительно выбран из списка. После такой записи на диск восстановление ранее хранившихся файлов на нем становится невозможным.

Acronis Migrate Easy — программа перенесет абсолютно все данные, включая операционную систему, программы, настройки, почту, документы, контакты и все остальное на новый жесткий диск за считанные минуты. Понятный пользовательский интерфейс с пошаговыми инструкциями делает сложную работу по миграции данных доступной даже неспециалистам.

Возможности Acronis Migrate Easy позволяют:

- Переносить данные в автоматическом или ручном режиме;

- Устанавливать новый диск в качестве загрузочного или дополнительного хранилища данных;

- Устанавливать старый диск в качестве дополнительного хранилища данных;

- Работать с жесткими дисками объемом более 180Гб;

- Управлять разделами на новом диске, включая изменение размера переносимых разделов, создание, копирование, передвижение и удаление (для поддерживаемых разделов);

- Оперировать посекторным переносом данных (для поддерживаемых разделов);

- Для удобства пользователей в Acronis Migrate Easy предусмотрена работа с отложенными операциями и сценариями, когда операция начинает выполняться только после создания сценария. Причем, в ходе выполнения операции миграции данные на старом диске могут быть сохранены либо гарантировано удалены.

Работая как в ручном, так и автоматическом режиме установки Acronis Migrate Easy может либо свести процедуру обновления жесткого диска к нескольким щелчкам мышки, либо предоставит Вам полный контроль над процессом. Вы сможете изменить размер и положение на диске переносимых разделов, создать новые разделы, установить новый жесткий диск как загрузочный и как дополнительный носитель, сохранить или, наоборот, надежно уничтожить данные на старом диске (если этого требуют соображения конфиденциальности).

Acronis Disk Editor предназначен для редактирования содержимого секторов жесткого диска и позволяет при наличии достаточной квалификации пользователя производить резервное копирование и восстановление загрузочных секторов и других важных областей данных на жестком диске, поиск и извлечение случайно удаленной или потерянной в результате сбоев информации, восстановление работоспособности компьютера после разрушительного воздействия вирусов и многое другое.

Acronis Disk Editor 6.0 представляет собой профессиональный редактор жестких дисков и предназначен, прежде всего, для опытных пользователей, знакомых со структурой хранения информации на жестких дисках.

Acronis Disk Editor может быть использован в учебных целях: в различных режимах просмотра он предоставляет исключительно наглядное представление структур хранения данных на жестком диске.

Acronis Recovery Expert — программа восстановления разделов жесткого диска, удаленных случайно в результате пользовательской ошибки, программного или аппаратного сбоя, воздействия компьютерного вируса или хакерской атаки.

Восстановление удаленных разделов выполняется в автоматическом или ручном режимах, в последнем случае под полным контролем пользователя.[6]

2.2 System Mechanic

Компактная и умелая программа System до сентября 2003 г. служила скорее дополнением к офисным грандам типа Norton SystemWorks, чем их прямым конкурентом. Ситуация резко изменилась с выходом четвертой версии программы, когда System Mechanic впервые за много лет полностью переменила обличье и существенно расширила набор своих умений.

Сегодня программа поставляется в двух версиях: стандартная — это и есть System Mechanic с рядом дополнительных функций и Pro.

Остановимся на возможностях главной, базовой программы — она в обеих версиях System Mechanic одинакова. Все сервисы SM разнесены по следующим категориям-разделам:

Раздел «Clean» (Чистка).

Здесь вы найдете кнопки удаления «мусорных» файлов, поиска файлов-дубликатов, быстрой очистки следов работы в Интернете (списка закладок, журнала посещения сайтов, сохраненных на диске страниц Интернета для автономного просмотра и так далее). Здесь же находится программа-блокиратор «всплывающих окон» вашего браузера — отличное средство для избавления от сетевой рекламы.

Раздел «Fix» (Исправить).

Программа для чистки и исправления системного реестра, поиск «мертвых» ярлыков, очистка папки Установка и удаление программ от «мертвых душ»... И здесь же интересная программа для восстановления данных на жестком диске.

Раздел «Maintain» (Обслуживание).

Главная программа в этом разделе — PC Maintenance Wizard, комплексный уборщик, который позволяет запустить все утилиты, входящие в предыдущие разделы, одним нажатием кнопки. Можно сделать это вручную, а можно — в полностью автоматическом режиме (с помощью программы-планировщика). Utility Bar - панель быстрого доступа к программам System Mechanic.

Раздел «Optimize» (Оптимизация).

Этот раздел — настоящая выставка новинок, которыми обзавелась последняя версия System Mechanic. В программе появился собственный дефрагментатор жестких дисков (Speed Up Hard Drive). А для тех пользователей, чьи компьютеры оборудованы небольшим объемом оперативной памяти (менее 256 Мб) будет полезен и новый «дефрагментатор памяти».

Программа NetBooster увеличивает скорость передачи данных по интернет-каналу (за счет тонкой подстройки ряда параметров Windows)... Хотя и не слишком сильно — в лучшем случае выигрыш составит несколько процентов.

Tweak Manager — тонкая подстройка около 100 параметров, спрятанных в реестре Windows. Если что-то сделали не так — всегда можно восстановить значения параметров «по умолчанию» с помощью одноименной кнопки.

Startup Manager позволяет увидеть и отредактировать список программ, которые запускаются автоматически сразу после «старта» Windows.

Раздел «Protect» (Защита).

Невероятно полезная новинка — встроенный «чистильщик» жесткого диска от программ-«паразитов» — рекламных и шпионских модулей, которые тихой сапой проносят на ваш диск некоторые «бесплатные» программы.

Среди других программ этого раздела — средство для безвозвратного удаления важной информации (актуально для бизнесменов), программа для создания «снимков» системы (благодаря им вы можете отследить все параметры, измененные при установке на ваш компьютер новых программ).[3]

Выводы и предложения

Защита информации является ключевой задачей в современных условиях взаимодействия глобальных и корпоративных компьютерных сетей. В реальном мире много внимания уделяется физической безопасности, а в мире электронного обмена информацией необходимо заботиться также о средствах защиты данных.

Усложнение методов и средств организации машинной обработки, повсеместное использование глобальной сети Интернет приводит к тому, что информация становится все оболе уязвимой. Этому способствуют такие факторы, как постоянно возрастающие объемы обрабатываемых данных, накопление и хранение данных в ограниченных местах, постоянное расширение круга пользователей, имеющих доступ к ресурсам, программам и данным, недостаточный уровень защиты аппаратных и программных средств компьютеров и коммуникационных систем и т.п.

Учитывая эти факты, защита информации в процессе ее сбора, хранения, обработки и передачи приобретает исключительно важное значение.

Список использованной литературы

1. Информатика / Курносов А.П., Кулев С.А., Улезько А.В. и др.; под ред А.П. Курносова. – М.: КолосС, 2005.

2. Компьютерные сети и средства защиты информации: Учебное пособие/ Камалян А.К., Кулев С.А., Назаренко К.Н., Ломакин С.В., Кусмагамбетов С.М.; Под ред. д.э.н., профессора А.К. Камаляна. – Воронеж: ВГАУ, 2003.

3. Леонтьев В. П. Новейшая энциклопедия персонального компьютера 2005. – М.: ОЛМА-ПРЕСС Образование, 2005.

4. Черняков М.В., Петрушин А.С. Основы информационных технологий. Учебник для вузов: - М.: ИКЦ «Академкнига», 2007.

5. http://soft/compulenta/ru

6. http://litek.ru/catalog/acronis/homeRe.html

Похожие работы

... на лиц, которые должны обеспечить безопасность центра, выбор места расположения центра и т.п. К правовым мерам следует отнести разработку норм, устанавливающих ответственность за компьютерные преступления, защиту авторских прав программистов, совершенствование уголовного и гражданского законодательства, а также судопроизводства. К правовым мерам относятся также вопросы общественного контроля за ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

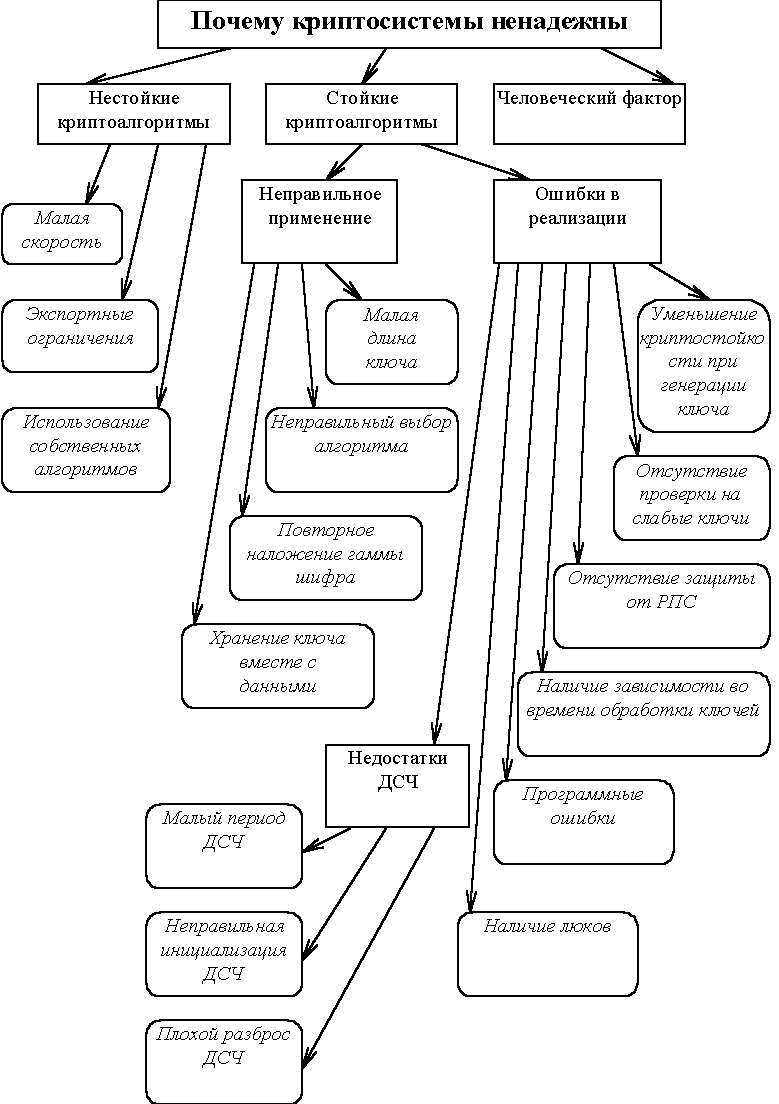

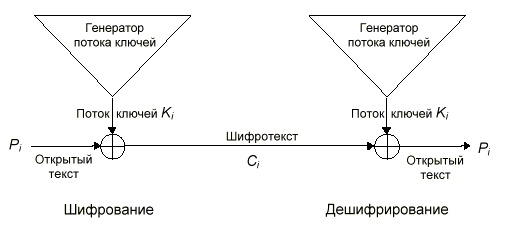

... которым они имели место, является одним из необходимых условий разработки защищенных систем и их использования.АЛГОРИТМ RC4 В настоящей работе проведен анализ криптостойкости методов защиты информации, применяемых в операционных системах семейства Microsoft Windows 95, 98. Кроме того, нами было проведено исследование по поиску необходимой длины ключа и пароля, а также были рассмотрены проблемы ...

... в 7-ми других странах - США, Финляндии, Израиле, Швейцарии, Германии, России и Нидерландах. Важнейшим и определяющим элементом криминалистической характеристики любого, в том числе и компьютерного преступления, является совокупность данных, характеризующих способ его совершения. Все способы подготовки, совершения и сокрытия компьютерных преступлений имеют свои индивидуальные, присущие только им ...

0 комментариев