Навигация

3.5 Організація захисту даних

Неодмінною функцією будь-якої розвиненої СУБД є забезпечення захисту даних від несанкціонованого доступу. Очевидно, що повноцінний з погляду надійності і стійкості режим захисту може бути забезпечений тільки в рамках промислових систем управління за умови комплексної реалізації заходів програмного, апаратного і адміністративного характеру. Перед справжнім параграфом поставлено скромніше завдання — на прикладі MS Access описати на принциповому рівні ті підходи, які застосовуються в СУБД для забезпечення програмного захисту даних. MS Access забезпечує два традиційні способи захисту бази даних:

• установка пароля, потрібного при відкритті бази даних;

• захист на рівні визначення прав користувачів, яка дозволяє обмежити можливість отримання або зміни тій або іншій інформації в базі даних для конкретного користувача.

Крім того, можна видалити змінну програму Visual Basic з бази даних, щоб запобігти змінам структури форм, звітів і модулів, зберігши базу даних як файл МОЄ.

Установка пароля на відкриття бази даних є простим способом захисту. Після того, як пароль встановлений (функція меню Сервіс - Захист - Задати пароль бази даних), при кожному відкритті бази даних з'являтиметься діалогове вікно, в якому потрібно ввести пароль. Відкрити базу даних і дістати доступ до її ресурсів можуть отримати тільки ті користувачі, які введуть правильний пароль. Цей спосіб достатньо надійний (MS Access шифрує пароль, так що до нього немає прямого доступу при читанні файлу бази даних). Проте перевірка проводиться тільки при відкритті бази даних, після чого всі її об'єкти стають повністю доступними. В результаті, установка пароля зазвичай виявляється достатньою мірою захисту для баз даних, які спільно використовується невеликою групою користувачів або встановлені на автономному комп'ютері.

Набагато надійнішим і гнучкішим способом організації захисту є захист на рівні користувачів. Він подібний до способів, використовуваних в більшості мережевих систем. Процес завдання захисту на рівні користувачів складається з двох принципових етапів:

• створення системи користувачів, об'єднаних в групи (Сервіс >

Захист > Користувачі і групи);

• завдання прав доступу різних користувачів і груп по відношенню до об'єктів бази даних (Сервіс - Захист - Дозволи).

3.6 Опис бази даних

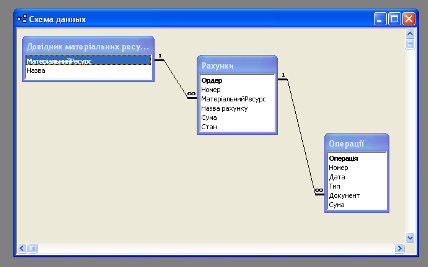

База даних містить чотири таблиці: „Одержувачі" (Додаток 1),

„Реалізація" (Додаток 2) „Розповсюдження по видам" (Додаток 3). Таблиця „Одержувачі" містить дані про всіх одержувачів товару та кількість товару яка йому була доставлена. Вона включає поля, які містять інформацію про ім’я розповсюджувача, його адресу, телефон та кількість товару яка була йому доставлена. Для зручності зв'язку з іншими таблицями для кожного одержувача був введений унікальний ідентифікаційний код. За допомогою цього коду ми можемо отримати вичерпну інформацію про одержувачів товару з будь-якої іншої таблиці. Таблиця „Реалізація" містить дані про те куди було доставлено товар, також вказано кількість цього товару в літрах та вказана скільки було сплачено за цей товар в гривнях. Таблиця

„Розповсюдження по видах" містить дані про розповсюдження по видах продукції, а саме 3 види пива. Також вказано скільки саме продукції було доставлено одержувачу та куди саме доставлено ці товари. Також ця таблиця має пункт «код одержувача», який пов'язує цю таблицю з іншими. Для зручнішого використання бази по кожній таблиці створена форма, це істотно полегшує введення нових даних, а також за допомогою форм можна обмежити об'єм інформації, доступної користувачеві, що звертається до бази. Так у формі «Одержувачі» (Додаток 4) зручно показано всіх отримувачів товару, їх ім’я регіон та кількість отриманого товару. У формі «Реалізація товару» (Додаток 5) міститься інформація про реалізацію продукції та місце куди її було продано. У формі «Розповсюдження по видам» (Додаток 6) вказано всі регіони куди було продано продукцію та види товару і його кількість. По кожній таблиці ми можемо отримати детальний звіт за пунктами які нас цікавлять в конкретній ситуації. Додаток 7 - приклад звіту по таблиці „Одержувачі", звіт чітко відображає дані всіх клієнтів підприємства. Додаток 8 - приклад звіту по таблиці „Реалізація товару", де наочно показано результати діяльності в регіонах на яку суму, якого товару продано. Додаток 9 приклад звіту по таблиці „Розповсюдження по видам". Додаток 10 відображає зв'язки між таблицями.

В процесі роботи була створена база даних, за допомогою СУБД Access, для забезпечення обліку та руху товарів на складах.

Висновок

Під час написання даної курсової роботи було створено програми обліку готової продукції, так як при аналізі програм обліку готової продукції не було знайдено програми, яка б задовольняла всі вимоги користувача.

Перш за все, була розглянута загальна інформація про всі види товарів на складі, їх розповсюдження.

В ході виконання роботи була створена база даних для обліку готової продукції, а саме облік реалізації товарів які знаходяться на складі.

Дана програма відповідає всім вимогам користувача і дає повну інформацію про продаж товарів які знаходяться на складі певної фірми, а також перегляд інформації:

- про продаж продукції;

- про розповсюдження товарів по видам;

- про покупців товару.

Вона створена за допомогою програми Microsoft Access, тому що дана програма має всі можливості для створення і легкого користування інформацією, а також повністю задовольняє вимоги розробника.

Список використаної літератури

1. А. Горев, Р. Ахаян, С. Макашарипов «Эффективная работа с СУБД» - СПб. Питер, 1997. -704 стр.: ил.

2. В. Пасько «Access 97 Русифицированная версия» СПб.: BHV 1998 - 365с

3. В.В. Бойко, В.М. Савенков «Проектирование баз данных информационных систем», Москва, Финансы и статистика, 1989г

4. В.В. Шураков. «Автоматизированное рабочее место для статической обработки данных», 1990г.

5.И.Л.Кантарь. «Автоматизированные рабочие места управленческого

аппарата», 1990г.

Похожие работы

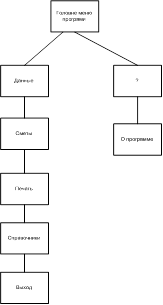

... оформления : ДСТУ 3008–95. – Киев: Госстандарт Украины, 1995. – 38 с. – (Государственный стандарт Украины). Додаток До пояснювальної записки дипломного проекту "Розробка автоматизованого робочого місця управління замовленнями у малому бізнесі (ПП "Сігма")" Вихідний код програми Public Class frmГлавная Inherits System.Windows.Forms.Form Private Готов As Boolean = False Private ...

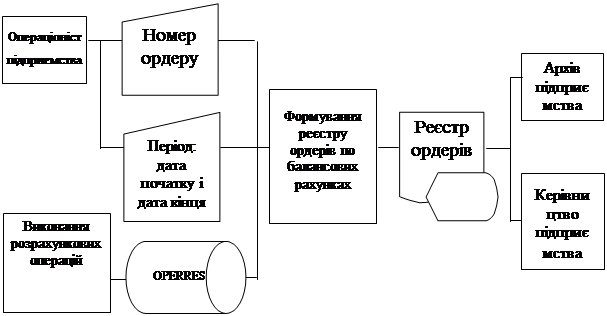

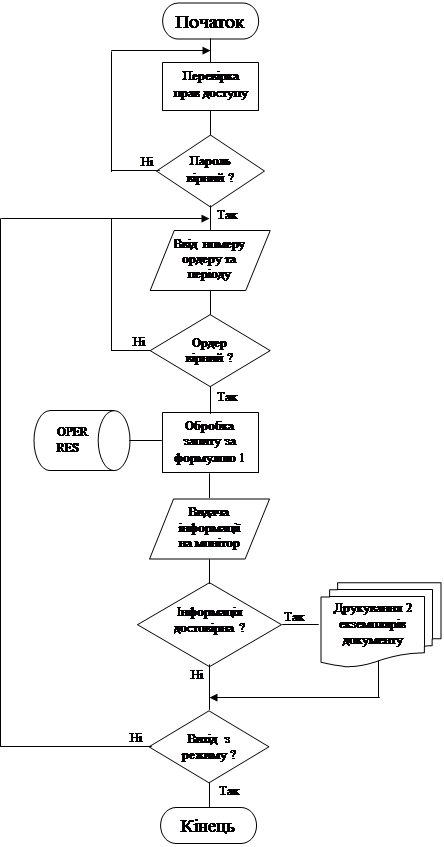

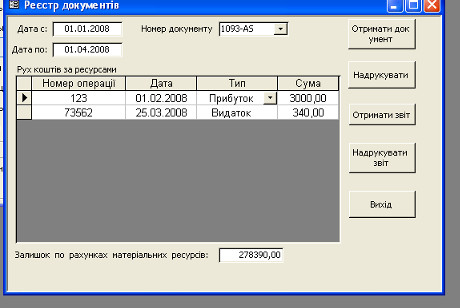

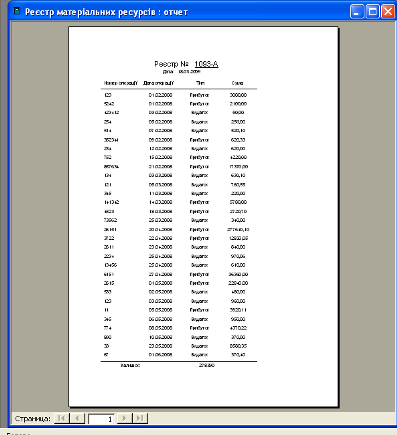

... за h-ий період за r-им ордером згідно з j-им прибутковим чи i-им видатковим документом. В курсовій роботі буде розроблятися модуль корпоративної інформаційної системи (КІС) автоматизації аналізу матеріальних ресурсів підприємства за допомогою процедур, що написані на VBA (Visual Basic for Application) для MS Access, зокрема для кнопки „Отримати документ” за вищенаведеною формулою. MS Access - ...

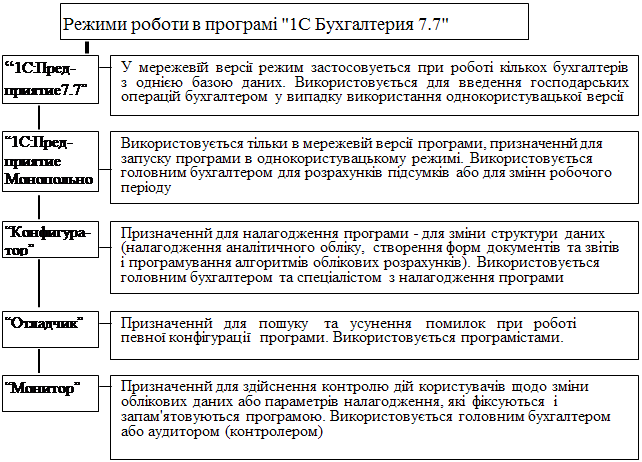

... «Інтелект-сервіс»), який підтримує стандарт MRP II, дає можливість вирішувати комплексні облікові завдання, зокрема, з фінансового, управлінського й податкового обліку. Програма «БЕСТ-ЗВІТ» виконує дещо інше завдання, а саме — автоматизація контролю господарської діяльності. Програма містить повний комплект бланків звітів, спрощує процедуру їхнього заповнення й передачі у держоргани. Постійні в ...

... ї інформації, оскільки перешкоди у каналах зв'язку можуть змінити символи, які передаються. Для контролю правильності передачі використовуються різні методи, які можуть призвести до виникнення спеціальних технологічних операцій. Серед таких методів слід назвати: 1) Подвійну передачу з наступним порівнянням двох варіантів прийнятої інформації. 2) Передачу додаткової контрольної інформації: ...

0 комментариев