Навигация

Результат проверки тестирующей программой для ЭВМ данных, записанных на осматриваемом машинном носителе

10. Результат проверки тестирующей программой для ЭВМ данных, записанных на осматриваемом машинном носителе.

11. Работоспособность и внутренняя спецификация – серийный номер и (или) метка тома либо код доступа к информации; общий объем носителя (для дисков – по объему записи информации, для лент и проволоки – по продолжительности записи); формат разметки; объем области носителя, свободной от записи и занятой под информацию; количество и номера сбойных зон, секторов, участков, кластеров, цилиндров; количество записанных файлов5, программ, каталогов-подкаталогов, их название, логическая структура размещения на носителе.

12. Результат поиска скрытых, закодированных или ранее стертых файлов (программ).

После выполнения вышеуказанных действий переходят ко второму этапу следственного действия - осмотру формата и содержания электронного документа или отдельных электронных реквизитов, обнаруженных на МНИ, в том числе скрытых, закодированных или стертых. Его производят по следующему алгоритму.

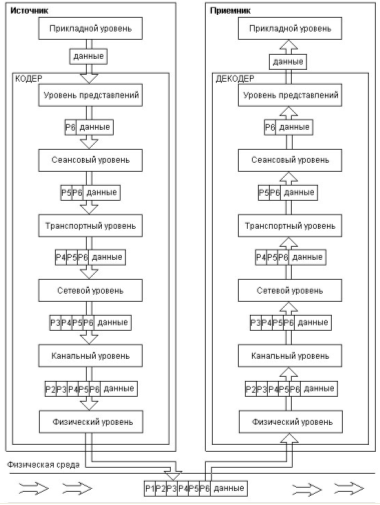

1. Определяют формат записи компьютерной информации на машинном носителе, стандарт (вид) кодирования данных.

2. Фиксируют название и другие реквизиты программы для ЭВМ, с помощью которой был определен формат записи данных.

3. Устанавливают атрибуты файла: вид программы для ЭВМ, с помощью которой файл был создан; название (имя и расширение), размер (объем), дату и время создания (последнего изменения или стирания), наличие специальной метки или флага (системный, архивный, скрытый, только для чтения или записи и т. д.).

4. Сравнивают установленные атрибуты с отраженными в сопроводительной документации к МНИ и других документах.

5. Определяют и подыскивают программу для ЭВМ, позволяющую осмотреть содержание файла; фиксируют ее название и другие реквизиты6.

6. Получают видеограмму документа – изображение документа на экране (мониторе, дисплее) электронного терминала. Если по различным причинам, например, в случае наличия неизвестного пароля, видеограмму документа получить не удается, в дальнейшем это следует сделать путем назначения судебной компьютерно–технической экспертизы.

7. Определяют обязательные реквизиты документа:

1) наименование физического или юридического лица – создателя документа;

2) местонахождение создателя документа, его почтовый или электронный адрес;

3) наименование документа;

4) дату изготовления документа или записи на машинный носитель;

5) размер документа (количество символов, общий объем символов в байтах (битах), количество страниц или дорожек записи информации);

6) на чье имя выдан документ или кому предназначается (реквизиты адресата – получателя);

7) код лица или СВТ, ответственного за правильность изготовления документа или его записи на МНИ (код, позывной, идентификационный номер терминала в сети ЭВМ или электросвязи – номер факса, телефона, IMEI и др.);

8) код лица, утвердившего документ (ПИН-код, номер ЭЦП или закодированный биометрический параметр – отпечаток пальца руки, рисунок радужной оболочки глаза, фоноскопический реквизит, размер ладони, фотография лица и др.).

8. Фиксируют дополнительные реквизиты документа: порядковый номер документа в пакете (системе, базе данных) документов; номер телефона, телетайпа; индивидуальный номер налогоплательщика (ИНН); гриф ограничения доступа и другие.

9. Сравнивают обнаруженные реквизиты с отраженными в сопроводительной документации к МНИ и других документах.

10. Изучают признаки оформления и содержание электронного документа: параметры страницы; стиль текста и его расположение на странице; вид, название и размер шрифта; наличие нумерации или маркеров страниц, выделений отдельных реквизитов, символов; содержание реквизитов (текста), имеющее значение для уголовного дела. При этом, следует принимать во внимание такие важные положения вышеуказанного ГОСТ 6.10.4-84, как:

1) Запись документа на машинный носитель и создание машинограммы всегда должны производиться на основе данных, зафиксированных в исходных (первичных) документах, полученных по каналам электросвязи от автоматических регистрирующих устройств или в процессе автоматизированного решения задач (п. 1.6).

2) По требованию пользователя для визуального контроля документа на машинном носителе, он должен быть преобразован в человекочитаемую форму с помощью различных технических средств отображения данных (п. 1.7).

3) Подлинники, дубликаты и копии документа на машинном носителе и машинограммы, полученные стандартными программными средствами, имеют одинаковую юридическую силу, если оформлены в соответствии с требованиями настоящего стандарта (п. 3.1).

4) Подлинником документа на машинном носителе является первая во времени запись документа на машинном носителе, содержащая указание, что этот документ является подлинником (п. 3.2).

5) Дубликаты документа на машинном носителе – это все более поздние по времени, аутентичные по содержанию записи документа на машинном носителе и содержащие указание, что эти документы являются дубликатами (п. 3.3).

6) Копиями документа на машинном носителе считаются документы, переписанные с подлинника или дубликата документа на машинном носителе на другой носитель информации, аутентичные по содержанию и содержащие указание, что эти документы являются копиями (п. 3.4).

7) В дубликатах и копиях должны быть сохранены все обязательные реквизиты, содержащиеся в подлиннике документа на машинном носителе.

11. Производят поиск следов интеллектуального подлога и материальной подделки документа и его носителя.

12. Распечатывают документ в человекочитаемой форме на бумаге и прикладывают к протоколу следственного действия.

13. В случае, если машинным носителем информации является оперативное запоминающее устройство либо нет возможности изъять МНИ с осмотренным документом, принимаются меры к копированию электронного документа на другой МНИ или получается его машинограмма7.

14. Полученные в ходе осмотра документы и предметы оформляются и изымаются соответствующим процессуальным порядком.

При осмотре документа следует иметь в виду тот факт, что в соответствии со статьей 160 Гражданского кодекса Российской Федерации допускается использование для удостоверения подлинности юридических документов факсимильного воспроизведения подписи с помощью средств механического или иного копирования, электронно-цифровой подписи (ЭЦП) либо иного аналога собственноручной подписи физического лица, например электронного факсимиле.

В частности, порядок использование ЭЦП определяется следующими нормативными документами:

1. Законом Российской Федерации от 10.01.2002 г. № 1-ФЗ «Об электронной цифровой подписи»;

2. Государственным стандартом ГОСТ Р 34.10-94 «Информационная технология. Криптографическая защита информации. Система электронной цифровой подписи на базе асимметричного криптографического алгоритма»;

3. Государственным стандартом ГОСТ Р 34.11-94 «Информационная технология. Криптографическая защита информации. Функция хэширования»;

4. Частями 3 и 4 статьи 5 Закона Российской Федерации от 20.02.95 г. № 24-ФЗ «Об информации, информатизации и защите информации».

Знание следователем основных положений вышеперечисленных документов является залогом успешного производства осмотра документа на машинном носителе. Из них наиболее важны следующие определения.

Электронная цифровая подпись – это реквизит электронного документа, предназначенный для защиты данного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа ЭЦП и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе.

Средства электронной цифровой подписи – аппаратные и (или) программные средства, обеспечивающие реализацию хотя бы одной из следующих функций: создание электронной цифровой подписи в электронном документе с использованием закрытого ключа ЭЦП; подтверждение с использованием открытого ключа ЭЦП подлинности электронной цифровой подписи в электронном документе; создание закрытых и открытых ключей электронных цифровых подписей.

Сертификат средств электронной цифровой подписи – документ на бумажном носителе, выданный в соответствии с правилами системы сертификации для подтверждения соответствия средств электронной цифровой подписи установленным требованиям.

Закрытый ключ электронной цифровой подписи – уникальная последовательность символов, известная владельцу сертификата ключа подписи и предназначенная для создания в электронных документах электронной цифровой подписи с использованием ее средств (персональный идентификационный номер, состоящий из 4 – 8 знаков, называемый ПИН-кодом).

Открытый ключ электронной цифровой подписи – уникальная последовательность символов, соответствующая закрытому ключу ЭЦП, доступная любому пользователю информационной системы и предназначенная для подтверждения с использованием средств ЭЦП ее подлинности в электронном документе (группа цифр, записываемая в форме компьютерной информации на МНИ – электронный реквизит документа).

Сертификат ключа подписи – документ на бумажном носителе или электронный документ с электронной цифровой подписью уполномоченного лица удостоверяющего центра, которые включают в себя открытый ключ ЭЦП и которые выдаются удостоверяющим центром участнику информационной системы для подтверждения подлинности ЭЦП и идентификации владельца сертификата ключа подписи.

Подтверждение подлинности электронной цифровой подписи в электронном документе – положительный результат проверки соответствующим сертифицированным средством электронной цифровой подписи с использованием сертификата ключа подписи ее принадлежности в электронном документе владельцу сертификата ключа подписи и отсутствия искажений в подписанном данной подписью электронном документе.

Пользователь сертификата ключа подписи – физическое лицо, использующее полученные в удостоверяющем центре сведения о сертификате ключа подписи для проверки принадлежности ЭЦП владельцу сертификата ключа подписи.

Электронная цифровая подпись в электронном документе равнозначна собственноручной подписи в документе на бумажном носителе при одновременном соблюдении следующих условий:

1. Сертификат ключа ЭЦП не утратил силу (действует) на момент проверки или на момент подписания электронного документа при наличии доказательств, определяющих момент подписания;

2. Подтверждена подлинность ЭЦП в электронном документе;

3. ЭЦП используется в соответствии со сведениями, указанными в сертификате ключа подписи.

Осмотр документа на машинном носителе, как правило, приводит к необходимости следственной и оперативной проверки по существу данных и операций, которые отражает данный документ.

Похожие работы

... информации, дать им характеристику, показать преимущество использования каждого их видов, выявить их недостатки, определить прием и распределение документов, полученных на различных материальных носителях. 1. Документ как материальный носитель информации Документ появился, прежде всего, чтобы закрепить и передать информацию от человека человеку. Документы используются в различных ...

... этих стран характерен высокий статус национальных профессиональных объединений управляющих документацией, а также общественный интерес к вопросам документационного обеспечения управления. 2.1 Управление электронными документами в Австралии Деятельность архивных органов в Австралии в области нормативно-методического регулирования вопросов управления документацией в настоящее время является ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

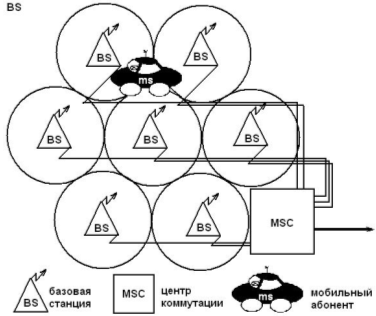

... , имеющие возможность подключения к АТС или ведомственным каналам связи, обеспечивающим скоростную передачу данных. Именно поставщик - то лицо, с которым пользователь "Интернета" непосредственно вступает в отношения по поводу применения сети. Получая возможность подключения к компьютеру поставщика, пользователь тем самым включает собственный компьютер в своего рода локальную сеть (сеть поставщика ...

0 комментариев