Навигация

Топологическая модель помещения

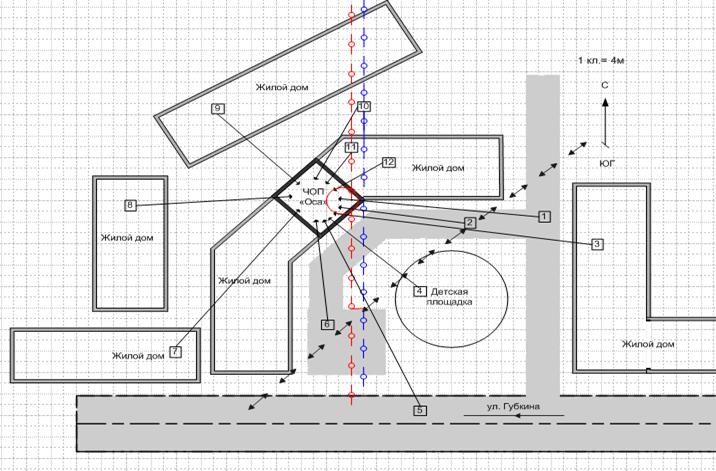

1.2 Топологическая модель помещения

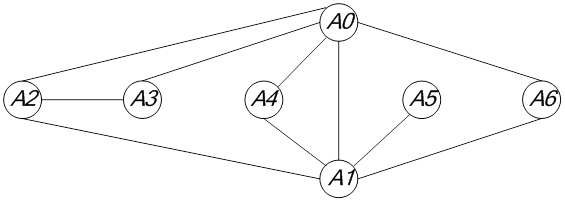

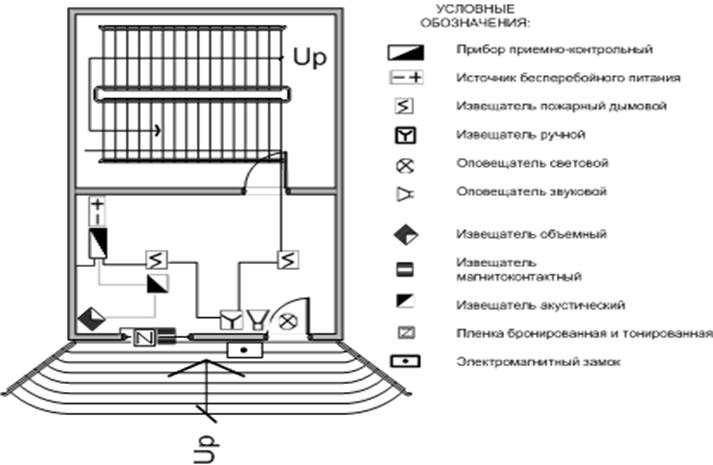

Элементы охраняемого пространства и связи между ними, определяющие возможность перехода из одного элемента в другой или проникновения извне (окон, дверей, переходов и т.д.), выявляются по плану его пространственного размещения. Они могут быть представлены в виде графа ![]() и соответствующей ему матрицы смежности, где

и соответствующей ему матрицы смежности, где ![]() - множество помещений (топологических элементов, выявленных ранее);

- множество помещений (топологических элементов, выявленных ранее);![]() – множество связей между ними. Связь между внутренними помещениями предприятия и внешней средой соответствует наличию входных дверей и оконных проемов, через которые потенциально возможно осуществить проникновение (Рисунок 2).

– множество связей между ними. Связь между внутренними помещениями предприятия и внешней средой соответствует наличию входных дверей и оконных проемов, через которые потенциально возможно осуществить проникновение (Рисунок 2).

Рисунок 2 – Граф ![]() путей доступа в помещение

путей доступа в помещение

Таким образом, топологическая модель пространственного размещения предприятия представляет собой неориентированный граф G, вершины которого соответствуют топологическим элементам предприятия (помещениям, различным охраняемым и неохраняемым зонам), а дуги – связям между этими элементами, определяющими возможность перехода злоумышленника из одного топологического элемента в другой.

Каждому элементу охраняемого пространства сопоставляется состояние злоумышленника в процессе совершения злоумышленных действий. Каждому состоянию злоумышленника ![]() сопоставим нахождение его в элементах

сопоставим нахождение его в элементах ![]() охраняемого пространства, на котором находится предприятие. Начальное состояние злоумышленника

охраняемого пространства, на котором находится предприятие. Начальное состояние злоумышленника ![]() при этом соответствует его нахождению в неохраняемом пространстве, который будем интерпретировать как элемент пространства

при этом соответствует его нахождению в неохраняемом пространстве, который будем интерпретировать как элемент пространства ![]() .

.

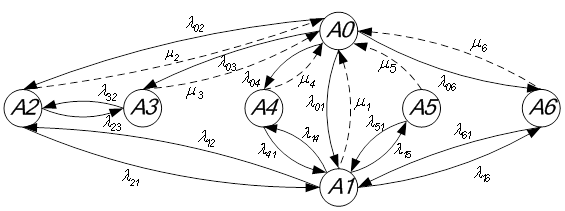

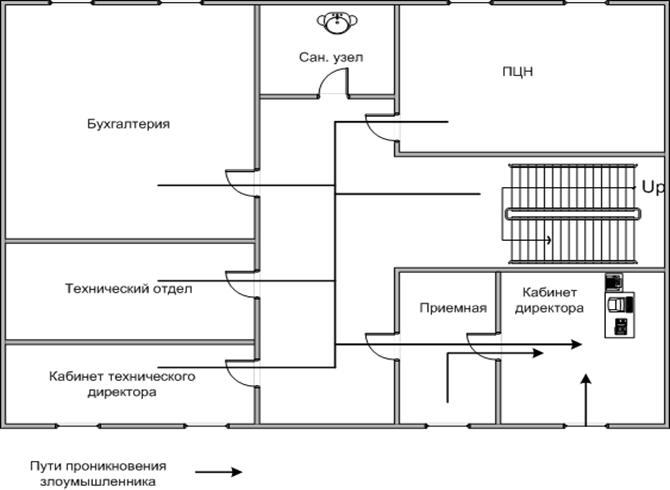

1.3 Модель поведения злоумышленника при совершении проникновения в помещение

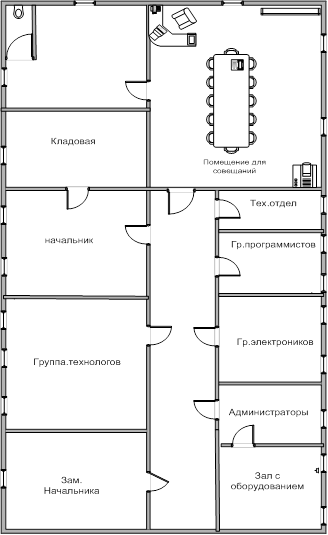

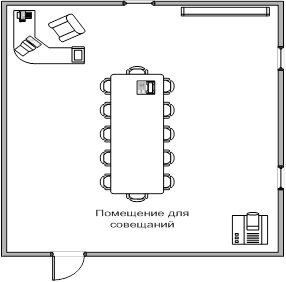

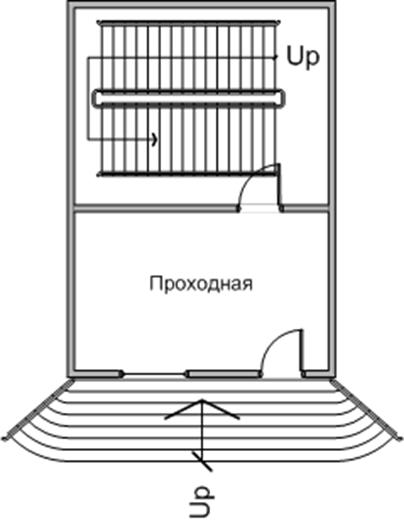

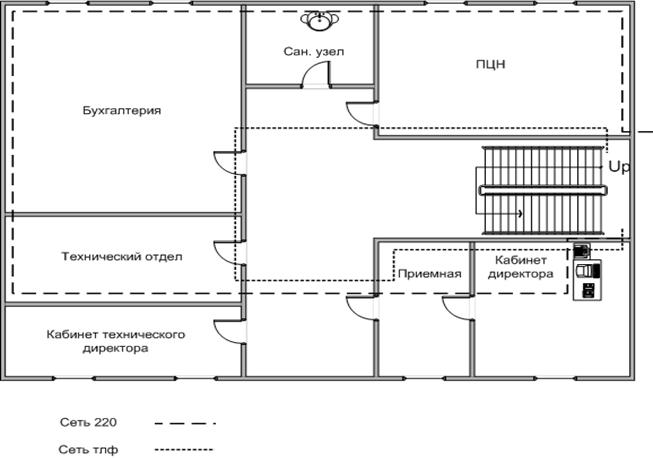

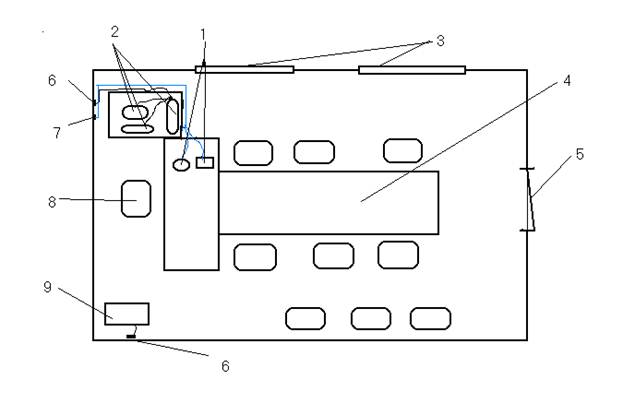

Проникновение на предприятие возможно по двум основным путям – через главный вход в предприятие и наружные окна. Двери предприятия оснащены замками и тревожной сигнализацией, срабатывающей при открытии или взломе двери. Окна оснащены металлическими решетками и тревожной сигнализацией. Срабатывание сигнализации отражается на пульте охраны, которая осуществляет функцию обнаружения места проникновения и удаления злоумышленника из помещений предприятия. Пронумеровав все имеющиеся помещения, составляем топологическую модель предприятия в виде графа ![]() , который показан на Рисунке 3.

, который показан на Рисунке 3.

Рисунок 3 – Топологическая модель помещения в виде графа ![]()

Путь, выбираемый злоумышленником, зависит от многих условий, таких как цели проникновения, осведомленность злоумышленника о структуре предприятия и имеющихся средствах защиты, техническая оснащенность злоумышленника и т. п. В условиях неопределенности относительно выбора злоумышленника начала пути проникновения примем вероятности выбора того или иного направления действий равными.

1.4 Расчет вероятностей доступа к отдельным топологическим элементам

Для выполнения курсового проекта были предоставлены следующие значения параметров системы защиты информации:

1 Надежность имеющейся на предприятии СЗИ:

- интенсивность отказов элементов комплекса: 1 раз в 365 суток;

- период профилактических работ: 182 суток;

- длительность профилактических работ: 8 часов;

- длительность восстановления системы сигнализации в случае поломки: 36 часов.

2 Стоимость информации хранимой на предприятии (Таблица 1).

Таблица 1 – Стоимость информации хранимой на предприятии

| Номер комнаты | 1 | 2 | 3 | 4 | 5 | 6 | Итого |

| Стоимость (руб.) | 5000 | 15000 | 25000 | 40000 | 35000 | 20000 | 140000 |

Похожие работы

... ресурсов. При этом безопасность достигается комплексным применением аппаратных, программных и криптографических методов и средств защиты, а также организационных мероприятий. 4.4 Комплексная система защиты информации объекта защиты Комплексная система защиты информации объекта защиты состоит: 1) Блокирование технических каналов утечки информации; 2) Исключение внешних и внутренних угроз ...

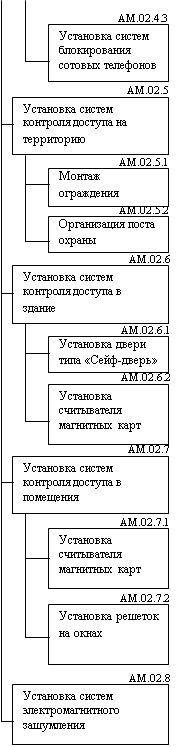

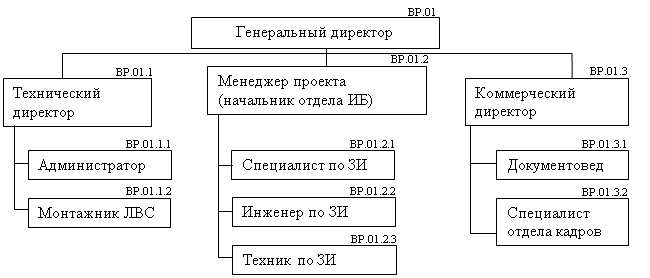

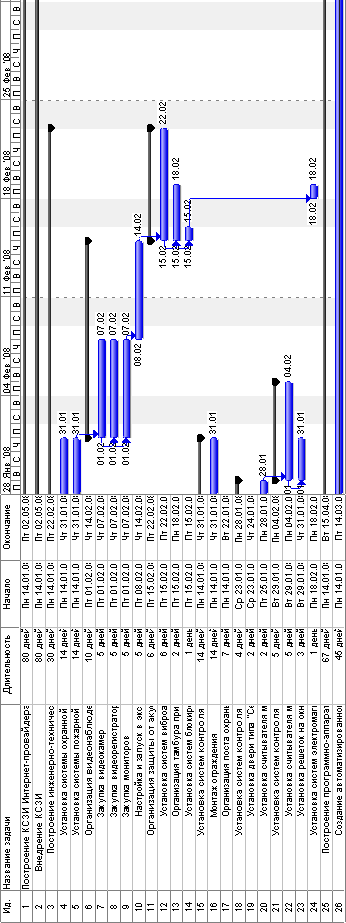

... документооборота · Программно-аппаратный комплекс для защиты от НСД «SecretNet 5.0» · Межсетевой экран «Континент» · Сервер Структура разбиения работ АМ Создание Комплексной системы защиты информации Данные мероприятия реализуются путем выполнения ряда последовательных работ, которые представлены в разделе «Структура разбиения работ». 4. ...

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

... выходят из строя. Более детальное рассмотрение вопросов защиты от НСВ по коммуникационным каналам приведено в следующем подразделе. Защита по виброакустическому каналу утечки информации Метод съема информации по виброакустическому каналу относится к так называемым беззаходовым методам, и это является важным его преимуществом. Обнаружить аппаратуру такого съема информации крайне трудно, так как ...

0 комментариев