Навигация

2.3 Шпионское ПО

Шпионским ПО называют любую программу, файлы Cookie или записи реестра, которые тайно собирают информацию о вашей деятельности в Интернете. Такие программы используются для передачи этих данных компаниям, использующим их в рекламных целях. Однако по данным Коалиции по борьбе со шпионским ПО (Anti-spyware Coalition) шпионское ПО становится все более вредоносным и все чаще используется для кражи данных с помощью методов, которые сложно обнаружить. Многие люди считают, что шпионское ПО нарушает неприкосновенность личной жизни.

Откуда же берется шпионское ПО? Распространители шпионского ПО часто добавляют его в пакет с другим программным обеспечением. Как правило, оно загружается в комплекте с условно-бесплатными программами или файлами из систем совместного доступа, таких как Kazaa, Limewire или Morpheus, а также с веб-сайтов с экранными заставками, виджетами и содержимым "для взрослых". Для распространения нежелательных программ также используются слабые места систем безопасности и мошеннические приемы.

Многие люди считают, что шпионское ПО нарушает неприкосновенность личной жизни. Помимо этого, шпионское ПО является раздражающей помехой для пользователя. Такие программы устанавливаются без ведома пользователя, наносят значительный урон системе безопасности и самостоятельно восстанавливаются после удаления. Кроме потенциального вреда компьютерной системе, они являются источником навязчивых всплывающих окон, отображают оскорбительные материалы, замедляют работу компьютера и конфликтуют с другими программами. Чрезмерное количество шпионского ПО на компьютере приводит к регулярным сбоям и зависаниям.

Лучший способ защитить себя от шпионского ПО при работе с Интернетом – предупредительные меры. Своевременно узнавайте о новых угрозах и используйте безопасные методы работы с Интернетом:

· Выполните чистку компьютера с помощью антивирусных программ и программ для защиты от шпионского ПО.

· Своевременно устанавливайте новейшие исправления средств защиты браузера и операционной системы.

· По возможности активируйте функцию автоматического обновления программного обеспечения.

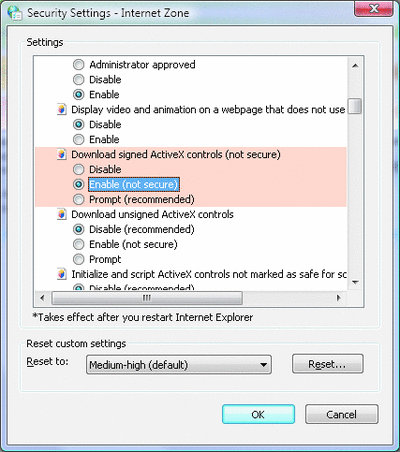

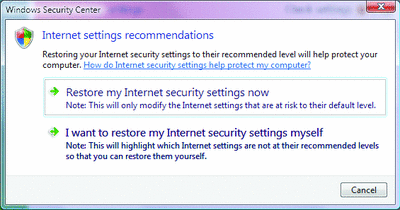

· Установите более высокий уровень безопасности и конфиденциальности браузера.

· Не загружайте файлы из Интернета необдуманно и будьте предельно осторожны при использовании одноранговых сетей.

· Не щелкайте всплывающую рекламу. Если вы это сделаете, рекламные окна начнут размножаться.

· С помощью средства проверки репутации, расположенного в верхней части страниц WOT, ознакомьтесь с оценочной картой репутации того или иного веб-сайта.

Шпионское ПО, как правило, разрабатывается компаниями, которые пытаются заработать различными незаконными способами. В этом случае, они собирают информацию о пользователях для того, чтобы определить их пристрастия и предпочтения. Затем эта информация используется этими компаниями для собственных нужд или для продажи третьим лицам.

2.4 Руткиты

Руткиты вовсе не новое явление, поскольку их появление связывают еще с UNIX-платформами. Однако, за последние годы этот вид вредоносного ПО стал всё чаще использоваться для маскировки вредоносных кодов в зараженных компьютерах.

Руткит (от англ. root kit, то есть "набор root'а") — программа или набор программ для скрытия следов присутствия злоумышленника или вредоносной программы в системе. Термин Rootkit исторически пришёл из мира UNIX, и под этим термином понимается набор утилит или специальный модуль ядра, которые взломщик устанавливает на взломанной им компьютерной системе сразу после получения прав суперпользователя. Этот набор, как правило, включает в себя разнообразные утилиты для "заметания следов" вторжения в систему, сниферы, сканеры, кейлоггеры, троянские программы, замещающие основные утилиты UNIX (в случае неядерного руткита). Rootkit позволяет взломщику закрепиться во взломанной системе и скрыть следы своей деятельности путём сокрытия файлов, процессов, а также самого присутствия руткита в системе.

Руткиты можно классифицировать в соответствии со следующими характеристиками:

Постоянство существования:

- Постоянный руткит активируется при каждом запуске системы. Для этого ему необходимо хранить свой код внутри компьютера, а также нужен способ для автоматического самозапуска.

- С другой стороны, непостоянный руткит не способен автоматически перезапускаться после перезагрузки системы.

Способ выполнения руткита:

- Режим пользователя: данный вид руткита перехватывает системные запросы и фильтрует информацию, возвращаемую API (Application Programming Interface). Наиболее известный руткит, принадлежащий к данном увиду, это Hacker Defender.

- Режим ядра (ядро операционной системы): такие руткиты модицируют структуру данных ядра, а также перехватывают собственный API ядра. Это наиболее надежный и действенный способ перехвата системы.

Война против руткитов – это настоящая вооруженная борьба, в рамках которой создатели руткитов разрабатывают новые способы для того, чтобы оставаться незамеченными, а антивирусные компании предпринимают ответные меры для того, чтобы защитить своих клиентов.

Для обнаружения руткитов в системе можно использовать следующие технологии:

· Сигнатурное обнаружение: действенная технология, которая успешно применяестя антивирусными компаниями уже на протяжении многих лет. Данная технология основана на сканировании файлов и их сравнении с коллекцией сигнатур известного вредоносного ПО

· Эвристическое или поведенческое обнаружение: идентифицирует руткиты путем распознавания любых отклонений в нормальной деятельности компьютера.

· Обнаружение по сравнению: Результаты, возвращенные операционной системой, сравниваются с результатами, полученными посредством низкоуровневых запросов – наличие каких-либо различий свидетельствует о присутствии в системе руткита.

· Обнаружение на основе целостности: отпределяет наличие руткита путем сравнения файлов и памяти с надежным тестовым статусом.

Каждая из перечисленных технологий имеет свои ограничения, поэтому рекомендуется сочетать различные технологии. Также необходимо учесть, что некоторые их этих руткитов специально разработаны для того, чтобы не быть обнаруженными лидирующими на рынке антивирусными компаниями.

Заключение

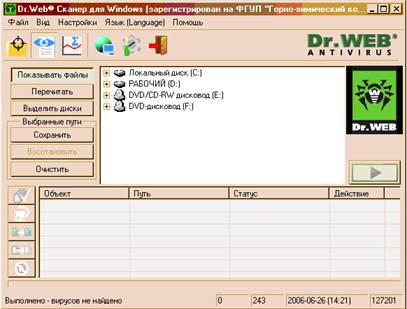

Cегодня необходимо уметь работать с ПК и знать программное обеспечение. В современном обществе совокупность знаний и навыков в области вычислительной техники ценится особенно высоко. Для творческой личности компьютер предоставляет неограниченные возможности самосовершенствования. Если пользователь хочет иметь плоды своей работы в целости и сохранности, если не хочет, чтобы деньги с его счёта были сняты недоброжелателями и о подробностях его жизни узнали посторонние люди, он просто обязан установить на своём ПК антивирусные программы, которые борются с компьютерными вредоносными программами.

Список использованной литературы

1)Галатенко В., Информационная безопасность, "Открытые системы", N 4,5,6, 1995.

2)С. Симонович, Г. Евсеев, А. Алексеев "Windows. Лаборатория мастера" Москва, "АСТпресс" 2000

3)А. Алексеев "Информатика 2001" Москва, "Дрофа" 2001

4)Козлов Д.А., Парандовский А.А., Парандовский А.К. Энциклопедия компьютерных вирусов. – М.: "СОЛОН-Р", 2001.

5)Левин А.Ш. Самоучитель полезных программ. 4-е издание. – СПБ.: Питер, 2005.

6)http://www.viruslist.com – Все угрозы.

7)http://www.bytemag.ru – BYTE/Россия – Что нужно знать о компьютерных вирусах.

8)http://www.ucheba.ru – Информация для студентов.

Похожие работы

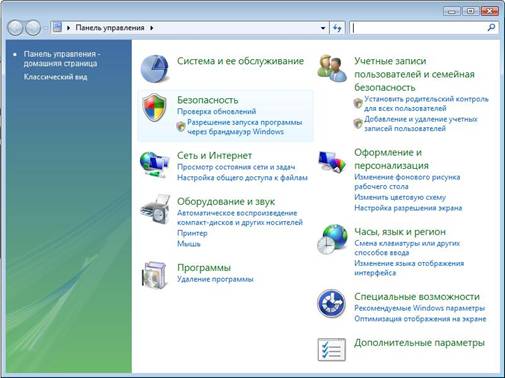

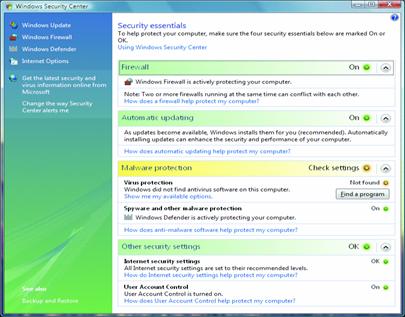

... Из них наиболее приоритетными являются последние две. Активное использование Интернета предполагает высокий уровень защиты от угроз информационной безопасности. В практической части работы я привожу те настройки, которые по моему мнению являются самыми оптимальными. 1. Выбор ОС. Я остановился на Windows Vista Ultimate SP1 x32. Эта версия является одной из последних разработок в семействе ...

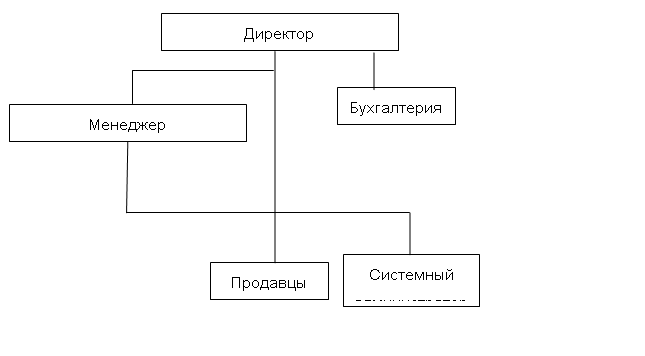

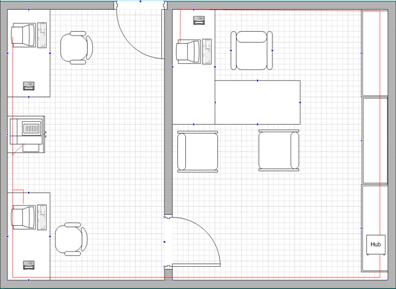

... , но даже в случае реализации данной угрозы конкуренты не будут нанимать высококвалифицированного специалиста, т.к. преодолеть физическую защиту будет намного дешевле. 3. Проектирование системы информационной безопасности отдела бухгалтерии ООО магазин «Стиль» 3.1 Рекомендации по разработке концепции информационной безопасности ООО магазин «Стиль» Концепция информационной безопасности ...

... надежную защиту от профессионально спланированной кампании. СОВРЕМЕННЫЕ ЦЕЛЕВЫЕ ШПИОНСКИЕ ПРОГРАММЫ Стоит выделить три разновидности шпионских программ, применяемых в качестве инструментов для промышленного шпионажа и финансового мошенничества. 1. Руткит – вредоносная программа, скрывающая свое присутствие в системе от пользователя и утилит. 2. Троянец – обыкновенная шпионская программа, не ...

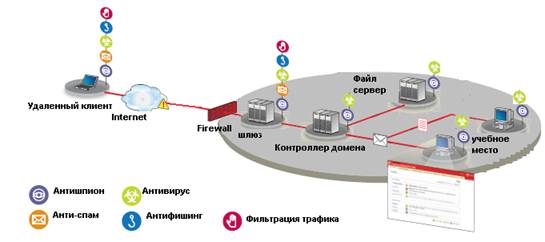

... Pro 2008 по результатам тестирования брандмауэров в лаборатории Matousec показал наилучшие результаты даже при настройках по умолчанию. Глава 3. Разработка рекомендаций по составу программного комплекса для защиты информации в ЛВС Кунгурского сельскохозяйственного колледжа Прежде, чем рекомендовать состав программного комплекса по защите информации в ЛВС КСХК. Необходимо реализовать политику ...

0 комментариев