Навигация

Основные организационные мероприятия

4.1 Основные организационные мероприятия

4.1.1 Основные цели организационных мероприятийОсновными целями проведения организационных мероприятий являются:

- распределение должностных обязанностей, выполняемых функций и разделение ответственности;

- определение перечня организационно-распорядительных документов, регламентирующих работу по обеспечению информационной безопасности ИСПДн лаборатории ИУ-8;

- осуществление постоянного контроля за соблюдением режима конфиденциальности и состояния соответствующих инструкций.

4.1.2 Состав организационных мероприятийК основным организационным мероприятиям относятся:

- мероприятия по учету защищаемых носителей информации;

- мероприятия по тестированию функций средств защиты информации (далее - СЗИ) НСД;

- мероприятия по проверке, обновлению и контролю работоспособности средств восстановления СЗИ НСД.

4.1.2.1 Мероприятия по учету защищаемых носителей информации- составление перечня защищаемых носителей информации в рамках внедрения СЗИ;

- назначение ответственных за мероприятия по учету защищаемых носителей информации лиц и подразделений;

- создание документации по учету носителей информации, указанных в п.1 - журнал учета (учетная карточка);

- регламентирование порядка маркировки носителей информации, указанных в п.1, порядка и периодичности проведения инвентаризации;

- периодическая инвентаризация носителей информации, указанных в п.1, с занесением необходимых сведений в журнал учета (учетную карточку).

4.1.2.2 Мероприятия по тестированию функций СЗИ НСД- составление перечня тестируемых СЗИ НСД в рамках внедрения СЗИ;

- назначение ответственных за мероприятия по тестированию функций СЗИ НСД лиц и подразделений;

- регламентирование порядка и периодичности проведения тестирования функций СЗИ НСД, а также объема и содержания отчетной документации, оформляемой по результатам проведения данных мероприятий;

- разработка системы тестов и тест - программ для проведения тестирования функций СЗИ НСД;

- периодическое тестирование функций СЗИ НСД и оформление отчетной документации.

4.1.2.3 Мероприятия по проверке, обновлению и контролю работоспособности средств восстановления СЗИ НСД

- указание перечня СЗИ, для которых требуются средства восстановления;

- назначение ответственных за мероприятия по проверке, обновлению и контролю работоспособности средств восстановления СЗИ НСД лиц и подразделений;

- регламентирование порядка ведения копий, порядка и периодичности обновления и контроля работоспособности программных средств СЗИ НСД, а также объема и содержания отчетной документации, оформляемой по результатам проведения данных мероприятий;

- периодические обновление и контроль работоспособности программных средств СЗИ НСД и оформление отчетной документации.

5. МЕРОПРИЯТИЯ ПО ПОДГОТОВКЕ К ВВОДУ В ДЕЙСТВИЕ СЗИ

Для проведения работ по установке ПО и ПТС и вводу в действие СЗПДн лаборатории ИУ-8 Заказчик должен обеспечить:

Предоставление необходимых площадей для размещения комплексов СЗПДн в имеющихся серверных помещениях.

Доработка существующих на объектах коммуникационных сетей и сетей электропитания для подключения ПТС СЗПДн.

Готовность сетевой инфраструктуры к установке ПТС СЗПДн.

Предоставление необходимой организационно-распорядительной документации по обеспечению безопасности ПДн, включая утвержденные эксплуатирующими организациями правил разграничения доступа к информационным ресурсам ИСПДн.

Предоставление доступа к каналам связи.

Наличие обученного персонала для обеспечения эксплуатации компонентов СЗПДн.

Содействие персонала эксплуатирующих организаций внесению корректировок в настройки ПТС СЗПДн.

Издание приказов о формировании соответствующих приемочных комиссий по вводу в действие СЗПДн.

5.1 Мероприятия по обучению и проверке квалификации персонала

Для обеспечения функционирования СЗПДн лаборатории ИУ-8 в соответствии с ее назначением необходимо провести подготовку администраторов информационной безопасности СЗПДн. Администраторы информационной безопасности СЗПДн должны пройти обучение по информационной безопасности, установке, настройке и обслуживанию средств защиты информации, вводимых в эксплуатацию в составе СЗПДн:

- курс Microsoft Certified Technology Specialist (MCTS) 70-640 – Конфигурирование службы Active Directory в Windows Server 2008;

- антивирус Kaspersky Business Space Security;

- ПО ISA Server 2006;

- адаптивный генератор виброакустической помехи "Кедр";

- система "Универсальный офис" Legos;

- Acronis True Image Enterprise Echo Server.

Квалификация АИБ СЗПДн должна быть подтверждена соответствующими удостоверениями (сертификатами) о прохождении курсов или повышении квалификации, выданными в организациях, имеющих лицензии на оказание образовательных услуг.

5.2 Мероприятия по созданию необходимых подразделений и рабочих мест

Настоящими проектными решениями не предусматривается создание специальных подразделений, обслуживающих СЗПДн лаборатории ИУ-8.

Создание СЗПДн лаборатории ИУ-8 влечет за собой определение следующих функциональных обязанностей (ролей):

- АИБ СЗПДн лаборатории ИУ-8;

Данная функциональная роль по обслуживанию и администрированию СЗПДн лаборатории ИУ-8 возлагается на штатных сотрудников лаборатории ИУ-8.

5.3 Порядок контроля и приемки СЗПДн

Контроль и приемка результатов работ по оснащению СЗПДн лаборатории ИУ-8 должны производится в соответствии с требованиями Технического задания на создание СЗПДн (шифр – 001234567.000.001.ТЗ.01.1-1).

По завершении строительно-монтажных и пусконаладочных работ комплексов защиты информации проводятся комплексные проверки ПТС СЗПДн лаборатории ИУ-8, целью которых является проверка функционирования компонентов систем в сетевой инфраструктуре лаборатории ИУ-8.

По результатам проведения проверок издаются соответствующие приказы о вводе СЗПДн лаборатории ИУ-8 в постоянную эксплуатацию.

Похожие работы

... мероприятия по новому месту работы, жительства; также в окружении носителей коммерческих секретов. Персонал оказывает существенное, а в большинстве случаев даже решающее влияние на информационную безопасность банка. В этой связи подбор кадров, их изучение, расстановка и квалифицированная работа при увольнениях в значительной степени повышают устойчивость коммерческих предприятий к возможному ...

... обстоятельствах могут быть рассмотрены как внешние, относятся: критическое состояние отечественных отраслей промышленности; недостаточное финансирование мероприятий по обеспечению информационной безопасности Российской Федерации; недостаточная экономическая мощь государства; недостаточное количество квалифицированных кадров в области обеспечения информационной безопасности; отставание России от ...

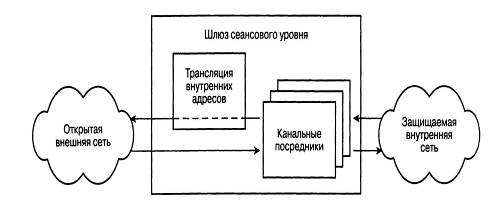

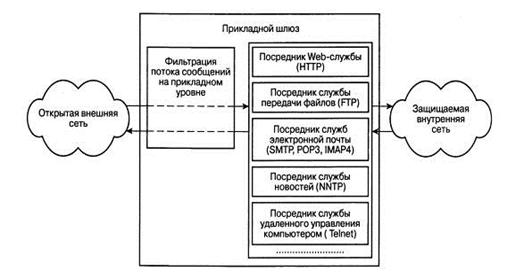

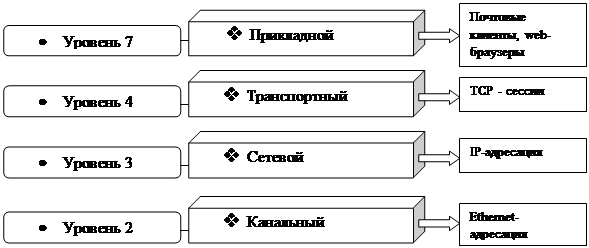

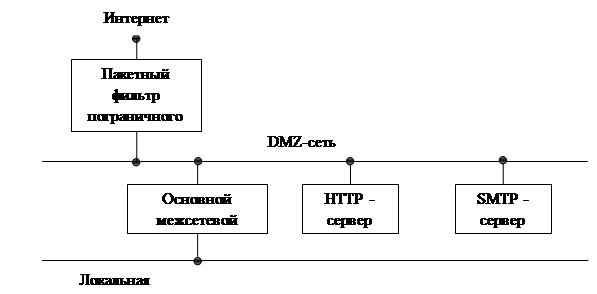

... обслуживании до исполнения на машине пользователя злонамеренного программного кода без его согласия и ведома. 1.3 Методы защиты компьютерной сети организации от НСД из сети Интернет. Применение межсетевых экранов Существует несколько подходов к решению проблемы защиты КСО подключенной к сети Интернет от НСД. Первый подход состоит в усилении защиты всех имеющихся систем, открытых к ...

... ИБ. Выполнение курсовой работы, вызвано необходимостью пересмотра, корректировки и дополнения существующих данных, приведённых в «Доктрине информационной безопасности Российской Федерации». 1. ИДЕНТИФИКАЦИЯ УГРОЗ, ИСТОЧНИКОВ УГРОЗ, ОБЪЕКТОВ ОБЕСПЕЧЕНИЯ И МЕР ОБЕСПЕЧЕНИЯ ИБ РОССИЙСКОЙ ФЕДЕРАЦИИ В СФЕРЕ ОБОРОНЫ Информационная безопасность РФ, являясь одной из составляющих национальной ...

0 комментариев