Навигация

Топологии вычислительной сети

4. Топологии вычислительной сети.

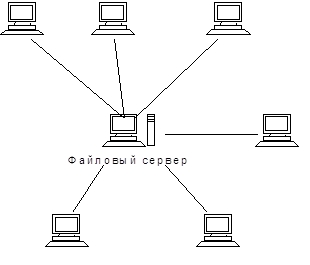

4.1. Топология типа звезда.

Концепция топологии сети в виде звезды пришла из области больших ЭВМ, в которой головная машина получает и обрабатывает все данные с периферийных устройств как активный узел обработки данных. Этот принцип применяется в системах передачи данных, например, в электронной почте RELCOM. Вся информация между двумя периферийными рабочими местами проходит через центральный узел вычислительной сети.

Пропускная способность сети определяется вычислительной мощностью узла и гарантируется для каждой рабочей станции. Коллизий (столкновений) данных не возникает.

Пропускная способность сети определяется вычислительной мощностью узла и гарантируется для каждой рабочей станции. Коллизий (столкновений) данных не возникает.

Топология в виде звезды

Топология в виде звезды является наиболее быстродействующей из всех топологий вычислительных сетей, поскольку передача данных между рабочими станциями проходит через центральный узел (при его хорошей производительности) по отдельным линиям, используемым только этими рабочими станциями. Частота запросов передачи информации от одной станции к другой невысокая по сравнению с достигаемой в других топологиях.

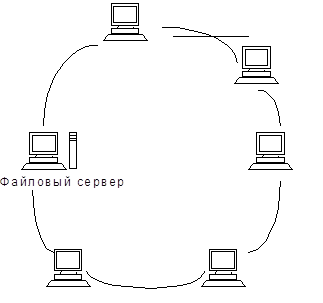

4.2. Кольцевая топология.

При кольцевой топологии сети рабочие станции связаны одна с другой по кругу, т.е. рабочая станция 1 с рабочей станцией 2, рабочая станция 3 с рабочей станцией

4 и т.д. Последняя рабочая станция связана с первой. Коммуникационная связь замыкается в кольцо.

Прокладка кабелей от одной рабочей станции до другой может быть довольно сложной и дорогостоящей, особенно если географически рабочие станции расположены далеко от кольца (например, в линию).

Прокладка кабелей от одной рабочей станции до другой может быть довольно сложной и дорогостоящей, особенно если географически рабочие станции расположены далеко от кольца (например, в линию).

Кольцевая топология

Сообщения циркулируют регулярно по кругу. Рабочая станция посылает по определенному конечному адресу информацию, предварительно

получив из кольца запрос.

Пересылка сообщений является очень эффективной, так как большинство

сообщений можно отправлять “в дорогу” по кабельной системе одно за другим. Очень просто можно сделать кольцевой запрос на все станции.

Основная проблема при кольцевой топологии заключается в том, что каждая рабочая станция должна активно участвовать в пересылке информации, и в случае выхода из строя хотя бы одной из них вся сеть парализуется.

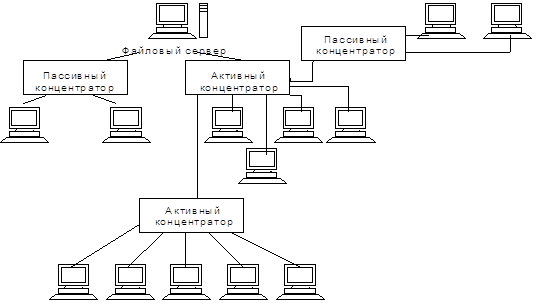

Структура логической кольцевой цепи

Специальной формой кольцевой топологии является логическая кольцевая сеть. Физически она монтируется как соединение звездных топологий. Отдельные звезды включаются с помощью специальных коммутаторов (англ. Hub -концентратор), которые по-русски также иногда называют “хаб”. В зависимости от числа рабочих станций и длины кабеля между рабочими станциями применяют активные или пассивные концентраторы. Активные концентраторы дополнительно содержат усилитель для подключения от 4 до 16 рабочих станций. Пассивный концентратор является исключительно разветвительным устройством (максимум на три рабочие станции). Управление отдельной рабочей станцией в логической кольцевой сети происходит так же, как и в обычной кольцевой сети. Каждой рабочей станции присваивается соответствующий ей адрес, по которому передается управление (от старшего к младшему и от самого младшего к самому старшему). Разрыв соединения происходит только для нижерасположенного (ближайшего) узла вычислительной сети, так что лишь в редких случаях может нарушаться работа всей сети.

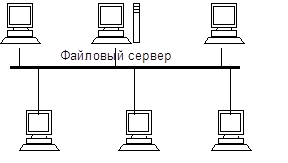

4.3. Шинная топология.

При шинной топологии среда передачи информации представляется в форме коммуникационного пути, доступного дня всех рабочих станций, к которому они все должны быть подключены. Все рабочие станции могут непосредственно вступать в контакт с любой рабочей станцией, имеющейся в сети.

Шинная топология

Рабочие станции в любое время, без прерывания работы всей вычислительной сети, могут быть подключены к ней или отключены. Функционирование вычислительной сети не зависит от состояния отдельной рабочей станции.

В стандартной ситуации для шинной сети Ethernet часто используют тонкий кабель или Cheapernet-кaбeль с тройниковым соединителем. Выключение и особенно подключение к такой сети требуют разрыва шины, что вызывает нарушение циркулирующего потока информации и зависание системы.

Характеристики топологий вычислительных сетей приведены в таблице.

| Характеристики | Топология | ||

|

| Звезда | Кольцо | Шина |

| Стоимость расширения | Незначительная | Средняя | Средняя |

| Присоединение абонентов | Пассивное | Активное | Пассивное |

| Защита от отказов | Незначительная | Незначительная | Высокая |

| Характеристики | Топология | ||

|

| Звезда | Кольцо | Шина |

| Размеры системы | Любые | Любые | Ограниченны |

| Защищенность от прослушивания | Хорошая | Хорошая | Незначительная |

| Стоимость подключения | Незначительная | Незначительная | Высокая |

| Поведение системы при высоких нагрузках | Хорошее | Удовлетворительное | Плохое |

| Возможность работы в реальном режиме времени | Очень хорошая | Хорошая | Плохая |

| Разводка кабеля | Хорошая | Удовлетворительная | Хорошая |

| Обслуживание | Очень хорошее | Среднее | Среднее |

Похожие работы

... и сообщений в сведения осуществляется человеком с использованием алгоритмов кодирования и декодирования поступившего набора знаков в элементы его «информационной» модели мира. Важное событие последнего десятилетия в области технической защиты информации – это появление и развитие концепции аппаратной защиты. Основные идеи аппаратной защиты состоят в следующем: · признании мультипликативной ...

... . В современной радиотехнике задача создания помехоустойчивых систем является одной из центральных. В данной курсовой работе осуществлено моделирование процесса обработки сигнала с широтно-импульсной модуляцией и помехи в приемном устройстве системы передачи информации. На первом этапе составлены математические модели полученного по каналу связи радиосигнала с широтно-импульсной модуляцией и ...

... ЭВМ. Особенностью этого способа является отделение технологически и по времени процедуры обработки от процедур сбора, подготовки и ввода данных. 1.3 Комплекс технических средств обработки информации Комплекс технических средств обработки информации – это совокупность автономных устройств сбора, накопления, передачи, обработки и представления информации, а также средств оргтехники, управления ...

... согласно Закону привлекаются к ответственности в зависимости от нанесенного ущерба от административной ответственности до лишения свободы сроком до 10 лет. МЕТОДИКА ЗАЩИТЫ ИНФОРМАЦИИ В ЛОКАЛЬНЫХ ВЫЧИСЛИТЕЛЬНЫХ СЕТЯХ ОБРАЗОВАТЕЛЬНОГО УЧРЕЖДЕНИЯ МВД РФ. 3.1.Политика безопасности КЮИ МВД РФ. Под политикой безопасности понимается совокупность документированных управленческих решений, направленных ...

0 комментариев