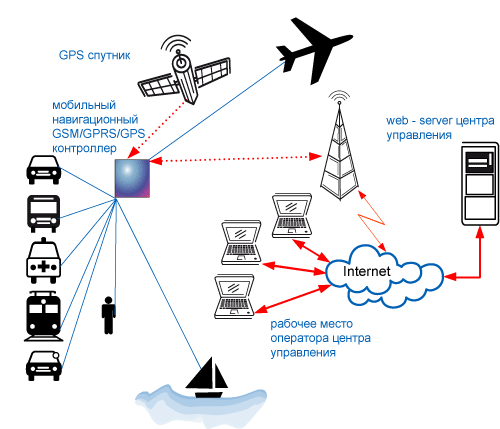

Навигация

Технические принципы беспроводной передачи информации. Радиочастотные ШПС - технологии: DSSS и FHSS

1.2. Технические принципы беспроводной передачи информации. Радиочастотные ШПС - технологии: DSSS и FHSS.

Метод прямой последовательности DSSS.

Не вдаваясь в технические подробности, метод прямой последовательности (DSSS) можно представить себе следующим образом. Вся используемая «широкая» полоса частот делится на некоторое число подканалов - по стандарту 802.11 их должно быть 11. Каждый передаваемый бит информации превращается по заранее зафиксированному алгоритму в последовательность из 11 «чипов»; интенсивность сигнала одного чипа близка к фоновой, однако при приеме последовательность чипов декодируется по тому же алгоритму, что и при кодировке, и таким образом полезный сигнал удается выделить на фоне шума. Другая пара приемник-передатчик может использовать другой алгоритм кодировки - декодировки, причем количество алгоритмов практически неограниченно. Первое очевидное преимущество этого метода — защита передаваемой информации от подслушивания («чужой» DSSS-приемник использует другой алгоритм и не сможет декодировать информацию не от своего передатчика). Кроме того, благодаря 11-кратной избыточности передачи можно обойтись сигналом очень малой мощности (по сравнению с уровнем мощности сигнала при использовании обычной узкополосной технологии). Еще одно чрезвычайно полезное свойство DSSS-устройств заключается в том, что благодаря очень низкому уровню мощности своего сигнала они практически не создают помех обычным радиоустройствам (узкополосным большой мощности) — последние принимают широкополосный сигнал за шум в пределах допустимого. Наконец, обычные устройства не мешают широкополосным, так как их сигналы большой мощности «шумят» каждый только в своем узком канале и не могут целиком заглушить широкополосный сигнал.

Метод частотных скачков (FHSS).

При кодировке по методу частотных скачков (FHSS) вся отведенная для передач полоса частот разделяется на подканалы (по стандарту 802.11 их 79). В каждый момент времени каждый передатчик использует только один из подканалов, перескакивая с одного подканала на другой через определенные промежутки времени, не превышающие 20 мс. Эти скачки происходят синхронно на передатчике и приемнике в заранее зафиксированной псевдослучайной последовательности, известной обоим; ясно, что, не зная последовательности переключений принять сигнал нельзя. Другая пара передатчик-приемник должна использовать и другую последовательность переключений частот, заданную независимо от первой. В одной полосе частот и на одной территории в пределах прямой видимости (в одной «ячейке») таких последовательностей может быть много.

Метод частотных скачков, так же как и описанный выше метод прямой последовательности, гарантирует конфиденциальность и некоторую помехозащищенность передачи. Последняя обеспечивается тем, что если на каком-нибудь из 79 подканалов передаваемый пакет не принят, приемник выдает сообщение, и передача этого пакета повторяется на одном из следующих подканалов (в последовательности скачков).

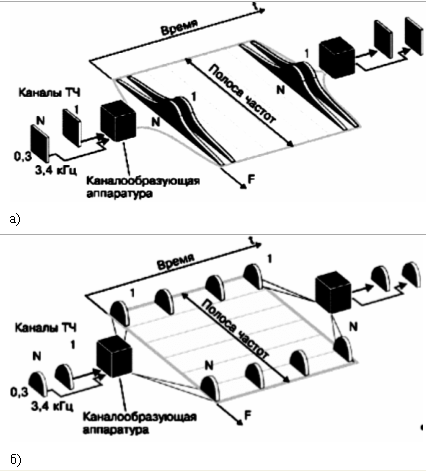

С другой стороны, поскольку при использовании метода частотных скачков, в отличие от метода прямой последовательности, Влияние узкополосных помех на передачу данных по методу DSSS (А) и FHSS (Б) трансляция на каждом подканале ведется на достаточно большой мощности, сравнимой с мощностью обычных узкополосных устройств, передача сигнала по описанному способу уже способна повлиять на передачи остальных участников диапазона.

Сравнение методов DSSS и FHSS.

Метод DSSS позволяет достичь большей производительности, обеспечивает большую устойчивость к узкополосным помехам (поскольку выбором поддиапазона для передачи часто удается отстроиться от помех) и большую дальность и связи. Кроме того, два устройства FHSS могут работать в непосредственной близости друг от друга без взаимных наводок. В то же время продукция для FHSS выпускается значительно большим количеством компаний, она проще и дешевле, однако и пропускная способность ее ниже. Еще одно достоинство FHSS-устройств состоит в том, что в отличие от DSSS они могут сохранять работоспособность в условиях широкополосных помех, например, создаваемых DSSS-передатчиками; впрочем, при этом сами они создают помеху для обычных узкополосных устройств. Один из существенных недостатков FHSS - меньшая дальность связи вне зданий. Приведенное сравнение дает основания для следующих рекомендаций. FHSS-технология в любом из диапазонов 915 МГц и 2.4 ГГц, а также DSSS-технология в диапазоне 915 МГц должны применяться преимущественно внутри зданий или на частной территории при отсутствии помех радиоустройствам, включая широкополосные, находящимся вне этих зданий и территорий. В свою очередь, DSSS-технология в диапазоне 2,4 ГГц наиболее приспособлена для наружного применения.

Топологии беспроводных сетей.

Начнем с Ethernet. Наиболее простым и прямолинейным воплощением этой топологии является беспроводная сеть конфигурации "все-со-всеми". При работе по такой схеме в каждый из компьютеров, объединенных в беспроводную сеть, устанавливается беспроводной сетевой адаптер, обычно снабженный всенаправленной антенной. Причем в помещении, где развернута беспроводная сеть, формируется как бы единая среда обмена информацией, которая фактически лежит в основе самой идеологии Ethernet. При этом механизм обработки коллизий работает примерно так же, как и в кабельной сети, да и вообще, работа беспроводной сети в такой конфигурации мало, чем отличается от работы кабельной сети - изменяется лишь носитель информации. Радиус действия беспроводной сети в данной конфигурации обычно весьма невелик - чаще всего все рабочие станции располагаются в пределах одного помещения. Между станциями (точнее, их сетевыми адаптерами), объединенными в беспроводную сеть такого класса, не должно быть значительных препятствий для распространения радиоволн (прямой видимости, впрочем, не требуется).3

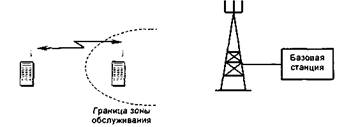

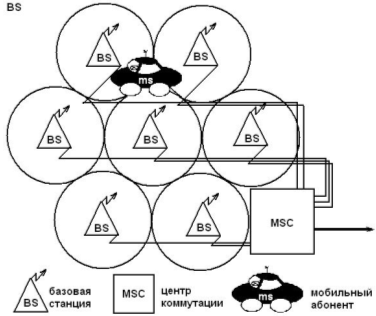

Другая возможная топология сети, основанная на использовании устройств входа, - учрежденческая сотовая сеть для беспроводных сетевых рабочих станций. В качестве таких сетевых станций здесь обычно выступают ноутбуки, владельцы которых вынуждены перемещаться из одной комнаты в другую. Сотовая вычислительная сеть может применяться и в обширных производственных помещениях, где не все рабочие станции находятся в зоне прямой видимости друг друга (например, где распространению радиоволн мешают крупные промышленные установки). Для развертывания такой сети необходимо специфическое программное обеспечение; некоторые компании, производящие оборудование для беспроводных сетей, включают соответствующее ПО в комплект поставки своих изделий.

Как уже было сказано, через устройства входа происходит обмен информацией междубеспроводной и кабельной частями сети. Пока что мы рассмотрели ситуацию, когда устройство входа связывает небольшой беспроводной сегмент с большой кабельной сетью. Эту конфигурацию можно "обратить", использовав два устройства входа для связи двух кабельных сегментов между собой. Снабдив каждое из устройств входа направленной антенной и направив эти антенны, друг на друга, мы получим беспроводную топологию типа "точка-точка" (point-to-point).4 Именно такая топология обычно применяется для организации беспроводных мостов между кабельными сегментами. Устройства входа были использованы в нашем примере только для наглядности; на самом деле для организации беспроводных мостов выпускаются и специализированные устройства. Дальность связи в подобных мостах может достигать нескольких десятков километров; для успешного функционирования моста по-прежнему необходима прямая видимость между связываемыми точками. Впрочем, требование прямой видимости (равно как и ограничение на расстояние между кабельными сегментами) можно довольно легко обойти, установив на линии распространения сигнала репитеры. Такие устройства также выпускаются рядом компаний - производителей оборудования для беспроводных вычислительных сетей. Поскольку работа в конфигурации "точка-точка" предполагает использование антенн, имеющих довольно узкую диаграмму направленности, при развертывании беспроводных мостов приходится заботиться о том, чтобы антенны "видели" друг друга. Несмотря на кажущуюся сложность задачи, она вполне решаема.

Беспроводные мосты Ethernet могут быть организованы и по более сложной, имеющей топологию "звезда", схеме. Такая схема очень удобна для реализации корпоративной сети с большим числом филиалов; реализовать ее можно как на программном, так и на аппаратном уровне.5 В первом случае схема представляет собой просто совокупность необходимого числа беспроводных мостов, реализованных по схеме "точка-точка"; второй путь реализации предполагает использование специальных устройств, в которых "запаяна" данная топология. Эти устройства выпускаются целым рядом компаний (в качестве примера можно привести изделие Airport компании Windata), однако они, как правило, дороги, а радиус их действия не слишком велик. Поэтому часто пользователи предпочитают "вручную" организовывать сети топологии "звезда" из отдельных беспроводных мостов.

Глава 2. Технология Bluetooth – как способ беспроводной передачи информации.

2.1. Концепция и основные положения технологии Bluetooth. Bluetooth - это современная технология беспроводной передачи данных, позволяющая соединять друг с другом практически любые устройства: мобильные телефоны, ноутбуки, принтеры, цифровые фотоаппараты и даже холодильники, микроволновые печи, кондиционеры. Соединить можно все, что соединяется, то есть имеет встроенный микрочип Bluetooth. Технология стандартизирована, следовательно, проблемы несовместимости устройств от конкурирующих фирм быть не должно.

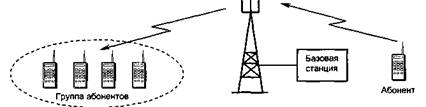

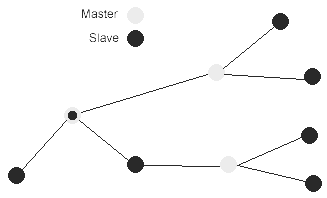

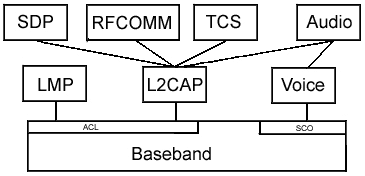

Bluetooth - это маленький чип, представляющий собой высокочастотный (2.4 - 2.48 ГГц) приёмопередатчик, работающий в диапазоне ISM (Industry, Science and Medicine; промышленный, научный и медицинский). Для использования этих частот не требуется лицензия, исключения рассмотрим ниже. Скорость передачи данных, предусматриваемая стандартом, составляет порядка 720 Кбит/с в асимметричном режиме и 420 Кбит/с в полнодуплексном режиме. Обеспечивается передача трех голосовых каналов, но не видеосигнала. Энергопотребление (мощность передатчика) не должно превышать 10 мВт. Изначально технология предполагала возможность связи на расстоянии не более 10 метров. Сегодня некоторые фирмы предлагают микросхемы Bluetooth, способные поддерживать связь на расстоянии до 100 метров. Как радиотехнология, Bluetooth способна "обходить" препятствия, поэтому соединяемые устройства могут находиться вне зоны прямой видимости. Соединение происходит автоматически, как только Bluetooth-устройства оказываются в пределах досягаемости, причем не только по принципу точка - точка (два устройства), но и по принципу точка - много точек (одно устройство работает с несколькими другими). Естественно, для реализации технологии Bluetooth на практике необходимо определенное программное обеспечение (ПО). Кстати, в новую версию операционной системы MS Windows Whistler встроена поддержка Bluetooth.

Технология Bluetooth предусматривает три уровня защиты:

Технология Bluetooth предусматривает три уровня защиты:

Похожие работы

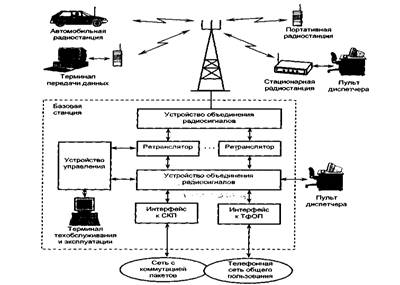

... каналов, а также переконфигурировать группы абонентов. Удаленное управление используется также в целях борьбы с попытками несанкционированного доступа. 4. Технология Bluetooth – как способ беспроводной передачи информации Буквальный перевод Bluetooth с английского - "синие зубы". Однако своим названием технология Bluetooth обязана вовсе не дантистам, а историческому недоразумению. Так ...

... по принципу точка - точка (два устройства), но и по принципу точка - много точек (одно устройство работает с несколькими другими). Естественно, для реализации технологии Bluetooth на практике необходимо определенное программное обеспечение (ПО). Кстати, в новую версию операционной системы MS Windows Whistler встроена поддержка Bluetooth Как работает Bluetooth Технология использует небольшие ...

... среде передачи. Радиосети оказываются практически беззащитными, если не применять специальных средств, аппаратных или программных средств защиты информации (ЗИ). Попытаемся открыть основные моменты, от которых в конечном итоге зависит безопасности в беспроводных сетях передачи данных (БСПД). В настоящее время практически везде ведутся исследования по двум направлениям. Первое направление можно ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

0 комментариев