Навигация

Защита на уровне IP (сетевой уровень)

4. Защита на уровне IP (сетевой уровень).

4. 1. Архитектура защиты на уровне IP

IPSec обеспечивает сервис защиты на уровне IP, позволяя системе выбрать необходимые протоколы защиты, определить алгоритм (алгоритмы) для соответствующего сервиса (сервисов) и задать значения любых криптографических ключей, требуемых для запрошенного сервиса. Для защиты используется два протокола: протокол аутентификации, указанный заголовком данного протокола (заголовком аутентификации АН), и комбинированный протокол шифрования/аутентификации, определенный форматом пакета для этого протокола (протокола ESP). В данном случае обеспечиваются следующие виды сервиса:

• контроль доступа;

• целостность без установления соединений;

• аутентификация источника данных;

• отторжение воспроизведенных пакетов (форма целостности последовательностей);

• конфиденциальность (шифрование);

• ограниченная конфиденциальность транспортного потока.

В случае ESP есть два варианта: с использованием и без использования опции аутентификации. Как АН, так и ESP имеют возможности контроля доступа, основанного на распределении криптографических ключей и управлении транспортными потоками, относящимися к этим протоколам защиты.

| Вид сервиса | AH | ESP (только шифрование) | ESP (шифрование и аутентификация) |

| Контроль доступа | ü | ü | ü |

| Целостность без установления соединений | ü | ü | |

| Аутентификация источника данных | ü | ü | |

| Отторжение воспроизведенных пакетов | ü | ü | ü |

| Конфиденциальность | ü | ü | |

| Ограниченная конфиденциальность транспортного потока | ü | ü |

Ключевым объектом в механизмах аутентификации и конфиденциальности для IP является защищенная связь (Security Association). Связь представляет собой одностороннее отношение между отправителем и получателем, применяющим сервис защиты к транспортному потоку. Сервис защиты предоставляет возможность для защищенной связи использовать либо АН, либо ESP, но никак не обе эти возможности одновременно.

В любом пакете IP защищенная связь однозначно идентифицируется адресом пункта назначения в заголовке IPv4 или IPv6 и индексом параметров защиты (даёт возможност ьвыбрать защищённую связь по которой должен обрабатываться полученный пакет) во вложенном заголовке расширения (АН или ESP).

Заголовки АН и ESP поддерживают два режима использования: транспортный и туннельный. Дадим краткий обзором этих режимов.

Транспортный режим.

Транспортный режим обеспечивает защиту прежде всего для протоколов высшего уровня. Это значит, что защита транспортного режима распространяется на полезный груз пакета IP. Примеры включают сегмент TCP или UDP, или пакет протокола ICMP , которые размещаются непосредственно над IP в стеке главного протокола. Когда система использует заголовки АН или ESP над IPv4, полезным грузом являются данные, обычно размещаемые сразу после заголовка IP. Для IPv6 полезным грузом являются данные, обычно следующие после заголовка IP и всех имеющихся заголовков расширений IPv6, за возможным исключением заголовка параметров адресата, который тоже может подлежать защите.

ESP в транспортном режиме шифрует и, если нужно, идентифицирует полезный груз IP, но не заголовок IP. АН в транспортном режиме идентифицирует полезный груз IP и некоторые части заголовка IP.

Туннельный режим.

Туннельный режим обеспечивает защиту всего пакета IP. После добавления к пакету IP полей АН или ESP весь пакет, вместе с полями защиты, рассматривается как полезный груз некоторого нового "внешнего" пакета IP с новым внешним заголовком IP. Весь оригинальный, или внутренний, пакет при этом пересылается через "туннель" от одной точки сети IP к другой, и ни один из маршрутизаторов на пути не может проверить внутренний заголовок IP. Ввиду того что оригинальный пакет инкапсулирован в новый, больший пакет может иметь совершенно другие адреса источника и адресата, что усиливает защиту. Туннельный режим используется тогда, когда один или оба конца защищенной связи являются шлюзами защиты, например брандмауэрами или маршрутизаторами, которые основаны на IPSec. При использовании туннельного режима системы в сетях за брандмауэрами могут осуществлять защищенный обмен данными без применения IPSec. Незащищенные пакеты, генерируемые такими системами, связываются по туннелям, проложенным через внешние сети с помощью туннельного режима защищенной связи, установленного программным обеспечением IPSec в брандмауэре или защищенном маршрутизаторе на границе локальной сети.

Функциональные возможности транспортного и туннельного режимов

| Вид заголовка | Транспортный режим защищенной связи | Туннельный режим защищенной связи |

| АН | Идентифицирует полезный груз IP, а также отдельные части заголовка IP и заголовков расширений IPv6 | Идентифицирует весь внутренний пакет IP (заголовок и полезный груз внутреннего пакета IP), а также отдельные части внешнего заголовка IP и внешних заголовков расширений IPv6 |

| ESP | Шифрует полезный груз IP и все заголовки расширений IPv6, следующие за заголовком ESP | Шифрует внутренний пакет IP |

| ESP с аутентификацией | Шифрует полезный груз IP и все заголовки расширений IPv6, следующие за заголовком ESP. Идентифицирует полезный груз IP, но не заголовок IP | Шифрует внутренний пакет IP. Идентифицирует внутренний пакет IP |

4. 2. Заголовок аутентификации (AH).

4. 2. 1. Структура заголовка.

Заголовок аутентификации (АН) обеспечивает поддержку целостности данных и аутентификации пакетов IP. Свойство целостности данных гарантирует невозможность незаметной модификации содержимого пакета в пути следования. Функция аутентификации дает возможность конечной системе или сетевому устройству идентифицировать пользователя или приложение и соответственно отфильтровать трафик, а также защититься от очень распространенных сегодня в Internet атак с подменой сетевых адресов. Заголовок АН также защищает от атак воспроизведения сообщений.

Заголовок аутентификации состоит из следующих полей

| Следующий заголовок | Длина полезного груза | Зарезервировано |

| Индекс параметров защиты | ||

| Порядковый номер | ||

| Данные аутентификации (переменой длины) | ||

Заголовок аутентификации IPSec.

§ Следующий заголовок. Идентифицирует тип заголовка, следующего непосредственно за данным заголовком

§ Длина полезного груза (8 битов). Длина заголовка аутентификации в 32-битовых словах, уменьшенная на 2.

§ Зарезервировано (16 битов). Для будущего использования.

§ Индекс параметров защиты (32 бита). Идентифицирует защищенную связь.

§ Порядковый номер (32 бита). Значение счетчика, для сервиса защиты от воспроизведения

§ Данные аутентификации (переменной длины). Поле переменной длины , содержащее MAC для данного пакета.

Атаки воспроизведения сообщений заключаются в том, что противник может получить экземпляр удостоверенного пакета и позже предъявить его предполагаемому адресату. Повторное получение одинаковых удостоверенных пакетов IP может каким-то образом нарушить сервис или иметь какие-то другие нежелательные последствия.

4. 2. 2. Использование AH в транспортном и туннельном режиме.

В этом подразделе мы рассмотрим область применения аутентификации, обеспечиваемой с помощью протокола АН, и размещение заголовка аутентификации в каждом из двух режимов. При этом случаи IPv4 и IPv6 несколько различаются.

Для транспортного режима АН с применением IPv4 данные АН размещаются непосредственно после оригинального заголовка IP и перед полезным грузом IP (например, сегментом TCP). Аутентификации подлежит весь пакет, за исключением изменяемых полей в заголовке IPv4, которые обнуляются для вычисления значения MAC.

| |||||

| Оригинальный заголовок IP | AH | TCP | Данные | ||

|

|

| |||||

| Оригинальный заголовок IP | Транзит, адресация, маршрутизация, фрагментация | AH | Адресация | TCP | Данные |

Для туннельного режима АН удостоверяется весь оригинальный пакет IP, a заголовок АН вставляется между оригинальным заголовком IP и новым внешним заголовком IP. Внутренний заголовок IP несет адреса оригинальных источника и адресата, в то время как внешний заголовок IP может содержать совершенно другие адреса IP (например, адреса брандмауэров или других шлюзов защиты).

В туннельном режиме весь внутренний пакет IP, включая весь внутренний заголовок IP, защищается средствами АН. Внешний заголовок IP (а в случае IPv6 и внешние заголовки расширений IP) защищается с исключением изменяемых и непрогнозируемых по значению полей.

|

|

| ||||

| Новый заголовок IP | AH | Оригинальный заголовок IP | TCP | Данные |

|

|

| ||||||

| Новый заголовок IP | Заголовки расширений | AH | Оригинальный заголовок IP | Заголовки расширений | TCP | Данные |

IPv6

4. 3. Протокол ESP.

4. 3. 1. Формат пакета ESP

Поля пакета ESP.

• Индекс параметров защиты (32 бита). Идентифицирует защищенную связь.

• Порядковый номер (32 бита). Значение счетчика, обеспечивающее функцию защиты от воспроизведения, как и в случае для АН.

• Полезный груз (переменной длины). Это сегмент транспортного уровня (в транспортном режиме) или пакет IP (в туннельном режиме), который защищается шифрованием.

• Заполнитель (0-255 байтов).

• Длина заполнителя (8 битов). Указывает число байтов заполнителя, непосредственно предшествующего данному полю.

• Следующий заголовок (8 битов). Идентифицирует тип данных, содержащихся в поле данных полезного груза, с помощью идентификации первого заголовка этого полезного груза (например, заголовка расширения IPv6 или протокола верхнего уровня, такого как TCP).

• Данные аутентификации (переменной длины). Поле переменной длины , содержащее код ICV (Integrity Check Value — код контроля целостности), вычисляемый для всего пакета ESP без поля данных аутентификации.

| Индекс параметров защиты | ||||

| Порядковый номер | ||||

|

| Данные полезного груза | |||

|

|

| Заполнитель (0-255 байт) | ||

|

|

| Длина заполнителя | Следующий заголовок | |

| Данные аутентификации (переменной длины) | ||||

Поле заполнителя предназначено для следующих целей.

• Если алгоритм шифрования требует, чтобы длина открытого текста была кратна некоторому целому числу байтов (например, длине одного блока блочного шифра), поле заполнителя служит для того, чтобы дополнить открытый текст (складывающийся из полей полезного груза, заполнителя, длины заполнителя и следующего заголовка) до нужной длины.

• Формат ESP требует, чтобы поля длины заполнителя и следующего заголовка были выровнены по правому краю в 32-битовом слове. Это эквивалентно требованию, чтобы шифрованный текст имел длину, кратную 32 битам. Поле заполнителя предназначено для того, чтобы осуществить такое выравнивание.

• Дополнительное заполнение можно использовать тогда, когда требуется обеспечить частичную конфиденциальность для транспортного потока, чтобы скрыть истинную длину полезного груза.

4. 3. 2. Шифрование и алгоритмы аутентификации.

Сервис ESP предполагает шифрование полей полезного груза, заполнителя, длины заполнителя и следующего заголовка.

Имеющиеся на сегодня спецификации требуют, чтобы любая реализация поддерживала использование алгоритма DES в режиме СВС (режим сцепления шифрованных блоков. Другие алгоритм которые могут применяться для сервиса ESP:

• "тройной" DES с тремя ключами,

• RC5,

• IDEA,

• "тройной" IDEA с тремя ключами,

• CAST,

• Blowfish.

Как и АН, протокол ESP поддерживает использование значений MAC длиной по умолчанию 96 битов. Так же как и в случае с АН, имеющиеся сегодня спецификации требуют, чтобы любая реализация поддерживала схемы HMAC-MD5-96 и HMAC-SHA-1-96.

4. 3. 3. Транспортный режим ESP.

Транспортный режим ESP служит для шифрования и, если нужно, аутентификации данных, пересылаемых по протоколу IP (например, сегмента TCP). Для этого режима в случае с IPv4 заголовок ESP размещается в пакете IP непосредственно перед заголовком транспортного уровня (например, TCP, UDP, ICMP), а концевик (trailer) пакета ESP (содержащий поля заполнителя, длины заполнителя и следующего заголовка) размещается после пакета IP; если же используется функция аутентификации, то поле данных аутентификации ESP добавляется после концевика ESP. Весь сегмент транспортного уровня вместе с концевиком ESP шифруются. Аутентификация охватывает весь шифрованный текст и заголовок ESP.

| |||||||

| |||||||

| Оригинальный заголовок IP | Заголовок ESP | TCP | Данные | Концевик ESP | Аутентификатор ESP | ||

В контексте IPv6 данные ESP рассматриваются как предназначенный для сквозной пересылки полезный груз, не предполагающий проверку или обработку промежуточными маршрутизаторами. Поэтому заголовок ESP размещается после основного заголовка IPv6 и заголовков расширений транзита, маршрутизации и фрагментации. Заголовок расширения параметров адресата может быть помещен до или после заголовка ESP — в зависимости от требований семантики. В случае IPv6 шифрование охватывает весь сегмент транспортного уровня вместе с концевиком ESP, а также заголовок расширения параметров адресата, если этот заголовок размещается после заголовка ESP. Аутентификация предполагается для шифрованного текста и заголовка ESP.

| |||||||||

| |||||||||

| Оригинальный заголовок IP | Транзит, адресация, маршрутизация, фрагментация |

Заголовок ESP |

адресация |

TCP |

Данные |

Концевик ESP |

Аутентификатор ESP | ||

В транспортном режиме выполняются следующие операции:

1. В узле источника блок данных, состоящий из концевика ESP и всего сегмента транспортного уровня, шифруется, а открытый текст этого блока заменяется шифрованным текстом, что формирует пакет IP для пересылки. Если выбрана опция аутентификации, то добавляется поле аутентификации.

2. Затем пакет направляется адресату. Каждый промежуточный маршрутизатор должен проверить и обработать заголовок IP, а также все заголовки расширений IP, доступные в нешифрованном виде. Шифрованный текст при этом остается неизменным.

3. Узел адресата проверяет и обрабатывает заголовок IP и все заголовки расширений IP, доступные в нешифрованном виде. Затем на основе информации индекса параметров защиты в заголовке ESP дешифруются остальные части пакета, в результате чего становится доступным сегмент транспортного уровня в виде открытого текста.

Использование транспортного режима обеспечивает конфиденциальность для любого применяющего этот режим приложения, что позволяет избежать необходимости реализации функций обеспечения конфиденциальности в каждом отдельном приложении. Этот режим достаточно эффективен, а объем добавляемых к пакету IP данных при этом невелик. Недостатком этого режима является то, что при его использовании не исключается возможность анализа трафика пересылаемых пакетов.

4. 3. 4. Туннельный режим ESP.

Туннельный режим ESP предназначен для шифрования всего пакета IP. Для этого режима заголовок ESP добавляется к пакету как префикс, а затем такой пакет вместе с концевиком ESP шифруются. Данный метод можно использовать, когда требуется исключить возможность атак, построенных на анализе трафика.

Ввиду того что заголовок IP содержит адрес пункта назначения и, возможно, директивы исходной маршрутизации вместе с информацией о параметрах транзита, нельзя просто передать шифрованный пакет IP с добавленным к нему в виде префикса заголовком ESP. Промежуточные маршрутизаторы не смогут обработать такой пакет. Таким образом, необходимо включить весь блок (заголовок ESP, шифрованный текст и данные аутентификации, если они есть) во внешний пакет IP с новым заголовком, который будет содержать достаточно информации для маршрутизации, но не для анализа трафика.

| ||||||||

| ||||||||

| Новый заголовок IP | Заголовок ESP | Оригинальный заголовок IP | TCP | Данные | Концевик ESP | Аутентификатор ESP | ||

IPv4

| ||||||||||

| ||||||||||

| Новый заголовок IP | Заголовки расширений | Заголовок ESP | Оригинальный заголовок IP | Заголовок расширений | TСP | Данные | Концевик ESP | Аутентификатор ESP | ||

IPv6

В то время как транспортный режим подходит для защиты соединений между узлами, поддерживающими сервис ESP, туннельный режим оказывается полезным в конфигурации, которая предполагает наличие брандмауэра или иного шлюза защиты, предназначенного для защиты надежной внутренней сети от внешних сетей. В случае с туннельным режимом шифрование используется для обмена только между внешним узлом и шлюзом защиты или между двумя шлюзами защиты. Это разгружает узлы внутренней сети, избавляя их от необходимости шифрования данных, и упрощает процедуру распределения ключей, уменьшая число требуемых ключей. Кроме того, такой подход усложняет проблему анализа потока сообщений, направляемых конкретному адресату.

Рассмотрим случай, когда внешний узел соединяется с узлом внутренней сети, защищенной брандмауэром, и когда ESP используется внешним узлом и брандмауэром. Тогда при пересылке сегмента транспортного уровня от внешнего узла к узлу внутренней сети будут выполнены следующие действия.

1. Источник готовит внутренний пакет IP с указанием адреса пункта назначения, являющегося узлом внутренней сети. К этому пакету в виде префикса добавляется заголовок ESP. Затем пакет и концевик ESP шифруются и к результату могут быть добавлены данные аутентификации. Полученный блок заключается во внешний пакет IP с новым заголовком IP (базовый заголовок плюс необязательные расширения, например параметров маршрутизации и транзита для IPv6), в котором адресом пункта назначения является адрес брандмауэра.

2. Внешний пакет отправляется брандмауэру. Каждый промежуточный маршрутизатор нужно проверить и обработать внешний заголовок IP и все внешние заголовки расширений IP, оставив шифрованный текст неизменным.

3. Брандмауэр-адресат проверяет и обрабатывает внешний заголовок IP и все внешние заголовки расширений IP. Затем на основе информации индекса параметров защиты в заголовке ESP брандмауэр дешифрует остальные части пакета, в результате чего становится доступным внутренний пакет IP в виде открытого текста. Этот пакет потом передается по внутренней сети.

Похожие работы

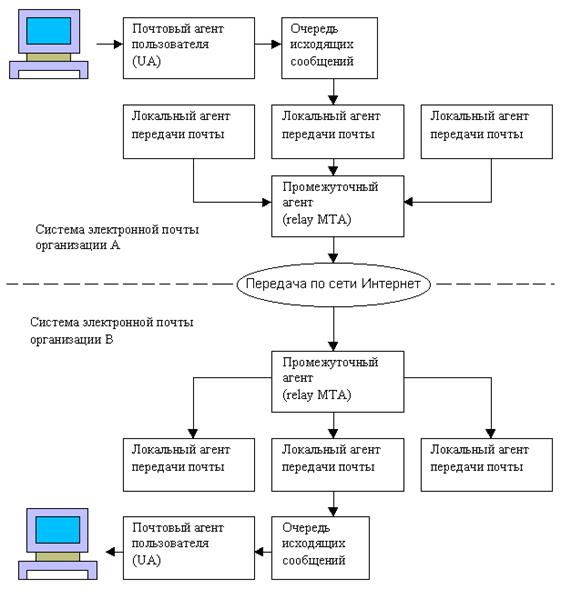

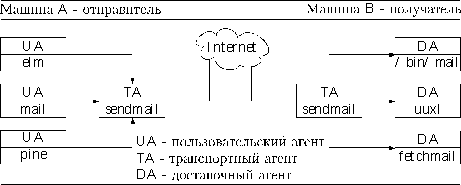

... для вас письма с почтового сервера на ваш компьютер. Чтобы использовать этот протокол, необходимо, чтобы он поддерживался как вашим провайдером, так и вашей почтовой программой. Теперь рассмотрим эти протоколы более подробно. 2.1. Простой протокол передачи почты (SMTP). Взаимодействие в рамках SMTP строится по принципу двусторонней связи, которая устанавливается между отправителем и ...

... имеет следующий формат пользователь@машина где знак @ отделяет имя пользователя от обозначения машины. Почта доставляется в почтовый ящик пользователя пользователь на машине машина. Пример адреса электронной почты. yvv@softpro. saratov.ru В рассматриваемом примере yvv - идентификатор абонента, составляемый, как правило, из начальных букв его фамилии, имени, отчества. То, что стоит справа от ...

... слабости" некоторых распространенных служб Internet. Простой протокол передачи электронной почты (Simple Mail Transfer Protocol - SMTP) позволяет осуществлять почтовую транспортную службу Internet. Одна из проблем безопасности, связанная с этим протоколом, заключается в том, что пользователь не может проверить адрес отправителя в заголовке сообщения электронной почты. В результате хакер может ...

... его имени и пароля и выдает разрешение на доступ к серверу выдачи разрешений, который, в свою очередь, дает “добро” на использование необходимых ресурсов сети. Однако данная модель не отвечает на вопрос о надежности защиты информации, поскольку, с одной стороны, пользователь не может посылать идентификационному серверу свой пароль по сети, а с другой – разрешение на доступ к обслуживанию в сети ...

0 комментариев