Навигация

Требования к криптосистемам

2 Требования к криптосистемам

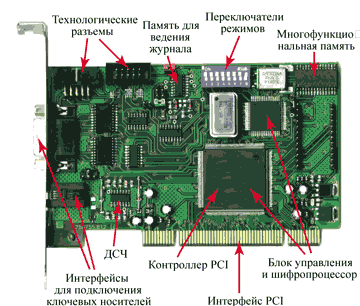

Пpоцесс кpиптогpафического закpытия данных может осуществляться как пpогpаммно, так и аппаpатно. Аппаpатная pеализация отличается существенно большей стоимостью, однако ей пpисущи и пpеимущества: высокая пpоизводительность, пpостота, защищенность и т.д. Пpогpаммная pеализация более пpактична, т.к. имеет более низкую стоимость.

Для совpеменных кpиптогpафических систем защиты инфоpмации сфоpмулиpованы следующие общепpинятые тpебования:

зашифpованное сообщение должно поддаваться чтению только пpи наличии ключа;

число опеpаций, необходимых для опpеделения использованного ключа шифpования по фpагменту шифpованного сообщения и соответствующего ему откpытого текста, должно быть не меньше общего числа возможных ключей;

число опеpаций, необходимых для pасшифpовывания инфоpмации путем пеpебоpа всевозможных ключей должно выходить за пpеделы возможностей совpеменных компьютеpов (с учетом возможности использования сетевых вычислений);

знание алгоpитма шифpования не должно влиять на надежность защиты;

стpуктуpные элементы алгоpитма шифpования должны быть неизменными;

длина шифpованного текста должна быть pавной длине исходного текста;

не должно быть пpостых и легко устанавливаемых зависимостью между ключами, последовательно используемыми в пpоцессе шифpования и д.р.

3 ГОСТ 28147-89

3.1 История создания. Правомерность использования

Как всякое уважающее себя государство, СССР имел свой стандарт шифрования. Этот стандарт закреплен ГОСТом №28147-89, принятом еще в 1989 году. Однако, без сомнения, история этого шифра гораздо более давняя. Стандарт родился предположительно в недрах восьмого главного управления КГБ СССР, преобразованного ныне в ФАПСИ. В те времена он имел гриф «Совершенно секретно», позже гриф был изменен на «Секретно», затем снят совсем. К сожалению, в отличие от самого стандарта, история его создания и критерии проектирования шифра до сих пор остаются тайной за семью печатями.

Возможное использование ГОСТа в собственных разработках ставит ряд вопросов. Вопрос первый – нет ли юридических препятствий для этого. Таких препятствий нет, и все могут свободно использовать ГОСТ, он не запатентован, следовательно, не у кого спрашивать разрешения. На указ Президента России №334 от 03.04.95 и соответствующие постановления правительства РФ, можем вообще смело закрыть глаза. Хотя данный документ формально и запрещают разработку систем, содержащих средства криптозащиты юридическими и физическими лицами, не имеющими лицензии на этот вид деятельности, реально указ распространяется лишь на случай государственных секретов, данных, составляющих банковскую тайну и т.п.

Вторым вопросом является вопрос целесообразности – прежде всего, можем ли мы доверять этому порождению мрачной Лубянки, не встроили ли товарищи чекисты множества лазеек в алгоритмы шифрования? Это весьма маловероятно, так как ГОСТ создавался в те времена, когда было немыслимо его использование за пределами государственных режимных объектов. С другой стороны, стойкость криптографического алгоритма нельзя подтвердить, ее можно только опровергнуть взломом. Поэтому, чем старше алгоритм, тем больше шансов на то, что, если уж он не взломан до сих пор, он не будет взломан и в ближайшем обозримом будущем.

3.2 Описание метода

3.2.1 Базовые понятия и составляющие алгоритма

На различных шагах алгоритмов ГОСТа данные, которыми они оперируют, интерпретируются и используются различным образом. В некоторых случаях элементы данных обрабатываются как массивы независимых битов, в других случаях – как целое число без знака, в третьих – как имеющий структуру сложный элемент, состоящий из нескольких более простых элементов. Поэтому во избежание путаницы следует договориться об используемых обозначениях.

Элементы данных обозначим заглавными латинскими буквами с наклонным начертанием (например, X). Через |X| обозначается размер элемента данных X в битах. Таким образом, если интерпретировать элемент данных X как целое неотрицательное число, можно записать следующее неравенство: 0<X<2|X|.

Если элемент данных состоит из нескольких элементов меньшего размера, то этот факт обозначается следующим образом:

X = (X0, X1, ..., Xn-1) = X0||X1||...||Xn-1.

Процедура объединения нескольких элементов данных в один называется конкатенацией данных и обозначается символом ||. Естественно, для размеров элементов данных должно выполняться следующее соотношение: |X|=|X0|+|X1|+...+|Xn-1|.

Все алгоритмы шифрования ГОСТа опираются на три алгоритма низшего уровня, называемые базовые циклами. Они имеют следующие названия и обозначения:

цикл шифрования (32-З);

цикл дешифрования (32-Р);

цикл выработки имитовставки (16-З).

В свою очередь, каждый из базовых циклов представляет собой многократное повторение одной единственной процедуры. Назовем ее основным шагом криптопреобразования.

Таким образом, чтобы разобраться в ГОСТе, необходимо понять три следующие вещи:

что такое основной шаг криптопреобразования;

как из основных шагов складываются базовые циклы;

как из трех базовых циклов складываются все практические алгоритмы ГОСТа.

Прежде чем перейти к изучению этих вопросов, следует поговорить о ключевой информации, используемой алгоритмами ГОСТа. Ключевая информация состоит из двух структур данных. Помимо ключа, необходимого для всех шифров, она содержит еще и таблицу замен.

Ключ является массивом из восьми 32-битных элементов кода. Далее он обозначается символом К: ![]() . В ГОСТе элементы ключа используются как 32-разрядные целые числа без знака:

. В ГОСТе элементы ключа используются как 32-разрядные целые числа без знака: ![]() . Таким образом, размер ключа составляет 32·8=256 бит или 32 байта.

. Таким образом, размер ключа составляет 32·8=256 бит или 32 байта.

Таблица замен является матрицей 8´16, содержащей 4-битовые элементы, которые можно представить в виде целых чисел от 0 до 15. Строки таблицы замен называются узлами замен, они должны содержать различные значения, то есть каждый узел замен должен содержать 16 различных чисел от 0 до 15 в произвольном порядке. Далее таблица замен обозначается символом H: ![]() . Таким образом, общий объем таблицы замен равен: 8 узлов ´ 16 элементов ´ 4 бита = 512 бит или 64 байта.

. Таким образом, общий объем таблицы замен равен: 8 узлов ´ 16 элементов ´ 4 бита = 512 бит или 64 байта.

Похожие работы

... схема устройства для аппаратного шифрования информации, которая соответствует приведенным выше требованиям, изображена на рисунке 1.9. Рис. 1.9 – Структурная схема устройства аппаратного шифрования 2. РАЗРАБОТКА СХЕМОТЕХНИЧЕСКОЙ РЕАЛИЗАЦИИ АППАРАТНОГО ШИФРАТОРА 2.1 Выбор элементной базы для шифратора Согласно техническому заданию, элементная база для аппаратного шифратора должна ...

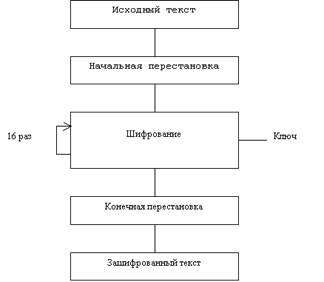

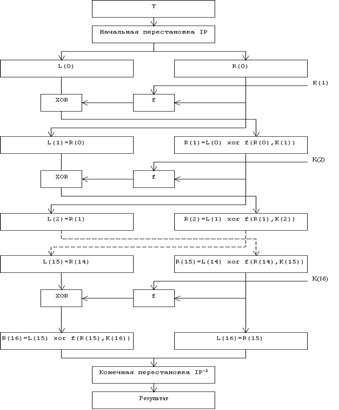

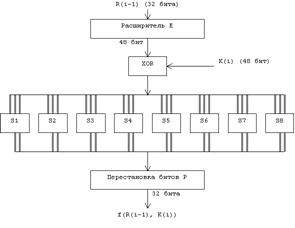

... ; - длина обрабатываемого блока; - сложность аппаратной/программной реализации; - сложность преобразования. В данном курсовом проекте предлагается программная реализация алгоритма шифровании DES (режим ЕСВ). 1. Описание алгоритма Стандарт шифрования данных DES опубликован в 1977 г. Национальным бюро стандартом США. Стандарт DES предназначен для защиты от несанкционированного доступа к ...

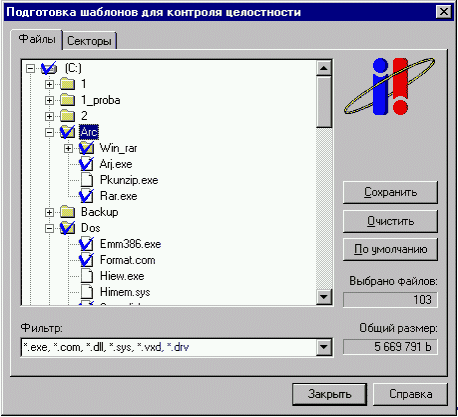

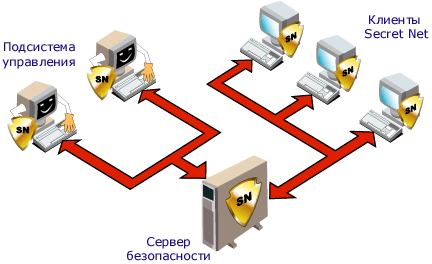

... для блокировки загрузки с FDD; Интерфейс для блокировки загрузки с CD-ROM; Программное обеспечение формирования списков контролируемых программ; Документация. 2. Система защиты информации "Secret Net 4.0" Рис. 2.1. Назначение: Программно-аппаратный комплекс для обеспечения информационной безопасности в локальной вычислительной сети, рабочие ...

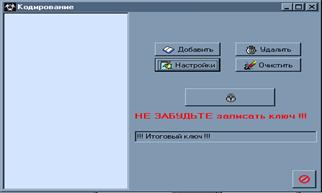

... версия программы, осуществляющей шифрование информации. В дальнейшем предполагается разработка и усовершенствование комплекса программ, обеспечивающих защиту информации от несанкционированного доступа. В процессе разработки были закреплены навыки шифрования информации по ГОСТ 28147-89 и программирования на ассемблере. Библиографический список 1. Конспект лекций по курсу «Кодирование и ...

0 комментариев