Навигация

Аналіз актуальних проблем захисту користувачів у загальних мережах

Аналіз актуальних проблем захисту користувачів у загальних мережах

1. Формулювання і аналіз проблеми

Безпека – один з ключових факторів проектування будь-яких систем. Сучасні безпроводові технології пропонують не досить ефективні методи по захисту інформації. Традиційно розрізняють кілька видів атак на безпроводові мережі, які відрізняються методами, метою і ступенем загрози:

- взлом мереж ( перехват управління, входження в мережу );

- клонування ( підслуховування, крадіжка трафіку і електронних коштів).

Головна відмінність проводових мереж від без провідних пов”язана з абсолютно неконтролюємою областю між кінцевими точками мережі. В достатньо широкому просторі мереж безпровідна мережа ніяк не контролюється. Сучасні без проводові технології пропонують обмежений набір засобів управління всією областю розгортання мережі. Це дозволяє атакуючим, що знаходяться у безпосередній близькості від безпроводових структур, здійснювати ряд нападів, які були неможливі у проводовій мережі. Розглянемо характерні тільки для безпроводових мереж загрози безпеки, скриття таких каналів і їх захист.

Підслуховування – найпоширеніша проблема. Анонімні шкідники можуть перехопити радіосигнал і розшифрувати передаваємі дані, як показано на рис.1.

Рис.1. Атака „підслуховування”

Обладнання для прослуховування в мережі може бути не складніше, ніж те, що використовується для звичайного доступу до цієї мережі. Щоб перехопити передачу, зловмисник повинен знаходитись поблизу передавача. Перехоплення такого типу практично неможливо знайти і ще важче їм завадити. Використання антен і підсилювачів дає зловмиснику можливість знаходитись на значній відстані від цілі в процесі перехоплення.

Підслуховування дозволяє зібрати інформацію в мережі, яку вподальшому плаюється атакувати. Первинна мета зловмисника – зрозуміти, хто використовує мережу, які дані в ній доступні, які можливості мереженого обладнання, в які моменти її експлуатують найбільше, яка територія розгортання мережі. Все це згодиться для того, щоб організувати атаку на мережу. Багато загальнодоступних мережених протоколів передають таку важливу ін формацію як ім”я користувача і пароль, відкритим текстом. Перехоплювач може використати здобуті дані, щоб отримати доступ до мережених ресурсів. Навіть якщо передана інформація зашифрована, в руках зловмисника знаходиться текст, який можна запам”ятати, а потім уже розкодувати.

Інший спосіб підслуховування – підключення до безпроводової мережі. Активне підслуховування у локальній безпроводовій мережі звичайно основане на неправильному використанні протоколу Address Resolution Protocol ( ARP ). Спочатку ця технологія була створена для „прослуховування” мережі. Насправді ми маємо справу з атакою типу ( МІМ ) man-in-middle – „людина всередині” на рівні зв”язку даних. Вони можуть приймати різні форми і користуються для розвалу конфіденційності і цілісності сеансу зв”язку. Атаки МІМ більш складні, ніж більшість інших атак: для їх проведення необхідна детальна інформація про мережу. Зловмисник звичайно підміняє ідентифікацію одного з мережених ресурсів. Коли жертва атаки ініціює з”єднання, зловмисник перехоплює його і завершує з”єднання його з необхідним ресурсом, а потім пропускає всі з”єднання з цим ресурсом через свою станцію. При цьому атакуючий може посилати і змінювати інформацію чи підслуховувати всі переговори і потім розшифрувати їх.

Атакуючий посилає ARP – відповіді, на які не було запиту, до мереженої станції локальної мережі, яка відправляє йому весь трафік, що проходить через неї. Після чого зловмисник буде відправляти пакети вказаним адресатам.

Таким чином, безпроводова станція може перехоплювати трафік іншого безпроводового клієнта ( чи проводового клієнта в локальній мережі ).

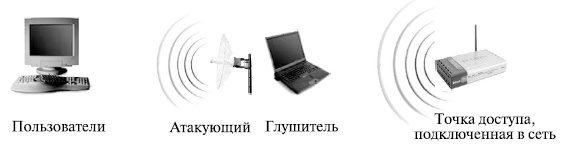

Відмова в обслуговуванні ( Denial of Service – DOS ) – атака такого типу може викликати повну паралізацію мережі. В усій мережі, включаючи базові станції і клієнтські термінали, з”являється така сильна інтерференція, що станції не можуть зв”язатись одна з одною ( рис2 ). Ця атака включає всі комунікації у визначеному районі. Якщо вона проводиться у достатньо широкій області, то може вимагати значних потужностей. Атаку DOS на без проводові мережі важко попередити чи зупинити. Більшість безпроводових мережевих технологій використовують неліцензійовані частоти – відповідно, допустима інтерференція від ряду електронних пристроїв.

Рис.2. Атака „відмова в обслуговуванні” в безпроводових комунікаціях.

2. Приглушення клієнтської станції

Приглушення в мережах здійснюється тоді, коли навмисна чи ненавмисна інтерференція перевищує можливості відправника чи отримувача в каналі зв”язку і канал виходить з ладу. Атакуючий може використати різні способи приглушення.

Приглушення клієнтської станції дає зловмиснику можливість підставити себе на місце заглушеного клієнта, як показано на рис.3. Таке приглушення може використовуватись для відмови в обслуговуванні клієнта, щоб йому не вдалося реалізувати з”єднання. Більш витончені атаки переривають з”єднання з базовою станцією, щоб потім вона була під”єднана до станції зловмисника.

Рис.3. Атака приглушення клієнта для перехоплення з”єднання

Приглушення базової станції надає можливість підмінити її атакуючою станцією, як показано на рис.4. Таке приглушення відключає користувачів доступу до послуг.

Рис.4. Атака приглушення базової станції для перехоплення з”єднання

Як відмічалось раніше, більшість безпроводових мережених технологій використовують неліцензійовані частоти. Тому багато пристроїв, таких як радіотелефони, системи стеження і мікрохвильові печі, можуть впливати на роботу безпроводових мереж і глушити безпроводове з”єднання. Щоб попередити такі випадки ненавмисного приглушення, перед тим, як купляти дороге безпроводове обладнання, треба ретельно проаналізувати місце його встановлення. Такий аналіз допоможе впевнитись у тому, що інші пристрої не заважають комунікаціям.

В безпроводових мережах застосовуються криптографічні засоби для забезпечення цілісності і конфіденційності інформації. Однак помилки призводять до порушення комунікацій, виникненню загрози криптозахисту і як наслідок, - використанні інформації зловмисниками.

WEP – це криптографічний механізм, створений для безпеки мереж стандарту 802.11. Цей механізм розроблений з єдиним статичним ключем, який застосовується всіма користувачами. Управляючий доступ до ключів, часта їх зміна і знаходження порушень практично неможливі. Дослідження WEP – шифрування виявило вразливі місця, з яких атакуючий може повністю встановити ключ після захоплення мінімального мереженого трафіку. B Internet є засоби, які дозволяють зловмиснику встановити ключ на протязі кількох годин. Тому на WEP не можна покладатись як на засіб аутентифікаціїі конфіденційності в бездротовій мережі. Використовувати описані криптографічні механізми краще, ніж не використовувати ніяких, але з урахуванням відомої вразливості необхідні інші методи захисту від атак. Усі бездротові комунікаційні мережі підпадають атакам прослуховування в період контакту ( встановлення з”єднання, сесії зв”язку і завершення з”єднання ). Сама природа бездротового з”єднання не дозволяє його контролювати і тому воно потребує захисту. Управління ключем, як правило викликає додаткові проблеми, коли застосовується при роумінгу і у випадку загального користування відкритою мережею.

Повну анонімність атаки забезпечує бездротовий доступ. Без відповідного обладнання в мережі, що дозволяє виявити місцезнаходження, атакуючий може легко зберегти анонімність і ховатись де завгодно на території дії бездротової мережі. В такому випадку його важко знайти.

В недалекому майбутньому прогнозується погіршення розпізнавання атак в Internet через широке розповсюдження анонімних входів через небезпечні точки доступу. Вже існують багато сайтів, де публікуються списки таких точок, які можна використати з метою вторгнення. Важливо відмітити, що більшість зловмисників вивчають мережі не для атак на їх внутрішні ресурси, а для отримання безплатного анонімного доступу в Internet, прикриваючись яким вони атакують інші мережі. Якщо оператори зв”язку не приймають мір по захисту від таких нападів, вони повинні нести відповідальність за втрати, причинені іншим мережам при використанні їх доступу до Internet.

Щодо фізиного захисту – сюди належить використання невеликих і переносних пристроїв бездротового доступу до мережі ( КПК, ноутбуки ), як точки доступу. Крадіжка таких пристроїв в багатьох випадках приводить до того, що зловмисник може потрапити до мережі не використовуючи складних атак, так як основні механізми аутентифікації в стандарті 802.11 розраховані на регістрацію саме фізичного апаратного пристрою, а не облікового запису користувача. Тому втрата одного мереженого інтерфейсу і несвоєчасне оповіщення адміністратора може призвести до того, що зловмисник отримає доступ до мережі без особливих проблем.

Перед тим, як перейти до основного матріалу дамо формулювання основним визначенням, що стосуються теми мого диплому.

Аутентифікація: визначення джерела інформації, тобто кінцевого користувача чи пристрою ( центрального комп”ютера, сервера, комутатора, маршрутизотора тощо ).

Конфіденційність даних: забезпечення доступу даних тільки для осіб, які мають право на доступ до цих даних.

Шифрування: метод зміни інформації таким чином, що прочитати її не може ніхто, крім адресату, який повинен її розшифрувати.

Розшифровка: метод встановлення зміненої інформації і приведення її до читаємого виду.

Ключ: цифровий код, який може використовуватись для шифрування і розшифрування інформації, а також для її підпису.

Шифр: будь-який метод шифрування даних.

Цифровий підпис: послідовність біт, що додається до повідомлення і забезпечує аутентифікацію і цілісність даних.

Похожие работы

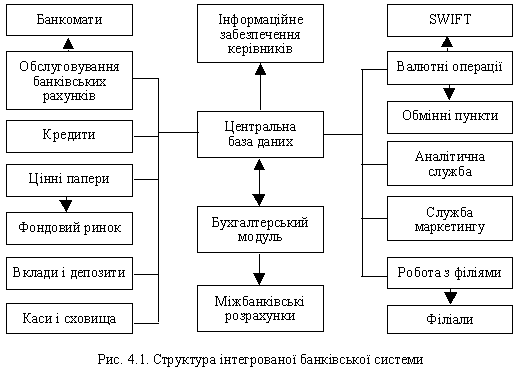

... В АБС АКБ «ПРОМІНВЕСТБАНК» ТА ОЦІНКА РІВНЯ ВРАЗЛИВОСТІ БАНКІВСЬКОЇ ІНФОРМАЦІЇ 3.1 Постановка алгоритму задачі формування та опис елементів матриці контролю комплексної системи захисту інформації (КСЗІ) інформаційних об’єктів комерційного банку В дипломному дослідженні матриця контролю стану побудови та експлуатації комплексної системи захисту інформації в комерційному банку представлена у вигляді ...

... інованим) порядком. При використанні детермінованих методів колізії неможливі, але вони є більш складними в реалізації і збільшують вартість мережного обладнання. 3.1 Метод доступу до каналів комп’ютерних мереж з перевіркою несучої та виявленням колізій CSMA/CD Метод багатостанційного доступу до середовища з контролем несучої та виявленням колізій (Carrier Sense Multiply Access / Collision ...

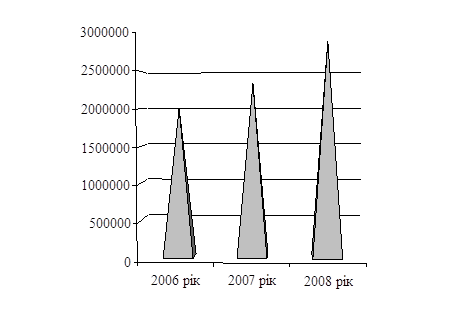

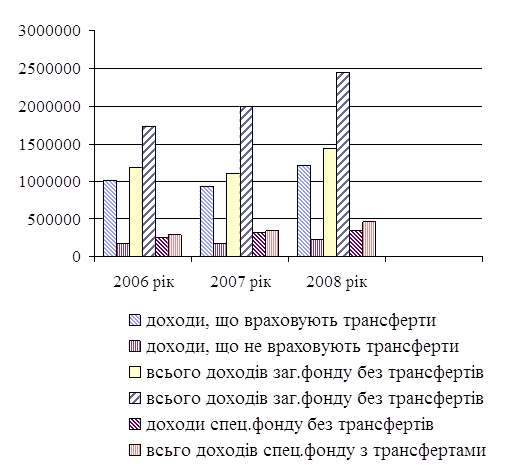

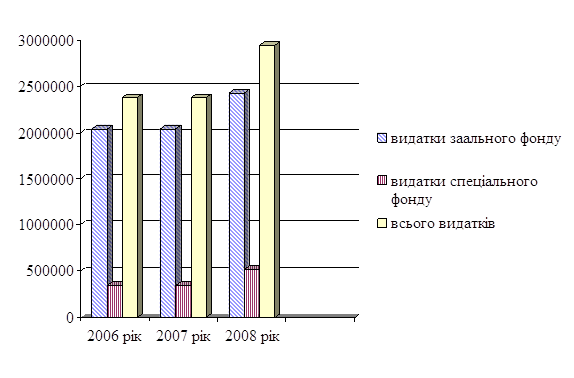

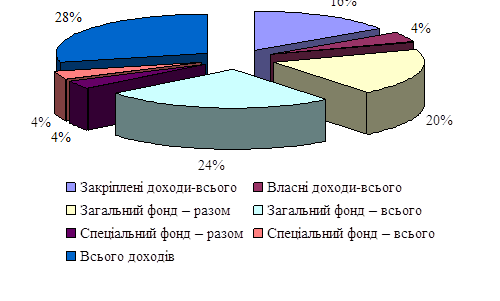

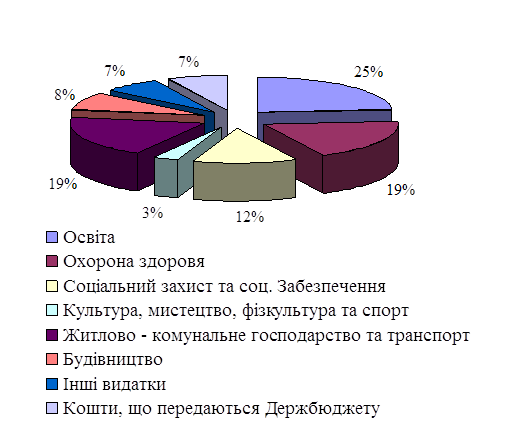

... із виконання доходної та видаткової частини бюджету. Отже, наступний розділ дипломної роботи присвятимо висвітленню характеристики і поглибленому аналізу стану даної проблеми. Розділ 2. Аналіз виконання і планування місцевих бюджетів 2.1 Аналіз виконаня місцевих бюджетів по Харківській області Місцевий бюджет виконується за розписом, який затверджується керівником місцевого фінансового ...

... передбаченою. 3. Генерація гамми не повинна бути дуже трудомісткою. Слід зазначити, що алгоритми криптосистем з відкритим ключем (СВК) можна використовувати за трьома напрямками: 1. Як самостійні засоби захисту даних, що передаються чи зберігаються. 2. Як засіб для розподілу ключів. Алгоритми СВК більш трудомісткі, ніж традиційні криптосистеми. Обмін великими інформаційними потоками здійснюють ...

0 комментариев