Навигация

Обеспечение безопасности в компьютерах и корпоративных сетях

КАЗАНСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНОЛОГИЧЕСКИЙ УНИВЕРСИТЕТ

Кафедра экономической теории и правовой статистки математики и информатики

Контрольная работа

по Информатике

на тему: Обеспечение безопасности в компьютерах и корпоративных сетях

Работу выполнил: Сидоров А.К.

Научный руководитель:

Корчагин Г.Е.

КАЗАНЬ 2007

СОДЕРЖАНИЕ

Введение..................................................................................................... 3

1. Общие сведения о компьютерных сетях................................................. 5

2. Обеспечение безопасности в компьютерных сетях.............................. 8

3. Общие сведения о корпоративных сетях.............................................. 17

4. Обеспечение безопасности в корпоративных сетях........................... 20

Заключение............................................................................................. 25

Список использованной литературы...................................... 26

Введение

Актуальность этой темы заключается в том, что изменения, происходящие в экономической жизни России - создание финансово-кредитной системы, предприятий различных форм собственности и т.п. - оказывают существенное влияние на вопросы защиты информации. Долгое время в нашей стране существовала только одна собственность - государственная, поэтому информация и секреты были тоже только государственные, которые охранялись мощными спецслужбами. Проблемы информационной безопасности постоянно усугубляются процессами проникновения практически во все сферы деятельности общества технических средств обработки и передачи данных и, прежде всего вычислительных систем. Объектами посягательств могут быть сами технические средства (компьютеры и периферия) как материальные объекты, программное обеспечение и базы данных, для которых технические средства являются окружением. Каждый сбой работы компьютерной сети это не только "моральный" ущерб для работников предприятия и сетевых администраторов. По мере развития технологий платежей электронных, "безбумажного" документооборота и других, серьезный сбой локальных сетей может просто парализовать работу целых корпораций и банков, что приводит к ощутимым материальным потерям. Не случайно, что защита данных в компьютерных сетях становится одной из самых острых проблем в современной информатике. На сегодняшний день сформулировано два базовых принципа информационной безопасности, которая должна обеспечивать: - целостность данных - защиту от сбоев, ведущих к потере информации, а также неавторизованного создания или уничтожения данных. - конфиденциальность информации и, одновременно, ее доступность для всех авторизованных пользователей. Следует также отметить, что отдельные сферы деятельности (банковские и финансовые институты, информационные сети, системы государственного управления, оборонные и специальные структуры) требуют специальных мер безопасности данных и предъявляют повышенные требования к надежности функционирования информационных систем, в соответствии с характером и важностью решаемых ими задач.

Целью написания контрольной работы является: для начала изучение и уяснения базовых понятий, далее, на основе этих понятий комплексное изучение способов и методов защиты информации в компьютерных сетях, а на основе компьютерных, в корпоративных сетях. Вышепоставленная цель предопределила решение следующих задач, в которых следует рассмотреть:

· Общие сведения о компьютерных сетях.

· Обеспечение безопасности в компьютерных сетях.

· Общие сведения о корпоративных сетях.

· Обеспечение безопасности в корпоративных сетях.

Работа написана на основе сравнительно-сопоставительного метода учебной и специальной литературы. В эту работу вошли труды профессора Н.А. Андриашина, С.Я. Казанцева (учебник написанный под их редакцией послужил основой, опираясь на которую написана эта работа), а также труды О.Э. Згадзая, С.Я. Казанцева, Л.А. Казанцевой (для уточнения некоторых моментов которые возникли в следствии расхождения точек зрений), Косарева Е.Д., Ерёмина А.В. Комиссарова А.Ю., Подлесного А. В Феоктисова Г.Г., Д. Ведеева и других.

1. Общие сведения о компьютерных сетях

В настоящее время большинство компьютеров используется не изолированно от других компьютеров, а постоянно или время от времени подключаются к локальным или глобальным компьютерным сетям для получения той или иной информации, посылки и получения сообщений и т.д. В этой главе мы расскажем о локальных сетях, а также о общемировой сети Internet.

Компьютерная сеть - это совокупность компьютеров, объединенных каналами связи[1].

Исходя из приведенного выше определения, можно сказать, что компьютерные сети используются для организации коллективной работы, доступа к общим информационным ресурсам и организации общения между пользователями сети.

Что насчет каналов связи, то они различаются как по типу проводящей среды (проводная и беспроводная), так и по физической реализации (коаксиальный кабель, оптическое волокно, спутниковый канал, радиосвязь, лазерный или инфракрасный сигнал и др.) [2]. Характеристики каналов связи определяют возможности канала связи соответствовать определенным требованиям, которые предъявляются пользователем данного канала связи. Помимо основных характеристик канала, учитываются также стоимость, надежность и достоверность передачи информации, и другие характеристики.

Существует несколько вариантов классификации компьютерных сетей.

По территориальному признаку различают сети:

- Локальные (Local Area Network), которые ограничиваются размерами помещения, здания либо группы рядом стоящих зданий.

- Региональные (Metropolitan Area Network), которые являются объединением локальных сетей в пределах территории, или корпоративные для крупной организации, имеющей удаленные друг от друга офисы. Частным случаем региональной сети является городская публичная сеть крупного мегаполиса.

- Глобальные сети (Wide Area Network) строятся на основе региональных сетей[3].

Другой вариант классификации сетей - учет их различия в геометрической схеме (топологии) соединения узлов сети. На локальном уровне выделяют три варианта топологии: общая шина, кольцо, звезда. Общая шина предполагает подключение компьютеров к общему кабелю, на концах которого - терминальные конвекторы. В топологии "звезда" имеется центральное коммутационное устройство, к которому подключен каждый компьютер. В "кольце" компьютеры замкнуты в цепочку, сигнал передается от одной станции к другой[4].

В дополнении вышеприведенной классификации приводится дополнительная классификация описанная в работах Комиссарова А.Ю., Подлесного А.В.: каждая из перечисленных сетей может быть: Односерверной – сеть обслуживается одним файл-сервером (ФС); Многосерверной – сеть обслуживается несколькими ФС; Распределенной - две или более локальных сетей, соединенных внутренним или внешним мостами (мост или межсетевое соединение управляет процессом обмена пакетами данных из одной кабельной системы в другую). Пользователи распределенной сети могут использовать резервы (такие как: файлы, принтеры или дисковые драйвы) всех соединенных локальных сетей; Многосерверной локальной – когда локальная сеть обслуживается более чем одним файл-сервером; Многосерверной распределенной. Также ЛВС могут быть одноранговыми (все компьютеры в сети равноправны, т.е. нет ФС, Любая рабочая станция может получить доступ к любой другой рабочей станции) и с централизованным управлением (выделенным сервером). [5]

Локальная сеть - это группа компьютеров, которые могут связываться друг с другом, совместно использовать периферийное оборудование (например, жесткие диски, принтеры и т.д.) и обращаться к удаленным центральным ЭВМ или другим локальным сетям. Локальная сеть может состоять из одного или более файл-серверов, рабочих станций и периферийных устройств. Пользователи сети могут совместно использовать одни и те же файлы (как файлы данных, так и файлы программ), посылать сообщения непосредственно между рабочими станциями и защищать файлы с помощью мощной системы защиты[6].

Объединение компьютеров в сети позволило значительно повысить производительность труда. Компьютеры используются как для производственных (или офисных) нужд, так и для обучения.

В настоящее время локальные вычислительные (ЛВС) получили очень широкое распространение. Это вызвано несколькими причинами: объединение компьютеров в сеть позволяет значительно экономить денежные средства за счет уменьшения затрат на содержание компьютеров (достаточно иметь определенное дисковое пространство на файл-сервере (главном компьютере сети) с установленными на нем программными продуктами, используемыми несколькими рабочими станциями); локальные сети позволяют использовать почтовый ящик для передачи сообщений на другие компьютеры, что позволяет в наиболее короткий срок передавать документы с одного компьютера на другой; локальные сети, при наличии специального программного обеспечения (ПО), служат для организации совместного использования файлов (к примеру, бухгалтеры на нескольких машинах могут обрабатывать проводки одной и той же бухгалтерской книги).

Кроме всего прочего, в некоторых сферах деятельности просто невозможно обойтись без ЛВС. К таким сферам относятся: банковское дело, складские операции крупных компаний, электронные архивы библиотек и др. В этих сферах каждая отдельно взятая рабочая станция в принципе не может хранить всей информации (в основном, по причине слишком большого ее объема). Сеть позволяет избранным (зарегистрированным на файл-сервере) пользователям получать доступ к той информации, к которой их допускает оператор сети.

2. Обеспечение безопасности в компьютерных сетях

При рассмотрении проблем защиты данных в компьютерной сети, прежде всего, возникает вопрос о классификации сбоев и нарушений, прав доступа, которые могут привести к уничтожению или нежелательной модификации данных. Среди таких потенциальных "угроз" можно выделить:

1. Сбои оборудования: - сбои кабельной системы; - перебои электропитания; - сбои дисковых систем; - сбои систем архивации данных; - сбои работы серверов, рабочих станций, сетевых карт и т.д.

2. Потери информации из-за некорректной работы персонального оборудования (ПО): - потеря или изменение данных при ошибках ПО; - потери при заражении системы компьютерными вирусами.

3. Потери, связанные с несанкционированным доступом: - несанкционированное копирование, уничтожение или подделка информации; - ознакомление с конфиденциальной информацией, составляющей тайну, посторонних лиц;

4. Потери информации, связанные с неправильным хранением архивных данных.

5. Ошибки обслуживающего персонала и пользователей: - случайное уничтожение или изменение данных; - некорректное использование программного и аппаратного обеспечения, ведущее к уничтожению или изменению данных[7].

В зависимости от возможных видов нарушений работы сети многочисленные виды защиты информации объединяются в три основных класса:

- средства физической защиты, включающие средства защиты кабельной системы, систем электропитания, средства архивации, дисковые массивы и т.д.

- программные средства защиты, в том числе: антивирусные программы, системы разграничения полномочий, программные средства контроля доступа.

- административные меры защиты, включающие контроль доступа в помещениях, разработку стратегии безопасности фирмы, планов действий в чрезвычайных ситуациях и т.д. [8]. Следует отметить, что подобное деление достаточно условно, поскольку современные технологии развиваются в направлении сочетания программных и аппаратных средств защиты. Наибольшее распространение такие программно-аппаратные средства получили, в частности, в области контроля доступа, защиты от вирусов и т.д.

Как уже говорилось выше, защита кабельной системы является разновидностью средств физической защиты информации в компьютерных сетях. кабельная система остается главной “ахиллесовой пятой” большинства локальных вычислительных сетей: по данным различных исследований, именно кабельная система является причиной более чем половины всех отказов сети. Подробное описание защиты кабельной системы приводится в трудах Д. Ведеева[9]: в связи с этим кабельной системе должно уделяться особое внимание с самого момента проектирования сети. Наилучшим образом избавить себя от “головной боли” по поводу неправильной прокладки кабеля является использование получивших широкое распространение в последнее время так называемых структурированных кабельных систем, использующих одинаковые кабели для передачи данных в локальной вычислительной сети, локальной телефонной сети, передачи видеоинформации или сигналов от датчиков пожарной безопасности или охранных систем. К структурированным кабельным системам относятся, например, SYSTIMAX SCS фирмы AT&T, OPEN DECconnect компании Digital, кабельная система корпорации IBM. Понятие “структурированность” означает, что кабельную систему здания можно разделить на несколько уровней в зависимости от назначения и месторасположения компонентов кабельной системы. Например, кабельная система SYSTIMAX SCS состоит из: - Внешней подсистемы (campus subsystem) - Аппаратных (equipment room) - Административной подсистемы (administrative subsystem) - Магистрали (backbone cabling) - Горизонтальной подсистемы (horizontal subsystem) - Рабочих мест (work location subsystem) Внешняя подсистема состоит из медного оптоволоконного кабеля, устройств электрической защиты и заземления и связывает коммуникационную и обрабатывающую аппаратуру в здании (или комплексе зданий). Кроме того, в эту подсистему входят устройства сопряжения внешних кабельных линий и внутренних. Аппаратные служат для размещения различного коммуникационного оборудования, предназначенного для обеспечения работы административной подсистемы. Административная подсистема предназначена для быстрого и легкого управления кабельной системы SYSTIMAX SCS при изменении планов размещения персонала и отделов. В ее состав входят кабельная система (неэкранированная витая пара и оптоволокно), устройства коммутации и сопряжения магистрали и горизонтальной подсистемы, соединительные шнуры, маркировочные средства и т.д. Магистраль состоит из медного кабеля или комбинации медного и оптоволоконного кабеля и вспомогательного оборудования. Она связывает между собой этажи здания или большие площади одного и того же этажа. Горизонтальная система на базе витого медного кабеля расширяет основную магистраль от входных точек административной системы этажа к розеткам на рабочем месте. И, наконец, оборудование рабочих мест включает в себя соединительные шнуры, адаптеры, устройства сопряжения и обеспечивает механическое и электрическое соединение между оборудованием рабочего места и горизонтальной кабельной подсистемы. Наилучшим способом защиты кабеля от физических (а иногда и температурных и химических воздействий, например, в производственных цехах) является прокладка кабелей с использованием в различной степени защищенных коробов. При прокладке сетевого кабеля вблизи источников электромагнитного излучения необходимо выполнять следующие требования: а) неэкранированная витая пара должна отстоять минимум на 15-30 см от электрического кабеля, розеток, трансформаторов и т.д. б) требования к коаксиальному кабелю менее жесткие - расстояние до электрической линии или электроприборов должно быть не менее 10-15 см. Другая важная проблема правильной инсталляции и безотказной работы кабельной системы - соответствие всех ее компонентов требованиям международных стандартов. Наибольшее распространение в настоящее время получили следующие стандарты кабельных систем: Спецификации корпорации IBM, которые предусматривают девять различных типов кабелей. Наиболее распространенным среди них является кабель IBM type 1 - - экранированная витая пара (STP) для сетей Token Ring. Система категорий Underwriters Labs (UL) представлена этой лабораторией совместно с корпорацией Anixter. Система включает пять уровней кабелей. В настоящее время система UL приведена в соответствие с системой категорий EIA/TIA. Стандарт EIA/TIA 568 был разработан совместными усилиями UL, American National Standarts Institute (ANSI) и Electronic Industry Association/Telecommunications Industry Association, подгруппой TR41.8.1 для кабельных систем на витой паре (UTP). В дополнение к стандарту EIA/TIA 568 существует документ DIS 11801, разработанный International Standard Organization (ISO) и International Electrotechnical Commission (IEC). Данный стандарт использует термин “категория” для отдельных кабелей и термин “класс” для кабельных систем. Необходимо также отметить, что требования стандарта EIA/TIA 568 относятся только к сетевому кабелю. Но реальные системы, помимо кабеля, включают также соединительные разъемы, розетки, распределительные панели и другие элементы. Использования только кабеля категории 5 не гарантирует создание кабельной системы этой категории. В связи с этим все выше перечисленное оборудование должно быть также сертифицировано на соответствие данной категории кабельной системы.

Наиболее надежным средством предотвращения потерь информации при кратковременном отключении электроэнергии в настоящее время является установка источников бесперебойного питания – такой способ обеспечения безопасности предлагается в работе М. Рааба. [10] Различные по своим техническим и потребительским характеристикам, подобные устройства могут обеспечить питание всей локальной сети или отдельной компьютера в течение промежутка времени, достаточного для восстановления подачи напряжения или для сохранения информации на магнитные носители. Большинство источников бесперебойного питания одновременно выполняет функции и стабилизатора напряжения, что является дополнительной защитой от скачков напряжения в сети. Многие современные сетевые устройства - серверы, концентраторы, мосты и т.д. - оснащены собственными дублированными системами электропитания.

За рубежом корпорации имеют собственные аварийные электрогенераторы или резервные линии электропитания. Эти линии подключены к разным подстанциям, и при выходе из строя одной них электроснабжение осуществляется с резервной подстанции[11].

Организация надежной и эффективной системы архивации данных является одной из важнейших задач по обеспечению сохранности информации в сети. В небольших сетях, где установлены один-два сервера, чаще всего применяется установка системы архивации непосредственно в свободные слоты серверов. В крупных корпоративных сетях наиболее предпочтительно организовать выделенный специализированный архивационный сервер. Хранение архивной информации, представляющей особую ценность, должно быть организовано в специальном охраняемом помещении. Специалисты рекомендуют хранить дубликаты архивов наиболее ценных данных в другом здании, на случай пожара или стихийного бедствия.

Разновидностью программных средств обеспечения безопасности компьютерных сетей является защита от компьютерных вирусов. Вряд ли найдется хотя бы один пользователь или администратор сети, который бы ни разу не сталкивался с компьютерными вирусами. На сегодняшний день дополнительно к тысячам уже известных вирусов появляется 100-150 новых ежемесячно[12]. Наиболее распространенными методами защиты от вирусов по сей день остаются различные антивирусные программы. Однако в качестве перспективного подхода к защите от компьютерных вирусов в последние годы все чаще применяется сочетание программных и аппаратных методов защиты. Среди аппаратных устройств такого плана можно отметить специальные антивирусные платы, которые вставляются в стандартные слоты расширения компьютера.

Проблема защиты информации от несанкционированного доступа особо обострилась с широким распространением локальных и, особенно, глобальных компьютерных сетей. Необходимо также отметить, что зачастую ущерб наносится не из-за “злого умысла”, а из-за элементарных ошибок пользователей, которые случайно портят или удаляют жизненно важные данные. В связи с этим, помимо контроля доступа, необходимым элементом защиты информации в компьютерных сетях является разграничение полномочий пользователей.

В компьютерных сетях при организации контроля доступа и разграничения полномочий пользователей чаще всего используются встроенные средства сетевых операционных систем. Так, крупнейший производитель сетевых ОС - корпорация Novell - в своем последнем продукте NetWare 4.1. предусмотрел помимо стандартных средств ограничения доступа, таких, как система паролей и разграничения полномочий, ряд новых возможностей, обеспечивающих первый класс защиты данных[13]. Новая версия NetWare предусматривает, в частности, возможность кодирования данных по принципу “открытого ключа” (алгоритм RSA) с формированием электронной подписи для передаваемых по сети пакетов.

В то же время в такой системе организации защиты все равно остается слабое место: уровень доступа и возможность входа в систему определяются паролем. Не секрет, что пароль можно подсмотреть или подобрать. Для исключения возможности неавторизованного входа в компьютерную сеть в последнее время используется комбинированный подход - пароль + идентификация пользователя по персональному “ключу”. В качестве “ключа” может использоваться пластиковая карта (магнитная или со встроенной микросхемой - smart-card) или различные устройства для идентификации личности по биометрической информации - по радужной оболочке глаза или отпечатков пальцев, размерам кисти руки и так далее[14].

Оснастив сервер или сетевые рабочие станции, например, устройством чтения смарт-карточек и специальным программным обеспечением, можно значительно повысить степень защиты от несанкционированного доступа. В этом случае для доступа к компьютеру пользователь должен вставить смарт-карту в устройство чтения и ввести свой персональный код. Программное обеспечение позволяет установить несколько уровней безопасности, которые управляются системным администратором. Возможен и комбинированный подход с вводом дополнительного пароля, при этом приняты специальные меры против “перехвата” пароля с клавиатуры. Этот подход значительно надежнее применения паролей, поскольку, если пароль подглядели, пользователь об этом может не знать, если же пропала карточка, можно принять меры немедленно.

Смарт-карты управления доступом позволяют реализовать, в частности, такие функции, как контроль входа, доступ к устройствам персонального компьютера, доступ к программам, файлам и командам. Кроме того, возможно также осуществление контрольных функций, в частности, регистрация попыток нарушения доступа к ресурсам, использования запрещенных утилит, программ, команд DOS.

Напоследок, хотелось бы детализовать приведенную выше классификацию способов обеспечения безопасности компьютерных сетей и в следствии этого упомянуть о таком способе защиты компьютерных сетей от несанкционируемого доступа, как использования определенных служб безопасности, которые указывают направления нейтрализации возможных угроз безопасности. Существуют следующие службы безопасности:

· аутентификация;

· обеспечение целостности;

· засекречивание данных;

· контроль доступа;

· защита от отказов.

Сервисные службы безопасности являются ответственными за обеспечение основных требований пользователей, предъявляемых к телекоммуникационным системам (с точки зрения ее надежности). Причем данные службы должны функционировать во всех трех плоскостях: менеджмента, управления и пользовательской.

Количество соединений защиты должно быть равно количеству установленных служб защиты. То есть, если для данного виртуального соединения одновременно требуется аутентификация, конфиденциальность и достоверность данных, то устанавливается три самостоятельных соединения защиты.

Совокупность сервисных служб защиты информации, обеспечивающих требования пользователей, образуют профиль защиты.

За установку и прекращение действия той или иной службы отвечают агенты защиты. Согласование служб защиты между агентами происходит через соединения защиты. По этим соединениям производится обмен информацией защиты.

Самый простой вариант организации соединения защиты это когда агенты защиты размещены в пределах конечных систем пользователей. В данном случае конечные системы и агенты защиты взаимодействуют с сетью через интерфейс “пользователь – сеть + защита”.

Агенты защиты для виртуального соединения (канала либо тракта), который установлен между конечными системами пользователей, последовательно выполняют следующие действия:

· определяют вид сервисных служб защиты, которые должны быть применены к данному виртуальному соединению;

· согласовывают службы защиты между собой;

· применяют требуемые службы защиты к данному виртуальному соединению[15].

Похожие работы

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

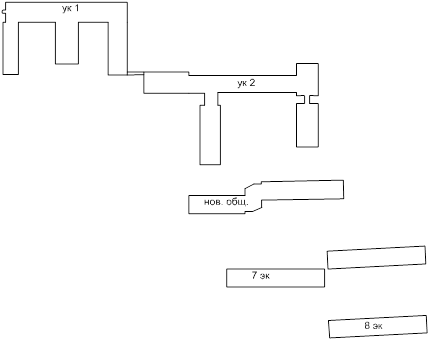

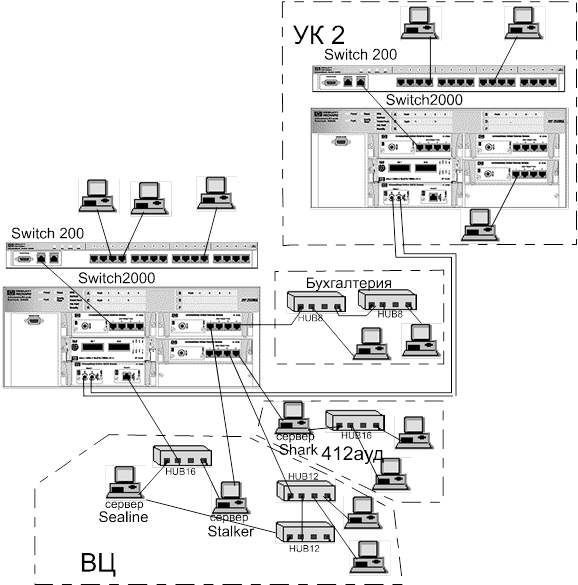

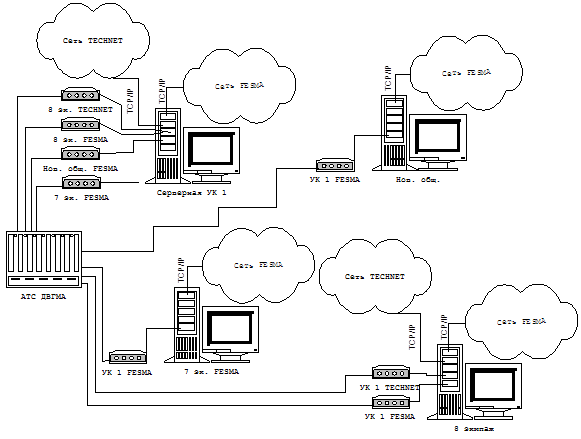

... ; 100Base-TX. Для выполнения задач корпоративной сети, локальная сеть радиоспециальности требует подключения к остальным корпусам ДВГМА. В процессе информационного обследования выявилась необходимость подключения к корпоративной сети Академии дополнительно 7экипажа и нового общежития (рис. 1). Рис. 1. Руководствуясь принципами построения сети в УК-1 и УК-2 необходимо осуществить на две ...

... СУБД; можно управлять распределением областей внешней памяти, контролировать доступ пользователей к БД и т.д. в масштабах индивидуальной системы, масштабах ограниченного предприятия или масштабах реальной корпоративной сети. В целом, набор серверных продуктов одиннадцатого выпуска компании Sybase представляет собой основательный, хорошо продуманный комплект инструментов, которые можно ...

... российском рынке. Так до сих пор сложно определить масштабы проблем связанных с кракерами, ощущается явный недостаток фактов по данной проблеме. В сложившейся ситуации от 80 до 90% злоупотреблений угрожающих информационной безопасности являются внутренними. Опрошенный администратор сети крупного коммерческого банка заявляет, что никогда не встречался с внешними нарушениями системы. "Однако у нас ...

0 комментариев