Навигация

3.5 Прикладной уровень

Данный уровень сетевой модели отвечает за взаимодействие пользовательского приложения с сетью. Мерами защиты на данном уровне являются идентификация и аутентификация пользователей. Идентификация заключается в проверке наличия данного пользователя в списке, а аутентификация – в проверки достоверности имени и пароля. Как говорилось выше для горизонтальной модели, здесь также необходимо предусмотреть периодическую смену паролей и исключить наличие «слабых паролей». Пользователя без пароля в системе быть не должно.

3.6 Защита операционной системы

На всех пользователях данной системы желательно установить операционную систему Windows 2000/NT. При инсталляции и настройке ОС рекомендуется:

• На сервере с конфиденциальной информацией не должно быть таких сервисов, как telnet, ftp, http, smtp и т.д.

• Не использовать удалённое администрирование.

• Включить обнаружение атак.

• Постоянно следить за появлением угроз в системе.

• Обязательно выполнять резервное копирование, архивирование.

3.7 Прикладное и общесистемное программное обеспечение

• Запретить вести разработку и эксплуатацию ПО на промышленных ресурсах. Для этих целей должны быть выделены отдельные ресурсы;

• Каждый субъект должен иметь доступ только к разрешенным ему объектам;

3.8 Защита СУБД

В качестве сервера необходимо использовать MS SQL Server 7.0. Необходимо выполнения следующих мероприятий по защите сервера СУБД.

• Доступ к данным осуществляется только через системы ролей, которые назначаются системным администратором и утверждаются руководством предприятия;

• Выполняется резервное копирование базы данных.

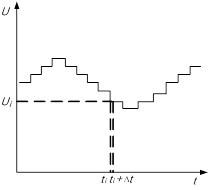

• Установка источника бесперебойного питания, для повышения надежности электропитания на сервере.

4. Организационные мероприятия, направленные на повышение уровня информационной безопасности на предприятии

Проведение организационных мероприятий является не только наиболее эффективным, но и дешевым средством защиты информации.

Для защиты автоматизируемой системы было бы неплохо утвердить следующие организационные мероприятия:

• Необходимо осуществлять охрану помещений, в которых находится активное оборудование, а также организация учета ключей.

• Должен быть разработан регламент на использование паролей.

• Должен быть разработан регламент на проведение инвентаризации.

• Должны быть распоряжение на выдачу конфиденциальной информации в документальном виде.

• Должен быть разработан регламент о резервном копировании, который описывается тем, кто отвечает за эти действия, а также график их выполнения.

• Регламент о запрете на выход в Интернет сотрудникам не имеющим на это прав.

• Должен быть выдан запрет на использование переносных устройств информации (Flash – память, диски).

• Разграничение доступа к сетевым ресурсам

• Должен быть разработан регламент на копирование и хранение архивов.

• Должно быть произведено утверждение политики безопасности.

• Должен быть разработан регламент о получении сведений при перемещении по службе (увольнении): на основании приказов об увольнении служащих или их переводе в другие подразделения необходимо удалить учётную запись, либо изменить права доступа соответственно.

• Должен быть разработан регламент на использование антивирусного ПО.

• Регламент на профилактику: установка patch-ей: при обнаружении уязвимого места в программном обеспечении установить соответствующий patch.

• Регламент на проведение восстановительных работ и порядок действий.

5. Подсчёт сметной стоимости оборудования, необходимого для выполнения предложенных мер по обеспечению безопасности сети

В ходе анализа рисков потери информации и разработки концепции информационной безопасности были рассмотрены возможные угрозы потери информации и методы защиты от этих угроз.

Перечень программных продуктов и оборудований, необходимых для информационной безопасности:

1. Windows 2000/NT – 4000р.

2. Антивирусная программа: Антивирус Касперского Personal – 1400р.

Полностью исключить выход в Интернет на предприятии не возможно, так как по электронной почте на предприятие поступает большое количество необходимой для работы информации (прайсы, копии договоров и сертификатов). Подсчёт стоимости покупки нового компьютера и его примерная конфигурация приведены в таблице1. Данные приведены в соответствии с прайс-листом магазина «Дефад» на 20.12.2004 года.

| Наименование | Марка | Цена |

| Процессор | Celeron 2000MHz 128k S478 BX80532RC2000B | 2550 |

| Материнская плата | Asus P4R800-VM / Pentium 4 S478 / UDMA100 / DDR400 / Video / LAN / ATX | 2417 |

| Винчестер | IDE 40gb HITACHI HDS728040PLAT20 7200rpm ATA-7 UDMA133 | 1643 |

| Оперативная память | DDR DIMM 512mb ( Hyunday-Hynix) PC3200, 400MHz | 2578 |

| Монитор | 17" Samsung 783 DF (1280x1024-65Гц, 0.23, TCO*03) | 4544 |

| Клавиатура | Клавиатура BTC 5107/5197 win98 ps/2 | 200 |

| Мышь | Microsoft Basic Optical Mouse ver.1.0a Black (OEM) USB 3bth+Roll | 270 |

| Кулер | cooler for Socket 478 P4 TITAN TTC-W6TB | 257 |

| Сетевой фильтр | Vektor COM | 450 |

| CD-ROM | CD-RW TEAC W552 52/32/52x IDE int. OEM | 966 |

| Дисковод | FDD 3.5" 1,44mb Mitsumi | 230 |

| Корпус | Miditower S-506 300W ATX for P3/P4 | 1700 |

| Модем | ZyXEL Omni 56K UNO ext. USB (Retail) | 2642 |

| Принтер | HP Jet Direct 615N J6057A 10/100Base-TX Int. print server | 10635 |

| Источник БП | UPS 500VA APC Back (BK500-RS) | 2030 |

| Всего: | 33112 | |

Установка антивирусного ПО обязательна, так как заражение компьютера вирусами через Интернет и выход из строя системы, могут повлечь за собой огромные убытки для предприятия в связи с простоем работы. Для устранения угрозы несанкционированного доступа к принтерам, работающим с конфиденциальной информацией предлагается заменить принтер HP LJ 1200 находящийся в отделе продаж на HP Jet Direct 615N J6057A 10/100Base-TX Int. print server.

Заключение

В данном курсовом проекте рассмотрены угрозы безопасности сети предприятия «ООО Дел-трейд» на различных уровнях в соответствии с классификацией внутренних и внешних угроз. Исходя из этих данных, был проведён анализ возможных угроз, которым могла подвергнуться персональная информация и пользователи, работающие с ней. Изучив, степень возможного риска появления этих угроз был произведён поиск решений по снижению вероятности появления Построена схема сети для функционирования подсистемы. Для разрабатываемой подсистемы описаны разграничения прав пользователей и предложены меры, как для защиты всей сети предприятия, так и для защиты данных, обрабатываемых подсистемой. Для защиты от внешних угроз, исходящих из Интернета предложено приобрести отдельный компьютер. Рассчитаны затраты на внедрение предложенных мер.

Таким образом, при соблюдении выполнения всех перечисленных мероприятий конфиденциальные данные будут надёжно защищены.

Соответствие классу защищенности 1г:

| № п/п | Подсистемы и требования | Класс 1г |

| 1

| Подсистема управления доступом

| |

| 1.1 | Идентификация, проверка подлинности и контроль доступа субъектов: | + |

| в систему | + | |

| к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ | + | |

| к программам (процессам) | + | |

| к томам, каталогам, файлам, записям, полям записей. | + | |

| 1.2 | Управление потоками информации | + |

| 2 | Подсистема регистрации и учета (аудит) |

|

| 2.1 | Регистрация и учет: | + |

| входа/выхода субъектов доступа в/из системы (узла сети); | + | |

| выдачи печатных (графических) выходных документов; | + | |

| запуска/завершения программ и процессов (заданий, задач); | + | |

| доступа программ субъектов доступа к защищаемым файлам, включая их создание и удаление, передачу по линиям и каналам связи; | + | |

| доступа программ, субъектов доступа к терминалам, ЭВМ, узлам сети ЭВМ, каналам связи, внешним устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей; | + | |

| 2.2 | Учет носителей информации. | + |

| 4 | Подсистема обеспечения целостности |

|

| 4.1 | Обеспечение целостности программных средств и обрабатываемой информации. | + |

| 4.2 | Физическая охрана средств вычислительной техники и носителей информации. | + |

| 4.3 | Наличие администратора (службы) защиты информации в АС. | + |

| 4.4 | Использование сертифицированных средств защиты. | + |

| 4.5 | Периодическое тестирование СЗИ НСД. | - |

| 4.6 | Наличие средств восстановления СЗИ-НСД. | - |

Список литературы

1. Некучаева Н.А. «Курс лекций по защите информации».

2. Основы компьютерных сетей.: Пер. с англ. – М.: Издательский дом «Вильямс», 2002. – 656 с.

Должность Функция

Права

Руководитель отдела Создает, редактирует, удаляет накладные, отчеты. Определяет права доступа для пользователей. Чтение, запись, редактирование.

Офис-менеджер Создает, редактирует, удаляет накладные, отчеты. Чтение, запись, редактирование

Торговый агент Получает необходимую информацию для работы (долги, оплаты, обороты) Чтение

Похожие работы

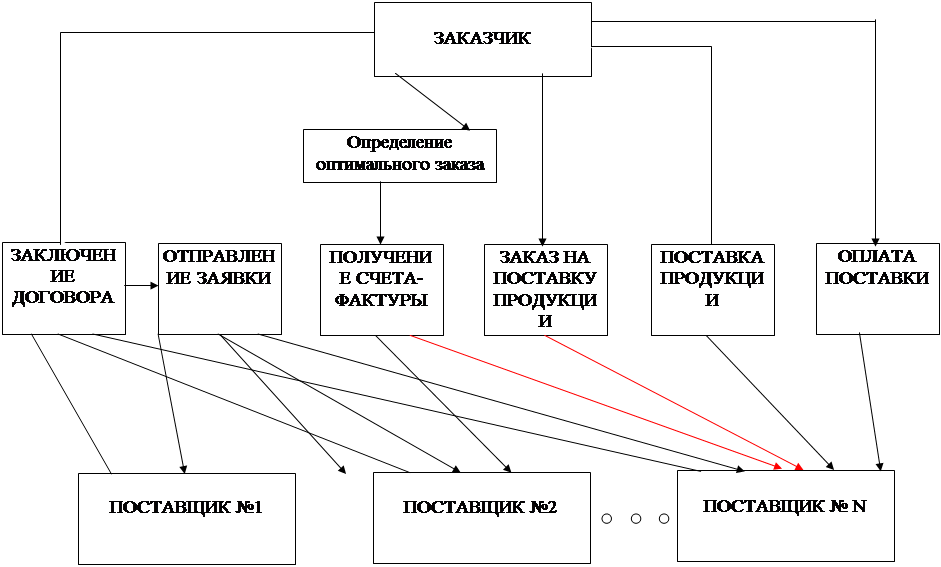

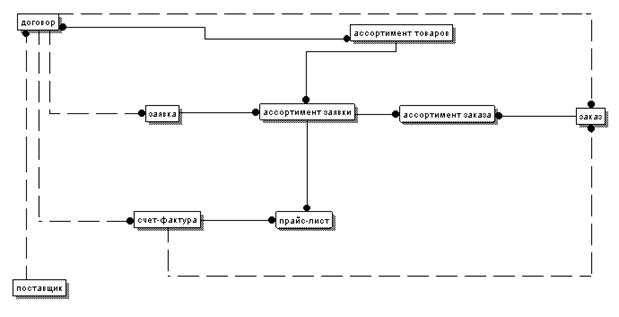

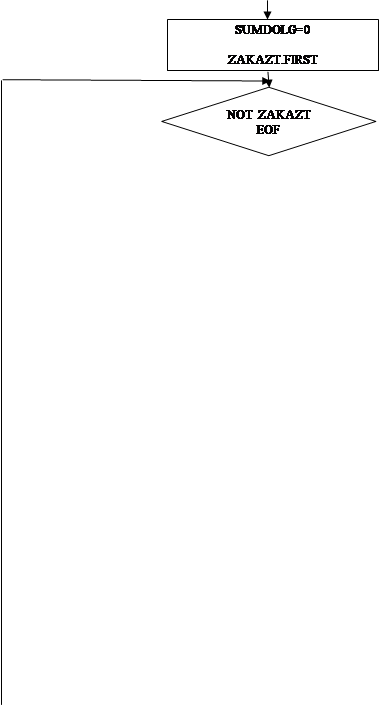

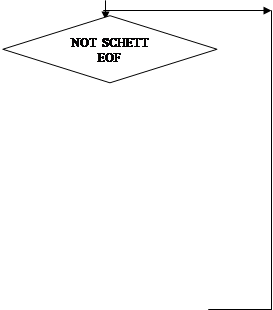

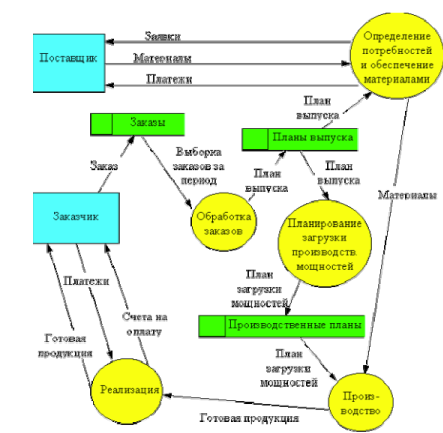

... БД). Логическая модель данных представлена в виде ER-диаграмы на рис. 2.2. Рис 2.2 ER-диаграмма модели данных АСИС “Учет поставок” 3. Проектирование алгоритмов справочно-информационной системы учета и контроля поставок на предприятие. Алгоритмизация в самом общем виде может быть определена как процесс направленного действия проектировщика (группы ...

... также невысока и обычно составляет около 100 кбайт/с. НКМЛ могут использовать локальные интерфейсы SCSI. Лекция 3. Программное обеспечение ПЭВМ 3.1 Общая характеристика и состав программного обеспечения 3.1.1 Состав и назначение программного обеспечения Процесс взаимодействия человека с компьютером организуется устройством управления в соответствии с той программой, которую пользователь ...

... . Становление рыночной экономики в России породило ряд проблем. Одной из таких проблем является обеспечение безопасности бизнеса. На фоне высокого уровня криминализации общества, проблема безопасности любых видов экономической деятельности становится особенно актуальной. Информационная безопасность среди других составных частей экономической безопасности (финансовой, интеллектуальной, кадровой, ...

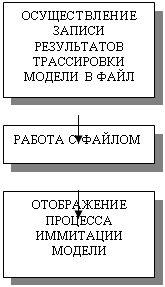

... в диалоговом режиме взаимодействия с пользователем. Исполнительная подсистема завершает создание готовой к выполнению Е-сетевой модели и обеспечивает проведение имитационных экспериментов с этой моделью. Следует отметить, что появление подсистемы визуального отображения процесса интерпретации моделей, налагает ряд требований направленных на обеспечение возможности и правильности последующей ...

0 комментариев