Навигация

Причины дестабилизирующего воздействия на защищаемую информацию в адвокатской конторе

4.6. Причины дестабилизирующего воздействия на защищаемую информацию в адвокатской конторе

К причинам, вызывающим преднамеренное дестабилизирующее воздействие, следует отнести [4, с. 213]:

- стремление получить материальную выгоду (подзаработать);

- стремление нанести вред (отомстить) руководству или коллеге по работе;

- стремление оказать бескорыстную услугу приятелю из конкурирующей фирмы;

- стремление продвинуться по службе;

- стремление обезопасить себя, родных и близких от угроз, шантажа, насилия;

- физическое воздействие (побои, пытки) со стороны злоумышленника;

- стремление показать свою значимость.

Причинами непреднамеренного дестабилизирующего воздействия на информацию со стороны людей могут быть:

- неквалифицированное выполнение операций;

- халатность, безответственность, недисциплинированность, недобросовестное отношение к выполняемой работе;

- небрежность, неосторожность, неаккуратность;

- физическое недомогание (болезни, переутомление, стресс, апатия).

Причинами дестабилизирующего воздействия на информацию со стороны технических средств отображения, хранения, обработки воспроизведения, передачи информации и средств связи и систем обеспечения их функционирования могут быть:

- недостаток или плохое качество средств;

- низкое качество режима функционирования средств;

- перезагруженность средств;

- низкое качество технологии выполнения работ.

В основе дестабилизирующего воздействия на информацию со стороны природных явлений лежат внутренние причины и обстоятельства, неподконтрольные людям, а, следовательно, и не поддающиеся нейтрализации или устранению.

4.7. Каналы и методы несанкционированного доступа к защищаемой информации в адвокатской конторе

К числу наиболее вероятных каналов утечки информации можно отнести [15]:

· совместную с другими фирмами деятельность, участие в переговорах;

· фиктивные запросы со стороны о возможности работать в фирме на различных должностях;

· посещения фирмы;

· общения представителей фирмы о характеристиках предоставляемых услуг;

· чрезмерную рекламу;

· консультации специалистов со стороны, которые в результате этого получают доступ к установкам и документам фирмы;

· публикации в печати и выступления;

· совещания, конференции и т.п.;

· разговоры в нерабочих помещениях;

· обиженных сотрудников фирм;

· технические каналы;

· материальные потоки (транспортировка спецпочты).

При организации защиты информации в адвокатской конторе необходимо учитывать следующие возможные методы и способы сбора информации:

· опрос сотрудников изучаемой фирмы при личной встрече;

· навязывание дискуссий по интересующим проблемам;

· рассылка в адреса предприятий и отдельных сотрудников вопросников и анкет;

· ведение частной переписки научных центров и ученых со специалистами.

Для сбора сведений в ряде случае представители конкурентов могут использовать переговоры по определению перспектив сотрудничества, созданию совместных предприятий. Наличие такой формы сотрудничества, как выполнение совместных программ, предусматривающих непосредственное участие представителей других организаций в работе с документами, посещение рабочих мест, расширяет возможности для снятия копий с документов, сбора различных образцов материалов, проб и т.д. При этом с учетом практики развитых стран экономические соперники могут прибегнуть в том числе и к противоправным действиям, промышленному шпионажу.

Наиболее вероятно использование следующих способов добывания информации [15]:

· визуальное наблюдение;

· подслушивание;

· техническое наблюдение;

· прямой опрос, выведывание;

· ознакомление с материалами, документами, изделиями и т.д.;

· сбор открытых документов и других источников информации;

· хищение документов и других источников информации;

· изучение множества источников информации, содержащих по частям необходимые сведения.

4.8. Основные направления, методы и средства защиты информации в адвокатской конторе

Направления защиты информации

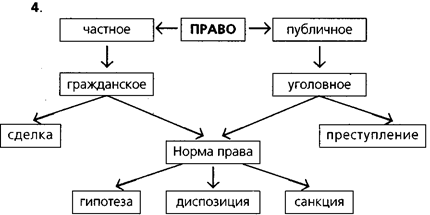

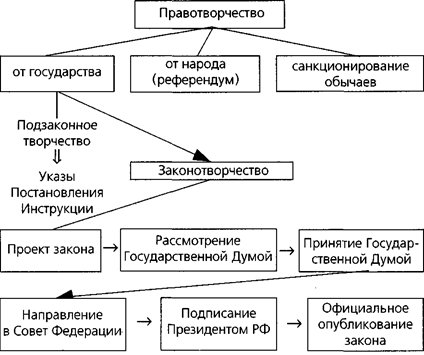

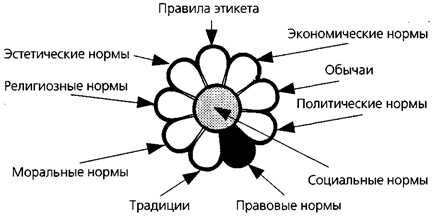

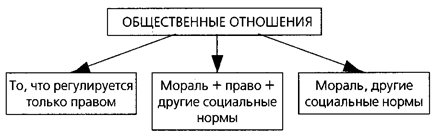

Правовая защита – специальные правовые правила, процедуры и мероприятия, создаваемые в целях обеспечения информационной безопасности предприятия.

Правовые меры, регулирующие вопросы защиты конфиденциальной информации, можно разделить на две основные группы. К первой группе относятся законодательные акты государства, регламентирующие деятельность предприятий в области защиты различных видов тайн, определяющие объем их прав и обязанностей в области защиты. К этой группе можно отнести такие законы, принятые в Российской Федерации, как: «О коммерческой тайне» от 29 июля 2004 года; «Об адвокатской деятельности и адвокатуре в Российской Федерации» от 31.05.2002; «О персональных данных» от 27.07.2006; «О предприятиях и предпринимательской деятельности» от 25 декабря 1990 г.; «О частной детективной и охранной деятельности в РФ» от 11 марта 1992 г.; «О конкуренции и ограничении монополистической деятельности на товарных рынках» от 22 марта 1991 г.; Гражданский кодекс; Кодекс профессиональной этики адвоката от 31.01.2003; Трудовой кодекс Российской Федерации от 30.12.2001 и др.

Ко второй группе относятся нормативно-правовые документы, регламентирующие организацию, порядок и правила защиты конфиденциальной информации на предприятии. К ним относятся:

1. Устав предприятия, в котором указываются цели его деятельности, права, в том числе право иметь тайну и осуществлять ее защиту.

2. Коллективный договор, в котором определяются права и

обязанности сторон, заключивших договор, в том числе по защите конфиденциальной информации, обеспечению необходимых условий и средств ее защиты.

3. Правила внутреннего трудового распорядка, в которые также могут быть включены статьи, обязывающие всех работников защищать интересы предприятия, его информацию, в том числе защищать и различные виды тайн.

4. Инструкция, определяющая организацию, порядок и правила защиты тайны на предприятии. Могут быть подготовлены различные положения, регламентирующие права и деятельность различных подразделений этого предприятия, например, службы защиты информации предприятия.

5. Документы, типа перечня, реестра и т.п., определяющие категории сведений, которые отнесены к конфиденциальной информации предприятия. В этих перечнях следует также указывать сроки засекречивания информации и уровень ее защиты.

Уголовно-правовые нормы по своему содержанию являются, с одной стороны, запрещающими, то есть они под страхом применения мер уголовного наказания запрещают гражданам нарушать свои обязанности и совершать преступления, а с другой стороны, они обязывают соответствующие органы государства (ФСБ, МВД, прокуратуру) привлечь лиц, виновных в совершении преступления, к уголовной ответственности.

Кроме того, нарушения режима секретности, правил сохранения тайны, не являющиеся преступлением, могут повлечь ответственность материального, дисциплинарного или административного характера в соответствии с действующими нормативными актами: отстранение от работы, связанной с секретами, или перевод на другую работу, менее оплачиваемую и тоже не связанную с засекреченной информацией.

Организационная защита – регламентация производственной деятельности и взаимоотношений исполнителей на нормативно-правовой основе, использующей нанесение ущерба. Организационную защиту обеспечивает:

ð Организация режима охраны, работы с кадрами, документами;

ð Использование технических средств безопасности;

ð Использование информационно-аналитической работы по выявлению угроз.

Организационная служба защиты информации состоит из:

1. Подразделение режима и охраны предприятия;

2. Специальных подразделений обработки документов конфиденциального характера, а также инженерно-технических подразделений;

3. Информационно-аналитический подразделений.

Организационные меры по защите информации предусматривают, прежде всего, подбор и расстановку кадров, которые будут осуществлять мероприятия по защите информации, обучение сотрудников правилам защиты засекреченной информации, осуществление на практике принципов и методов защиты информации.

Инженерно-техническая защита – использование различных технических средств для обеспечения защиты конфиденциальной информации. Инженерно-техническая защита использует такие средства как:

ð Физические – устройства, инженерные сооружения, организационные меры, исключающие или затрудняющие проникновение к источникам конфиденциальной информации (системы ограждения, системы контроля доступа, запирающие устройства и хранилища);

ð Аппаратные – устройства, защищающие от утечки, разглашения и от технических средств промышленного шпионажа

ð Программные средства.

Методы защиты информации

Метод – в самом общем значении это способ достижения цели, определенным образом упорядоченная деятельность [4, с. 270].

Основными методами, используемыми в защите информации в адвокатской конторе, являются следующие: скрытие, ранжирование, морально-нравственные методы и учет.

Скрытие – как метод защиты информации является реализацией максимального ограничения числа лиц, допускаемых к секретам. Реализация этого метода достигается обычно путем засекречивания информации, то есть отнесение ее к секретной или конфиденциальной информации различной степени секретности и ограничение в связи с этим доступа к этой информации в зависимости от ее важности для собственника, что проявляется в проставляемом на носителе этой информации грифе секретности; устранения или ослабления технических демаскирующих признаков объектов защиты и технических каналов утечки сведений о них.

Ранжирование как метод защиты информации включает, во-первых, деление засекречиваемой информации по степени секретности, и, во-вторых, регламентацию допуска и разграничение доступа к защищаемой информации: предоставление индивидуальных прав отдельным пользователям на доступ к необходимой им конкретной информации и на выполнение отдельных операций. Разграничение доступа к информации может осуществляться по тематическому признаку или по признаку секретности информации и определяется матрицей доступа. Т.е. пользователь не допускается к информации, которая ему не нужна для выполнения его служебных функций, и тем самым эта информация скрывается от него и всех остальных (посторонних) лиц.

Морально-нравственные методы защиты информации предполагают, прежде всего, воспитание сотрудника, допущенного к секретам, то есть проведение специальной работы, направленной на формирование у него системы определенных качеств, взглядов и убеждений (понимания важности и полезности защиты информации и для него лично), и обучение сотрудника, осведомленного в сведениях, составляющих охраняемую тайну, правилам и методам защиты информации, привитие ему навыков работы с носителями секретной и конфиденциальной информации.

Учет обеспечивает возможность получения в любое время данных о любом носителе защищаемой информации, о количестве и местонахождении всех носителей засекреченной информации, а также данные обо всех пользователях этой информации.

Принципы учета засекреченной информации:

─ обязательность регистрации всех носителей защищаемой информации;

─ однократность регистрации конкретного носителя такой информации;

─ указание в учетах адреса, где находится в данное время данный носитель засекреченной информации (в СлЗИ, у исполнителя и т.д.);

─ единоличная ответственность за сохранность каждого носителя защищаемой информации и отражение в учетах пользователя данной информации в настоящее время, а также всех предыдущих пользователей данной информации.

Средства защиты информации

Средства защиты информации – это совокупность инженерно-технических, электрических, электронных, оптических и других устройств и приспособлений, приборов и технических систем, а также иных вещных элементов, используемых для решения различных задач по защите информации, в том числе предупреждения утечки и обеспечения безопасности защищаемой информации [4, с. 273].

В качестве основания классификации средств защиты информации используются основные группы задач, решаемые с помощью технических средств:

1. создание физических (механических) препятствий на путях проникновения злоумышленника к носителям информации (решетки, сейфы, замки и т.д.);

2. выявление попыток проникновения на объект охраны, к местам сосредоточения носителей защищаемой информации (электронные и электронно-оптические сигнализаторы);

3. предупреждение о возникновении чрезвычайных ситуаций (пожар, наводнение и т.п.) и ликвидация ЧП (средства пожаротушения и т.д.);

4. поддержание связи с различными подразделениями, помещениями и другими точками объекта охраны;

5. нейтрализация, поглощение или отражение излучения эксплуатируемых или испытываемых изделий (экраны, защитные фильтры, разделительные устройства в сетях электроснабжения и т.п.);

6. комплексная проверка технического средства обработки информации и выделенного помещения на соответствие требованиям безопасности обрабатываемой речевой информации установленным нормам;

7. комплексная защита информации в автоматизированных системах обработки данных с помощью фильтров, электронных замков и ключей в целях предотвращения несанкционированного доступа, копирования или искажения информации.

Знание возможностей методов и средств защиты информации позволяет активно и комплексно применять их при рассмотрении и использовании правовых, организационных и инженерно-технических мер защиты конфиденциальной информации.

Похожие работы

... Французской Республики, действующий в редакции от 15 июня 2000 года, продолжает характеризовать стадию предварительного расследования как этап уголовного процесса, где существенно сужены права защиты. Обвиняемый лишен права ходатайствовать об истребовании дополнительных доказательств, о производстве следственных действий, не может участвовать в осмотре, обыске, не имеет права требовать своего ...

... текста, его изложение в соответствии с выработанным планом, нумерация страниц. Оформление цитат и ссылок, библиографии, титульного листа и т.п.); — сопроводительные материалы (иллюстрации, схемы, таблицы и т. п.). В методике обучения праву выделяют разные формы контроля самостоятельной работы учеников. К ним относят и защиту рефератов. Модели защиты реферата 1. «Классическая защита». Устное ...

... к логическому методу познания, позволяют использовать в процессах управления конкретными организациями научно обоснованные методы предсказания дальнейшего развития событий. Основными законами теории организации, имеющими внешнюю и внутреннюю направленность, являются: - закон синергии; - закон информированности и упорядоченности; - закон самосохранения; - закон единства анализа и синтеза; - ...

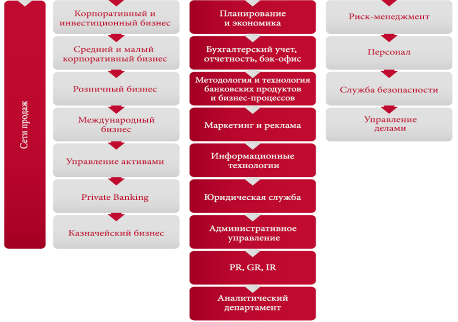

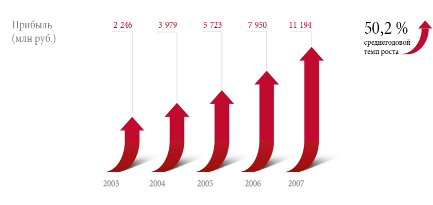

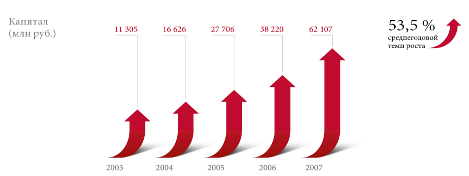

... информационных технологий в банковском бизнесе, что значительно повышает уровень обслуживания клиентов. 3. РАЗРАБОТКА ПРАКТИЧЕСКИХ РЕКОМЕНДАЦИЙ ПО РАБОТЕ С VIP-КЛИЕНТАМИ 3.1. Организация работы с VIP-клиентом 3.1.1. Поиск крупных клиентов Будет большой ошибкой для банка, если клиентская база в глазах его руководителей будет представлена неким однородным монолитом, с которым ведется ...

0 комментариев