Навигация

МІНІСТЕРСТВО ОСВІТИ І НАУКИ УКРАЇНИ

ОДЕСЬКИЙ НАЦІОНАЛЬНИЙ ПОЛІТЕХНІЧНИЙ УНІВЕРСИТЕТ

КАФЕДРА РАДІОТЕХНІЧНИХ ПРИСТРОЇВ

КОНСПЕКТ ЛЕКЦІЙ до дисципліни:

ЗАХИСТ ІНФОРМАЦІЇ

Одеса ОНПУ 2007

Конспект лекцій до дисципліни Захист інформації для студентов спеціальностей 7.090701, 8.090701 "Радіотехніка", 7.090703, 8.090701 “Апаратура радіозв'язку, радіомовлення та телебачення” очної і безвідривної форм підготовки бакалаврів. / Укл.: Ю.С. Ямпольський, І.І. Маракова. – Одеса: ОНПУ, 2007. – 47 с.

Укладачі: Ю.С. Ямпольський, канд. техн. наук, проф.,

І.І. Маракова, канд. техн. наук, доц.

ВСТУП

В даний час, в Україні, в зв'язку з входженням у світовий інформаційний простір, швидкими темпами впроваджуються новітні досягнення комп'ютерних і телекомунікаційних технологій. Створюються локальні і регіональні обчислювальні мережі, великі території охоплені мережами сотового зв'язку, факсиміальний зв'язок став доступний для широкого кола користувачів. Системи телекомунікацій активно впроваджуються у фінансові, промислові, торгові і соціальні сфери. У зв'язку з цим різко зріс інтерес широкого кола користувачів до проблем захисту інформації. Захист інформації - це сукупність організаційно-технічних заходів і правових норм для попередження заподіяння збитку інтересам власника інформації. Тривалий час методи захисту інформації розроблялися тільки державними органами, а їхнє впровадження розглядалося як виключне право тієї або іншої держави. Проте в останні роки з розвитком комерційної і підприємницької діяльності збільшилося число спроб несанкціонованого доступу до конфіденційної інформації, а проблеми захисту інформації виявилися в центрі уваги багатьох вчених і спеціалістів із різноманітних країн. Слідством цього процесу значно зросла потреба у фахівцях із захисту інформації.

1. КОНЦЕПТУАЛЬНІ АСПЕКТИ 1.1. Актуальність проблеми забезпечення безпеки в інформаційних системах

Інформаційні технології охоплюють методи збору, обробки, перетворення, зберігання і розподілу інформації. Протягом тривалого часу ці технології розвивалися на мовній і "паперовій" буквено-цифровій основі. У цей час інформаційно-ділова активність людства зміщається в область кібернетичного простору. Цей простір стає реальністю світової спільноти і визначає перехід до "безпаперового, електронного" розвитку інформаційних технологій. Електронний обмін інформацією дешевше, швидше і надійніше "паперового". Наприклад, ціна листа з Каліфорнії в Нью-Йорк складає поштою - USD 0,29 (час доставки 2-3 дні), тоді як плата за факс - USD 1,86, за телекс - USD 4,56 і, нарешті, за E-mail - всього USD 0,16, причому час пересилки - години - хвилини. Здійснюється інформаційна "безпаперова" революція. Завдяки виходу в кібернетичний простір зростання інформаційного обміну відбувається по експонентному. закону.

Інформаційні процеси, що проходять повсюдно у світі, висувають на перший план, поряд із задачами ефективного опрацювання і передача інформації, найважливішу задачу забезпечення безпеки інформації. Це пояснюється особливою значимістю для розвитку держави його інформаційних ресурсів, зростанням вартості інформації в умовах ринку, її високою уразливістю і нерідко значним збитком у результаті її несанкціонованого використання.

У багатьох країнах порушення безпеки в системах опрацювання і передачі інформації приносять великі втрати. Вони найбільше значні в системах телекомунікацій, що обслуговують банківські і торгові заснування. У США, наприклад, збитки від несанкціонованого проникнення в ці системи оцінюються в десятки мільйонів доларів.

Про ступінь небезпеки електронних злочинів можна судити по тим витратам на засоби захисту, що рахуються припустимими і доцільними. По оцінках спеціалістів США, загальні витрати на захист банківського або іншого фінансового заснування можуть скласти усього 510 тис. дол. Проте надійна система захисту значного фінансового заснування, що обслуговує до 80 тис. користувачів, коштує не менше 15 млн. дол., причому в цю суму входить тільки вартість апаратних і програмних засобів.

Наслідки від несанкціонованого одержання інформації мають самий різноманітний масштаб: від необразливої прокази до фінансових утрат великих розмірів.

Найбільше вразливими об’єктами, що страждають від несанкціонованого доступу до даного, є системи автоматизованого перерахування коштів. Останнім часом також різко почастішали випадки розкрадання програм у комп’ютерних мережах. Ці розкрадання прийняли характер епідемії: на кожну законну копію програми, що має скільки-небудь широке поширення, існує декілька копій, отриманих незаконним шляхом.

Оскільки основний інформаційний обмін оснований на інформаційній технології, то важливою умовою безпеки стає безпека в комп’ютерних мережах (КМ). Порушення цієї безпеки називають комп’ютерним злочином. Збиток від комп’ютерних злочинів дуже великий (так крадіжки в INTERNET за 1997 рік привели до збитку USD 8млрд).

Перерахуємо основні загрози для КМ:

1. Читання інформації (порушення конфіденційності).

2. Порушення цілісності (інтегральності) інформації.

3. Блокування доступу до об’єктів і ресурсів КМ.

Загрози діляться на пасивні і активні. До пасивних загроз відноситься підслуховування (зчитування) інформації та аналіз трафіка (ідентифікація користувачів і визначення інтенсивності інформаційного обміну). До активних загроз відноситься модифікація даних, створення фальшивих даних під чужим і’ям, введення вірусів і програмних закладок, блокування доступу до ресурсів КМ.

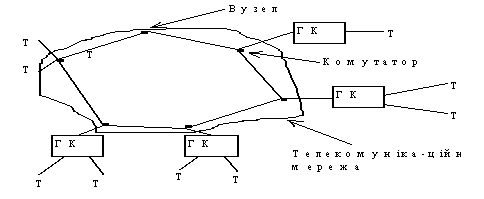

Мал.1.1. Комп’ютерна мережа.

ГК – головний комп’ютер(host),

Т – термінал (terminal),

В – вузел (node).

Основні можливі місця вторгнення в комп’ютерну мережу показані на мал.1.1, це:

1. Термінали (монітори, принтери, клавіатура, пульти, телефонні апарати).

2. Комутатори у вузлах КМ.

3. Лінії зв’язку (модеми, підсилювачі, ретранслятори).

4. Комп’ютерні процесори.

5. Файли на різноманітних носіях.

6. Додаткові плати, карти.

7. Пластикові карти.

8. Бази даних.

Зауважимо, що протяжність комп’ютерної мережі призводить до її значної вразливості і до трудності відслідкування комп’ютерних злочинів.

Комп’ютерні злочини можуть відбуватися в органах державного і регіонального керування, на оборонних і інших державних підприємствах, у комерційних і промислових структурах. Вони можуть відбуватися приватними особами, у тому числі клієнтами банків. Основними групами правопорушників є: хакери (hackers), крейкери (creakers), терористи й екстремісти, а також комерційні підприємства, що ведуть промислове шпигунство. Ціллю захисту інформації є запобігання приведення до виконання перерахованих вище погроз.

В обчислювальних машинах є велике число лазівок для несанкціонованого доступу до інформації. Ніякий окремо взятий спосіб захисту не може забезпечити адекватну безпеку. Надійний захист може бути гарантований лише при створенні механізму комплексного забезпечення безпеки як засобів опрацювання інформації, так і каналів зв'язку [10].

Технічні засоби являють собою електричні, механічні, електромеханічні або електронні пристрої.

Вся сукупність технічних засобів ділиться на фізичні й апаратні.

Фізичні засоби реалізуються у виді автономних пристроїв і систем і виконують функції загального захисту об'єктів, на яких опрацьовується інформація. До них ставляться, наприклад, устрої захисту територій і будинків, замки на дверях, де розміщені апаратура, грати на вікнах, електронно-механічне устаткування охоронної сигнализації.

Під апаратними технічними засобами прийнято розуміти пристрої, що вбудовуються безпосередньо в обчислювальну техніку, у телекомунікаційну апаратуру, або пристрої, що працюють з подібною апаратурою по стандартному інтерфейсу. З найбільше відомих апаратних засобів можна відзначити схеми контролю інформації з парності, схеми захисту масивів пам'яті по ключу та ін.

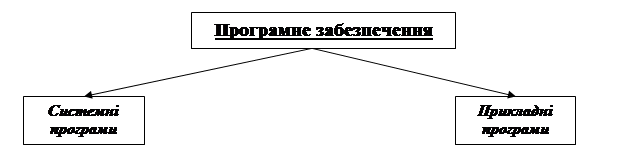

Програмні засоби являють собою програмне забезпечення, спеціально призначене для виконання функцій захисту інформації.

Організаційні засоби захисту подають собою організаційно-технічні й організаційно-правові заходи, здійснювані в процесі створення й експлуатації апаратури телекомунікацій для забезпечення захисту інформації. Організаційні заходи охоплюють усі структурні елементи апаратури на всіх етапах їхнього життєвого циклу (будівництво помешкань, проектування системи, монтаж і наладка устаткування, іспити й експлуатація).

Морально-етичні засоби захисту реалізуються у вигляді всіляких норм, що склалися традиційно в даній країні або товаристві. Ці норми здебільшого не є обов'язковими, як законодавчі міри, проте їхнє недотримання веде звичайно до втрати авторитету і престижу співробітника.

Законодавчі засоби захисту визначаються законодавчими актами країни, який регламентуються правила використання, опрацювання і передачі інформації обмеженого доступу і встановлюються міри відповідальності за порушення цих правил.

Необхідно також відзначити, що всі розглянуті засоби захисту діляться на формальні, що виконують захисні функції строго по заздалегідь передбаченій процедурі без особистої участі людини, і неформальні, обумовлені цілеспрямованою діяльністю людини або регламентуючої цієї діяльності.

1.2. Нормативно-правова база для організації і проведення заходів щодо захисту інформації в системах телекомунікаціїНормативно-правове забезпечення організації і проведення заходів щодо захисту інформації являє собою сукупність законів, нормативних актів і правил, що регламентують як загальну організацію робіт, так і створення і функціонування конкретних систем захисту інформації. В даний час в Україні, як і в інших країнах СНД, нормативно-правова база захисту інформації знаходиться в стадії формування.

При побудові правової бази системи безпеки інформації в Україні треба буде розв'язати такі задачі.

Розробка в якості правової основи системи забезпечення безпеки інформації базового закону, що регламентує відношення і розмежування сфери повноважень всіх учасників інформаційних відношень, а також визначальні державні органи, що забезпечують інформаційну безпеку і засоби контролю з боку держави за розмежуванням доступу до інформації.

Розробка законодавчих актів і правових норм, що всестороннє охоплюють усі проблеми захисту інформації і підходів, що відбивають специфіку, до забезпечення безпеки інформації в різноманітних сферах діяльності держави і товариства.

Регламентація рівнів безпеки інформації й адекватних їм методів і засобів захисту. Однієї з найбільше важливих складових частин правового забезпечення системи безпеки інформації є стандартизація і сертифікація, що повинні вирішувати такі задачі.

Створення пакета основних стандартів організаційно-методичного і термінологічного забезпечення системи захисту інформації.

Стандартизація вимог по захисту інформації в засобах обчислювальної техніки, в автоматизованих системах, інформаційних мережах і засобах телекомунікації.

Нормативне і метрологічне забезпечення сертифікації й атестації технічних засобів захисту інформації і контролю їхньої ефективності.

Закон України "Про інформацію" [1] установлює загальні правові основи одержання, використання, поширення і збереження інформації.

Відповідно до цього закону:

Інформація – це документовані або привселюдно оголошені відомості про події і явища, що відбуваються в товаристві, державі або навколишньому природному середовищі.

Закон закріплює право особистості на інформацію у всіх сферах суспільного і державного життя України, а також систему інформації, її джерела, визначає статус учасників інформаційних відношень, регулює доступ до інформації і забезпечує її охорону, захищає особистість і товариство від помилкової інформації. Чинність закону поширюється на інформаційні відношення, що виникають у всіх сферах життя і діяльності товариства і держави при одержанні, використанні, поширенні і збереженні інформації. Суб'єктами інформаційних відношень є громадяни України, юридичні особи, держава Україна, а також інші держави, їхні громадяни і юридичні особи, міжнародні організації й особи без громадянства. З метою задоволення потреби в інформаційній діяльності створюються інформаційні служби, системи, мережі, бази і банки даних. Закон передбачає створення загальної системи охорони інформації.

Відповідно до закону основними видами інформації є:

· статистична інформація;

· масова інформація;

· інформація про діяльність державних органів влади й органів місцевого і регіонального самоврядування;

· правова інформація;

· інформація про особистість;

· інформація довідково-енциклопедичного характеру; соціологічна інформація.

Категорії інформації і режим доступу до неї визначаються такими статтями Закону [1].

Стаття 28. Режим доступу до інформації

Режим доступу до інформації це передбачений правовими нормами порядок одержання, використання, поширення і збереження інформації.

По режиму доступу інформація ділиться на відкриту та інформацію з обмеженим доступом.

Держава здійснює контроль за режимом доступу до інформації.

Задача контролю за режимом доступу до інформації складається в забезпеченні дотримання вимог законодавства про інформацію всіма державними органами, підприємствами, заснуваннями й організаціями, недопущенні необгрунтованого віднесення зведень до категорії інформації з обмеженим доступом.

Державний контроль за дотриманням установленого режиму здійснюється спеціальними органами, що визначаються Верховною Радою України і Кабінетом Міністрів України.

У порядку контролю Верховних Рада України може жадати від урядових заснувань, міністерств, відомств звіти, що містять зведення про їхню діяльність по забезпеченню інформацією зацікавлених осіб (кількість випадків відмови в наданні доступу до інформації з указівкою мотивів таких відмов; кількість і обгрунтування застосування режиму обмеженого доступу до окремих видів інформації; кількість скарг на неправомірні дії посадових осіб, що відмовили в доступі до інформації, прийняті до них міри і т.п.).

Стаття 30. Інформація з обмеженим доступом

Інформація з обмеженим доступом по своєму правовому режимі ділиться на конфіденційну і секретну.

Конфіденційна інформація це зведення, що знаходяться у володінні, користуванні або розпорядженні окремих фізичних або юридичних осіб і що поширюються по їхньому бажанню відповідно до передбачених ними умов.

Громадяни, юридичні особи, що володіють інформацією фахового, ділового, виробничого, банківського, комерційного й іншого характеру, отриманої на власні засоби, або яка є предметом їх фахового, ділового, виробничого, банківського, комерційного й іншого інтересу і порушуючи не передбаченої законом таємниці, самостійно визначають режим доступу до неї, включаючи приналежність її до категорії конфіденційної, і встановлюють для неї систему (засоби) захисту.

Виняток складає інформація комерційного і банківського характеру, а також інформація, правовий режим якої установлений Верховною Радою України по уявленню Кабінету Міністрів України (із питань статистики, екології, банківських операцій, податків і т.п.), і інформація, утаювання якої являє загрозу життя і здоров'ю людей.

До секретної інформації відноситься інформація, що містить зведення, що складають державну й іншу передбачену законом таємницю, розголошення якої завдає шкоди особі, товариству і державі,

Віднесення інформації до категорії секретних зведень, що складають державну таємницю, і доступ до неї громадян здійснюється відповідно до закону про цю інформацію.

Порядок обертання секретної інформації і її захист визначається відповідними державними органами за умови дотримання вимог, установлених дійсним Законом.

Порядок і терміни обнародування секретної інформації визначаються відповідним законом.

Стаття 53. Інформаційний суверенітет

Основою інформаційного суверенітету України є національні інформаційні ресурси.

До інформаційних ресурсів України відноситься вся приналежна їй інформація, незалежно від утримання, форм, часу і місця створення.

Україна самостійно формує інформаційні ресурси на своїй території і вільно розпоряджається ними, за винятком випадків, передбачених законами і міжнародними договорами.

Стаття 54. Гарантії інформаційного суверенітету України

Інформаційний суверенітет України забезпечується: виключним правом власності України на інформаційні ресурси, що формуються за рахунок засобів державного бюджету; створенням національних систем інформації;

установленням режиму доступу інших держав до інформаційних ресурсів України;

використанням інформаційних ресурсів на основі рівноправного співробітництва з іншими державами.

Ціллю Закону України "ПРО захист інформації в автоматизованих системах" [2] є встановлення основ регулювання правових відношень по захисті інформації в автоматизованих системах за умови дотримання права власності громадян України і юридичних осіб на інформацію і права доступу до неї, права власника інформації на її захист, а також установленого чинним законодавством обмеження на доступ до інформації.

Чинність Закону поширюється на будь-яку інформацію, оброблювану в автоматизованих системах. У Законі основні терміни вживаються в такому значенні.

Автоматизована система (АС) – система, що здійснює автоматизоване опрацювання даних, до складу якої входять технічні засоби опрацювання (засоби обчислювальної техніки і зв'язку), а також методи, процедури і програмне забезпечення.

Інформація в АС – сукупність усіх даних і програм, використовуваних в АС незалежно від засобу їх фізичного і логічного уявлення.

Опрацювання інформації – сукупність операцій (збір, уведення, запис, перетворення, зчитування, зберігання, знищення, реєстрація), здійснюваних за допомогою технічних і програмних засобів, включаючи обмін по каналах передачі даних.

Захист інформації – сукупність організаційно-технічних заходів і правових норм для попередження заподіяння збитку інтересам власника інформації або АС і осіб, що користуються інформацією.

Несанкціонований доступ до інформації, здійснюваний із порушенням встановлених в АС правил розмежування доступу.

Розпорядник АС – фізична або юридична особа, що має право розпорядження АС за згодою з її власником або по його дорученню.

Користувач АС – фізична або юридична особа, що має право використання АС за згодою з розпорядником АС.

Порушник - фізична або юридична особа, навмисно або ненавмисно здійснюючі неправомірні дії стосовно АС і інформації в ній.

Витік інформації – результат дій порушника, унаслідок яких інформація стає відомою (доступною) суб'єктам, що не мають права доступу до неї.

Втрата інформації – дія, унаслідок якої інформація в АС перестає існувати для фізичних або юридичних осіб, що мають право власності на її в повному або обмеженому обсязі.

Підробка інформації навмисні дії, що ведуть до перекручування інформації, що повинні опрацьовуватися або зберігатися в АС.

Блокування інформації дії, слідством яких є припинення доступу до інформації.

Відповідно до Закону об'єктами захисту є інформація, оброблювана в АС, права власників цієї інформації і власників АС, права користувача. Захисту підлягає будь-яка інформація в АС, необхідність захисту якої визначається її власником або чинним законодавством.

Доступ до інформації, що зберігається, опрацьовується і передається в АС, здійснюється лише відповідно до правил розмежування доступу, установленим власником інформації або уповноваженою їм особою. Без дозволу власника доступ до інформації, що опрацьовується в АС, здійснюється лише у випадках, передбачених чинним законодавством.

Власник АС повинний забезпечити захист інформації відповідно до вимог і правил, що обумовлюється угодою з власником інформації або уповноваженою їм особою, і зобов'язаний повідомити йому про всі факти порушення її захисту. Власник інформації має право здійснювати контроль за дотриманням вимог по захисту інформації і забороняти або припиняти опрацювання інформації у випадку порушення цих вимог.

Власник інформації, уповноважені їм на те особи визначають користувачів приналежної йому інформації і встановлюють їхній повноваження. Власник АС дає користувачам можливість доступу до інформації, оброблюваної в АС, відповідно до повноважень, установленим власником інформації. Розпорядник АС інформує власника інформації про технічні можливості захисту інформації в його АС, типових правилах, установлених для персоналу АС.

Приведемо зведення найбільше важливих статей Закону, що стосуються умов опрацювання і заходів для забезпечення захисту інформації.

Стаття 10. Забезпечення захисту інформації в АС

Захист інформації в АС забезпечується шляхом: дотримання суб'єктами правових відношень норм, вимог і правил організаційного і технічного характеру по захисту оброблюваної інформації; використання засобів обчислювальної техніки, програмного забезпечення, засобів зв'язку й АС у цілому, засобів захисту інформації, що відповідають установленим вимогам по захисту інформації (маючих відповідний сертифікат);

перевірки відповідності засобів обчислювальної техніки, програмного забезпечення, засобів зв'язку й АС в цілому установленим вимогам по захисту інформації (сертифікація засобів обчислювальної техніки, засобів зв'язку й АС);

здійснення контролю по захисту інформації.

Стаття 11. Встановлення вимог і правил по захисту інформації

Вимоги і правила по захисту інформації, що є власністю держави, або інформації, захист якої гарантується державою, установлюються державним органом, уповноваженим Кабінетом Міністрів України. Ці вимоги і правила є обов'язковими для власників АС, де така інформація опрацьовується, і носить рекомендаційний характер для інших суб'єктів права власності на інформацію.

Стаття 12. Умови опрацювання інформації

Інформація, що є власністю держави або інформація, захист якої гарантується державою, повинна опрацьовуватися в АС, що має відповідний сертифікат (атестат) захищеності, у порядку, обумовленому уповноваженим Кабінетом Міністрів України органом.

У процесі сертифікації (атестації) цих АС здійснюються також перевірка, сертифікація (атестація) розроблених засобів захисту інформації.

Інформація, що є власністю інших суб'єктів, може опрацьовуватися в зазначених АС по розсуду власника інформації. Власник інформації може звернутися в органи сертифікації з клопотанням про проведення аналізу можливостей АС по належному захисту його інформації й одержанні відповідних консультацій.

Стаття 13. Політика в області захисту інформації

Політика в області захисту інформації в АС визначається Верховною Радою України.

Стаття 14. Державне керування захистом інформації в АС

Уповноважений Кабінетом Міністрів України орган здійснює керування захистом інформації шляхом: проведення єдиного технічної політики по захисту інформації; розробки концепції, вимог, нормативно-технічних документів і науково-методичних рекомендацій по захисті інформації в АС;

ствердження порядку організації, функціонування і контролю за виконанням мір, спрямованих на захист оброблюваної в АС інформації, що є власністю держави, а також рекомендацій по захисті інформації власності юридичних і фізичних осіб;

організації іспитів і сертифікації засобів захисту інформації в АС, у якій здійснюється опрацювання інформації, що є власністю держави;

створення відповідних структур для захисту інформації в АС;

проведення атестації сертифікаційних (іспитових) органів, центрів і лабораторій, видача ліцензії на право проведення сервісних робіт в області захисту інформації в АС;

здійснення контролю захищеності оброблюваної в АС інформації, що є власністю держави;

визначення порядку доступу осіб і організацій закордонних держав до інформації в АС, що є власністю держави, або до інформації власності фізичних і юридичних осіб, щодо поширення і використання якої державою встановлені обмеження.

Міністерства, відомства й інші центральні органи державної влади забезпечують рішення питань захисту інформації в АС у межах своїх повноважень.

Стаття 15. Служби захисту інформації в АС

У державних заснуваннях і організаціях можуть створюватися підрозділи, служби, що організують роботу, пов'язану з захистом інформації, підтримкою рівня захисту інформації в АС, і відповідають за ефективність захисту інформації відповідно до вимог дійсного Закону.

Стаття 20. Забезпечення інформаційних прав України

Фізичні і юридичні особи в Україні на підставі Закону України "Про інформацію" можуть встановлювати взаємозв'язок з АС інших держав із метою опрацювання, обміну, продажі, покупки відкритої інформації. Такі взаємозв'язки повинні виключати можливість несанкціонованого доступу з боку інших держав або їхніх представників резидентів України або осіб без громадянства до інформації, наявної в АС України, незалежно від форм власності і підпорядкування, у відношенні якої установлені вимоги нерозповсюдження її за межі України без спеціального дозволу.

Іноземні держави, іноземні фізичні і юридичні особи можуть виступати власниками АС в Україні, власниками інформації, що поширюється й опрацьовується в АС України, або учредити спільні з українськими юридичними і фізичними особами підприємства з метою створення АС України, обміну інформацією між АС України й АС інших держав. Окремі види такої діяльності здійснюються на підставі спеціального дозволу (ліцензії), що видається уповноваженим на це органом.

1.3. Шляхи витоку інформації і несанкціонованого доступу в каналах охоронних пристроїв

Несанкціонований доступ у телекомунікаційні системи призводить до значних матеріальних втрат для успішної боротьби з порушеннями інформаційної безпеки користувач повинен знати всі канали витоку інформації.

Аналіз показує, що шляхи несанкціонованого одержання інформації дуже різноманітні і багаточисленні:

1) несанкціоноване підключення до апаратури і ліній зв'язку;

2) перехоплення електромагнітних випромінювань;

3) примусове електромагнітне опромінення (підсвічування) ліній зв'язку з метою одержання паразитної модуляції несучої;

4) застосування пристроїв, що підслухують, (закладань);

5) перехоплення акустичних випромінювань;

6) дистанційне фотографування;

7) розкрадання носіїв інформації і виробничих відходів;

8) зчитування даних у масивах інших користувачів;

9) читання залишкової інформації в пам'яті системи після виконання санкціонованих запитів;

10) копіювання носіїв інформації з подоланням заходів захисту;

11) маскування під зареєстрованого користувача;

12) використання програмних пасток,

13) використання недоліків мов програмування й операційних систем;

14) вмикання в бібліотеки програм спеціальних блоків типу "троянський кінь";

15) злочинне виведення з ладу механізмів захисту;

16) впровадження і використання комп'ютерних вірусів.

Близьким по характеру є і перелік загроз безпеки інформації.

Перехоплення даних огляд даних несанкціонованим користувачем. Ця погроза виявляється в можливості порушника безпосередньо підключатися до лінії зв'язку для знімання переданої інформації або одержувати інформацію на відстані з використанням побічного електромагнітного випромінювання при передачі інформації з ліній зв'язку.

Аналіз трафіка огляд інформації, що стосується зв'язку між користувачами (наприклад, наявність/відсутність, частота, напрямок, послідовність, тип, обсяг обміну і т.д.). Навіть якщо підслухуючий не може визначити фактичного утримання повідомлень, він може одержати деякий об’єм інформації, виходячи з характеру потоку інформації (наприклад, безупинний, пакетний, або відсутність інформації).

Зміна потоку повідомлень внесення не знаходить перекручувань у повідомленні, видалення повідомлень або порушення загального порядку повідомлень у потоку.

Відмова користувача від повідомлення, заперечення відправником свого авторства в пред'явленому йому одержувачем повідомленні або заперечення одержувачем факту одержання їм повідомлення.

Маскарад - прагнення порушника видати себе за деякого іншого користувача з метою одержання доступу до додаткової інформації, одержання додаткових привілеїв або нав'язування іншому користувачу помилкової інформації.

Порушення зв'язку недопущення зв'язку або затримка термінових повідомлень.

Аналізуючи шлях несанкціонованого доступу, можна зробити припущення, що для побудови сучасних систем охоронних сигналізацій, обов'язковим буде наявність радіоканалу, а також використання ШСС сигналів для безпечної передачі даних по цьому каналі.

1.4. Архітектура системи безпеки інформації

Необхідність забезпечення безпеки і вимоги сумісності різноманітних служб існуючих і розроблювальних інформаційно-обчислювальних мереж визначили напрямок у діяльності Міжнародної організації по стандартизації і Міжнародній спілці електрозв'язку. Концепція архітектури безпеки орієнтується на застосуванні в мережах, що використовують міжнародні стандарти і цілком відповідає еталонній моделі взаємозв'язку відкритих систем. Забезпечення безпеки інформації при її передачі здійснюється спеціальним підрозділом, що включає в себе ряд служб, кожна з яких вирішує задачу захисту інформації від визначеної погрози (сукупності погроз).

У загальному випадку в систему забезпечення безпеки інформації можуть бути включені:

1) Служба таємності даних – може бути використана для захисту переданих даних від скресання інформації, що утримується в них, і від можливості проведення аналізу інтенсивності потоків даних між користувачами

2) Служба аутентифікації – призначена для підтвердження того, що в даний момент зв'язку користувач є дійсно тим користувачем, за якого він себе видає;

3) Служба цілісності даних – забезпечує доказ цілісності даних у процесі їхньої передачі, тобто забезпечує захист переданих повідомлень від випадкових і навмисних впливів, спрямованих на зміну переданих повідомлень, затримку і знищення повідомлень або переупорядочення повідомлень;

4) Служба керування доступом – забезпечує захист від несанкціонованого доступу до інформації, що утримується в віддалених банках даних, або від несанкціонованого використання мережі;

5) Служба цілосності інформації – забезпечує доказ цілісності повідомлення, прийнятого від відповідного джерела і знаходиться на збереженні, наприклад, у терміналі-приймачі, і яке може бути перевірене в будь-який момент часу арбітром (третьою стороною);

6) Служба доставки – забезпечує захист від спроб зловмисника порушити зв'язок або затримати передачу повідомлення на час, що перевищує час цінності переданої в повідомленні інформації; ця служба безпосередньо пов'язана з процесами передачі інформації в мережах зв'язку.

Механізм шифрування може забезпечувати конфіденціальність або переданих даних, або інформації про параметри трафіка і може бути використаний у деяких інших механізмах безпеки або доповнювати їх. Існування механізму шифрування припускає використання, як правило, механізму керування ключами.

У механізмі аутентифікації основна увага приділяється методам передачі в мережі інформації спеціального характеру (полей аутентифікаторів, контрольних сум і т.п.). У випадку односторонньої або взаємної аутентифікації забезпечується процес перевірки істинності користувачів (передавача і приймача повідомлень), що гарантує запобігання з'єднання з логічним об'єктом, утвореним зловмисником.

Механізм забезпечення цілісності даних припускає введення в кожне повідомлення деякої додаткової інформації, що є функцією від змісту повідомлення. У рекомендаціях МОС розглядаються методи забезпечення цілісності двох типів:

- перші забезпечують цілісність єдиного блока даних;

- другі потоку блоків даних або окремих полів цих блоків.

Ці методи застосовуються як при передачі даних по віртуальному з'єднанню, так і при використанні дейтаграмної передачі. У першому випадку гарантується усунення повторів, вставок або модифікацій даних за допомогою спеціальної нумерації блоків або введенням міток часу. У дейтаграмному режимі мітки часу можуть забезпечити тільки обмежений захист цілісності послідовності блоків даних і запобігти переадресації окремих блоків.

Таблиця 1.1. Служби і процедури захисту

| Найменування служби | Номер служби | Процедура захисту | Номер рівня |

| Аутентифікація: | |||

| Однорівневих об'єктів | 1 | Шифрування, цифровий підпис, забезпечення аутентифікації. | 3, 4,7 |

| Джерела даних | 2 | Шифрування, цифровий підпис | 3,4,7 |

| Контроль доступу | 3 | Керування доступом | 3,4,7 |

| З а с е к р е ч у в а н н я: | |||

| З'єднання | 4 | Шифрування | 14, 6 |

| Керування маршрутом | 7 | ||

| В режимі без з'єднання | 5 | Шифрування | 24, 6 |

| Керування маршрутом | 7 | ||

| Вибіркових полей | 6 | Шифрування | 6,7 |

| Потоку даних | 7 | Шифрування | 1,6 |

| Заповнення потоку | 3,7 | ||

| Керування маршрутом | 3 | ||

| З а б е з п е ч е н н я ц і л о с н о с т і: | |||

| З'єднання з відновленням | 8 | Шифрування, забезпечення цілосності даних | 4,7 |

| З'єднання без відновлення | 9 | Шифрування, забезпечення цілосності даних | 3,4,7 |

| Вибіркових полей даних | 10 | Шифрування, забезпечення цілосності даних | 7 |

| Без установлення з'єднання | 11 | Шифрування | 3,4,7 |

| Цифровий підпис | 4 | ||

| Забезпечення цілосності даних | 3,4,7 | ||

| Вибіркових полей без з'єднання | 12 | Шифрування | 7 |

| Цифровий підпис | 4,7 | ||

| Забезпечення цілосності даних | 7 | ||

| І н ф о р м у в а н н я: | |||

| Про відправку | 13 | Цифровий підпис, забезпечення цілосності даних, підтвердження характеристик даних | 7 |

| Про доставку | 14 | Цифровий підпис, забезпечення цілосності даних, підтвердження характеристик даних | 7 |

Механізм цифрового електронного підпису, що регламентує один із процесів аутентифікації користувачів і повідомлень, використовується для підтвердження істинності змісту повідомлення і посвідчення того факту, що воно відправлено тим абонентом, що зазначений в заголовку якості джерела даних. Цифровий підпис також необхідний для запобігання можливості відмови передавача від видачі якогось повідомлення, а приймача від його прийому.

Процес підписання блоку даних використовує інформацію, що є інформацією приватного використання (тобто унікальної і конфіденційної). Цей процес припускає або шифрування блоку даних, або одержання криптографічного контрольного значення блоку даних із використанням приватної інформації користувача, що підписав, у якості ключа шифрування приватного користування. Таким чином, після перевірки підпису в наступній третій особі (наприклад, арбітру) у будь-який час може бути доведено, що підпис міг виконати тільки єдиний тримач секретної (приватної) інформації.

Механізми контролю доступу можуть використовувати аутентифікаційну ідентифікацію об'єкта або інформацію об'єкта (наприклад, приналежність до відомої множини об'єктів) або можливості цього об'єкта для встановлення і застосування прав доступу до цього об'єкта. Якщо об'єкт робить спробу використовувати несанкціонований ресурс або санкціонований ресурс із неправильним типом доступу, то функція контролю доступу буде відхиляти цю спробу і може повідомити про цю спробу для ініціювання аварійного сигналу і (або) реєстрації його як частини даних перевірки безпеки. Механізми контролю доступу можуть використовуватися на будь-якому кінці з'єднання і (або) у будь-якому проміжному вузлі.

Механізми підстановки трафіка, названого також механізмами заповнення потоку, використовується для реалізації служби засекречування потоку даних. Вони грунтуються на генерації фіктивних блоків, їх шифрування й організації передачі по каналах зв'язку. Тим самим нейтралізується можливість одержання інформації про мережу і абонентах, що обслуговуються нею, за допомогою спостереження за зовнішніми характеристиками потоків, що циркулюють по каналах зв'язку.

1.5. Організаційно-технічні заходи щодо забезпечення безпекиБезпека інформації в системах телекомунікації забезпечується застосуванням комплексу прийомів, що можна класифікувати в такий спосіб:

- організація охорони помешкань у тому числі з застосуванням систем радіосигналізації; забезпечення безпеки комп'ютерних систем програмними й апаратними засобами;

- періодичне тестування помешкань методами нелінійної радіолокації;

- забезпечення захищеності від прослуховування засобів мобільного радіозв'язку;

- забезпечення акустичної безпеки помешкань і персоналу;

- криптографічні заходи.

Нижче зупинимося на аналізі організаційно-технічних прийомів.

Організаційні заходи включають активне вивчення і використання нормативно-законодавчої бази по забезпеченню безпеки в інформаційних і телекомунікаційних системах, добір персоналу, що допускається до обробки конфіденційної інформації, організацію збереження і доступу до документів, організацію контрольно-пропускного й охоронного режиму, виключення впливу стихійних лих на безпеку збереженої й опрацьовуваної інформації і т.п.

На початковій стадії організації робіт:

· встановлюється наявність конфіденційної інформації в системі, оцінюється рівень її конфіденціальності й обсяг;

· оцінюється можливість використання наявних на ринку сертифікаційних засобів захисту, виходячи з режиму обробки і передачі інформації в системі, типу системи, складу основних технічних засобів техніки і т.п.;

· визначається ступінь участі персоналу, функціональних і виробничих служб у процесі опрацювання і передачі інформації, характер їхньої взаємодії між собою і зі службою забезпечення безпеки;

· визначається план заходів щодо забезпечення безпеки.

Важливе місце в системі організації робіт з забезпеченням безпеки інформації на підприємствах повинні займати служби захисту інформації, основною задачею яких є організація робіт по виявленню можливостей і попередженню витоку інформації, методичне керівництво й участь у розробці вимог по захисту інформації від несанкціонованого доступу, аналітичного обгрунтування необхідності захисту інформації, узгодження вибору програмно-технічних засобів і систем захисту.

Для ефективної і надійної роботи системи забезпечення безпеки інформації необхідно правильно організувати дозвільну процедуру доступу користувачів до інформації, тобто надати користувачам право працювати з тієї інформацією, що необхідна їм для виконання своїх функціональних обов'язків, установити їх повноваження по доступу до інформації.

Серед організаційних заходів щодо забезпечення безпеки інформації важливе місце займає охорона об'єкта, на якому розміщена захищаєма система (територія, будинки, помешкання, сховища інформаційних носіїв і т.д.), шляхом установлення відповідних постів технічних засобів охорони, що запобігають розкрадання інформаційних носіїв, а також несанкціонований доступ до апаратури і каналів зв'язку.

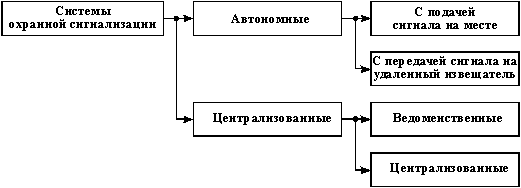

Системи охоронної сигнализації можна умовно віднести до одного з двох основних видів: автономні і централізовані. В свою чергу, автономні системи охоронної сигнализації можуть подавати сигнал тривоги на місці установки або передавати повідомлення на віддалений пульт. Централізовані системи охоронної сигнализації звичайно припускають наявність пульта, на якому відображається стан об'єктів що охороняються, і чергового персоналу.

Мал.1.2.

Найбільше поширення серед відомчих систем охоронної сигнализації раніше одержали системи, у яких апаратура аналізу стану об'єктів що охороняються зосереджена на центральному пульті, а зв'язок із розташованими в охоронних помешканнях датчиками здійснюється по виділених провідних лініях. У загальногромадянських системах сигналізації (позавідомча охорона) апаратура аналізу стану об'єкта знаходиться в помешканні що охороняється, а зв'язок її з апаратурою центрального пульта здійснюється по лініях телефонного зв'язку.

Цим системам охоронної сигналізації властиві такі недоліки:

1. Наявність провідного зв'язку між помешканням що охороняється і центральним пультом, а також досить прості сигнали в лініях зв'язку лишають можливість підключення до цих ліній із метою злочинного порушення правильного функціонування системи.

2. Обмеження по числу абонентів у зв'язку концепцією апаратного рішення.

3. Якість телефонних і виділених ліній зв'язку недостатньо високе для забезпечення високої надійності роботи системи. Підтримка їх у робочому стані пов'язана з додатковими поточними витратами.

4. Підключення нових об'єктів потребує наявності телефонної або прокладки виділеної лінії зв'язку, що збільшує розмір початкових витрат і обмежує можливість розширення системи.

5. У рамках, існуючих систем неможливо без істотних капітальних вкладень підключення віддалених окремо розташованих об'єктів.

Крім очевидних недоліків першого варіанту, практика їх застосування в останні роки виявила такі особливості, як конфліктність із факсами, що залишаються на ніч в автоматичному режимі, автовідповідачами телефонів

Основною характерною рисою діяльності підприємства, пов'язаного з обробкою і передачею підлягаючій захисту інформації є функціонування системи захисту інформації як комплексу програмно-технічних засобів і організаційних рішень, що передбачають:

· урахування, збереження і видачу користувачам інформаційних носіїв, паролів, ключів;

· ведення службової документації служби захисту інформації (генерацію паролів, ключів, супровід правил розмежування доступу);

· оперативний контроль за функціонуванням служби захисту інформації;

· контроль за ходом технологічного процесу опрацювання і передачі інформації шляхом реєстрації аналізу дій користувачів, сигналізації про небезпечні події.

Для надійного захисту території об'єктів сучасний комплекс повинен містити в собі такі основні компоненти:

· механічну систему захисту;

· пристрій оповіщення про спроби вторгнення;

· оптичну (телевізійну) систему впізнання порушників;

· центральний пост охорони, що здійснює збір, аналіз, реєстрацію й представлення повідомлень, що надходять, а також керування периферійними пристроями (брамою, загородженнями й ін);

· персонал охорони (патрулі, чергові на центральному посту).

У якості механічних засобів захисту використовуються: цегельні або кам'яні стіни, рови, огорожі, спеціальні дротові огородження, штахети й ін. Ці перешкоди можуть мати багаторядну систему для збільшення часу опору порушнику.

Сповіщення про вторгнення на територію що охороняється здійснюється за допомогою різноманітних датчиків. У системах захисту периметру території без огорожі використовують мікрохвильові, інфрачервоні, ємнісні й електричні датчики.

Мікрохвильові системи грунтуються на контролю інтенсивності СВЧ спрямованого випромінювання передавача, що сприймається приймачем. Спрацьовування сигналізації відбувається при перериванні цього спрямованого випромінювання. Помилкові вмикання сигналізації (помилкова тривога) можуть бути обумовлені переміщенням у контрольованій зоні тварини, впливом рослинності, атмосферних опадів, пересуванням транспортних засобів, а також впливом сторонніх передавачів.

У інфрачервоних системах між передавачем і приймачем контролюється інтенсивність монохроматичного світлового випромінювання в невидимій ІЧ області. Спрацьовування сигналізації відбувається при перериванні одного або декількох світлових променів. Помилкові вмикання сигналізації можуть бути обумовлені переміщенням у контрольованій зоні тварин, сильним туманом або снігопадом.

Принцип дії ємнісної системи оповіщення грунтується на формуванні електростатичного поля між паралельно розташованими передаючими і сприймаючими дротовими елементами спеціального огородження. Спрацьовування сигналізації відбувається при реєстрації визначеної зміни електростатичного поля, що має місце при наближенні людини до елементів огородження. Помилкові вмикання сигналізації обумовлені переміщенням тварини, впливом рослинності, зледенінням елементів огородження, атмосферними впливами або забрудненням ізоляторів.

Електричні системи оповіщення базуються на використанні спеціального огородження з дротового матеріалу, що проводить струм. Критерієм спрацьовування сигналізації є реєстрація змін електричного опору елементів, що проводять струм при дотику до них. Помилкові вмикання сигналізації можуть бути викликані тваринними, рослинністю або забрудненням ізоляторів.

Останнім часом з'явилися системи, засновані на інших принципах [46,47].

Системи об'ємного контролю помешкань і територій. Вони засновані на тому, що фіксується об'ємне поле, утворене датчиком-генератором (СВЧ, ІЧ, ультразвук і ін). При появі стороннього об'єкта конфігурація поля змінюється, що і фіксується приймачем.

Системи, що реагують на зміну якихось фізичних параметрів оптичних кабелів при торканні й ін.

У механічних системах захисту території (огорожа, будинки, стіни, вікна і т.д.) використовуються різноманітні датчики: вібраційні, акустичні, електричні перемикачі (з контактами), електричні дротові елементи (спрацьовування відбувається при деформації їх).

Широке поширення знайшли телевізійні системи спостереження й оповіщення.

Для запобігання вторгнення на територію, що охороняється, використовується система, у якій знаходять застосування освітлювальні або звукові сигнальні установки. У обох випадках порушник, що намагається проникнути на територію що охороняється, інформується про те, що він виявлений охороною, що робить цілеспрямований психологічний вплив. Крім того, використання освітлювальних установок забезпечує сприятливі умови для дій охорони.

Складні комплекси захисту територій що охороняються, які складаються, як правило, із декількох систем, можуть ефективно функціонувати за умови, що робота всіх технічних установок постійно контролюється й управляється центральним пристроєм.

Врахував підвищене психологічне навантаження чергових центрального посту, необхідність оперативної виробітки і реалізації оптимальних рішень у випадку тривоги, до центральних пристроїв комплексів захисту пред'являються особливі вимоги. Так, вони повинні забезпечувати автоматичне виконання всіх необхідних процедур. У пристрої пам'яті повинен бути записаний перелік заходів, що здійснюються при вмиканні в центральному посту сигналізації тривоги. Доцільно, щоб цей перелік автоматично виводився на екран монітора. Важливу роль грає і рівень ергономіки апаратури, якою споряджуються робочі місця чергових охоронців.

Відповідно до сучасних вимог, центральний пристрій повинен забезпечувати автоматичну реєстрацію і відображення всіх повідомлень, що надходять у центральний пост, і сигналів тривоги. Відображення повідомлень здійснюється за допомогою монітора, на екран якого виводиться схематичний план що охороняється території з оцінками датчиків системи, що спрацювали, оповіщення.

Відомо застосування шумоподібних (широкосмугових) сигналів (ШСС) для пристроїв охоронної сигналізації по радіоканалу.

При розробці вітчизняних радіосистем аудіоконтролю необхідно виконання таких основних вимог, як підвищена скритність для пошукового приймача, висока перешкодозахищеність каналу передачі, широкий частотний діапазон, якісна передача аудіоінформації. Тільки застосування ШСС дозволяє задовольнити настільки великим вимогам. Для зниження можливості виявлення радіолінії пошуковим приймачем у схему вводяться елементи дистанційного керування (ДК). Введення додаткового радіоканалу керування дозволяє з урахуванням специфіки застосування істотно знизити енергозатрати при роботі системи аудіоконтролю в пасивному режимі.

При цьому розглядається два види сигналів, що відрізняються засобом введення інформаційної складової: ШСС1 - фазова маніпуляція несучої частоти двома квазіортогональними псевдовипадковими послідовностями (ПВП), ШСС2 - частотна модуляція інформаційним сигналом несучої частоти з фазовою маніпуляцією що кодовиробляє ПВП.

Практична реалізація пристрою аудіоконтролю орієнтована на використання одного з видів сигналів.

Практична реалізація приймачів шумоподібних сигналів можлива тільки на основі спеціального кореляційного опрацювання, розробленого і застосованого в космічних засобах передачі інформації, радіонавігації, радіолокації і сотових мережах зв'язку. З іншого боку, якісна передача інформації в системах аудіоконтролю потребує, щоб швидкість передачі була не менше 100 Кбіт/с. Сучасна елементна база дозволяє забезпечити побудову тракту приймального пристрою зі смугою по проміжній частоті ![]() = 10-20 МГц. У такому випадку потенційний виграш по опрацюванню ШСС, що подає собою відношення вихідного сигналу сигнал/перешкода до вхідного, складе 20дБ. Забезпечення такого виграшу багато в чому визначається тим, наскільки вдало буде обраний тип ШСС. При цьому припускається як вибір ПВП, так і засіб введення інформаційного сигналу. Мінімально можливе значення відношення сигнал/перешкода на вході обмежується чутливістю приймальної частини системи. Використовуване кореляційне опрацювання ШСС є оптимальне при наявності перешкоди типу білого шуму. На практиці виникають додаткові втрати за рахунок впливу інших перешкод.

= 10-20 МГц. У такому випадку потенційний виграш по опрацюванню ШСС, що подає собою відношення вихідного сигналу сигнал/перешкода до вхідного, складе 20дБ. Забезпечення такого виграшу багато в чому визначається тим, наскільки вдало буде обраний тип ШСС. При цьому припускається як вибір ПВП, так і засіб введення інформаційного сигналу. Мінімально можливе значення відношення сигнал/перешкода на вході обмежується чутливістю приймальної частини системи. Використовуване кореляційне опрацювання ШСС є оптимальне при наявності перешкоди типу білого шуму. На практиці виникають додаткові втрати за рахунок впливу інших перешкод.

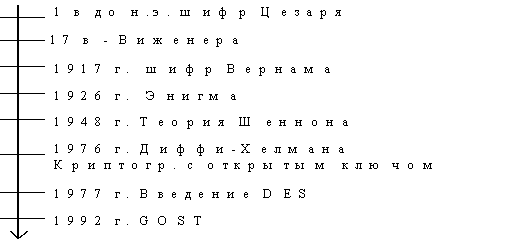

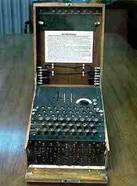

Короткий історичний огляд розвитку криптографії і криптографічних методів

Передусім необхідно відмітити не треба плутати з криптографією латентний (симпатичний) лист, суть якого в прихованні видимості написаного. Наприклад, напис, зроблений молоком на білому папері, не видний без нагріву паперу. У перекладі з грецького криптографія - це тайнопис (в широкому значенні). У криптографії текст видний, але не може бути прочитаний. Криптографія використовує перетворення одних знаків в інші (взяті з того ж самого або іншого алфавіта).

Державна і військова переписка виникла в глибокій старовині і супроводилася винаходом різних криптографічних методів для захисту цієї переписки від противника [9].

Так за 400 років до н. е. в Спарте використовувалося шифрування на круговому циліндрі. На циліндр намотувався сувій, після чого по сувою паралельно осі циліндра записувався текст рядок за рядком. У результаті на розгорненому сувої букви розташовувалися без видимого порядку. Для прочитання послання одержувач повинен був намотати сувій на точно такий

|

же циліндр.

Мал.1.3. Основні етапи розвитку криптографії.

За 300 років до н. е. в Греції був написаний труд "Тактікус" про приховані повідомлення. За 200 років до н. е. винайдений полібіанський

квадрат, що містив 5(5=25 кліток для двадцяти чотирьох букв грецького алфавіта і пропуску, вписаних в довільному порядку. При шифруванні тексту потрібна буква відшукувалася в квадраті і замінювалася на іншу з того ж стовпця, але вписану рядком нижче. Буква, яка знаходилася в нижньому рядку квадрата, замінювалася на іншу з верхнього рядка того ж стовпця. Одержувач, що мав точно такий же квадрат, проводив розшифровку повідомлення, виконуючи вказаний операції в зворотному порядку.

Цезар в переписці з Цицероном використав те, що в цей час називають шифром заміни. Метод Цезаря складається в наступному. Спочатку кожній букві алфавіта зіставляється її порядковий номер. Потім при шифруванні записується не сама буква, а та, чий номер більше на ціле число K, зване ключем. Для алфавіта, що містить m букв, правило шифрування виглядає так:

n = K + l mod m,

де n - номер букви, отриманої внаслідок шифрування букви з номером l. Здесь використана операція обчислення по модулю, рівний m, при виконанні якої записується не сама сума K + l, а залишок від розподілу цієї суми на m.

Узагальнення шифру Цезаря - це шифр простої заміни. Його суть полягає в тому, що всі букви алфавіта замінюються на інші букви, того ж алфавіта, за правилом, яке є ключем. Наприклад, а замінюється на в, би - на з, в - на в,..., я - на м. Кількість можливих при такому шифруванні перестановок, відповідна алфавіту з об'ємом m = 32, складає m! =32! =2.63![]() 1035. Якщо в одну секунду при простому переборі застосовувати мільйон ключів, то загальний час на дешифрування становитиме 8.3

1035. Якщо в одну секунду при простому переборі застосовувати мільйон ключів, то загальний час на дешифрування становитиме 8.3

Похожие работы

... 7. Розробка організаційно-технічних заходів щодо захисту інформації і їхня реалізація. 8. Організація й проведення контролю стану захисту інформації. РОЗДІЛ ІІ. Суб'єкти системи захисту інформації у Російській федерації Російська Федерація має розгалужену централізовану систему суб’єктів захисту інформації, одні з яких безпосередньо здійснюють захист інформації, інші – контролюють їх ...

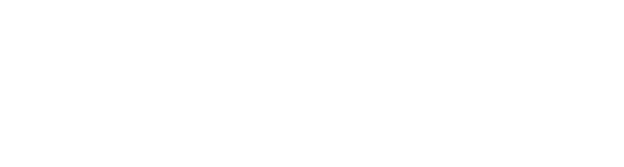

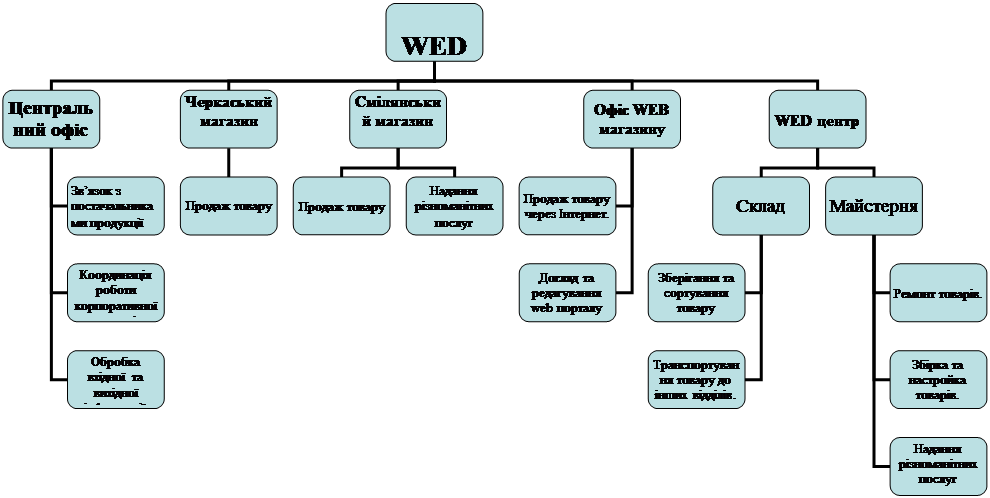

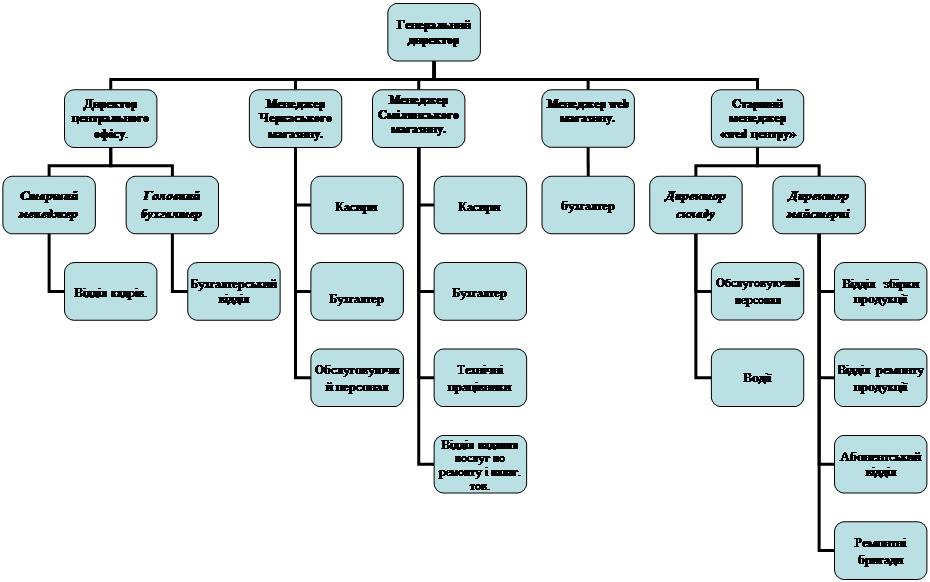

... паперовий wed- центр База даних філії Облік зп Звіт по зп Електронний паперовий філії База даних, місцеві архіви wed-центр Облік зп II. Впровадження захисту інформації в комп’ютерній мережі і інформаційній системі підприємства “WED” Захист інформації на підприємстві грає велику роль для забезпечення стабільної роботи всього корпоративного підприємства та філій зокрема. Тож ...

... по торгових операціях банку, а також по облікових операціях, тобто можна стверджувати, що в банку існувала неефективна система управління. 2 “Організація та сучасні методи здійснення захисту інформації”. За загальною редакцією С.А. Дієва. Концерн “Банківський діловий центр”. М. 1998 р. с. 6-7 В 1994 році покладено край діяльності злочинної організації із співробітників Центробанку Росії в ...

... захисту необхідно виявити можливі погрози безпеці інформації, оцінити їх наслідки, визначити необхідні заходи і засоби захисту і оцінити їх ефективність. [25] 1.3 Криптографічні методи захисту інформації Криптографічний захист інформації — вид захисту інформації, що реалізується за допомогою перетворень інформації з використанням спеціальних даних (ключових даних) з метою приховування (або ...

0 комментариев