Навигация

Уголовно-правовая характеристика составов преступлений в сфере компьютерной информации и проблемы их квалификации

1. Уголовно-правовая характеристика составов преступлений в сфере компьютерной информации и проблемы их квалификации

1.1 Компьютерная информация, как объект уголовно-правовой охраныСтремительное развитие информационных и коммуникационных технологий а также компьютеризация мирового сообщества вообще, вызвало острую необходимость включения в правовую систему Российской Федерации юридических норм, которые бы регулировали общественные отношения, подвергающиеся посягательствам в результате совершения преступлений в сфере компьютерной информации. Непосредственно Российское информационное законодательство начало формироваться с начала 90-х годов и включало в себя ряд основополагающих законов: Закон "О средствах массовой информации", Закон "О Федеральных органах правительственной связи и информации", Закон "О правовой охране программ для электронных вычислительных машин и баз данных", утративший силу с 1 января 2008г., Закон "Об информации, информатизации и защите информации", Закон "Об участии в международном информационном обмене", Закон "О правовой охране программ для электронно-вычислительных машин и баз данных", утративший силу с 1 января 2008г.

Начиная с 1 января 2008г. правоотношения, возникающие в сфере сбора, обработки, накопления (хранения) и передачи информации, а также использование компьютерной техники, средств хранения информации (носителей информации) и каналов связи (телекоммуникаций) регулируются Частью четвертой Гражданского кодекса Российской Федерации, которая состоит из одного раздела VII "Права на результаты интеллектуальной деятельности и средства индивидуализации". Раздел, посвященный правовому регулированию отношений в сфере интеллектуальной собственности, представляет собой включение всех существенных норм действующих федеральных законов в один законодательных акт. При этом в сферу интеллектуальной собственности вводится ряд принципиально новых субъектов отношений и определения их прав, в частности это относится к правам изготовителя баз данных.

В данных законодательных актах были определены основные термины и понятия в области компьютерной информации, регулировались вопросы ее распространения, охраны авторских прав, имущественные и неимущественные отношения, возникающие в связи с созданием, правовой охраной и использованием программного обеспечения и новых информационных технологий.

Также было осуществлено законодательное раскрытие понятий информационной безопасности и международного информационного обмена.

Но в определенных случаях правоприменитель сталкивался с трудностями при реализации правовых предписаний. В связи с этим анализ законодательства, регулирующего информационные отношения, показал, что необходимо более детальное исследование правового содержания и сущности понятий, которые касаются одновременно и описания элементов информационных отношений и отношений, регулируемых уголовным законом [36,с.12]

Российское законодательство определяет информацию как "сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их предоставления".[12] Несмотря на кажущуюся простоту данного определения, уяснение сущности понятия "информация" - дело непростое, поскольку это понятие широко и не всегда однозначно используется и в законодательстве, и в литературе, и в обиходной речи.

Например, в специализированном курсе "Информатика" утверждается, что термины "сообщение" и "информация" - основные понятия информатики, однако "содержание указанных понятий не может быть достигнуто с помощью определения, так как последнее лишь сводило бы эти понятия к другим не определенным основным понятиям".[21,с.86]

В "Толковом словаре по вычислительной технике и программированию" указано, что информация - одно из первичных, не определяемых в рамках кибернетики понятий[36,с.68].

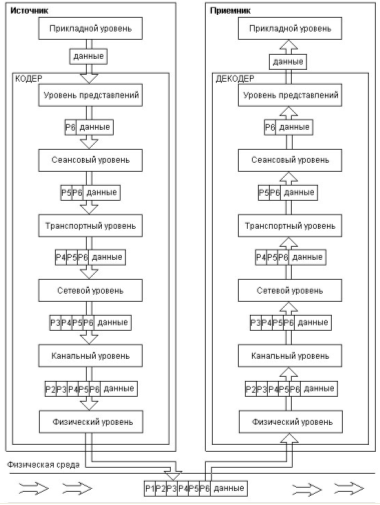

Отметим, что использование означенного термина обычно предполагает возникновение материально-энергетического сигнала, воспринимаемого сенсорно или на приборном уровне. В таких случаях обычно информация превращается в сообщение. Для того чтобы информация могла получаться и передаваться, необходимы приемник и передатчик сведений или устройство связи [71,с.24]. Относительно природы информации существует еще ряд мнений и точек зрения специалистов как из информационной, так и из юридической сферы. На наш же взгляд законодатель вполне приемлемо разрешает данный вопрос, а именно: устанавливает четкие правовые требования и формы для того, что подлежит охране в установленном законодательством порядке.

Таким образом, как вытекает из анализа действующего законодательства, правовой защите подлежит главным образом документированная информация (документ), зафиксированная на материальном носителе с реквизитами, т. е. информация, которая облечена в форму, позволяющую ее "идентифицировать".[39]

Документированная информация описывается как "организационная форма, которая определяется как единая совокупность: а) содержания информации; б) реквизитов, позволяющих установить источник, полноту информации, степень ее достоверности, принадлежность и другие параметры; в) материального носителя информации, на котором ее содержание и реквизиты закреплены".

По мнению В.А. Копылова, понятие "документированная информация" основано на "двуединстве - информации (сведений) и материального носителя, на котором она отражена в виде символов, знаков, букв, волн или других способов отображения. В результате документирования происходит как бы материализация и овеществление сведений".[53,с.23] Отсюда можно сделать вывод, что информация становится объектом Гражданского законодательства.

Между тем отечественное уголовное законодательство обеспечивает правовую защиту наряду с документированной информацией и иным ее разновидностям и, следовательно, расширяет представление о предмете криминальной деятельности (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в законодательстве, регулировавшем информационные отношения. Поэтому эти термины и понятия требуют определенных пояснений, основанных на осмыслении технических характеристик новых средств обработки информации и сущности самой компьютерной информации как новой уголовно-правовой и криминалистической категории.[19,c.52] Вне всякого сомнения, исследование терминов, употребляемых при описании преступных деяний в сфере компьютерной информации, полезно, но не подлежит сомнению и то, что наиболее важными (базовыми) здесь являются понятия "информация" и "компьютерная информация".

Проанализировав нормы из различных отраслей права можно сделать ряд выводов:

1. Информацией является совокупность предназначенных для передачи формализованных знаний и сведений о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления.

2. Правовой защите подлежит любая документированная информация, т.е. информация, облеченная в форму, позволяющую ее идентифицировать

3. Документированная информация является объектом уголовно-правовой защиты.

4. Информация может быть конфиденциальной, ознакомление с которой ограничивается ее собственником или в соответствии с законодательством, и массовой, предназначенной для неограниченного круга лиц.

5. Ограничения (установление режима) использования информации устанавливаются законом или собственником информации, которые объявляют степень (уровень) ее конфиденциальности.

Конфиденциальными в соответствии с законом являются, в частности, такие виды информации, как:

содержащая государственную тайну (Закон РФ "О государственной тайне" ст.ст.275, 276, 283, 284 УК РФ);

передаваемая путем переписки, телефонных переговоров, почтовых телеграфных или иных сообщений (ч.2 ст.23 Конституции РФ, ст.138 УК РФ); касающаяся тайны усыновления (ст.155 УК РФ);

содержащая служебную тайну (ст.139 ГК РФ), коммерческую тайну (ст.139 ГК РФ и ст.183 УК РФ), банковскую тайну (ст.183 УК РФ), личную тайну (ст.137 УК РФ), семейную тайну (ст.137 УК РФ), информация, являющаяся объектом авторских и смежных прав (ст.1255 часть 4 Гражданского кодекса РФ) [49,с.288];

6. Любая форма завладения и пользования конфиденциальной документированной информацией без прямо выраженного согласия ее собственника (за исключением случаев, прямо указанных в законе) является нарушением его прав, т.е. неправомерной.

7. Неправомерное использование документированной информации наказуемо.

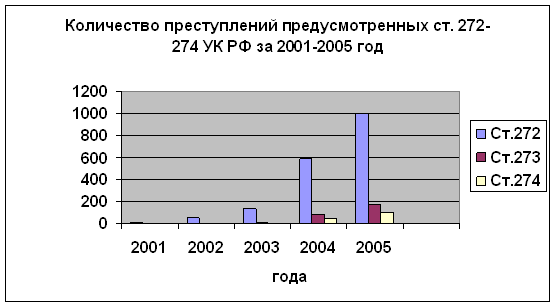

Новое российское уголовное законодательство включает в себя ряд неизвестных ранее составов преступлений, среди которых есть нормы, направленные на защиту компьютерной информации. Необходимость установления уголовной ответственности за причинение вреда в связи с использованием именно компьютерной информации (т.е. информации на машинном носителе, в электронно-вычислительной машине, системе ЭВМ или их сети) вызвана возрастающим значением и широким применением ЭВМ во многих сферах деятельности и наряду с этим повышенной уязвимостью компьютерной информации по сравнению, скажем, с информацией, зафиксированной на бумаге и хранящейся в сейфе. Составы преступлений приведены в 28 главе УК РФ, которая называется "Преступления в сфере компьютерной информации" и содержит три статьи: "Неправомерный доступ к компьютерной информации" (ст. 272), "Создание, использование и распространение вредоносных программ для ЭВМ" (ст. 273) и "Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети" (ст. 274).

Совершенно оправданно то, что преступления данного вида помещены в раздел IX "Преступления против общественной безопасности и общественного порядка", т.к. последствия неправомерного использования информации могут быть самыми разнообразными: это не только нарушение неприкосновенности интеллектуальной собственности, но и разглашение сведений о частной жизни граждан, имущественный ущерб в виде прямых убытков и неполученных доходов, потеря репутации фирмы, различные виды нарушений нормальной деятельности предприятия, отрасли и т.д. Ряд понятий и определений, используемых в данной главе УК РФ требует конкретизации. Необходимый уровень проработки и разъяснения данных понятий дан известным специалистом в этой области Карелиной М.М.[43]

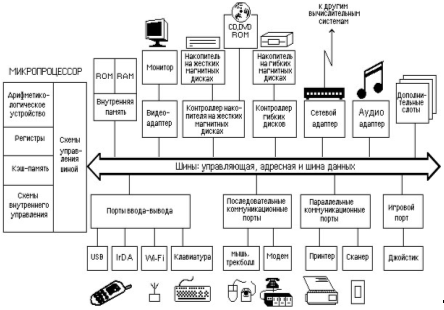

· ЭВМ (компьютер) - устройство или система (несколько объединенных устройств) предназначенное для ввода, обработки и вывода информации;

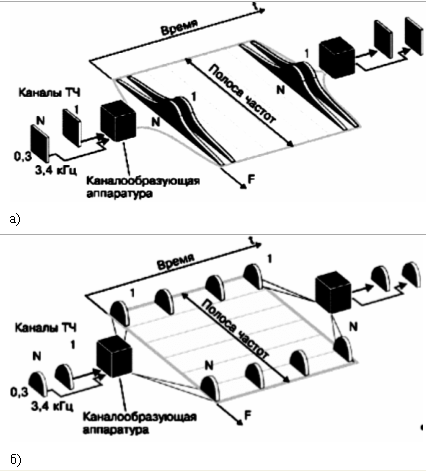

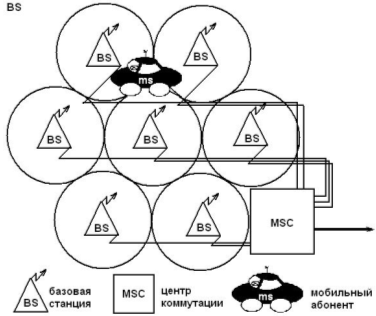

· Сеть ЭВМ - совокупность компьютеров, средств и каналов связи, позволяющая использовать информационные и вычислительные ресурсы каждого компьютера включенного в сеть независимо от его места нахождения;

· Компьютерная информация - в дополнение к определению, данном в ст. 2 закона "Об информации, информатизации и защите информации", необходимо заметить, что применительно к комментируемым статьям под компьютерной информацией понимаются не сами сведения, а форма их представления в машинном (компьютерном) виде, т.е. совокупность символов зафиксированная в памяти компьютера, либо на машинном носителе (дискете, оптическом, магнитооптическом диске, магнитной ленте либо ином материальном носителе). При рассмотрении дел следует учитывать , что при определенных условиях и физические поля могут являться носителями информации.

· Программа для ЭВМ (компьютера) - объективная форма представления совокупности данных и команд, предназначенных для функционирования ЭВМ и других компьютерных устройств с целью получения определенного результата, включая подготовительные материалы, полученные в ходе разработки программы для ЭВМ, и порождаемые ею аудиовизуальные отображения;

· База данных - это объективная форма представления и организации совокупности данных (например: статей, расчетов), систематизированных таким образом, чтобы эти данные могли быть найдены и обработаны с помощью ЭВМ.

Особенно удачным видится определение Компьютерной информации, которое дается Доцентом кафедры криминалистики МГУ им. М.В. Ломоносова В.Крыловым, предлагающим следующее криминалистическое определение компьютерной информации как специального объекта преступного посягательства.

Компьютерная информация есть сведения, знания или набор команд (программа), предназначенные для использования в ЭВМ или управления ею, находящиеся в ЭВМ или на машинных носителях - идентифицируемый элемент информационной системы, имеющей собственника, установившего правила ее использования.[55]

Таким образом, общим объектом компьютерных преступлений будет выступать совокупность всех общественных отношений, охраняемых уголовным законом; родовым - общественная безопасность и общественный порядок; видовым - совокупность общественных отношений по правомерному и безопасному использованию информации; непосредственный объект трактуется, исходя из названий и диспозиций конкретных статей. Необходимо различать, является ли компьютерная информация только лишь предметом преступлений такого вида или же она может выступать и их средством, когда электронно-вычислительная техника используется с целью совершения другого противоправного посягательства на иной объект. Последняя точка зрения высказывалась ранее некоторыми авторами[74,с.37].

Принятие ее означало бы излишнее расширение рамок понятия "компьютерное преступление" и затруднить работу не только законодателя, но прежде всего правоприменителя. Разработчики УК РФ пошли по первому пути, четко сформулировав составы главы 28 таким образом, что Компьютерная Информация в каждом случае является только предметом совершения компьютерного преступления. Но представляется правильным и следующее - при использовании компьютерной информации в качестве средства совершения другого преступления отношения по ее охране страдают неизбежно, т.е. она сама становится предметом общественно опасного деяния. Невозможно противоправно воспользоваться компьютерной информацией для совершения иного преступления, не нарушив при этом ее защиты, т.е. не совершив одного из действий, перечисленных в ст. 20 Федерального закона "Об информации, информатизации и защите информации": утечки, утраты, искажения, подделки, уничтожения, модификации, копирования, блокирования и других форм незаконного вмешательства в информационные ресурсы и системы.

Даже если не пострадают сведения конкретного компьютера, правомерно употребляемые ее законным пользователем, практически неизбежно подвергнутся ущербу те, с которыми она связана сетью. Таким образом, даже при совершении такого классического преступления, как хищение денег с помощью электронных средств, ответственность за это должна наступать по правилам идеальной совокупности преступлений.

Характеризуя объективную сторону рассматриваемых составов, необходимо заметить в первую очередь, что даже большинство из них конструктивно сформулированы как материальные, поэтому предполагают не только совершение общественно опасного деяния, но и наступление общественно опасных последствий, а также обязательное установление причинной связи между этими двумя признаками.[31,с.43] Однако в силу ч. 2 ст. 9 УК РФ, временем совершения каждого из этих преступлений будет признаваться время окончания именно преступного деяния независимо от времени наступления последствий. Сами же общественно опасные деяния чаще всего выступают здесь в форме действий и лишь иногда - как бездействие. Из всех признаков субъективной стороны значение будет иметь только один - вина. При этом, исходя из ч. 2 ст. 24, для всех преступлений данного вида необходимо наличие вины в форме умысла. Представляется, что особую трудность вызовет проблема отграничения неосторожного и невиновного причинения вреда, что связано с повышенной сложностью и скрытностью процессов, происходящих в сетях и системах ЭВМ.

Диспозиции статей 28-й главы описательные, зачастую - бланкетные или отсылочные. Так, для применения ряда их необходимо обратиться к ст. 35 УК РФ, к нормативно-правовому акту об охране компьютерной информации, правилам эксплуатации ЭВМ и т.п. Санкции - альтернативные, за исключением двух квалифицированных составов, где они - в силу тяжести последствий преступления – "урезаны" до относительно-определенных. В главу 28 (Преступления в сфере компьютерной информации) группу входят нормы, которым не может быть придана обратная сила - т.е. те, которыми устанавливается преступность деяния, усиливается наказание либо иным образом ухудшается положение лица (обвиняемого, подсудимого, осужденного, отбывшего наказание).

1.2 Неправомерный доступ к компьютерной информации: состав преступления, проблемы квалификацииСтатья 272 УК РФ предусматривает ответственность за неправомерный доступ к компьютерной информации, если это повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы вычислительных систем. [46,с.13]

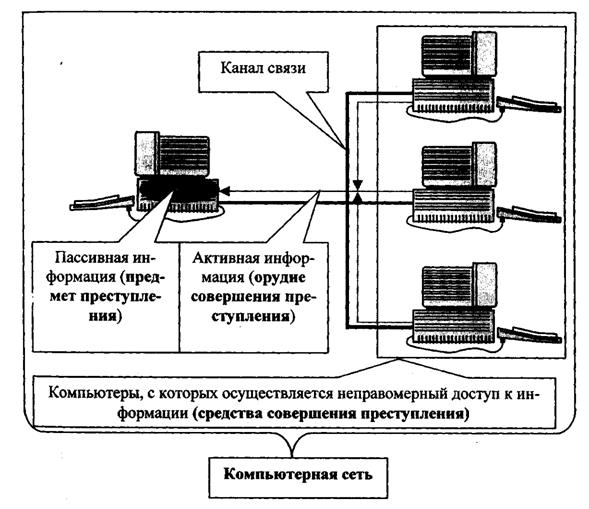

Данная статья защищает право лиц на неприкосновенность информации в системе. Владельцем информационной вычислительной системы (и информации в ней) может быть любое лицо, правомерно пользующееся услугами по обработке информации как собственник вычислительной системы (ЭВМ, сети ЭВМ) или как лицо, приобретшее право использования системы (информации). по ст.1280 4части ГК РФ[47.с.72]. Данная статья защищает компьютерную информацию любых предприятий, учреждений, организаций и частных лиц. Диспозиция соответствующей нормы заключается в неправомерном доступе к охраняемой законом компьютерной информации. Преступное деяние, ответственность за которое предусмотрено ст. 272 должно состоять в неправомерном доступе к охраняемой законом компьютерной информации, который всегда носит характер совершения определенных действий и может выражаться в проникновении в компьютерную систему путем использования специальных технических или программных средств позволяющих преодолеть установленные системы защиты; незаконного применения действующих паролей или маскировка под видом законного пользователя для проникновения в компьютер, хищения носителей информации, при условии, что были приняты меры их охраны, если это деяние повлекло уничтожение или блокирование информации.

Под охраняемой законом информацией понимается информация, для которой законодательно установлен специальный режим ее правовой защиты, например - государственная, служебная и коммерческая тайна, персональные данные и т.д.[11] Неправомерным является доступ, противоречащий действующим правовым нормам, актам управления, приказам, распоряжениям и иным актам, регулирующим отношения по доступу лиц (группы лиц) к информации.[71] Кроме того, неправомерным будет доступ, если лицо незаконно использовало технические средства для проникновения в ЭВМ и (или) ее сеть, например введение чужого пароля либо снятие необходимого пароля, модификация программы и пр. Под неправомерным доступом к охраняемой законом компьютерной информации следует понимать также самовольное получение информации без разрешения ее собственника или владельца.

Эта статья, состоящая из 2-х частей, содержит достаточно много признаков, обязательных для объекта, объективной и субъективной сторон состава преступления. Исходя из диспозиции ст. 272 УК РФ, можно выделить следующие обязательные признаки объективной стороны неправомерного доступа к охраняемой законом компьютерной информации.

Общественно опасные последствия в виде уничтожения блокирования, модификации при копировании компьютерной информации, нарушения работы ЭBM или их сети. Наличие причинной связи между совершенным деянием и наступившими последствиями. Отсутствие одного из указанных выше признаков исключает уголовную ответственность за преступление, предусмотренное ст.272 УК РФ. На практике встречаются трудности при трактовке понятия "неправомерный доступ к компьютерной информации" Вместе с тем, четкое понимание данного термина является необходимым условием для правильной квалификации рассматриваемых общественно опасных деяний. Существует мнение о том, что доступ считается неправомерным "в случае несанкционированного обращения к ресурсам ЭВМ и их сети лица, которое вообще не имеет права доступа". Более правильным, на наш взгляд, является определение данного понятия, предложенное Ю.А. Красиковым, согласно которому "неправомерным доступ считается не только при отсутствии такого права, но и при отсутствии правил защиты компьютерной информации".

Следует отметить, что в настоящее время уровень технического прогресса в области компьютерной техники, а также уровень сложности компьютерных программ достигает столь высокого уровня, что не исключается возможность сбоев в работе ЭВМ, системы ЭВМ или их сети (например, снижение быстродействия). Причиной сбоев могут также послужить и иные причины (например, неправильно подобранная конфигурация компьютера, несостыковка меду собой программ или аппаратных средств).

По утверждению В.В. Воробьева "если выполнение компьютером такой функции, как охрана информации от несанкционированного доступа, считать нарушением защиты информированных ресурсов становиться решаемой". Полагаем, что в сложившейся ситуации привлекать лицо к уголовной ответственности недопустимо, а ограничивать преступное деяние от непреступного, но наш взгляд, можно по наличию или отсутствию причинной связи меду действиями лица, осуществляющего неправомерный доступ к охраняемой законом информации, повлекший нарушение работы ЭВМ, системы ЭВМ или их сети.

На наш взгляд, несанкционированное преодоление программных средств защиты информации в этом случае можно считать оконченным преступлением, квалифицирующимся по ст. 272 УК РФ. Попытка несанкционированного проникновения к охраняемой законом информации будет расцениваться как покушение на неправомерный доступ. Таким образом, действия лица, формально связанные с осуществлением неправомерного доступа к компьютерной информации, не повлекшие нарушение работы ЭВМ или их сети по независящим от лица обстоятельствам подлежат квалификации по ст.272 УК РФ со ссылкой на ч.3 ст.30 УК РФ.

Как уже отмечалось, состав преступления сформулирован как материальный, причем деяние определено в форме действия и предполагается обязательное наступление одного из следующих последствий:

· уничтожения информации, то есть удаление информации на материальном носителе и невозможность ее восстановления на нем;

· блокирования информации, то есть совершение действий приводящих к ограничению или закрытию доступа к компьютерной системе и предоставляемым ею информационным ресурсам;

· модификации информации, то есть внесение изменений в программы, базы данных, текстовую информацию находящуюся на материальном носителе;

· копирования информации, то есть переноса информации на другой материальный носитель, при сохранении неизмененной первоначальной информации;

· нарушения работы ЭВМ, системы ЭВМ или их сети, что может выразиться в нарушении работы как отдельных программ, баз данных, выдаче искаженной информации, так и нештатном функционировании аппаратных средств и периферийных устройств, либо нарушении нормального функционирования сети. [72]

Важным является установление причинной связи между несанкционированным доступом и наступлением последствий. При функционировании сложных компьютерных систем возможны уничтожение, блокирование и нарушение работы ЭВМ в результате технических неисправностей или ошибок в программных средствах. В этом случае лицо совершившего неправомерный доступ к компьютерной информации не подлежит ответственности из-за отсутствия причинной связи между действиями и наступившими последствиями.

Данное преступление считается оконченным в момент наступления предусмотренных в данной статье последствий, т.е. все действия, выполненные до формальной подачи последней команды (как например), будут образовывать состав неоконченного преступления.

Мотивы и цели данного преступления могут быть любыми. Это и корыстный мотив, месть, зависть, цель получить какую-либо информацию, желание причинить вред, желание проверить свои профессиональные способности или самоутвердится.

Предмет преступления - компьютерная информация. Диспозиция статьи, указывая на это, требует четкого понимания рассмотренных ранее дефиниций - ЭВМ (компьютер), Сеть, Система Компьютеров, Носитель информации и т.д.

Объект - общественные отношения, связанные с безопасностью использования компьютерной информации.[65]

Объективную сторону данного преступления составляет неправомерный доступ к охраняемой законом компьютерной информации, который всегда носит характер совершения определенных действий и может выражаться в проникновении в компьютерную систему путем:

- использования специальных технических или программных средств позволяющих преодолеть установленные системы защиты;

- незаконного использования действующих паролей или кодов для проникновения в компьютер, либо совершение иных действий в целях проникновения в систему или сеть под видом законного пользователя;

- хищения носителей информации, при условии, что были приняты меры их охраны если это деяние повлекло уничтожение или блокирование информации.

Хотя и диспозиция ст. 272 УК РФ не содержит прямых указаний на субъективную сторону неправомерного доступа к компьютерной информации, но при совершении данного общественно опасного деяния с полной уверенностью можно говорить об умышленной форме вины в виде прямого или косвенного умысла. В этой ситуации виновное лицо сознает, что осуществляет именно неправомерной доступ к компьютерной информации, охраняемой законом, предвидит, что в результате его действий может наступить или неизбежно наступит уничтожение, блокирование, модификация либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети и желает наступления указанных преступных последствий, либо сознательно их допускает, либо относиться к ним безразлично. А. А. Толкаченко подчеркивает, что субъективная сторона данного преступления "характеризуется только умышленной: лицо, осуществляющее доступ к информации, либо желает ее уничтожения, блокирования, либо допускает такие последствия, хотя может преследовать и другие цели (соответственно, прямой или косвенный умысел)".

Принципиально иную позицию в данном вопросе занимает С. А, Пашин. Автор считает, что " данное преступление может совершаться как с умыслом, так и по неосторожности", при этом " неосторожная форма вины может проявляться при оценке лицом правомерности своего доступа к компьютерной информации, а также в отношении неблагоприятных последствий доступа, предусмотренных диспозицией данной нормы уголовного закона". При квалификации данных преступлений установление в деяния лицом правомерности своего к компьютерной информации, а также в отношении неблагоприятных последствий доступа, предусмотренных диспозицией данного нормы уголовного закона.

При квалификации данных преступлений установление в деянии лица вины в виде умысла, а не неосторожности существенно затрудняется, так как при различных состояниях вычислительной системы (при чем, часто неизвестных преступнику) одни и те же действия могут приводить к различным последствиям. Таким образом, одни и те же действия, с одним и тем же умыслом могут приводить к неожиданным для виновного последствиям.

Однако такой подход будет противоречить нормам ст.24 УК РФ, согласно которой деяние, совершенное только по неосторожности, признается преступлением лишь в том случае, когда это специально предусмотрено соответствующей статьей Особенной части УК. Следовательно, неправомерный доступ к охраняемой законом компьютерной информации, содержащий признаки неосторожной формы вины, преступлением не является. В диспозиции ст.272 УК РФ законодателем прямо указывается на характер действия (доступа) – в отношении компьютерной информации, охраняемой законом, он должен носить неправомерным, если "лицо не имеет права на доступ к данной информации; лицо имеет право на доступ к данной информации, однако осуществляет его помимо установленного порядка, с нарушением правил ее защиты". Когда лицо сознает, что совершает доступ к компьютерной информации, не имея на это права или хоть и имеет право, но нарушает при этом режим доступа, оно поступает общественно опасно. В этом случае указанные действия виновного " легко укладывается в формулу прямого или косвенного умысла". Данное лицо предвидит также и возможность наступления указанных в законе общественно опасных последствий и желает их наступления (прямой умысел) или допускает эти последствия, либо относится к ним безразлично (косвенный умысел).

Совсем иное происходит в случае признания возможности совершения лицом таких действий по неосторожности. В том случае, если лицо осознает факт неправомерности доступа в отношении компьютерной информации, находящейся под охраной закона, то оно уже действует умышленно, и о неосторожной форме вины речь может идти только в зависимости от его отношения к последствиям (самонадеянно рассчитывало на их предотвращение – легкомыслие; не проявило необходимой внимательности и предусмотрительности – небрежность). Подобные ситуации предусмотрены ист. 274 УК РФ, заключаются в выраженном умышленном характере рассматриваемого деяния, и в диспозиции ст.272 УК не указано обратное. Таким образом, при неправомерном доступе к компьютерной информации законодатель не связывает совершение умышленных действий с не осторожным наступлением последствий, поэтому субъективная сторона этого состава выражается только в форме умысла.

Таким образом, в рассмотренном общественно опасным деянии виновный осознает, что он осуществляет неправомерный доступ к охраняемой законом компьютерной информации, осознает общественную опасность своих действий, предвидит возможность или неизбежность наступления преступных последствий, нарушения работы ЭВМ, системы ЭВМ или их сети, желает (сознательно допускает) данные последствия либо относится к ним безразлично.

В составе преступления, предусмотрено ст. 272 УК РФ, структурным элементом прямого умысла является предвидение возможности или неизбежности наступления общественно опасных последствий (например, уничтожение информации при неправомерном доступе к ней); волевым же моментом умысла будет желание, определяемое по отношению к наступлению общественно опасных последствий.

С субъективной стороны преступление характеризуется наличием прямого умысла (осознание неправомерного доступа, предвидение наступления вредных последствий и желание их наступления) или косвенного умысла (осознание неправомерного доступа, предвидение наступления вредных последствий и сознательное допущение их наступления либо безразличное отношение к наступлению последствий) Неправомерный доступ к компьютерной информации - умышленное деяние, поскольку в диспозиции ст.272 УК не указано обратное. [71, с.134] Человек, пытающийся получить доступ к информации, должен сознавать, что свободный доступ к информации ограничен, он не имеет прав на доступ к этой информации. Об умысле будут свидетельствовать меры защиты информации от доступа посторонних (коды, пароли и т.п.), которые приходится преодолеть, чтобы получить доступ к информации, вывод на экран дисплея компьютера предупреждающих сообщений, устные уведомления о запрете доступа к информации и т.д.[72, с.24]

Субъектами данного преступления в основном могут являться лица, имеющие опыт работы с компьютерной техникой, и поэтому в силу профессиональных знаний они обязаны предвидеть возможные последствия уничтожения, блокирования, модификации информации либо нарушения работы ЭВМ, системы ЭВМ и их сети. По общему правилу субъектами преступления, предусмотренного ст. 272, может быть лицо, достигшее 16-летнего возраста, однако часть вторая ст.272 предусматривает наличие специального субъекта, совершившего данное преступление. [78]

В преступлении, предусмотренном ст.272 УК, неправомерный доступ к компьютерной информации осуществляется следующими лицами:

А) не имеющими права на доступ к компьютерной информации в данных условиях места и времени, но осуществляющими "неправомерный доступ к охраняемой законом компьютерной информации" (ч. 1 ст.272);

Б) совершающими неправомерный доступ группой по предварительному сговору или организованной группой (ч.2ст.272);

В) совершающими неправомерный доступ, используя для этого свое служебное положение (ч.2ст.272);

Г) имеющими право доступа к ЭВМ, системы ЭВМ или их сети, но использующими это право в целях достижения преступного результата (уничтожение, блокирование, модификации либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети).

Преступления от иных видов преступных посягательств, связанных с

уничтожением, блокированием, модификацией либо копированием информации, нарушением работы ЭВМ, системы ЭВМ или их сети, а равно преступлений, предметом которых вполне может являться какая-либо информация, находящаяся на машинном носителе, в электронно-вычислительной машине, системы ЭВМ или их сети.

Согласно части 1 статьи санкция основного состава альтернативно предусматривает три вида наказаний: штраф, исправительные работы и лишение свободы. Первый, в свою очередь, может быть двух видов: до двухсот тысяч рублей или кратный размеру зарплаты или иного дохода осужденного за период до восемнадцати месяцев). Исправительные работы могут быть назначены в размере от шести месяцев до одного года, а лишение свободы - до двух лет.

Санкция же согласно части 2 статьи ужесточена: в нее введен новый вид наказания (арест на срок от трех до шести месяцев), размеры остальных увеличены: штраф от ста тысяч до восьмисот тысяч или зарплаты за период от одного года до двух лет; исправительные работы на срок от одного года до двух лет; лишение свободы до пяти лет. Все виды наказаний - как ч. 1, так и ч. 2 - основные и не исключают возможность присоединения какого-либо из дополнительных видов, перечисленных в п. п. 2 и 3 ст. 45, кроме штрафа и конфискации имущества.

Для выяснения признаков неправомерного доступа к компьютерной информации и ограничения его от смежных преступлений сотрудникам правоохранительных органов необходимо использовать метод юридического анализа, позволяющий исследовать конкретное преступление с различных сторон и раскрыть его конструктивные признаки. При этом важно установить, на что посягает данное действие, чему оно причиняет вред или создает угрозу причинения вреда; внешнюю, объективную сторону преступления, характеризующую само деяние (действие или бездействие), наступившие последствия и причинную связь между ними; внутреннюю, субъективную сторону преступления, определяющую представление о психическом отношении лица к содеянному и его последствиям – умысел (прямой и косвенный), неосторожность (небрежность или легкомыслие), мотив поведенческого акта субъекта и его цель; характеристику самого субъекта преступного посягательства.

Для преступления, предусмотренного ст. 272 УК, суть общественно опасного деяния заключается в неправомерном доступе к компьютерной информации. Причем состав неправомерного доступа к компьютерной информации в отличие от создания, использования и распространения вредоносных программ для ЭВМ сконструирован как материальный. Оконченным это преступление будет только тогда, когда наступят вредные последствия, лежащие в причинной связи с поведенческим актом виновного.

1.3 Создание, использование и распространение вредоносных программ для ЭВМ, состав преступления, проблемы квалификацииСтатья 273 предусматривает ответственность за создание и распространение различного рода компьютерных "вирусов" и других программ, которые могут нарушить целостность информации, нарушить нормальную штатную работу компьютера, сети ЭВМ. Под использованием либо распространением вредоносных программ или машинных носителей к ним понимается соответственно введение этих программ в ЭВМ, систему ЭВМ или их сеть, а также продажа, обмен, дарение или безвозмездная передача другим лицам.[63,с.408] Статья защищает права владельца компьютерной системы на неприкосновенность и целостность находящейся в ней информации. Во-первых, компьютерный вирус может быть и безвредным для информации, требующей гарантированной целостности. Во-вторых, существует большое количество типов программ, приводящих к крайне нежелательным последствиям, но они не попадают под традиционное понимание "компьютерного вируса". [22, с.86]

Под вредоносными программами в смысле ст. 273 УК РФ понимаются программы специально созданные для нарушения нормального функционирования компьютерных программ. Под нормальным функционированием понимается выполнение операций, для которых эти программы предназначены, определенные в документации на программу. Наиболее распространенными видами вредоносных программ являются "компьютерные вирусы" и "логические бомбы". [18, с.64]

"Компьютерные вирусы" - это программы, которые умеют воспроизводить себя в нескольких экземплярах, модифицировать (изменять) программу к которой они присоединились и тем самым нарушать ее нормальное функционирование.

"Логическая бомба" - это умышленное изменение кода программы, частично или полностью выводящее из строя программу либо систему ЭВМ при определенных заранее условиях, например наступления определенного времени. Принципиальное отличие "логических бомб" от "компьютерных вирусов" состоит в том, что они изначально являются частью программы и не переходят в другие программы, а компьютерные вирусы являются динамичными программами и могут распространяться даже по компьютерным сетям. Преступление, предусмотренное ст. 273, наиболее опасное из содержащихся в главе 28, что отражено в санкции за него.

Состав преступления, предусмотренный ч.1 ст. 273 УК РФ, считается усеченным именно по признаку " создания программ для ЭВМ или внесения изменений в существующие программы".

Непосредственным объектом данного преступления являются общественные отношения по безопасному использованию ЭВМ, ее программного обеспечения и информационного содержания.

Состав части 1 формальный и предусматривает совершение одного из действий:

1) создание программ (очевидно, вернее – "программы") для ЭВМ, заведомо приводящих (приводящей) к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы аппаратной части;

2) внесение в существующие программы изменений, обладающих аналогичными свойствами;

3) использование двух названных видов программ;

4) их распространение;

5) использование машинных носителей с такими программами;

6) распространение таких носителей.

Хотя данный состав является формальным и не требует наступления каких-либо последствий, уголовная ответственность возникает уже в результате создания программы, независимо от того использовалась эта программа или нет. [50] Создание вредоносных программ для ЭВМ в технологическом смысле идентично этапам создания любых других программ и является целенаправленной деятельностью, включающей в себя:

1) постановку задачи, определение среды существования и цели программы;

2) выбор средств и языка программирования;

3) непосредственно написание текста программы;

4) проверку соответствия работоспособности программы и ее соответствия работоспособности программ и ее соответствие поставленной задаче;

5) подготовку программы к использованию.

В.В. Крылов, приводя в своей работе этапы создания вредоносных программ для ЭВМ, вместо последнего указанного нами этапа использует этап "запуска и непосредственного действия программы (выпуск в свет), предоставление информации". Думается, что подобные действия не относятся процессу создания и распространения вредоносных программ.

По нашему мнению любое из вышеперечисленных действий охватывается признаками создания вредоносной программы и может быть признано преступлением, предусмотренным ч.1 ст. 273 УК РФ, даже в том случае, когда вредоносная программа еще не создана, а находиться, так сказать еще в стадии оформления. На наш взгляд, рассматривать подобные действия как подготовительные нельзя, поскольку термин "создания" программы рассматривается законодателем как процесс, а не как результат, и такие действия в этом направлении образуют признак объективной стороны состава данного преступления. Однако следует учитывать, что в ряде случаев использование подобных программ не будет являться уголовно наказуемым. Это прежде всего относится к деятельности организаций, осуществляющих разработку антивирусных программ и имеющих лицензию на деятельность по защите информации, выданную Государственной технической комиссией при Президенте.

Обращение к анализу состава преступления, предусмотренного ст.273 УК РФ, позволяет выделить несколько подходов в определении объективной стороны. Так, например, Ю. А. Красиков полагает, что "субъективная сторона этого преступления характеризируется прямым умыслом, законодатель в ч. 1 ст. 273 УК указывает на заведомый характер деятельности виновного; создавая новую программу или внося изменения в существующую, виновный сознает характер своих действий, предвидит возможность уничтожения, модификации, блокирования либо копирования какой либо информации, и желает совершить эти действия". С точки зрения С. А, Пашина, "создание, использование и распространение вредоносных программ для ЭВМ – это преступление и распространение вредоносных программ для ЭВМ - это преступление, совершаемое только с прямым умыслом; лицо понимает, что программа в имеющимся виде вредоносна, заведомо знает, что она способна вызвать указанные последствия.

Следовательно, создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации или копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, либо использование таких программ признается оконченным преступлением независимо от того, наступили или нет указанные в Уголовном законе неблагоприятные последствия. Достаточно установления самого факта совершения хотя бы одного действия, альтернативно перечисленного в диспозиции ч. 1.Ст. 273 УК РФ.. Интеллектуальный момент прямого умысла в рассматриваемых составах представляет собой такое состояние сознания виновного, когда он достоверно знал (или допускал с высокой степенью вероятности), что создаваемые (используемые, распространяемые) им программы обладают определенным набором вредоносных качеств, предвидел возможность наступления общественно опасных последствий в виде уничтожения, блокирования, модификации либо копирования информации, нарушения работы ЭВМ, системы ЭВМ или их сети и желал создать (использовать, распространить данную программу).

Как показывает анализ ч.1.ст 273 УК РФ, законодательного определенных данного состава преступления как умышленного мы не находим. В подобных случаях для установления виновности лица необходимо обратиться к ч. 2. ст. 24 УК РФ, предусматривающей, что деяния, совершенное по неосторожности, признается преступлением только в том случае, когда это специально предусмотрено соответствующей статьей Особенной части УК РФ присутствует только в квалификационных состав, поэтому по смыслу ст. 27 УК РФ, если в результате совершения умышленного преступления причиняются тяжкие последствия, которые по закону влекут более строгое наказание и которые не охватывались умыслом лица, уголовная ответственность за такие последствия наступает только в случае, если лицо предвидело возможность их наступления, но без достаточных к тому оснований самонадеянно рассчитывало на их предотвращение, или в случае, если лицо не предвидело, но должно было и могло предвидеть возможность наступления этих последствий; в целом такое преступление признается совершенным умышленно.

Обязательными признаками объективной стороны ч. 1 ст. 273 будут два, характеризующих способ и средство совершения преступления. Это, во-первых, то, что последствия должны быть, несанкционированными, во-вторых - наличие самой вредоносной программы или внесения изменений в программу.

Последними, кроме названного компьютерного вируса, могут быть хорошо известные программистам "логическая бомба", "люк", "асинхронная атака" и другие.

С субъективной стороны состав данного преступления характеризуется виной в форме прямого умысла: когда виновный осознавал общественную опасность своих действий, предвидел возможность либо даже неизбежность наступления опасных последствий, но тем не менее желал эти действия совершить, т.е. создание вредоносных программ заведомо для создателя программы должно привести к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ. Использование или распространение вредоносных программ тоже может осуществляться умышленно.

При установлении прямого умысла в действиях виновного преступление подлежит квалификации в зависимости от цели, которую перед собой ставил последний, или когда наступили последствия - то в зависимости от наступивших последствий. В этом случае действия, предусмотренные статьей окажутся лишь способом достижения поставленной цели и совершенное деяние подлежит квалификации по классической совокупности совершенных преступлений.[20, с.14] Необходимо также учитывать, что преступление может быть также совершено как по неосторожности в виде легкомыслия, так и с косвенным умыслом в виде безразличного отношения к возможным последствиям.

Субъект преступления - общий, т.е. субъектом данного преступления может быть любой гражданин, достигший шестнадцати лет. Объективную сторону преступления, предусмотренного ст. 273 УК РФ, составляют следующие неправомерные действия.

1.Создание программ для ЭВМ, заведомо приводящих к общественно опасным последствиям.

2.Внесение изменений в существующие программ для ЭВМ, заведомо приводящих к общественно опасным последствиям.

3.Использование таких программ или машинных носителей с такими программами.

4.Распространение таких программ или машинных носителей с такими программами.

Данные действия виновного заведомо приводят к несанкционированному уничтожении, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети. Высокая степень общественной опасности создания, использования и распространения вредоносных программ для ЭВМ обусловливает формирование законодателем данного состава преступления как формального, когда сам факт создания компьютерного вируса либо совершения иного из указанных в ч.1 ст.273 УК РФ действий, составляющих объективную сторону этого состава, является вполне достаточным для ч.1 ст 273 УК РФ действий, составляющих объективную сторону этого состава, является вполне достаточным для привлечения лица к уголовной ответственности. Наступления общественно опасных последствий в данном случае значения для квалификации не имеет.

Санкция части 1 предусматривает один основной вид наказания (лишение свободы на срок до трех лет) и один дополнительный (штраф в размере до двухсот тысяч рублей или зарплаты либо иного дохода лица за период до восемнадцати месяцев).

Частью 2 ст. 273 криминализируется более опасное преступление: те же деяния, повлекшие тяжкие последствия. При этом "тяжкие последствия" - оценочная категория, которая подлежит квалификации судом. Суд не должен ограничиваться ссылкой на соответствующий признак, а обязан привести в описательной части приговора обстоятельства, послужившие основанием для вывода о наличии в содеянном указанного признака.

Санкция второй части данной статьи - относительно-определенная: лишение свободы на срок от трех до семи лет. Таким образом, именно это преступление из всей главы относится к категории тяжких.

Особого внимания заслуживает вопрос об отграничении неправомерного доступа к компьютерной информации от создания, использования и распространения вредоносных программ для ЭВМ. Сложность этого вопроса заключается в том, что и неправомерный доступ к компьютерной информации, и создание, использование и распространение вредоносных программ для ЭВМ ведут к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети. Причем создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к указанным выше вредным последствиям, вполне могут сочетаться с неправомерным доступом к компьютерной информации, что еще раз свидетельствует о прикладном характере разграничения этих преступлений. Во-первых, как уже было отмечено выше, предметом преступления, предусмотренного ст. 272 УК, является только та информация, которая охраняется законом. Предметом же создания, использования и распространения вредоносных программ для ЭВМ является любая информация (как охраняемая законом, так и неохраняемая), содержащаяся на машинном носителе, к ЭВМ, системе ЭВМ или их сети.

Так, например, по ст. 273 УК следует квалифицировать действия виновного, совершившего неправомерный доступ к программе для ЭВМ, не имеющей специального правого статуса (т.е. не охраняемой законом), если это деяние было связано с ее модификацией, заведомо приводящей к вредным последствиям, указанным в диспозиции статьи УК. Признаки состава неправомерного доступа к компьютерной информации в этом случае отсутствуют. Вторым критерием, позволяющим разграничить неправомерный доступ к компьютерной информации от создания, использования и распространения вредоносных программ для ЭВМ, является содержание общественно опасного деяния.[44,с.12] Последнее из указанных преступлений предполагает совершение хотя бы одного из следующий действий:

А) создание вредоносной программы (вредоносных программ) для ЭВМ;

Б) внесение изменений в существующие программы для ЭВМ, доводя их до качества вредоносных;

В) использование вредоносных программ для ЭВМ;

Г) использование машинных носителей, содержащих вредоносные программы;

Д) распространение машинных носителей, содержащих вредоносных программ;

Е) распространение машинных носителей, содержащих вредоносные программы.

При этом следует обратить внимание на то, что, согласно буквы и смысла закона, состав преступления, предусмотренный ч.1. ст. 273 УК, сконструирован как формальный. Следовательно, для признания преступления оконченным не требуется реального наступления вредных последствий в виде уничтожения, блокирования, модификации либо копирования информации, нарушения работы ЭВМ, системы ЭВМ или их сети. Достаточно установить сам факт совершения общественно опасного деяния, если оно создавало реальную угрозу наступления альтернативно перечисленных выше вредных последствий. В том случае, когда виновный умышленно создает вредоносную программу для ЭВМ или вносит изменения в существующую программу, доводя ее до качества вредоносной, а равно использует либо распространяет такие программы или машинные носители с такими программами и при этом не совершает неправомерного доступа к охраняемой законом компьютерной информации, то его действия подлежат квалификации по ст. 273 УК.[50, с.560]. Однако, на практике вполне допустима ситуация, когда виновный в целях создания вредоносной программы для ЭВМ, неправомерно вызывает существующую программу, являющуюся, скажем, объектом авторского права, а значит, охраняемую законом, и вносит в нее соответствующие изменения (например, добавляет или удаляет отдельные фрагменты программы, перерабатывает набор данных посредством их обновления и.т.д.), иными словами, модифицирует компьютерную информации. В этом случае налицо совокупность преступлений предусмотренных ст. ст. 272 и 273 УК. Объясняется это тем, что диспозиция ст. 273 УК, говоря о создании программ для ЭВМ, внесении изменений в существующие программы, использование либо распространение таких программ или машинных носителей с такими программами, не охватывает своим содержанием факт неправомерного доступа к охраняемой законом компьютерной информации.

Следовательно, деяние виновного подлежит дополнительной квалификации пост.272 УК Оконченный состав неправомерного доступа к компьютерной информации следует оценивать поведения лица, которое, неправомерно вызвав существующую программу для ЭВМ и внеся в нее ряд изменений, не сумело в силу различного рода причин, выходящих, за рамки сознания и воли виновного, довести эту программу до качества вредоносной. Если же действия виновного были пресечены на более ранней стадии, например, в момент неправомерного доступа к информации, и не были связаны с ее модификацией, налицо приготовление к созданию, использованию и распространенно вредоносных программ для ЭВМ и покушение на неправомерный доступ к компьютерной информации.

В контексте нашего изложения небезынтересно отметить, что в соответствии с ч.2 ст. 30 УК уголовная ответственность наступает за приготовление только к тяжкому преступлению. Итак, отличие неправомерного доступа к компьютерной информации от создания, использования и распространения вредоносных программ для ЭВМ следует искать в юридической характеристике предмета преступного посягательства, содержании общественно опасных действий, приводящих к вредным последствиям, в субъективной стороне, дающей представление об отношении субъекта к содеянному.

Похожие работы

... определенной деятельностью, получило определенное образование. Главное, чтобы оно имело доступ к ЭВМ. ГЛАВА 3. ОСОБЕННОСТИ КВАЛИФИКАЦИИ ПРЕСТУПЛЕНИЙ СОВЕРШАЕМЫХ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 3.1 Квалификация преступлений в сфере компьютерной информации, совершенных группой лиц по предварительному сговору и организованной группой Одним из квалифицирующих признаков состава преступления, ...

... финансовой отчетности; 7) отсутствие договоров (контрактов) с сотрудниками на предмет неразглашения коммерческой и служебной тайны, персональных данных и иной конфиденциальной информации. Для эффективной безопасности от компьютерных преступлений всего лишь необходимо: 1) просмотреть всю документацию в учреждении, организации; 2) ознакомиться с функциями и степенью ответственности каждого ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

... признаков совершенного преступления и установления тождества фактических обстоятельств преступления и признаков соответствующей уголовно-правовой нормы. Особенность квалификации преступлений в сфере компьютерной информации При квалификации преступлений в сфере компьютерной информации могут возникнуть многочисленные вопросы, касающиеся отграничений этих преступлений как между собой, так и ...

0 комментариев