Навигация

3. Проектування Vlan

Після завершення проектування кабельної системи та налагодження обладнання можна приступити до виконання другої частини завдання – настройки віртуальних мереж Vlan. Технологія VLAN призначена для побудови віртуальних локальних мереж. Така мережа відрізняється від фізичної LAN лише тим, що організовується розділення пакетів в єдиній локальній мережі. Тобто, на основі одної фізичної топології мережі може бути створено декілька логічних підмереж, користувачі яких можуть і не здогадуватись, що вони працюють в межах однієї мережі. Таким чином за допомогою Vlan можна організувати ділення локальної мережі на окремі частини на основі програмних засобів та відповідних протоколів. При цьому існує досить широкі можливості регулювати взаємодію VLAN.

Відповідно до потреби клієнта необхідно організувати чотири мережі Vlan, користувачі кожної з яких не повинні мати доступу до інформації в інших Vlan. До першої Vlan буде підєднаний підрозділ дирекції, до другої – підрозділ бухгалтерії, до третьої – планово-технічний відділ, а до четвертої – відділ експлуатації. Також замовник вимагає побудову віртуальних мереж на основі IP-адрес.

Віртуальні мережі, що базуються на мережевих адресах, дозволяють користувачам знаходитися в тій же VLAN, навіть коли користувач переміщається з одного місця на інше. На основі цього методу створюються VLAN, що пов'язані з мережевою адресою Рівня 3 робочих станції для кожного комутатора, до якого користувач підключений. Цей метод може бути дуже корисним за ситуації, коли важлива безпека і коли доступ контролюється списками доступу в маршрутизаторах. Користувач такої VLAN може переїхати в іншу будівлю, але залишитися підключеним до тих же пристроїв тому, що у нього залишилася та ж мережева адреса. Але мережа, побудована на мережевих адресах, може потребувати комплексного підходу при пошуку несправностей.

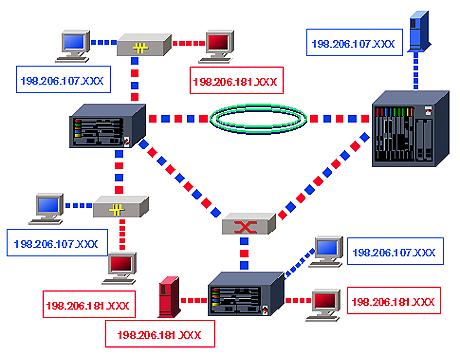

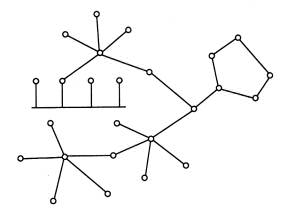

Принцип роботи віртуальної мережі на основі мережевих адресів можна представити за допомогою рис.3.1.

Рис.3.1. Побудова Vlan на основі IP-адресів

Основою побудови віртуальних мереж є комутатори з підтримкою даної технології. В більшості випадків це інтелектуальні комутатори з частковими функціями маршрутизаторів, вартість яких становить понад 800y.o. Цей тип віртуальних мереж майже не відрізняється від мереж на базі маршрутизаторів і деякі комутатори нездібні забезпечити потрібну в даному випадку продуктивність. Комутатори Omniswitch та Cisco добре справляються із завданнями цього типу.

Розглянемо приклад створення віртуальної мережі на основі комутаторів Cisco. Для здійснення відповідної конфігурації необхідно за допомогою консолі чи іншого з методів отримати доступ до комутатора і виконати наступні кроки:

1.Перейти в превелегійований режим за допомогою команди ENABLE;

2.Перейти до конфігурування віртуальних мереж за допомогою команди batabase vlan;

3.Створити віртуальну мережу за допомогою комани vlan (1-1000) name (ІМ’Я);

4.Додати до створеної віртуальної мережі мережеві адреси підрозділу.

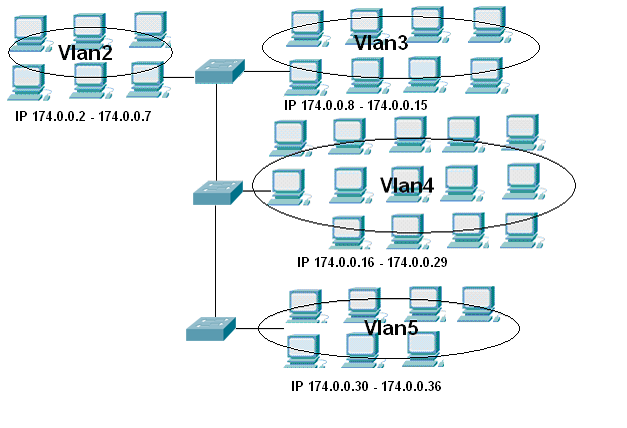

Згідно описаних вище кроків необхідно створити на Switch1 віртуальну мережу Vlan 2 з назвою direct (switch1(vlan)#vlan 2 name direct), до якої будуть додані на основі їх мережених адрес користувачі з підрозділу дирекції, та Vlan3 з назвою buhgalt, до якої будуть додані користувачі з відділу бухгалтерії. Додатково також необхідно описати Vlan4 та Vlan5 з назвами tech та expl і додати до них підрозділ експлуатації планово-технічний підрозділ. Даний алгоритм необхідно повторити для свічів на першому та другому поверхах будівлі. Віртуальні мережі із порядковим номером „1” використовувати заборонено, оскільки цей номер зарезервований для використання Vlan по замовчуванні.

Для здійснення обміну інформації між користувачами, що під’єднані до різних комутаторів в межах однієї віртуальної мережі, або ж для доступу до Інтернету певної частини користувачів, що належать до віртуальних мереж, необхідно додатково налаштувати технологію транкінгу та створити на комутаторах транкінгові порти.

Транковий порт - це порт або група портів, що використовуються для передачі інформації про VLAN в інші мережеві пристрої, що приєднані до цього порту і використовують транковий протокол. Транковий протокол це "мова", яку комутатори використовують для обміну інформацією про VLAN. Приклади транкових протоколів - ISL і IEEE 802.1q. Звичайні порти не рекламують інформацію про VLAN, але будь-який порт може бути настроєний для прийому/передачі інформації про VLAN. Тому необхідно активізувати транковий протокол на потрібних портах, оскільки він вимкнений за замовчуванням. Транковий порт - це порт, призначений виключно для пересилки VLAN інформації використовуючи транковий протокол. Cisco комутатори, в основному, використовують протокол Inter-switch Link (ISL) для забезпечення сумісності інформації.

Для автоматичного обміну інформацією про VLAN через транкові порти потрібно налаштувати Cisco VLAN Trunk Protocol (VTP), який дозволяє комутаторам посилати інформацію про VLAN у формі "реклами" сусіднім пристроям. Інформація, що передається за допомогою транкінгового протоколу, включає домен, номер версії, активні VLAN і іншу інформацію. Перевагою використання VTP є те, що ви можете контролювати додавання, видалення або зміну мереж VLAN в дизайні вашого комутатора. Недоліком є непотрібний трафік, що створюється на транкових портах для пристроїв, яким можливо не потрібна ця інформація. Комутатори Cisco мають можливість обмеження VLAN інформації, що пересилається через транковий порт, використовуючи можливість "відсікання" (pruning option). Використовуючи VTP, ви можете гарантувати, що ваш VLAN дизайн буде поширений у всі комутатори, що використовують протокол VTP в тому ж домені. VTP посилає VLAN інформацію через транкові порти на групову адресу (multicast address), але не пересилає її на звичайні (не транкові) порти комутатора.

Інша можливість - налаштування комутатора для режиму прозорої передачі і налаштування кожної VLAN в кожному комутаторі вручну. Це дуже важливе рішення в розробці мережі. Оскільки проектована мережа залишиться достатньо статичною, VLAN не додаватимуться або не змінюватимуться по відношенню до початкової конфігурації, прозоре з'єднання може працювати краще. VTP вимагає використання програми мережевого управління Cisco VLAN Director для управління встановленими комутаторами. Якщо є потреба в жорсткому адміністративному управлінні, VTP може забезпечити вирішення проблеми.

Після налаштування одного комутаторів як VTP сервера, решта комутаторів в мережі може бути настроєні як клієнти, які тільки отримують VLAN інформацію. В якості VTP сервера настроєм комутатор в основній телекомунікаційній комірці на першому поверсі.

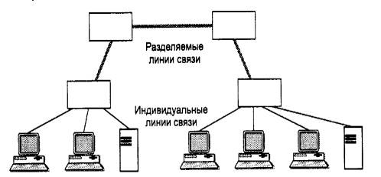

Кінцевий вигляд мережі з поділом на 4 віртуальні мережі схематично представлений на основі рис.3.2.

Рис.3.1. Проект віртуальних мереж

Похожие работы

... інованим) порядком. При використанні детермінованих методів колізії неможливі, але вони є більш складними в реалізації і збільшують вартість мережного обладнання. 3.1 Метод доступу до каналів комп’ютерних мереж з перевіркою несучої та виявленням колізій CSMA/CD Метод багатостанційного доступу до середовища з контролем несучої та виявленням колізій (Carrier Sense Multiply Access / Collision ...

ної мережі будівлі. І організації в цілому. Згідно з даними “LAN Technology” простої інформаційної мережі бувають в наслідок відмови мережі (в середньому 20 разів на рік), причому за виною неякісних кабельних мереж виникає 70% простоїв. Нажаль, відмови кабельної системи не єдина причина простоїв. Майже 40% службовців щорічно переміщуються в межах будівлі разом зі своїми робочими станціями. Це ...

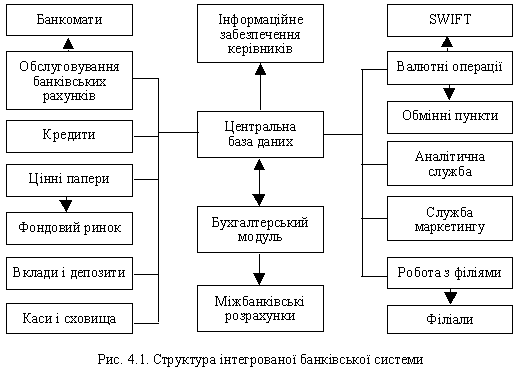

... В АБС АКБ «ПРОМІНВЕСТБАНК» ТА ОЦІНКА РІВНЯ ВРАЗЛИВОСТІ БАНКІВСЬКОЇ ІНФОРМАЦІЇ 3.1 Постановка алгоритму задачі формування та опис елементів матриці контролю комплексної системи захисту інформації (КСЗІ) інформаційних об’єктів комерційного банку В дипломному дослідженні матриця контролю стану побудови та експлуатації комплексної системи захисту інформації в комерційному банку представлена у вигляді ...

... ів важко визначити, оскільки офіційна статистика відсутня та ігноруються такі важливі його фактори, як місцеве виробництва та тіньовий ринок. Дослідивши ринок комп’ютерної техніки міста, я відібрав 76 організацій, які займаються продажем комп’ютерів та комплектуючих і наданням супровідних послуг (їх адреси і назви в додатку 1). Всіх продавців комп’ютерної техніки в Рівному можна поділити на 3 ...

0 комментариев