Навигация

Определим диаметр контактных площадок

4. Определим диаметр контактных площадок.

![]()

Где hф = 0,035 мм

D1min – минимальный эффективный диаметр площадки:

![]()

где bПО – расстояние от края отверстия до края площадки, bm = 0,1 мм;

δд - погрешность размещения центра отверстия, δд = 0,05 мм;

δр - погрешность размещения контактных площадок, δр = 0,05 мм

dmax – максимальный диаметр монтажного отверстия:

![]()

где Δd – допуск на отверстие, Δd = 0,05;

![]()

Тогда

![]()

![]()

Максимальный диаметр контактной площадки:

![]()

5. Определим ширину проводников.

Минимальная ширина проводников:

![]()

где b1min= 0,15 мм, по ГОСТ 23751-86 для печатных плат 4-го класса точности

hф = 0,035 мм

![]()

Максимальная ширина проводников:

![]()

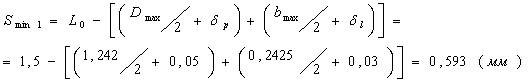

6. Определим минимальное расстояние между элементами проводящего рисунка.

Минимальное расстояние между проводником и контактной площадкой:

![]()

где

L0 – расстояние между центрами двух элементов L0 = 1,524 мм;

dl – допуск на размещение проводников dl = 0,03 мм;

Остальные параметры были вычислены раньше:

Dmax = 1,242 мм

δp = 0,05 мм

δ1 = 0,05 мм

bmax = 0,2425мм

Имеем,

Минимальное расстояние между центрами двух контактных площадок:

![]()

Минимальное расстояние между центрами двух проводников:

![]()

Расчеты показывают, что расстояние между КП, а также проводником и КП соответствует 4-му классу точности.

7.2 Электрический расчет печатной платы

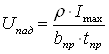

1. Определим допустимое падение напряжения на печатном проводнике [3]:

,(7.2.1)

,(7.2.1)

где ρ – удельное сопротивление фольги (0,0175 ![]() );

);

Іmax – максимальный ток, протекающий в печатном проводнике (100 мА);

bпр. – ширина печатного проводника (0,25мм);

тпр – толщина печатного проводника (0,0965мм);

,

,

2. Определим мощность потерь в ПП:

![]() ,(7.2.2)

,(7.2.2)

где f – частота, на которой проводится расчет (1 Гц);

Еп – напряжение питания схемы (+5 В);

tgδ – тангенс угла диэлектрических потерь материала (0,002);

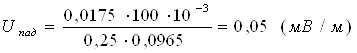

С – собственная емкость ПП, мкФ:

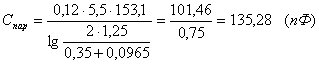

, (пФ)(7.2.3)

, (пФ)(7.2.3)

где ε – диэлектрическая проницаемость материала ПП (εст=5,5);

F – площадь металлизации

![]() 4816 (мм2)

4816 (мм2)

hПП – толщина ПП (1,5 мм).

![]()

![]()

3. Определим паразитную емкость между двумя соседними печатными проводниками, расположенными на одной стороне ПП:

, (7.2.4)

, (7.2.4)

где lпер – длина проводников, параллельных между собой и расположенных на одной стороне ПП (153,1мм)

S – расстояние между краями проводников (1,25мм);

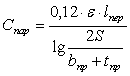

4. Определим паразитную индуктивность шины питание и шины земля:

![]() (мкГн) (7.2.5)

(мкГн) (7.2.5)

где l – длина шины, мм

![]()

![]()

Таким образом, разработанная ПП удовлетворяет заданным условиям, так как полученные расчетные значения электрических параметров не превышают допустимых значений для двусторонних печатных плат.

Похожие работы

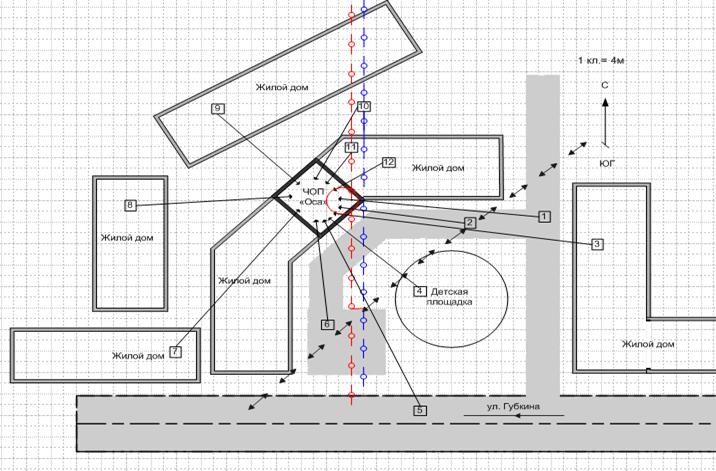

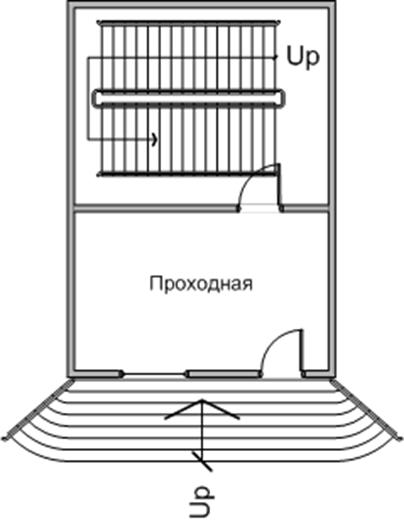

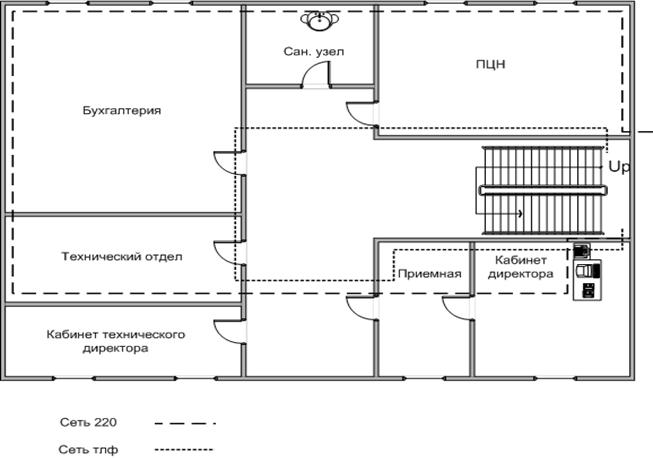

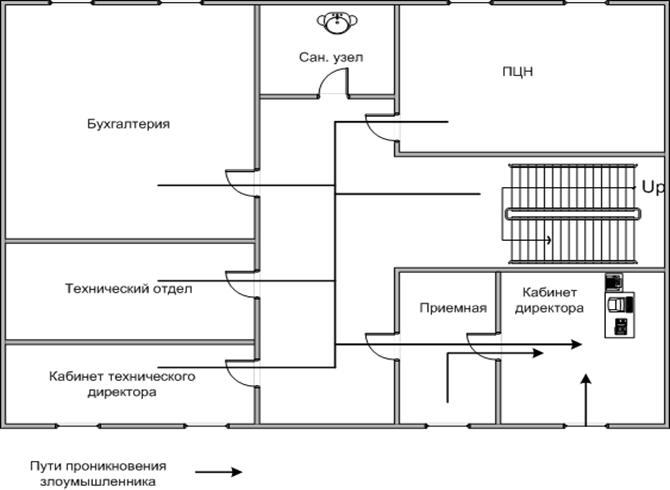

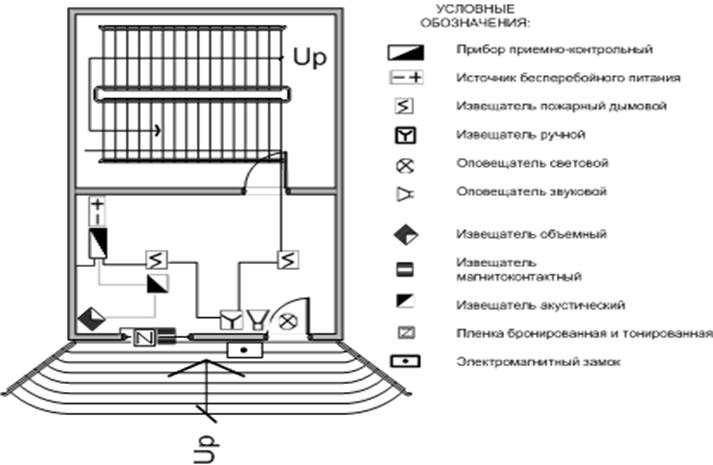

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

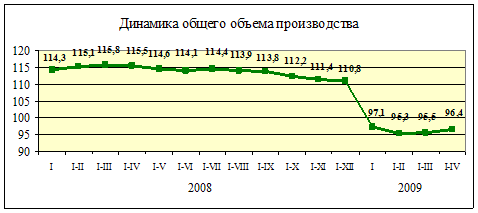

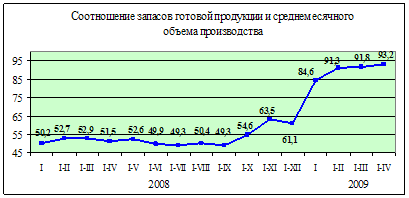

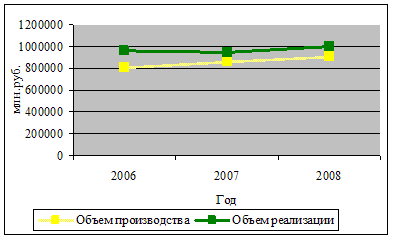

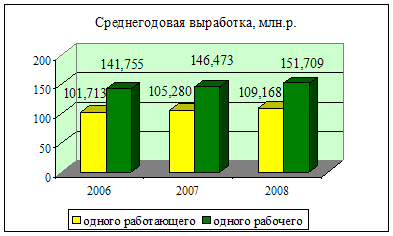

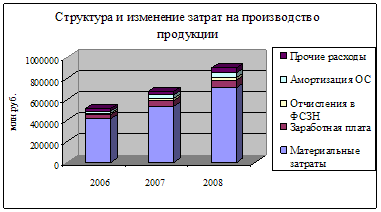

... среды 165 254 350 1,2 1,2 1,3 0,1 0,1 Прочие расходы 80 89 150 0,6 0,4 0,6 -0,1 0,1 Всего 14 200 20 603 26 230 100 100 100 3 ОРГАНИЗАЦИОННО-ЭКОНОМИЧЕСКИЕ МЕРОПРИЯТИЯ ПО СНИЖЕНИЮ СЕБЕСТОИМОСТИ ПРОДУКЦИИ 3.1 Совершенствование управлением затратами с применением системы учета «директ-костинг» Цель управления отдельными затратами и в целом себестоимостью ...

... для организации обслуживания населения пассажирским автомобильным транспортом, призвана: 1) обеспечение удовлетворения потребностей населения в транспортных услугах, отвечающих требованиям безопасности дорожного движения; 2) повышение уровня качества транспортных услуг; 3) оптимизации системы транспортного обслуживания. При проведении анализа государственной целевой программы «Развитие ...

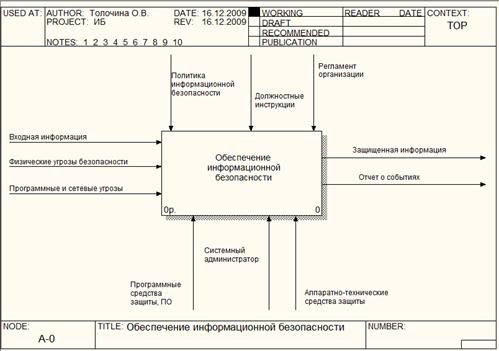

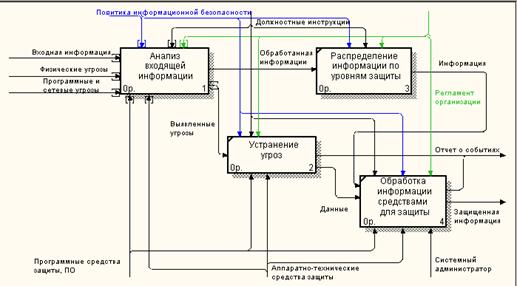

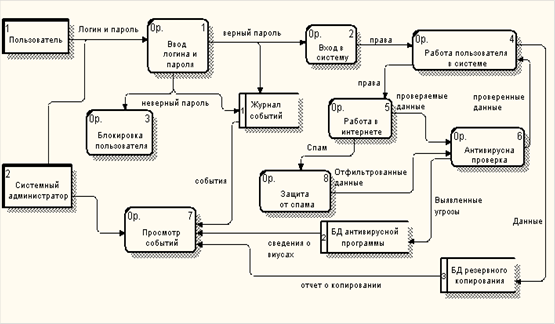

... предприятия при нарушении безопасности информации и ликвидации последствий этих нарушений; · создание и формирование целенаправленной политики безопасности информации предприятия. 2.3 Мероприятия и средства по совершенствованию системы информационной безопасности Для выполнения поставленных целей и решению задач необходимо провести мероприятия на уровнях информационной безопасности. ...

0 комментариев