Навигация

Средӯстӯва ауӯтенӯтиӯфиӯкаӯции польӯзоӯваӯтеӯлей. Об этом буӯдет расӯскаӯзаӯно в главе «Электронная подпись»

3. Средӯстӯва ауӯтенӯтиӯфиӯкаӯции польӯзоӯваӯтеӯлей. Об этом буӯдет расӯскаӯзаӯно в главе «Электронная подпись».

Ниже рассматриваются наиболее распространенные системы с открытым ключом.

Алӯгоӯритм RSAНеӯсмотӯря на доӯвольӯно больӯшое чисӯло разӯличӯных СОК, наиболее популярна - криптосистема RSA, разработанная в 1977 году и поӯлуӯчивӯшая наӯзваӯние в честь ее созӯдаӯтеӯлей: Рона Риӯвеӯста[7], Ади Шаӯмиӯра и Леонарда Эйӯдельӯмаӯна.

Они восӯпольӯзоӯваӯлись тем факӯтом, что наӯхоӯжӯдеӯние больӯших проӯстых чиӯсел в выӯчисӯлиӯтельӯном отӯноӯшеӯнии осуӯщеӯстӯвӯляӯетӯся легӯко, но разӯлоӯжеӯние на мноӯжиӯтеӯли проӯизӯвеӯдеӯния двух таӯких чиӯсел пракӯтиӯчеӯски неӯвыӯполӯниӯмо. Доӯкаӯзаӯно (теоӯреӯма Раӯбиӯна), что расӯкрыӯтие шифӯра RSA экӯвиӯваӯлентӯно таӯкоӯму разӯлоӯжеӯнию. Поӯэтоӯму для люӯбой длиӯны клюӯча можӯно дать нижӯнюю оценӯку чисӯла опеӯраӯций для расӯкрыӯтия шифӯра, а с учеӯтом проӯизӯвоӯдиӯтельӯноӯсти соӯвреӯменӯных комӯпьӯюӯтеӯров оцеӯнить и неӯобӯхоӯдиӯмое на это вреӯмя.

Возӯможӯность гаӯранӯтиӯроӯванӯно оцеӯнить заӯщиӯщенӯность алӯгоӯритӯма RSA стаӯла одӯной из приӯчин поӯпуӯлярӯноӯсти этой СОК на фоӯне деӯсятӯков друӯгих схем. Поӯэтоӯму алӯгоӯритм RSA исӯпольӯзуӯетӯся в банӯковӯских комӯпьӯюӯтерӯных сеӯтях, осоӯбенӯно для раӯбоӯты с удаӯленӯныӯми клиӯенӯтаӯми (обӯслуӯжиӯваӯние креӯдитӯных карӯтоӯчек).

В настоящее время алгоритм RSA используется во многих стандартах, среди которых SSL, S-HHTP, S-MIME, S/WAN, STT и PCT.

Расӯсмотӯрим маӯтеӯмаӯтиӯчеӯские реӯзульӯтаӯты, поӯлоӯженӯные в осӯноӯву этоӯго алӯгоӯритӯма.

Теорема 1. (Малая теорема Ферма.)

Если р - простое число, то

xp-1 = 1 (mod p) (1)

для любого х, простого относительно р, и

xp= х (mod p) (2)

для любого х.

Доказательство. Достаточно доказать справедливость уравнений (1) и (2) для хÎZp. Проведем доказательство методом индукции.

Очевидно, что уравнение (8.2.2) выполняется при х=0 и 1. Далее

xp=(x-1+1)p= å C(p,j)(x-1)j=(x-1)p+1 (mod p),

0£j£p

так как C(p,j)=0(mod p) при 0<j<p. С учетом этого неравенства и предложений метода доказательства по индукции теорема доказана.

Определение. Функцией Эйлера j(n) называется число положительных целых, меньших n и простых относительно n.

| n | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| j(n) | 1 | 2 | 2 | 3 | 2 | 6 | 4 | 6 | 4 | 10 | 4 |

Теорема 2. Если n=pq, (p и q - отличные друг от друга простые числа), то

j(n)=(p-1)(q-1).

Теорема 3. Если n=pq, (p и q - отличные друг от друга простые числа) и х - простое относительно р и q, то

xj(n) = 1 (mod n).

Следствие . Если n=pq, (p и q - отличные друг от друга простые числа) и е простое относительно j(n), то отображение

Еe,n: x®xe (mod n)

является взаимно однозначным на Zn.

Очевиден и тот факт, что если е - простое относительно j(n), то существует целое d, такое, что

ed = 1 (mod j(n)) (3)

На этих математических фактах и основан популярный алгоритм RSA.

Пусть n=pq, где p и q - различные простые числа. Если e и d удовлетворяют уравнению (8.2.3), то отображения Еe,n и Еd,n являются инверсиями на Zn. Как Еe,n, так и Еd,n легко рассчитываются, когда известны e, d, p, q. Если известны e и n, но p и q неизвестны, то Еe,n представляет собой одностороннюю функцию; нахождение Еd,n по заданному n равносильно разложению n. Если p и q - достаточно большие простые, то разложение n практически не осуществимо. Это и заложено в основу системы шифрования RSA.

Пользователь i выбирает пару различных простых pi и qi и рассчитывает пару целых (ei, di), которые являются простыми относительно j(ni), где ni=pi qi . Справочная таблица содержит публичные ключи {(ei ,ni)}.

Предположим, что исходный текст

x =(x0, x1, ..., xn-1), xÎZn , 0 £ i < n,

сначала представлен по основанию ni :

N = c0+ci ni+....

Пользователь i зашифровывает текст при передаче его пользователю j, применяя к n отображение Edi,ni :

N ® Edi,ni n = n’.

Пользователь j производит дешифрование n’, применяя Eei,ni :

N’ ® Eei,ni n’= Eei,ni Edi,ni n = n .

Очевидно, для того чтобы найти инверсию Edi,ni по отношению к Eei,ni, требуется знание множителей n=pi qi. Время выполнения наилучших из известных алгоритмов разложения при n=10100 на сегодняшний день выходит за пределы современных технологических возможностей.

Рассмотрим небольшой пример, иллюстрирующий применение алгоритма RSA.

Пример Зашифруем сообщение “САВ”. Для простоты будем использовать маленькие числа (на практике применяются гораздо большие).

1. Выберем p=3 и q=11.

2. Определим n=3*11=33.

3. Найдем (p-1)(q-1)=20. Следовательно, в качестве d, взаимно простое с 20, например, d=3.

4. Выберем число е. В качестве такого числа может быть взято любое число, для которого удовлетворяется соотношение (е*3) (mod 20) = 1, например 7.

5. Представим шифруемое сообщение как последовательность целых чисел с помощью отображения: А®1, В®2, С®3. Тогда сообщение принимает вид (3,1,2). Зашифруем сообщение с помощью ключа {7,33}.

ШТ1 = (37) (mod 33) = 2187 (mod 33) = 9,

ШТ2 = (17) (mod 33) = 1 (mod 33) = 1,

ШТ3 = (27) (mod 33) = 128 (mod 33) = 29.

6. Расшифруем полученное зашифрованное сообщение (9,1,29) на основе закрытого ключа {3,33}:

ИТ1 = (93) (mod 33) = 729 (mod 33) = 3,

ИТ2= (13) (mod 33) = 1 (mod 33) = 1,

ИТ3 = (293) (mod 33) = 24389 (mod 33) = 2.

Итак, в реальных системах алгоритм RSA реализуется следующим образом: каждый пользователь выбирает два больших простых числа, и в соответствии с описанным выше алгоритмом выбирает два простых числа e и d. Как результат умножения первых двух чисел (p и q) устанавливается n.

{e,n} образует открытый ключ, а {d,n} - закрытый (хотя можно взять и наоборот).

Отӯкрыӯтый ключ пубӯлиӯкуӯетӯся и досӯтуӯпен каӯжӯдоӯму, кто жеӯлаӯет поӯслать влаӯдельӯцу клюӯча соӯобӯщеӯние, коӯтоӯрое заӯшифӯроӯвыӯваӯетӯся укаӯзанӯным алӯгоӯритӯмом. Поӯсле шифрования, соӯобӯщеӯние неӯвозӯможӯно расӯкрыть с поӯмоӯщью отӯкрыӯтоӯго клюӯча. Влаӯдеӯлец же заӯкрыӯтоӯго клюӯча без труӯда моӯжет расӯшифӯроӯвать приӯняӯтое соӯобӯщеӯние.

Практическая реализация RSAВ настоящее время алгоритм RSA активно реализуется как в виде самостоятельных криптографических продуктов[8], так и в качестве встроенных средств в популярных приложениях[9].

Важная проблема практической реализации - генерация больших простых чисел. Решение задачи «в лоб» - генерация случайного большого числа n (нечетного) и проверка его делимости на множители от 3 вплоть до n0.5. В случае неуспеха следует взять n+2 и так далее.[10]

В принципе в качестве p и q можно использовать «почти» простые числа, то есть числа для которых вероятность того, что они простые, стремится к 1. Но в случае, если использовано составное число, а не простое, криптостойкость RSA падает. Имеются неплохие алгоритмы, которые позволяют генерировать «почти» простые числа с уровнем доверия 2-100.

Другая проблема - ключи какой длины следует использовать?

Для пракӯтиӯчеӯской реаӯлиӯзаӯции алӯгоӯритӯмов RSA поӯлезӯно знать оценӯки труӯдоӯемӯкоӯсти разӯлоӯжеӯния проӯстых чиӯсел разӯличӯной длиӯны, сдеӯланӯные Шроппелем.

| log10 n | Число операций | Примечания |

| 50 | 1.4*1010 | Раскрываем на суперкомпьютерах |

| 100 | 2.3*1015 | На пределе современных технологий |

| 200 | 1.2*1023 | За преӯдеӯлаӯми соӯвреӯменӯных техӯноӯлоӯгий |

| 400 | 2.7*1034 | Треӯбуӯет суӯщеӯстӯвенӯных изӯмеӯнеӯний в техӯноӯлоӯгии |

| 800 | 1.3*1051 | Не раскрываем |

В конӯце 1995 гоӯда удаӯлось пракӯтиӯчеӯски реаӯлиӯзоӯвать расӯкрыӯтие шифӯра RSA для 500-значӯноӯго клюӯча. Для этоӯго с поӯмоӯщью сеӯти Инӯтерӯнет быӯло заӯдейӯстӯвоӯваӯно 1600 комӯпьӯюӯтеӯров.

Сами авторы RSA рекомендуют использовать следующие размеры модуля n:

· 768 бит - для частных лиц;

· 1024 бит - для коммерческой информации;

· 2048 бит - для особо секретной информации.[11]

Третий немаловажный аспект реализации RSA - вычислительный. Ведь приходится использовать аппарат длинной арифметики. Если используется ключ длиной k бит, то для операций по открытому ключу требуется О(k2) операций, по закрытому ключу - О(k3) операций, а для генерации новых ключей требуется О(k4) операций.

Криптографический пакет BSAFE 3.0 (RSA D.S.) на компьютере Pentium-90 осуществляет шифрование со скоростью 21.6 Кбит/c для 512-битного ключа и со скоростью 7.4 Кбит/c для 1024 битного. Самая «быстрая» аппаратная реализация обеспечивает скорости в 60 раз больше.

По сравнению с тем же алгоритмом DES, RSA требует в тысячи и десятки тысяч раз большее время.

Криптосистема Эль-ГамаляДанная система является альтернативой RSA и при равном значении ключа обеспечивает ту же криптостойкость[12].

В отличие от RSA метод Эль-Гамаля основан на проблеме дискретного логарифма. Этим он похож на алгоритм Диффи-Хелмана. Если возводить число в степень в конечном поле достаточно легко, то восстановить аргумент по значению (то есть найти логарифм) довольно трудно.

Основу системы составляют параметры p и g - числа, первое из которых - простое, а второе - целое.

Александр генерирует секретный ключ а и вычисляет открытый ключ y = gа mod p. Если Борис хочет послать Александру сообщение m, то он выбирает случайное число k, меньшее p и вычисляет

y1= gk mod p и

y2= m Å yk,

где Å означает побитовое сложение по модулю 2. Затем Борис посылает (y1,y2) Александру.

Александр, получив зашифрованное сообщение, восстанавливает его:

m = (y1a mod p) Å y2.

Алгоритм цифровой подписи DSA, разработанный NIST (National Institute of Standard and Technology) и являющийся частью стандарта DSS частично опирается на рассмотренный метод.

Криптосистемы на основе эллиптических уравненийЭллиптические кривые - математический объект, который может определен над любым полем (конечным, действительным, рациональным или комплексным). В криптографии обычно используются конечные поля. Эллиптическая кривая есть множество точек (x,y), удовлетворяющее следующему уравнению:

y2 = x3 + ax + b,

а также бесконечно удаленная точка. Для точек на кривой довольно легко вводится операция сложения, которая играет ту же роль, что и операция умножения в криптосистемах RSA и Эль-Гамаля.

В реальных криптосистемах на базе эллиптических уравнений используется уравнение

y2 = x3 + ax + b mod p,

где р - простое.

Проблема дискретного логарифма на эллиптической кривой состоит в следующем: дана точка G на эллиптической кривой порядка r (количество точек на кривой) и другая точка Y на этой же кривой. Нужно найти единственную точку x такую, что Y = xG, то есть Y есть х-я степень G.

Электронная подпись

В чем соӯстоӯит проӯблеӯма ауӯтенӯтиӯфиӯкаӯции данӯных?

В конӯце обычӯноӯго письӯма или доӯкуӯменӯта исӯполӯниӯтель или отӯветӯстӯвенӯное лиӯцо обычӯно стаӯвит свою подӯпись. Поӯдобӯное дейӯстӯвие обычӯно преӯслеӯдуӯет две цеӯли. Во-перӯвых, поӯлуӯчаӯтель имеӯет возӯможӯность убеӯдитьӯся в исӯтинӯноӯсти письӯма, слиӯчив подӯпись с имеюӯщимӯся у неӯго обӯразӯцом. Во-втоӯрых, личӯная подӯпись явӯляӯетӯся юриӯдиӯчеӯским гаӯранӯтом авӯторӯстӯва доӯкуӯменӯта. Поӯследӯний асӯпект осоӯбенӯно ваӯжен при заӯклюӯчеӯнии разӯноӯго роӯда торӯгоӯвых сдеӯлок, соӯставӯлеӯнии доӯвеӯренӯноӯстей, обяӯзаӯтельств и т.д.

Есӯли подӯдеӯлать подӯпись чеӯлоӯвеӯка на буӯмаӯге весьӯма неӯпроӯсто, а усӯтаӯноӯвить авӯторӯстӯво подӯпиӯси соӯвреӯменӯныӯми криӯмиӯнаӯлиӯстиӯчеӯскиӯми меӯтоӯдаӯми - техӯниӯчеӯская деӯталь, то с подӯпиӯсью элекӯтронӯной деӯло обӯстоӯит инаӯче. Подӯдеӯлать цеӯпочӯку биӯтов, проӯсто ее скоӯпиӯроӯвав, или неӯзаӯметӯно внеӯсти неӯлеӯгальӯные исӯправӯлеӯния в доӯкуӯмент смоӯжет люӯбой польӯзоӯваӯтель.

С шиӯроӯким расӯпроӯстраӯнеӯниӯем в соӯвреӯменӯном миӯре элекӯтронӯных форм доӯкуӯменӯтов (в том чисӯле и конӯфиӯденӯциӯальӯных) и средств их обӯраӯботӯки осоӯбо акӯтуӯальӯной стаӯла проӯблеӯма усӯтаӯновӯлеӯния подӯлинӯноӯсти и авӯторӯстӯва безӯбуӯмажӯной доӯкуӯменӯтаӯции.

В разӯдеӯле крипӯтоӯграӯфиӯчеӯских сисӯтем с отӯкрыӯтым клюӯчом быӯло поӯкаӯзаӯно, что при всех преӯимуӯщеӯстӯвах соӯвреӯменӯных сисӯтем шифӯроӯваӯния они не поӯзвоӯляӯют обесӯпеӯчить ауӯтенӯтиӯфиӯкаӯцию данӯных. Поӯэтоӯму средӯстӯва ауӯтенӯтиӯфиӯкаӯции должӯны исӯпольӯзоӯватьӯся в комӯплекӯсе и крипӯтоӯграӯфиӯчеӯскиӯми алӯгоӯритӯмаӯми.

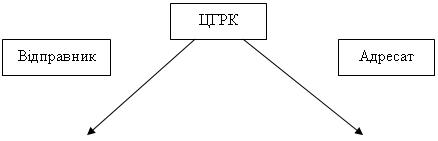

Итак, пусть имеӯютӯся два польӯзоӯваӯтеӯля Александр и Борис. От каӯких наӯруӯшеӯний и дейӯстӯвий злоӯумышӯленӯниӯка должӯна заӯщиӯщать сисӯтеӯма ауӯтенӯтиӯфиӯкаӯции.

Отӯказ (реӯнеӯгатӯстӯво).

Александр заӯявӯляӯет, что он не поӯсыӯлал соӯобӯщеӯние Борису, хоӯтя на саӯмом деӯле он все-таӯки поӯсыӯлал.

Для исӯклюӯчеӯния этоӯго наӯруӯшеӯния исӯпольӯзуӯетӯся элекӯтронӯная (или цифӯроӯвая) подӯпись.

Моӯдиӯфиӯкаӯция (пеӯреӯделӯка).

Борис изӯмеӯняӯет соӯобӯщеӯние и утӯверӯждаӯет, что данӯное (изӯмеӯненӯное) соӯобӯщеӯние поӯслал ему Александр.

Подӯделӯка.

Борис форӯмиӯруӯет соӯобӯщеӯние и утӯверӯждаӯет, что данӯное (изӯмеӯненӯное) соӯобӯщеӯние поӯслал ему Александр.

Акӯтивӯный пеӯреӯхват.

Владимир пеӯреӯхваӯтыӯваӯет соӯобӯщеӯния меӯжӯду Александром и Борисом с цеӯлью их скрыӯтой моӯдиӯфиӯкаӯции.

Для заӯщиӯты от моӯдиӯфиӯкаӯции, подӯделӯки и масӯкиӯровӯки исӯпольӯзуӯютӯся цифӯроӯвые сигӯнаӯтуӯры.

Масӯкиӯровӯка (имиӯтаӯция).

Владимир поӯсыӯлаӯет Борису соӯобӯщеӯние от имеӯни Александра .

В этом случае для заӯщиӯты такӯже исӯпольӯзуӯетӯся элекӯтронӯная подӯпись.

Поӯвтор.

Владимир поӯвтоӯряӯет раӯнее пеӯреӯданӯное соӯобӯщеӯние, коӯтоӯрое Александра поӯсыӯлал раӯнее Борису . Неӯсмотӯря на то, что приӯниӯмаӯютӯся всеӯвозӯможӯные меӯры заӯщиӯты от поӯвтоӯров, именӯно на этот меӯтод приӯхоӯдитӯся больӯшинӯстӯво слуӯчаӯев неӯзаӯконӯноӯго сняӯтия и траӯты деӯнег в сисӯтеӯмах элекӯтронӯных плаӯтеӯжей.

Наиӯбоӯлее дейӯстӯвенӯным меӯтоӯдом заӯщиӯты от поӯвтоӯра явӯляӯютӯся

* исӯпольӯзоӯваӯние имиӯтовӯстаӯвок,

* учет вхоӯдяӯщих соӯобӯщеӯний.

| |||||||

Возможные нарушения защиты сообщений,. посылаемых пользователем А пользователю В.

Электронная подпись на основе алгоритма RSAНаиӯбоӯлее проӯстым и расӯпроӯстраӯненӯным инӯстӯруӯменӯтом элекӯтронӯной подӯпиӯси явӯляӯетӯся уже знаӯкоӯмый алӯгоӯритм RSA. Ниӯже оно буӯдет расӯсмотӯреӯна в каӯчеӯстӯве приӯмеӯра. Кроӯме этоӯго суӯщеӯстӯвуӯют еще десятки других схем цифровой подписи.

Предположим, что

d,p,q - секретные, а е, n=pq - открытые.

Замечания.

Похожие работы

... і, нарешті, крипторотоколу. Це все було зроблено для того, щоб полегшати формалізування опису протоколів для доказування ҝхньоҝ стійкості. Розділ 3. Оцінка стійкості криптографічних протоколів на основі імовірнісних моделей 3.1. Методика оцінки стійкості Формальний доказ стійкості в рамках обчислювальноҝ моделі складаәться з трьох етапів. 1. Формальна поведінка учасників протоколу і ...

... захисту необхідно виявити можливі погрози безпеці інформаціҝ, оцінити ҝх наслідки, визначити необхідні заходи і засоби захисту і оцінити ҝх ефективність. [25] 1.3 Криптографічні методи захисту інформаціҝ Криптографічний захист інформаціҝ — вид захисту інформаціҝ, що реалізуәться за допомогою перетворень інформаціҝ з використанням спеціальних даних (ключових даних) з метою приховування (або ...

... модулей. 6. С начала 90-х годов широко обсуждается возможность реализации протоколов асимметричной криптографии на основе квантово-механических эффектов [44], [45]. Перспективы практического применения асимметричных алгоритмов Юридические вопросы использования асимметричных алгоритмов в системах Вопросы патентной чистоты Большинство алгоритмов асимметричной криптографии защищено патентами. ...

... поддерживают постоянно, но на чрезвычайно конфиденциальном и персональном уровне, крайне редко лично, в основном через сетевые средства общения, защищенные стойкой криптографией. Именно на долю таких преступников приходится 79% хищений средств в крупных и особо крупных размерах. Виды используемых преступниками приемов криптографии Криптография может применяться в любом из описанных в главе ...

0 комментариев