Навигация

Соответствие разрабатываемых средств защиты концептуальным требованиям к защите, стандартам и другим нормативным документам

3. Соответствие разрабатываемых средств защиты концептуальным требованиям к защите, стандартам и другим нормативным документам.

4. Отсутствие нормативно-правового обеспечения для решения спорных ситуаций с использованием цифровой подписи в арбитражном суде.

Круг нормативных и концептуальных документов в области защиты информации крайне ограничен, а имеющиеся документы не в полной мере отвечают современным требованиям. Нормативно-правовые документы, содержащие термины и определения, концепцию применения и алгоритмы выработки и проверки цифровой подписи отсутствуют.

Преступление в компьютерной сфере

Развитие вычислительной техники и ее широкое применение государственными органами и частными учреждениями привели к возникновению и распространению так называемых компьютерных преступлений. Такое положение вызывает беспокойство и в тех организациях, где применяется компьютерная техника, и в органах поддержания правопорядка, и среди широких слоев населения, пользующихся новыми видами информационного обслуживания.

Термин «компьютерная преступность» впервые был использован еще в начале 70-х годов. Однако до настоящего времени продолжается дискуссия о том, какие противозаконные действия подразумеваются под ним. Было предложено ряд уголовно-правовых определений компьютерной преступности. Часто оно трактуется как преступление, прямо или косвенно связанное с ЭВМ, включающее в себя целую серию незаконных актов, совершаемых либо с помощью системы электронной обработки данных, либо против нее. Другие под компьютерной преступностью подразумевают любое деяние, влекущее незаконное вмешательство в имущественные права, возникающее в связи с использованием ЭВМ. Третьи вкладывают в это определение все преднамеренные и противозаконные действия, которые приводят к нанесению ущерба имуществу, совершение которых стало возможным, прежде всего, благодаря электронной обработке информации.

Выделяют следующие формы проявления компьютерной преступности: манипуляции с ЭВМ, хищение машинного времени, экономический шпионаж, саботаж, компьютерное вымогательство, деятельность «хакеров».

Под компьютерными манипуляциями подразумевается неправомочное изменение содержимого носителя информации и программ, а также недопустимое вмешательство в процесс обработки данных. Основные сферы компьютерных манипуляций таковы: совершение покупок и кредитование (манипуляции с расчетами и платежами, доставка товаров по ложному адресу); сбыт товара и счета дебиторов (уничтожение счетов или условий, оговоренных в счетах, махинации с активами); расчеты заработной платы (изменение отдельных статей начисления платежей, внесение в платежную ведомость фиктивных лиц). Для компьютерных манипуляций характерны некоторые особенности, обусловленные спецификой самого объекта преступных действий. Например, используется возможность отладки программ, составленных с преступными целями; многократная реализация однажды найденной возможности для незаконных действий.

Вследствие простоты передачи программного обеспечения в сетях и машинах возникает опасность заражения их компьютерным «вирусом», т.е. опасность появления программ, способных присоединяться к другим программам машины и нарушать ее работу.

Противозаконные манипуляции с системным программным обеспечением доступны только узкому кругу специалистов-программистов. Значительно меньший объем специальных знаний необходим для осуществления манипуляций с входными и выходными данными. Такие неправомочные действия могут совершать даже лица, не имеющие непосредственного отношения к информационной технике.

Наряду с непосредственным незаконным использованием информационных систем к категории преступлений относятся также действия, связанные с несанкционированным доступом к сети передачи информации и проведение идентификационных процедур.

Незаконное получение информации может осуществляться и путем регистрации электромагнитного излучения различных устройств, используемых в процессе ее обработки.

Распространенным способом совершения компьютерных преступлений анализируемой категории является незаконный доступ в информационные системы. Для его осуществления преступник должен располагать следующими исходными данными: телефонным номером подключения к системе, процедурой заявки, ключевым словом, номером счета. Номер телефонного подключения к информационной системе чаще всего имеется в телефонной книге для внутреннего пользования организации. Данный номер может быть передан преступнику сотрудниками этой организации или идентифицирован правонарушителем с помощью программы поиска. Остальная исходная информация также может быть передана преступнику сотрудниками учреждения, имеющими к ней доступ.

Компьютерный шпионаж преследует, как правило, экономические цели. Преступления этой категории чаще всего совершаются для получения следующей информации: программ обработки данных, результатов научных исследований, конструкторской документации и калькуляции, сведений о стратегии сбыта продукции и списков клиентов конкурирующих фирм, административных данных, сведений о планах и о технологии производства.

Наиболее распространенная в настоящее время форма компьютерных преступлений - деятельность хакеров, владельцев персональных компьютеров, незаконно проникающих в информационные сети. Хакеры - это квалифицированные и изобретательные программисты, занимающиеся разными видами компьютерных махинаций, начиная с нарушений запретов на доступ к компьютерам в совокупности с их несанкционированным использованием, вплоть до хищения секретных сведений.

Компьютерные преступления отличаются от обычных особенными пространственно-временными характеристиками. Так, подобные деяния совершаются в течение нескольких секунд, а пространственные ограничения оказываются полностью устраненными. Лица, совершающие компьютерные преступления, также имеют свои особенности: они, как правило, молоды, имеют высшее образование, знакомы с методами раскрытия кодов и внедрения в компьютерные системы.

Как свидетельствует практика, один из важнейших способов повышения эффективности борьбы с компьютерной преступностью - создание надлежащей правовой основы для преследования в уголовном порядке лиц, виновных в преступлениях такого рода. В настоящее время развитие правовой основы для борьбы с преступлениями, объектом которых является «интеллектуальный» элемент ЭВМ, идет в следующих направлениях:

1. Создание уголовно-правовых норм, предусматривающих раздельную защиту программного обеспечения ЭВМ и баз данных, а также «осязаемых» элементов электронно-вычислительных систем;

2. Использование существующего законодательства.

Несмотря на то, что существующие уголовные законы достаточно гибки для квалификации нарушений этого типа, однако социальные и технические изменения создают все новые и новые проблемы, часть которых оказывается вне рамок любой из нынешних правовых систем. Потому и «подготовка нормативно-правовых актов о компьютерной безопасности исключительно сложна, поскольку связана с технологией, опережающей нормотворческий процесс».

Развитие законодательства не всегда успевает за развитием техники и преступным использованием ее последних достижений. Так, в существующем законодательстве отсутствуют правовые нормы относительно преступлений, совершаемых с помощью ЭВМ. Это порождает проблему: каким образом обвинять преступников посредством обычных норм права.

В компьютерных преступлениях ЭВМ может быть как объектом, так и субъектом преступления. В тех случаях, когда ЭВМ - объект преступления, т.е. ей наносится материальный ущерб путем физического повреждения, не возникает проблем с применением существующего законодательства. Но те случаи, когда ЭВМ используется для совершения актов обмана, укрывательства или присвоения с целью получения денег, услуг, собственности или деловых преимуществ, представляют собой новые правовые ситуации.

Существует ряд характерных черт преступлений, связанных с использованием ЭВМ, которые усложняют расследование и предъявление обвинения по ним. Помимо юридических трудностей возникают и другие проблемы, с которыми может столкнуться следствие. Среди них:

• сложность обнаружения преступлений, связанных с использованием ЭВМ;

• большая дальность действия современных средств связи делает возможным внесение незаконных изменений в программу ЭВМ с помощью дистанционных терминалов либо закодированных телефонных сигналов практически из любого района;

• затруднения в понимании порядка работы ЭВМ в технологически сложных случаях;

• информация преступного характера, заложенная в память ЭВМ и служащая доказательством для обвинения, может быть ликвидирована почти мгновенно;

• обычные методы финансовой ревизии в случае этих преступлений не применимы, т.к. для передачи информации используются электронные импульсы, а не финансовые документы.

В 1988 г. только в Европе было совершено четыре неудачных попытки нелегального перевода денег с банковских счетов (потери в каждом из этих случаев могли превысить сумму в 50 млн. дол.). Характерно, что все эти попытки оказались неудачными только благодаря «чрезмерной жадности» преступников. В Чикаго, например, 7 преступников решили похитить 70 млн. дол. и были задержаны в тот момент, когда имели на своем счету более 49 млн. дол.

Кроме того, отмечается, что только 3 из 20 обнаруженных случаев регистрируются в полицейской статистике, и только 1 из 33 зарегистрированных случаев заканчивается вынесением обвинения. В целом наказание следует только в одном из 22 тыс. компьютерных преступлений.

Согласно анализу более чем 3 тыс. досье таких преступлений, накопленных в международном институте SRI interational известным экспертом в данной области Доном Паркером (организатором international information integnity institut), компьютеры, данные и программы могут быть: а)объектом нападения; б)объектом совершения преступления; в) средством подготовки преступлений; г) средством запугивания или обмана. С учетом темпов компьютеризации общества, а также масштабов и возможностей компьютерных злоупотреблений можно полагать, что к 2000 г. практически все преступления в деловой сфере будут совершаться при помощи компьютеров, а ущерб от компьютерной преступности будет расти экспоненциально, возможно, при некоторой стабилизации числа таких преступлений. При этом некоторые западные аналитики утверждают, что обнаруживается только 1 из 100 компьютерных преступлений.

Средняя стоимость потерь одного компьютерного преступления оценивается в 450 тыс. дол. и значительно превышает средний ущерб от ограблений банков и других видов преступлений (по данным ФБР, среди стоимость потерь от ограбления банков в США составляет 3,2 тыс. дол. и от мошенничества - 23 тыс. дол Темпы роста потерь от компьютерных злоупотреблений существенно зависят от видов преступлений и мо1 достигать 430 тыс. дол. в год (как это наблюдалось в США в 1982 г., когда объем потерь от злоупотреблений) банковскими кредитными карточками в течение 12 месяцев увеличился с 5,5 до 29 млн. дол.).

Большинство пострадавших обращаются в правоохранительные органы, если их потери превышают 15-150 тыс. да и при этом только в 60-65 случаях обвиняемые подпадают под действие существующего в США законодательства

Основным действующим лицом при совершении компьютерных преступлений в сфере бизнеса становятся высокообразованные «белые воротнички» из числа сотрудников пострадавших организаций. По данным MIS Traiding institut (США), на их долю приходится 63% всех случаев рассматриваемых преступлений и злоупотреблений. Более чем 36% нарушивших закон сотрудников относится к категории не руководящего персонала, не связанного непосредственно с обслуживанием и эксплуатацией компьютеров, 29%-профессиональные программисты, 25% - прочие сотрудники вычислительных центров обслуживающий персонал, операторы ЭВМ и пр., 7% - руководители соответствующих компьютерных центров.

Существенно меняются и мотивы преступлений. На первый план выдвигаются проблемы личного план (работа, борьба за сохранение положения и выживание фирмы, месть, стремление к превосходству, ревность здоровье, физическая или нравственная зависимость, увлечения, финансовый или семейный кризис, стремление к самоутверждению и т.д.). Эту тенденцию отражает и официальная статистика, согласно которой около 40% компьютерных преступлений совершается для решения финансовых проблем, 20% мотивируется «интеллектуальным вызовом» обществу, 17% - стремлением решить личные проблемы производственного характера, 8% - проблемы корпорации или организации, 4% - стремлением к общественному признанию, 3% -ущемлением прав и т.д.

Возникновение компьютерной преступности и масштабы ущерба вызвали необходимость разработки законодательных норм, устанавливающих ответственность за подобные действия. Все изложенное в полной мер относится и к Российской Федерации, где взрыв компьютерной преступности сдерживается только слабым развитием информатизации. Однако там, где вычислительная техника используется широко, информационные преступления уже наблюдаются. В качестве примера можно привести случай во Внешэкономбанке РФ где из-под учета ЭВМ было выведено около 1 млн. дол., а 125 тыс. дол. - похищено.

Вместе с тем, отсутствие надежных защищенных автоматизированных систем межбанковских расчете позволяет совершать массовые хищения денежных средств («дело о 30 миллиардах»).

Массовый характер приобрело распространение компьютерных вирусов. Внедрение программы-вируса в технологическую АСУ Игналинской АЭС привело к аварийной остановке реактора, что само по себе - серьезное нарушение ядерной безопасности.

На первый взгляд кажется, что компьютерные преступления могут быть расследованы в соответствии с традиционным законодательством, относящимся к краже, растрате, нанесению вреда собственности и т.д. Однако несоответствие традиционного уголовного законодательства в применении к этой новой форме преступления становится очевидным, как только мы попытаемся установить наличие всех элементов состава традиционного преступления, совершенных с помощью ЭВМ. Например, если злоумышленник вошел в помещение, где расположена ЭВМ, незаконно или с преступной целью, тогда закон может быть применен традиционно. Если преступник вошел в помещение, где находится ЭВМ, для того, чтобы причинить вред материальной части машины, украсть программу, то одно лишь вторжение с незаконным намерением будет достаточным для предъявления обвинения по делу. Однако, если лицо пытается получить доступ к данным, внесенным в память ЭВМ для того, чтобы похитить ценную информацию, хранящуюся в ЭВМ, предъявление обвинения, в соответствии с традиционным законом, вряд ли будет возможным. Доступ может быть получен через дистанционный терминал, установленный на дому у преступника или посредством секретного телефонного кода. Такие нетрадиционные формы «вторжения» не предусмотрены законом. Также не всегда возможно доказать, как того требует закон, что имело место какое-либо изъятие собственности. Например, компьютерная программа может быть «считана» с отдаленного компьютерного терминала. Такое изъятие не затрагивает элементов материальной реализации ЭВМ и может даже не затронуть программное обеспечение, т.к. закодированная информация может быть только списана (т.е. скопирована) где-либо еще, по-прежнему оставаясь в ЭВМ. Требования обычного права к такому составу преступления, как хищение, а именно, чтобы обязательно имело место «изъятие», - неадекватно по отношению к современным методам копирования и хищения информации, которые не изменяют оригинала и не изымают его физически из владения.

До тех пор, пока не будет принят закон о защите информации и компьютерных преступлениях, эффективно бороться с правонарушениями в этой области будет невозможно.

Принятие специального законодательства в отношении преступных действий, связанных с компьютеризацией, даст ряд положительных результатов.

Во-первых, правоохранительные органы получат единообразное средство уголовного преследования лиц, использующих вычислительную технику в преступных целях.

Во-вторых, наличие законодательства, направленного на пресечение компьютерных преступлений, будет способствовать ограничению распространения этого вида преступления.

В-третьих, в будущем облегчит работу юридическим фирмам, которые хотели бы взять на себя охрану прав клиентов-владельцев ЭВМ.

В-четвертых, принятие закона приведет к тому, что данные о компьютерных преступлениях будут концентрироваться в одном каком-то органе, что позволит не только иметь подробную статистику, но и создаст базу для научного анализа компьютерных преступлений.

В пользу законодательства, направленного на борьбу с компьютерными преступлениями говорит и тот факт, что государство опирается на вычислительную технику, а выведение ее из строя грозит серьезными последствиями во многих областях деятельности: экономической, финансовой, военной и многих других.

Особенностью западного компьютерного права является то, что, как правило, оно формируется по прецеденту и представляет собой в основном законодательные акты прямого действия, принимаемые на государственном (Великобритания, Франция, Германия) или федеративном и региональном уровнях (США).

Ответственность за правонарушения при работе с информацией, компьютерами и компьютерной информацией устанавливается

В США:

Законом о безопасности компьютерных систем 1987 г.;

Актом о злоупотреблениях с использованием ЭВМ 1986 г.;

Законопроектом об искоренении компьютерного вируса 1988 г.;

Законом о свободе информации;

Законом о соблюдении тайн 1974 г.;

Законом о финансовых тайнах;

Законом о справедливых кредитах;

Законом о защите вычислительных средств небольших фирм и образовании 1984 г.

В Канаде:

Законом о компьютерных и информационных преступлениях («Билль» С-18) 1985 г. Во Франции:

Законом об информатике, картотеках и свободах 1978 г. В Великобритании:

Законом о защите информации 1984 г.

В ФРГ:

Законом о дальнейшем развитии электронной обработки и о защите данных 1990 г.;

Законом о хозяйственной преступности 1986 г.;

Германским Уголовным кодексом 1986 г.;

Германским Гражданским кодексом;

Законом об авторском праве;

Федеральным законом о защите данных 1978 г.

Федеральный закон ФРГ об охране данных обязывает учреждения и организации принимать необходимые технические и организационные меры по обеспечению сохранности указанных в законе данных. Действие закона не распространяется на широко известные или передаваемые устно сведения о том или ином лице, а также данные, хранящиеся в специальных актах и делах, доступ к которым строго ограничен.

Не подлежат охране данные, собираемые и обрабатываемые в целях их последующей публикации, показа или огласки средствами кино, радио и прессы. Порядок обращения с информацией в данной области регламентируется специальными законами.

В соответствии с законом об охране данных, объектом охраны являются содержащиеся в картотеках и памяти ЭВМ сведения, затрагивающие личные интересы граждан, и, будучи введенными в ЭВМ, легко могут быть доступны третьим лицам.

Национальный совет Австрии принял закон о неразглашении персональных данных. В нем указывается, что каждый гражданин имеет право требовать сохранения в тайне касающихся его личности данных. Если эти данные обрабатываются с помощью автоматизированных средств, он имеет право на исправление неточностей и на изъятие данных, собранных и обработанных недоступными методами. Разглашение тайны относительно хранящихся персональных данных и неправомочное вмешательство в их обработку может повлечь за собой наказание с лишением свободы сроком до одного года.

При всем различии национальных законодательств в них имеется ряд общих моментов.

Похожие работы

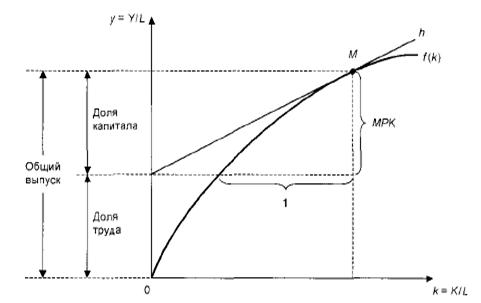

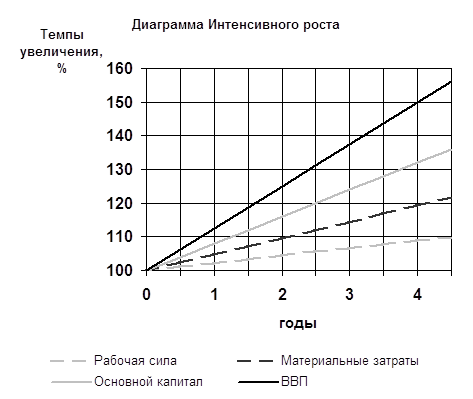

... . В любом случае следует исходить из того, что возможности' экстенсивного развития национальной экономики всегда ограничены (земля, рабочая сила). Только за счет интенсивных факторов могут быть обеспечены устойчивый и долговременный экономический рост, а также его качество (рис.1). Экономический рост Экстенсивный Интенсивный Неизменный технологический способ ...

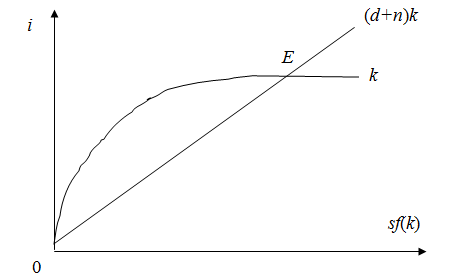

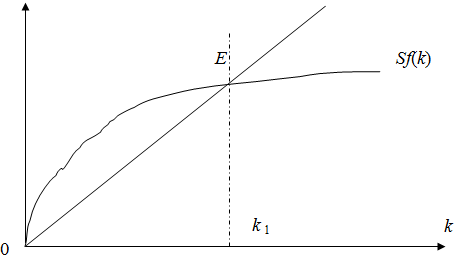

... имеют меньшую капиталовооруженность, то значит – и более низкие доходы. 0 k E sf(k) (d+n)k i График 3 Третьим источником экономического роста после инвестиций и увеличения численности населения является технический прогресс. В неоклассической ...

... о доходах было то, что он решительно подчеркивал эксплуататорскую природу доходов собственников средств производства, противопоставляя трудовые доходы нетрудовым. № 23. Учение Давида Риккардо о земельной ренте. Учение Риккардо о земельной ренте впервые в истории экономической мысли содержит определение ренты как добавочной прибыли на капитал, вложенный в сельское хозяйство. Он характеризует ...

... принципы который были разработаны Дж. М. Кейнсом в “Общей теории занятости...” под непосредственным влиянием мирового экономического кризиса и депрессии 30-х годов, трансформировалась в послевоенный период под воздействием новых исторических условий - формирования и быстрого прогресса мировой социалистической системы, дальнейшего роста капиталистического обобществления производства и углубления ...

0 комментариев