Навигация

Все секретные и несекретные машинные носители информации подлежат на объектах ВТ обязательному учету

10. Все секретные и несекретные машинные носители информации подлежат на объектах ВТ обязательному учету.

Магнитные носители информации учитываются в журнале учета, распечатки выходных документов - в журнале учета. Несекретные носители информации учитываются отдельно в аналогичных журналах учета.

Журнал учета форма N 13 ведет и хранит ответственный за объект ЭВТ.

Перед началом работ по формированию секретных машинных документов, указанные лица регистрируют их в журнале учета выходных документов, с указанием ПЭВМ, а после окончания формирования документа заполняются остальные графы. Графы 7 и 11 не заполняются, а в графе 6 и 12 расписываются пользователи. При этом контрольные распечатки регистрируют отдельной строкой. Пользователь заранее, используя средства текстовых редакторов, должен определить необходимое количество листов документа. Если при выдаче документа на печать, на каждом листе автоматически проставляется учетный номер, то в этом случае штамп N 1 на формируемом документе может не проставляться.

11. Магнитные носители информации выдаются заместителем начальника секретариата по РС по журналу учета или лицевому счету, согласно списку подписанному заместителем начальника института, составленному начальниками подразделений.

Магнитные носители информации маркируются следующим образом:

а). На гибких магнитных дискетах размера 5,25 дюйма штамп N 1 проставляется на этикетке,

наклеенной (закрепленной с помощью липкой ленты) на лицевой стороне конверта дискеты;

б). на магнитных дискетах размером 3,5 дюйма штамп N 1 проставляется на их корпусе;

в). на жестком магнитном диске (типа винчестер) штамп N 1 проставляется на корпусе. Жесткий магнитный диск учитывается отдельно и (или) в составе блока накопителей (системного блока) ПЭВМ. Блок ПЭВМ для маркировки и контроля его наличия вскрывается ответственным за его эксплуатацию в присутствии ответственного за ОБИ, а для ПЭВМ находящейся на гарантийном или после гарантийном обслуживании, кроме того и в присутствии (с разрешения) представителя обслуживающей организации.

После вскрытия, маркировки или контроля наличия блок должен быть опечатан двумя печатями: ответственного за ОБИ и ответственного за эксплуатацию ПЭВМ (представителя обслуживающей организации - для ПЭВМ, находящейся на гарантийном или послегарантийном обслуживании).

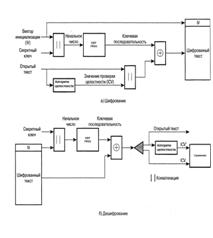

Если жесткий магнитный диск ПЭВМ защищен средством криптографической защиты данных (СКЗД) "Криптон-3м" и программой прозрачного шифрования диска "CRIPTO TOOLS" то этот магнитный носитель не подлежит засекречиванию, а обращение с ПЭВМ осуществляется как с несекретным изделием. Порядок использования СКЗД с соответствующим программным обеспечением и ключевой системой определен в описании применения этих средств.

12. Подшивка документов по вопросам обеспечения безопасности информации и специальной защите на объектах ВТ осуществляется в отдельное дело по автоматизации работ на этих объектах.

Контроль программных средств, находящихся на эталонных машинных носителях, информационных массивов баз данных, архивных наборов осуществляется внутри проверочной комиссией по проверке состояния ОБИ в институте один раз в год по контрольным суммам и распечатке каталогов.

Указанная комиссия назначается приказом начальника института и осуществляет проверку в период работы комиссии по проверке наличия секретных документов в институте.

I.IV. Допуск к средствам вычислительной техники

13. К самостоятельной работе на средствах ВТ приказом начальника института допускаются лица, изучившие настоящую инструкцию, ознакомившиеся с требованиями приказа МВД РФ № 05 - 1990 г., N 030 - 1993 г., освоившие основные правила работы на средствах ВТ и сдавшие зачеты. Комиссия для принятия зачетов назначается приказом начальника института. В дальнейшем с этой категорией лиц в часы, отведенные для специальной подготовки, проводятся занятия по изучению вопросов ОБИ, специальной защиты информации и режиму секретности.

14. Допуск пользователей к обработке секретной информации на средствах ВТ осуществляется в соответствии со списком лиц имеющим право ее обрабатывать на данной ПЭВМ. Указанные списки составляются ответственными за эксплуатацию средств ВТ и подписываются заместителем начальника института. В списки могут включаться и представители других подразделений института, при условии сдачи соответствующих зачетов.

15. Помещения где установлены средства ВТ должны отвечать требованиям, предъявляемым к помещениям для хранения секретных документов и ведения секретных переговоров. Эти помещения должны оборудоваться автоматическими замками, средствами сигнализации и постоянно находится под охраной или наблюдением. В рабочее время контроль за доступом к средствам ВТ осуществляется ответственным за эксплуатацию или пользователем, работающим на них.

По окончании рабочего времени помещения с установленными средствами ВТ должны опечатываться и сдаваться под охрану установленным порядком дежурным по институту или начальником караула.

Ремонт и уборка помещений, в которых установлены средства ВТ, должны производиться в присутствии лиц ответственных за их эксплуатацию.

I.V. Защита программного и информационного обеспечения

от воздействия программ-вирусов

16. Для обеспечения защиты программного и информационного обеспечения от воздействия программ-вирусов, при использовании ПЭВМ, пользователям необходимо выполнять следующие правила безопасности:

- все принесенные из вне дискеты перед использованием должны проверяться на наличие программ-вирусов;

- никогда не использовать нелегальное программное обеспечение;

- перед использованием нового программного обеспечения необходима его проверка с помощью имеющихся в институте антивирусных программ.

При неуверенности в своих силах для этой работы привлекать специалистов;

- все оригиналы программ должны быть защищены от записи и изъяты из обращения, а для работы использоваться только защищенные рабочие копии. У ответственного за эксплуатацию ПЭВМ должна быть системная дискета, с которой можно загрузить операционную систему DOS, на которой должны быть программы FORMAT, СHKDISK и программы Norton Commander;

- перед окончанием работы необходимо сделать копии созданных или измененных программ или данных;

- использовать следующие примеры для предотвращения несанкционированного доступа: закрывать на ключ ПЭВМ при уходе, использовать средства разграничения доступа на ПЭВМ, запрет загрузки MS DOS для ПЭВМ типа PC/AT с внешнего магнитного носителя, а также использование дополнительных аппаратно-программных средств защиты;

- программы и данные , находящиеся на жестком диске и не требующие изменений, размещать на логических дисках защищенных от записи;

- в составе программного обеспечения ПЭВМ иметь антивирусные программы, которые должны запускаться автоматически перед началом работы ПЭВМ и периодически дополняться новыми антивирусными программами. Эталон антивирусных программ храниться у ответственного за ОБИ.

17. К наиболее типичным ситуациям при работе на "зараженном" компьютере относятся:

а). бесконечный автоматический рестарт или замедленная работа ПЭВМ;

б). обнаружение разницы между активной (имеющейся) и используемой

ПЭВМ памятью;

в). неожиданное получение сообщений:

- с просьбой вставить дискету с COMMAND.COM;

- о защите дискеты по записи при загрузке с дискеты или выполняя команду DIR;

- об отсутствии файла;

г). после включения ПЭВМ операционная система (ОС) не загружается с жесткого диска, при загрузке с дискет MS DOS не распознает драйверы жесткого диска;

д). обнаружены неизвестные резидентные программы;

е). пользовательская программа перестает работать или работает с нарушениями;

ж). на экран выводятся посторонние сообщения или символы и т.п.;

з). некоторые файлы оказались испорченными и т.п..

18. Ежегодно проводится проверка всех магнитных носителей информации на наличие программ-вирусов внутри проверочной комиссией в период проверки состояния ОБИ в институте.

Кроме этого проверка ЖМД на наличие "программ-вирусов" должна производится перед каждым включением ПЭВМ в период её загрузки. Аналогичная проверка проводится пользователем перед работой с ГМД.

19. При обнаружении программы-вируса или подозрении в заражении им ПЭВМ необходимо:

- немедленно выключить ПЭВМ, чтобы "вирус" не продолжал своих разрушительных действий и доложить по команде;

- привлечь для "лечения" ПЭВМ ответственного за ОБИ или опытного специалиста.

При обнаружении программы-вируса, если не удается его уничтожить имеющимися в распоряжении антивирусными средствами, необходимо произвести переформатирование заранее зараженных магнитных носителей, с последующим их восстановлением с защищенных эталонных или архивных магнитных носителей информации. Другие действия в этом случае могут привести к повторному заражению ПЭВМ и потери информации в нем.

I.VI. Организация обращения со средствами разграничения доступа

20. В зависимости от режима использования ПЭВМ в нее может быть загружено программное обеспечение как имеющее средства защиты и разграничения доступа, так и не имеющее их.

Загрузка общего и специального программного обеспечения без средств защиты от НСД допускается в следующих случаях:

а) ПЭВМ используется в интересах одного пользователя;

б) ПЭВМ используется в интересах группы пользователей, имеющих равные полномочия (права) на доступ (чтение, запись, изменение, стирание) ко всей секретной информации, имеющейся на съемных магнитных носителях.

21. Персональные ЭВМ с жесткими магнитными дисками, до установки на них разрешенных и принятых в эксплуатацию в институте аппаратно-программных средств разграничения доступа и (или) криптографических, использовать в многопользовательском режиме, с различными полномочиями по доступу ко всей информации и действий с ней, запрещается.

Так же в этом случае запрещается записывать на жесткий магнитный диск секретную информацию.

22. При использовании средства криптографической защиты данных (СКЗД) "Криптон-3м", если на магнитный носитель предварительно не записывалась секретная информация, то данный магнитный носитель является несекретным, а обращение в этом случае с ПЭВМ осуществляется как с несекретным изделием.

Работа с СКЗД определяется специальной инструкцией (Правилами работы).

23. Пароль входа в систему пользователи обязаны хранить в секрете. В случае утери или компрометации пароля пользователь обязан сообщить об этом ответственному за объект ВТ.

Ответственный за сохранность паролей от компрометации возлагается на пользователей. Пользователь, при получении значения паролей обязан занести значение пароля в свою секретную рабочую тетрадь на отдельный лист, на котором не должно быть записей, раскрывающих их смысл и значение.

24. Обеспечение пользователей паролями осуществляется заместителем начальника секретариата по РС лично.

I.VII. Стирание информации с магнитных носителей

25. Организация и проведение работ по стиранию секретной информации, обрабатываемой и хранимой в персональных ЭВМ института определяется специальной инструкцией, утвержденной начальником института.

Для осуществления стирания информации с ЖМД и ГМД в институте должна использоваться программа "STIRATEL".

Секретные магнитные носители, после стирания с них информации не рассекречиваются, с учета секретного органа не снимаются.

I.VIII. Техническое обслуживание и ремонт средств ВТ

Похожие работы

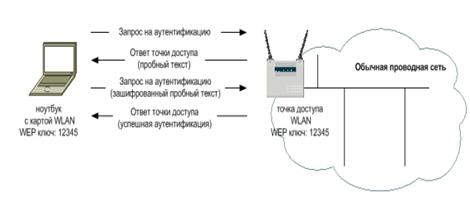

... его имени и пароля и выдает разрешение на доступ к серверу выдачи разрешений, который, в свою очередь, дает “добро” на использование необходимых ресурсов сети. Однако данная модель не отвечает на вопрос о надежности защиты информации, поскольку, с одной стороны, пользователь не может посылать идентификационному серверу свой пароль по сети, а с другой – разрешение на доступ к обслуживанию в сети ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

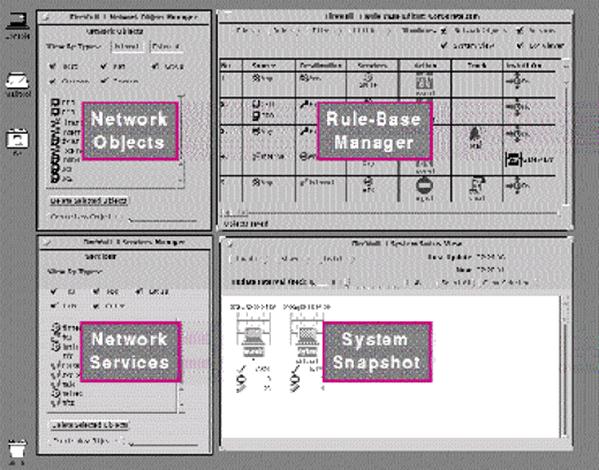

... криптографические; на рабочих станциях выполняется только WWW просмотрщик и программы интерпретации Web-документов сервера, которые загружаются непосредственно с сервера. Принципы безопасности. Решение проблемы защиты информации состоит в использовании организационно-технологических (административных), технических и программных мер, а так же в профилактической работе среди пользователей для ...

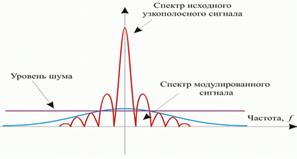

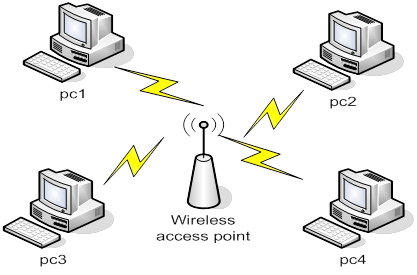

... части локальной сети не позволяют останавливаться на известных достигнутых результатах и побуждают на дальнейшее исследование в дипломной работе в направлении разработки локальной сети с беспроводным доступом к ее информационным ресурсам, используя перспективные технологии защиты информации. 2. Выбор оборудования, для перспективных технологий СПД 2.1 Выбор передающей среды Зачастую перед ...

0 комментариев