Навигация

Интранет сети

СОДЕРЖАНИЕ

1. Введение

2. Сетевые и межсетевые протоколы

3. Протоколы TCP/IP

4. Обмен сообщениями в сети

5. Работа с файлами в ЛВС

6. Вирусы в сети

7. Список литературы

1. Введение.

Накопленный опыт эксплуатации больших вычислительных сетей, та-

ких как ARPANET и TELENET, показывает, что около 80% всей генери-

руемой в таких сетях информации используется только тем же офисом,

который ее порождает, т.е. значительная часть сетевой информации

предназначается лишь местным потребителям. Поэтому в последние

10-15 лет выделился специальный класс вычислительных сетей - ло-

кальные вычислительные сети (ЛВС), оптимально сочетающие в себе

простоту и надежность, высокую скорость передачи и большой набор

реализуемых функций.

Международный комитет IEEE 802 (институт инженеров по электро-

нике и электротехнике -IEEE, США), специализирующийся на стандар-

тизации в области ЛВС, дает следующее определение этим сетям: "...

Локальные вычислительные сети отличаются от других типов сетей

тем, что они обычно ограничены умеренной географической областью,

такой, как группа рядом стоящих зданий: склад, студенческий горо-

док, и в зависимости от каналов связи осуществляют передачу данных

в диапазонах скоростей от умеренных до высоких с низкой степенью

ошибок... Значения параметров области, общая протяженность, коли-

чество узлов, скорость передачи и топология ЛВС могут быть самыми

различными, однако комитет IEEE 802 основывает ЛВС на кабелях

вплоть до нескольких километров длины, поддержки нескольких сотен

станций разнообразной топологии при скоростях порядка 1-20 и более

Мбит/сек" .

Таким образом, отличительными признаками ЛВС можно считать: ох-

ват умеренной площади, высокую скорость передачи и низкую вероят-

ность возникновения ошибок в коммуникационном оборудовании.

2. СЕТЕВЫЕ И МЕЖСЕТЕВЫЕ ПРОТОКОЛЫ

Базовая Модель Открытых Систем (МОС) определяет семь уровней

(слоев) коммуникационной системы. Каждый слой определяет соот-

ветствующее подмножество функций, необходимых для взаимодействия.

Каждый уровень взаимодействует только со смежными уровнями.

Физический уровень (слой 1) предназначен для собственно переда-

чи данных по сети. Этот уровень определяет набор передающих сред,

используемых для соединения различных сетевых компонент (например,

оптическое волокно, витой телефонный кабель, коаксиальный кабель и

устройство цифрового мультиплексирования).

Уровень управления каналом (слой 2) предназначен для передачи

данных в каждый тип передающей среды. В локальных сетях на этом

уровне решается проблема коллективного использования передающейц

среды и обнаружения и исправления ошибок.

Сетевой уровень (слой 3), часто называемый уровнем коммуникаци-

онной подсети, предназначен для переадресации пакетов. На этом

уровне осуществляется прокладка маршрутов пакетов в сети. .

Транспортный уровень (слой 4) обеспечивает надежный транспорт

данных между абонентами сети, включая средства управления потоком

и выявления и исправления ошибок.

Сеансовый уровень (слой 5) предназначен для управления коммуни-

кационными связями между двумя точками уровня представления. Уста-

новление, поддержка и окончание сеанса (сессии) обеспечиваются

этим уровнем. Кроме того, здесь же обеспечиваются соглашения об

именах.

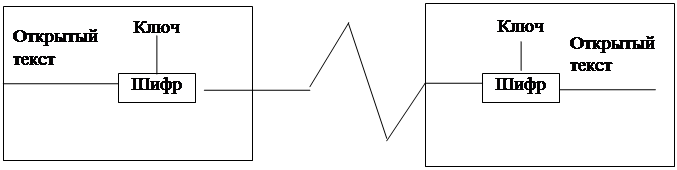

Уровень представления (слой 6) предназначен для преобразования

данных в процессе их прохождения по сети. Кодировка, шифрование,

преобразование ASCII/EBCDIC, а также интерпретация управляющих

символов - примеры задач этого уровня.

Прикладной уровень (слой 7) представляет собой полный прог-

раммный интерфейс к прикладным процессам. Этот слой обеспечивает

полный набор служб для управления связанными распределенными про-

цессами, включая доступ к файлам, управление базами данных и уп-

равление сетью.

Существует два различных способа организации обмена данными в

сети - без установления логического соединения и с установлением

соединения.

Метод связи без логического соединения один из самых старых и

простейших в коммуникационной технологии. В таких системах каждый

пакет рассматривают как индивидуальный объект: каждый пакет содер-

жит адрес доставки и освобождает систему от предварительного обме-

на служебной информацией между передающим и принимающим узлами.

Примерами таких протоколов являются:

1.Прикладной дейтаграммный протокол Министерства

обороны США.

Ihe Dept. of Defense's User Datagram Protocol (UDP).

2.Протокол обмена пакетов сети Интернет фирмы Ксерокс.

Xerox's Internet Pasket Exchange Protocol (IPX).

3.Дейтаграммный протокол фирмы Apple.

Apple's Datagram Delivery Protocol (DDP).

Пример взаимодействия между абонентами без

установления соединения

Пакет данных 1

------------------------------>

Клиент "A" Пакет данных 2 Клиент "B"

------------------------------>

Пакет данных 3

------------------------------>

Пример взаимодействия между клиентом "A" и клиентом "B" без ус-

тановления логического канала. Поскольку никакого предварительного

обмена служебной информацией не производится, при этом методе пе-

редаются только данные.

Связь без логического соединения характеризуется следующим:

а. Переполнения соединений в рабочих станциях, межсетевых

рутерах, мостах и серверах полностью исключены.

в. Имеется возможность одновременно посылать пакеты множеству

адресатов.

с. Синхронизация приемника и передатчика не является необходи-

мой. Используя систему очередей, сетевые компоненты буферизуют

запросы на передачу пакетов, увеличивая гибкость передачи.

Метод, ориентированный на логическое соединение, является более

поздней технологией. При этом методе устанавливается логический

канал между двумя клиентами перед собственно передачей данных. Па-

кеты запроса на соединение посылаются удаленному клиенту для уста-

новки логического канала. Если удаленный клиент "согласен", то

возвращается пакет подтверждения установления логического канала и

только после этого начинается обмен данными с управлением потоком,

сегментацией и исправлением ошибок. Когда обмен данными завершает-

ся, посылается пакет подтверждения клиенту - инициатору.

Примерами протоколов, ориентированных на соединение,(с установ-

кой логического канала являются):

1.Протокол управления передачей Министерства обороны США. Ihe

Dept. of Defenee's Transmission Control Protocol (TCP)

2.Протокол последовательных пакетов фирм Ксерокс Xerox's

Sequenced Packet Protocol (SPP). Примерами протоколов, ориентиро-

ванных на соединение,(с установкой логического канала являются):

1.Протокол управления передачей Министерства обороны США. Ihe

Dept. of Defenee's Transmission Control Protocol (TCP) 2.Протокол

последовательных пакетов фирм Ксерокс Xerox's Sequenced Packet

Protocol (SPP). 3.Протокол транзакции фирмы Эппл. Apple's

Appletalk Transaction Protocol (ATP)

Пример взаимодействия с предварительным

установлением логического канала

Пакет запроса "вызов"

----------------------------------->

Пакет подтверждения вызова

<----------------------------------

Пакет данных 1

----------------------------------->

Клиент "A" Пакет данных 2 Клиент "B"

----------------------------------->

Пакет данных 3

----------------------------------->

Пакет подтверждения данных

<----------------------------------

Пример взаимодействия между клиентом "A" и клиентом "B" с пред-

варительной установкой логического канала. Пакет запроса "вызов",

пакет подтверждения вызова и пакет подтверждения данных являются

служебной информацией.

Связь с установлением соединения характеризуется большими нак-

ладными расходами, но обеспечивает значительно более высокий уро-

вень сервиса по сравнению с дейтаграммной связью.

NetWare базируется на эффективном методе без установления логи-

ческого канала. Служба логических каналов базируется на системе,

использующей метод передачи без установления соединения, и пред-

назначается для приложений, нуждающихся в таком сервисе.

Похожие работы

... антенны 20м - наиболее оптимальный вариант, т.к. обеспечивает приемлемую дальность связи, при наименьших затратах на кабель и установку мачты. 2.5 Модернизация сети GSM под GPRS 2.5.1 Общая характеристика GPRS Одним из существенных недостатков сетей сотовой связи стандарта GSM на сегодняшний день является низкая скорость передачи данных (максимум 9.6 кбит/с). Да и сама организация этого ...

... малые узлы (на десятки абонентов), так и емкостью в тысячи линий. При выборе технологии доступа на «последней миле» сети оператор должен учитывать характеристики инфраструктуры (существующей или потенциальной), профиль абонентов и предлагаемые им услуги. Использование в сети Public Ethernet различных вариантов построения сегмента абонентского доступа (xDSL по медной паре, медные или оптические ...

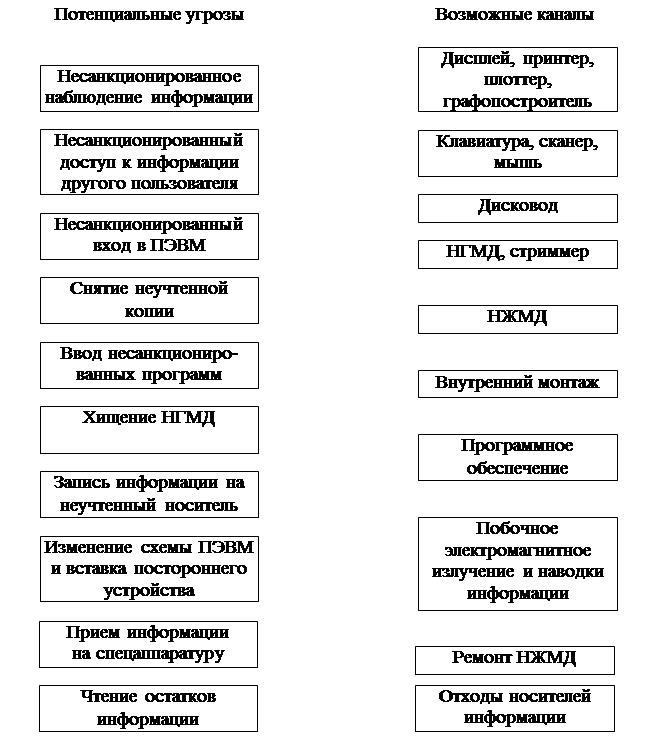

... в компьютере, мог его угадать. При формировании пароля можно прибегнуть к помощи специального устройства, которое генерирует последовательности чисел и букв в зависимости от данных, которые задает пользователь. Существуют “невидимые” файлы. Это средство защиты состоит в изменении имени файла программы в каталоге диска таким образом, чтобы затруднить работу с файлами обычными командами DOS. ...

... ИT сектор); ориентацию на потребности граждан (местное наполнение, много он-лайновых организаций, использование ИТ в повседневной жизни, преподавание ИТ в школах) и правительственных учреждений (электронное правительство); конкурентность в телекоммуникационной области; независимое регулирование этой области с обязательствами продавца обеспечить универсальность доступа; а также э-готовое общество ...

0 комментариев