Навигация

В И Р У С Ы И N E T W A R E

6. В И Р У С Ы И N E T W A R E

При работе сети NetWare фирмы Novell для совместного использо-

вания сетевого дискового пространства используется "прозрачный ре-

жим". Пользователь за комьютером видит сетевые диски в виде допол-

нительных винчестеров (F: G: ...). Особенностью этих винчестеров

является то, что для них поддерживаются все операции над файлами и

не поддерживаются операции пямого доступа к секторам диска. Драй-

вера устойств для этих дополнительных букв не существуют и все

операции над ними иммитируются путем перехвата различных прерыва-

ний.

Проблема поведения вирусов на сетевых дисков сразу же распада-

ется на две в зависимости от ответа на вопрос: выполняется ли ви-

рус на машине управляющей сетью (и содержащей сетевые диски) или

нет.

Если вирус выполняется на управляющей машине, то он имеет дост-

уп в MBR, BOOT и к секторам диска. Пока нет подтвержденной инфор-

мации о существовании вирусов знакомых со структурой диска

NetWare. Попытка "не грамотного" вируса записаться на диск NetWare

и в MBR скорее всего окончится плачевно. И не сколько для вируса,

сколько для NetWare. Поэтому для защиты от BOOT-вирусов рекоменду-

ется сохранять 0-ю дорожку. На этой дорожке содержется не только

MBR, но и начало раздела NetWare. Восстановление 0-й дорожки из

копии не всегда, наверное, возможно, но в ряде случаев это помога-

ет. В случае неуспеха еще остается тонкий анализ содержимого ста-

рой и поврежденной 0-й дорожки. Если такой анализ удастся провес-

ти, то возможно ручное восстановление потеянной информации.

Если на управляющей машине вместе с сетью работает DOS, то воз-

можно нарушение работы NetWare в памяти и, как следствие, разнооб-

разные курьезы. Поэтому к чистоте от вирусов управляющей машины

локальной сети следует относится особенно серьезно.

Если вирус выполняется на другой машине, то он не имеет физи-

ческого доступа к диску. Разговор в этом случае может идти только

о файловых вирусах. При этом нужно учесть, что пользователь сети

обычно не имеет доступа на запись ко всем файлам (особенно систем-

ным). Возможность превысить права доступа практически не возможна.

Покрайней мере пока в системе защиты нет явных проколов админист-

ратора сети и не известны "люки" в защите NetWare.

Поведение вирусов в NetWare распадается на три группы: - те кто

успешно функционирует в сети; - те кто заражает файлы на локальных

дисках, но отказывается заpажать файлы в сети (среди них есть та-

кие которые самоочищаются при копировании в сеть зараженного файла

при активном вирусе); - и те кто теряет работоспособность при ак-

тивной сети.

Распределение вирусов по этим группам можно обьяснить следующи-

ми обстаятельствами. В первую группу попадают наиболее примитивные

файловые вирусы котоые законно используют функции DOS для своих

целей. Такие фирусы довольно легко отлавливаются различными сторо-

жевыми средствами. Во вторую группу попадают вирусы которые пыта-

ются бороться с антивирусными средствами. Сеть при этом они также

обходят и поэтому работа с сетью для них не видна. В эту группу

попадает наверное большинство "СТЕЛС"-вирусов. Третью группу сост-

авляют неудачно написанные вирусы из второй группы. Они перестают

работать из-за конфликтов с оболочкой NetWare.

Список литературы.

1. Aнгло-русский словарь терминов NetWare. (13 cтр.)

Чусов В.Е.

2. Англо-русский глоссарий терминов NetWare. (66 стр.)

Чусов В.Е.

3. Введение в локальные вычислительные сети. (45 стр.)

Груздев А.Ю.

4. Texничecкиe cpeдcтвa лoкaльныx ceтeй. (27 стр.)

Гaвpилoв A.B.

5. Введение в сетевые операционные системы NetWare

фирмы Novell. (55 стр.) Груздев А.Ю.

6. Концепции построения и основные особенности системы

NetWare 386. (49 стр.) Груздев А.Ю.

7. Установка NetWare 386. (86 стр.) Гордеев В.В.

8. Установка рабочей станции DOS ODI в сети NetWare 386.

(26 стр.) Гордеев В.В.

9. Cтpyктypa кaтaлoгa, cтpyктypa пoльзoвaтeлeй и cиcтeмa

зaщиты ceти NetWare (62 cтp.) Чycoв B.E.

10. Интерфейс пользователя с системой.

Утилиты меню и утилиты командной строки NetWare 386.

(152 стр.) Шабалин А.Р.

11. Печать в сетевой операционной системе NetWare 386.

(83 стр.) Милентьев А.Д

12. Оперативное управление работой сетевой ОС NetWare 386.

(51 стр.) Поваров А.В.

13. Средства построения гетерогенных комплексов

фирмы Novell. (42 стр.) Коровкин С.Д.

14. Коммуникационные средства фирмы Novell.

(47 стр.) Коровкин С.Д.

15. Проектирование, создание и использование баз данных,

реализованных с применением продуктов фирмы Novell.

(79 стр.) Зимин В.В.

16. Практическое сравнение различных средств управления

данными в среде сетевой ОС NetWare фирмы Novell.

(41 стр.) Зимин В.В.

17. Использование FoxBase+ и Clipper в локальной сети.

(17 стр.) Нестеренко Ю.П.

18. Барри Нанс, Программирование в локальных сетях

Похожие работы

... антенны 20м - наиболее оптимальный вариант, т.к. обеспечивает приемлемую дальность связи, при наименьших затратах на кабель и установку мачты. 2.5 Модернизация сети GSM под GPRS 2.5.1 Общая характеристика GPRS Одним из существенных недостатков сетей сотовой связи стандарта GSM на сегодняшний день является низкая скорость передачи данных (максимум 9.6 кбит/с). Да и сама организация этого ...

... малые узлы (на десятки абонентов), так и емкостью в тысячи линий. При выборе технологии доступа на «последней миле» сети оператор должен учитывать характеристики инфраструктуры (существующей или потенциальной), профиль абонентов и предлагаемые им услуги. Использование в сети Public Ethernet различных вариантов построения сегмента абонентского доступа (xDSL по медной паре, медные или оптические ...

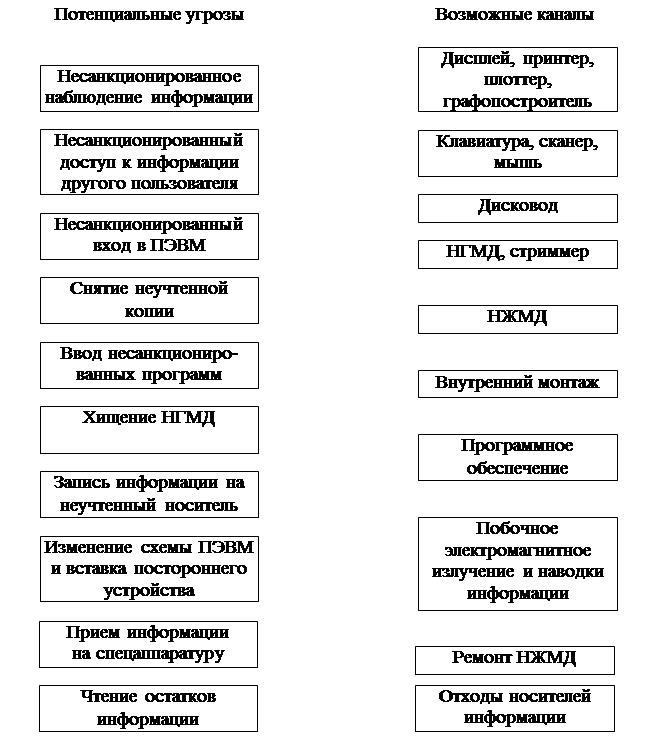

... в компьютере, мог его угадать. При формировании пароля можно прибегнуть к помощи специального устройства, которое генерирует последовательности чисел и букв в зависимости от данных, которые задает пользователь. Существуют “невидимые” файлы. Это средство защиты состоит в изменении имени файла программы в каталоге диска таким образом, чтобы затруднить работу с файлами обычными командами DOS. ...

... ИT сектор); ориентацию на потребности граждан (местное наполнение, много он-лайновых организаций, использование ИТ в повседневной жизни, преподавание ИТ в школах) и правительственных учреждений (электронное правительство); конкурентность в телекоммуникационной области; независимое регулирование этой области с обязательствами продавца обеспечить универсальность доступа; а также э-готовое общество ...

0 комментариев