Навигация

6.2. Crypton ArcMail

Средство криптографической защиты информации (СКЗИ) Crypton ArcMail обеспечивает конфиденциальность, проверку авторства и целостности файлов, каталогов и областей памяти. Crypton ArcMail в едином сервисе предоставляет функции архивирования, электронной цифровой подписи (ЭЦП) и шифрования.

Crypton ArcMail создает подписанный и/или зашифрованный архив, который можно отправлять адресату (адресатам) по открытым каналам связи, в т.ч. по сети Интернет.

Мастер ключей (доступен в версии Администратора) позволяет создавать секретные и открытые ключи и сертифицировать открытые ключи. Для генерации ключей используется датчик случайных чисел программного шифратора Crypton Emulator или аппаратного устройства КРИПТОН, в комплекте с которыми (по выбору потребителя) поставляется Crypton ArcMail.

Применяя программу интерактивной обработки файлов, можно по щелчку правой кнопки мыши вызывать функции создания зашифрованных и/или подписанных архивов, проверки подписи и расшифрования архивов, поступивших от других абонентов.

Утилита командной строки позволяет встраивать функции архивирования, шифрования и ЭЦП в продукты других разработчиков.

Crypton ArcMail поставляется как в виде прикладной программы для конечных пользователей, так и в виде библиотеки функций.

Основные характеристики

Алгоритм шифрования .......................................................... ГОСТ 28147-89

Алгоритм ЭЦП ....................................................................... ГОСТ Р 34.10-94

Алгоритм функции хэширования ...................................... ГОСТ Р 34.11-94

Длина секретного ключа, бит ................................................................. 256

Длина открытого ключа, бит ................................................... 512 или 1024

Схема управления ключами ................... асимметричная, симметричная

Возможность сертификации открытых ключей позволяет использовать Сrypton ArcMail в архитектуре PKI (Public Key Infrastructure - инфраструктура открытых ключей).

6.3. КРИПТОН-Шифрование

Позволяет шифровать файлы, обеспечивая их конфиденциальность. Зашифрованную информацию можно хранить на любых носителях (в т.ч. дисках персонального компьютера), передавать по сети Internet и другим открытым каналам связи, не опасаясь, что с содержимым зашифрованных файлов ознакомятся посторонние.

Алгоритм шифрования ..................................................... ГОСТ 28147-89

Длина ключа шифрования, бит ............................................................ 256

(количество возможных комбинаций ключей - 1077)

Количество уровней ключевой системы …………….………............. 3

(главный ключ - пользовательский/сетевой ключ - сеансовый ключ)

Схема управления ключами ............................................. симметричная

Длина пароля, символов, не менее ......................................................... 4

Мастер ключей шифрования (поставляется в версии Администратора) позволяет создавать ключи и управлять ими.

Расширение Проводника Windows обеспечивает возможность интерактивной обработки файлов: достаточно щелкнуть правой кнопкой мыши, чтобы зашифровать, расшифровать, перешифровать или уничтожить файл (с невозможностью восстановления).

Утилита командной строки позволяет встраивать функции шифрования в другие продукты (почтовые системы, системы "банк -клиент" и т.п.).

6.4. КРИПТОН-Подпись

Реализует функции электронной цифровой подписи (ЭЦП), обеспечивая проверку авторства и целостности файлов.

Электронная цифровая подпись служит аналогом подписи ответственного лица и печати организации; один и тот же файл может быть подписан несколько раз (бухгалтером, главбухом, директором и т.д.).

Возможность сертификации открытых ключей позволяет использовать КРИПТОН-Подпись в архитектуре PKI (Public Key Infrastructure - инфраструктура открытых ключей).

Алгоритм ЭЦП .................................................................. ГОСТ Р 34.10-94

Алгоритм функции хэширования ............................ ГОСТ Р 34.11-94

Длина секретного ключа, бит ............................................................... 256

Длина открытого ключа, бит ............................................ 1024

Схема управления ключами .......................................... асимметричная

Длина пароля секретного ключа, символов, не менее .................... 4

Мастер ключей подписи (поставляется в версии Администратора) позволяет создавать секретные и открытые ключи и сертифицировать открытые ключи.

Расширение Проводника Windows по щелчку правой кнопкой мыши вызывает функции простановки, проверки и удаления подписи.

Утилита командной строкипозволяет встраивать функции ЭЦП в другие продукты.

6.5. КРИПТОН-IP

Аппаратно-программный комплекс

Криптографический IP-маршрутизатор

для MS-DOS

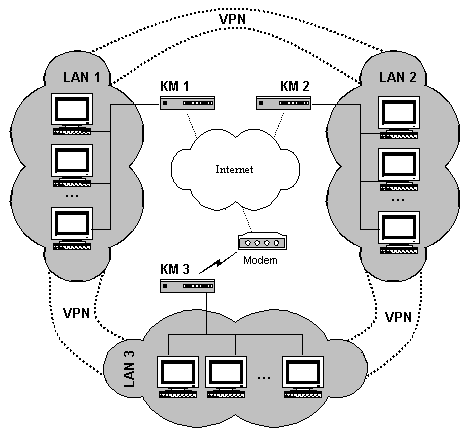

Криптографический маршрутизатор КРИПТОН-IP предназначен для построения защищенных виртуальных частных сетей (VPN), позволяющих объединять локальные компьютерные сети путем передачи данных через глобальные сети открытого доступа (например, Internet).

КРИПТОН-IP обеспечивает маршрутизацию IP-пакетов в глобальных сетях и их конфиденциальность, а также защищает локальные сети от вторжения извне.

Криптографическая защита данных реализована методом прозрачного шифрования IP-пакетов при обмене ими по открытым каналам связи. Для защиты от НСД локальных компьютерных сетей используются методы фильтрации IP-пакетов по определенным правилам с аутентификацией их источников и получателей, а также методы сокрытия IP-адресов.

КРИПТОН-IP позволяет также осуществлять криптографическую защиту файлов данных. Для контроля целостности и авторства файлов формируется их электронная цифровая подпись (ЭЦП).

Криптографическим ядром КРИПТОН-IP является аппаратный шифратор КРИПТОН-4К/16 (в программно-аппаратной конфигурации) или программный шифратор Crypton LITE (в программной конфигурации).

Программно-аппаратная конфигурация КРИПТОН-IP обладает дополнительными функциями:

Загрузка ключей со смарт-карт, минуя шину данных системного блока КМ; Наличие энергонезависимой памяти для хранения уникальных данных (ключей шифрования); Мониторинг целостности системного и прикладного ПО до загрузки ОС и в процессе работы; Разграничение доступа к программным средствам и данным с регистрацией процесса доступа в электронном журнале.Возможна работа комплекса с двумя типами ключевых систем: асимметричной (с использованием открытых ключей) или симметричной (на основе полной матрицы ключей).

При использовании асимметричной ключевой системы ключевая информация генерируется и обрабатывается с помощью программ работы с ЭЦП.

При работе с симметричной ключевой системой необходимо дополнительно использовать программно-аппаратный комплекс, предназначенный для генерации/конвертации ключевой информации и создания ключевых носителей для всех используемых в данной сети комплексов КРИПТОН-IP. ПО рекомендуется устанавливать на выделенном персональном компьютере.

В ПО применено средство криптографической защиты информации (СКЗИ) "Crypton ArcMail", имеющее сертификат ФАПСИ (регистрационный номер СФ/120-0278 от 30 июня 1999 года, выдан ООО фирма "АНКАД").

КРИПТОН-IP принят на сертификацию в ФАПСИ (в том числе для применения его в целях защиты сведений, составляющих государственную тайну).

Основные функционально-технические характеристики КРИПТОН-IP:

| Шифрование данных | алгоритм ГОСТ 28147-89 |

| Скорость шифрования данных | 1,5 Мбайт/с |

| Электронная цифровая подпись | алгоритм ГОСТ Р 34.10/11-94 |

| Производительность шифрования пакетов данных | 1,2-1,8 Мбит/с |

| Носители ключей | дискеты, смарт-карты |

| Операционная среда (ОС) компьютера | MS-DOS 6.22 и выше |

Программно-аппаратная конфигурация комплекса КРИПТОН-IP

Программа криптографической маршрутизации.Реализует методы криптографической защиты и автоматическую маршрутизацию пакетов при их приеме/передаче по сети обмена данными. Устройство криптографической защиты данных (УКЗД) КРИПТОН-4К/16.

УКЗД имеет свое локальное программное обеспечение (BIOS), которое выполняет: загрузку ключей шифрования данных до загрузки операционной среды компьютера; контроль целостности операционной среды до загрузки MS-DOS; аппаратное шифрование данных. Адаптер смарт-карт SA-101i .

Обеспечивает ввод ключевой информации в УКЗД со смарт-карт, минуя шину компьютера. Система криптографической защиты информации от НСД КРИПТОН-ВЕТО 2.0.

Обеспечивает управление процессом контроля целостности операционной среды компьютера; шифрование данных и ЭЦП; разграничение доступа к ресурсам компьютера; регистрацию событий в аппаратном журнале. Система сертифицирована Гостехкомиссией по классу 1В.

Программно-аппаратная конфигурация комплекса КРИПТОН-IP

Программа криптографической маршрутизации. Crypton Emulator для MS DOS.Комплекс обеспечивает шифрование данных (программную эмуляцию функций УКЗД КРИПТОН) и ЭЦП.

Crypton ArcMail (сертификат ФАПСИ)

Устройство криптографической защиты данных (УКЗД) КРИПТОН-4К/16. Адаптер смарт-карт SA-101i с открытой памятью. Система криптографической защиты информации от НСД КРИПТОН-ВЕТО 2.0. Программа Keys Convert Utility v2.0, конвертор ключевых систем.Программа обеспечивает генерацию полной матрицы ключей и/или их конвертацию в нужные форматы. Программа Crypton ArcMail v1.3 защиты электронных документов.

Программа обеспечивает сертификацию ключей и создание баз данных ключей.

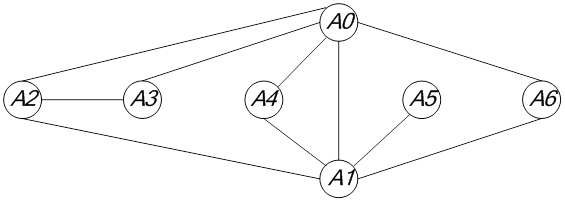

Типичная схема подключения локальной компьютерной сети к глобальной сети (Internet) с использованием криптографического маршрутизатора (КМ) КРИПТОН-IP (Рис. 6.5.1.).

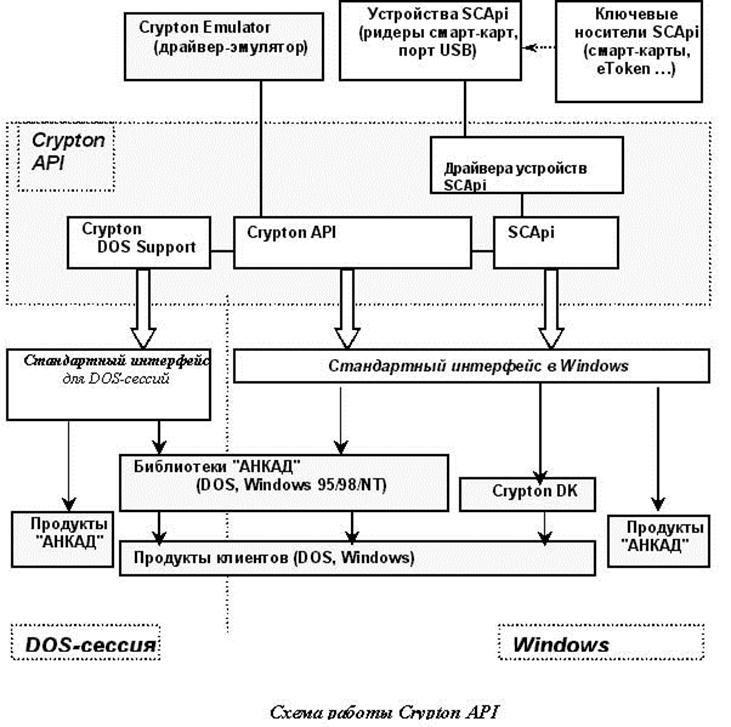

Crypton API v2.25.

Crypton API v2.25.

Рис. 6.5.1.

Данный пакет программ обеспечивает программный интерфейс к устройствам криптографической защиты данных (УКЗД) серии “Криптон” для приложений Win32 и программ ДОС в режиме эмуляции ДОС в операционных средах Windows 95/98/NT 4.0, Solaris 2.x, 7, 8 ( x86, Sparc). В состав данного пакета программ входят драйверы УКЗД для Windows 95/98/NT 4.0, драйверы поддержки ДОС-приложений в режиме эмуляции ДОС, Win32-приложение, тестирующее УКЗД.

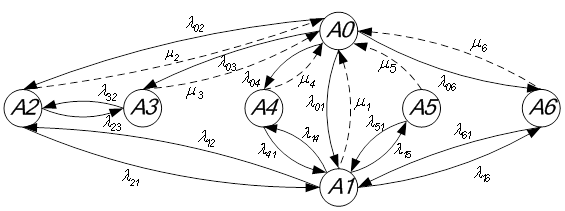

Рис. 6.5.2.

Универсальность интерфейса, предоставляемого пакетом программ Crypton API, состоит в том, что предоставляемый программам интерфейс идентичен независимо от конкретного УКЗД серии "Криптон" (или даже его программного эмулятора) и независимо от типа ключевого носителя, подключаемого через интерфейс SCApi. Эмулятор подключается к Crypton API аналогично драйверу УКЗД серии "Криптон". Схема работы Cripton API представлена Рис. 6.5.2.

6.6. КРИПТОН AncNet

Аппаратно-программный комплекс

Аппаратно-программный комплекс «КРИПТОН AncNet» предназначен для защищенной передачи данных в сети (в том числе и с высоким уровнем грифа секретности) и защиты компьютера сети от несанкционированного вмешательства посторонних лиц в его работу.

Комплекс КРИПТОН AncNet обеспечивает :

- прием и передачу кадров формата Ethernet II по протоколам семейства TCP/IP версия 4;

- шифрование данных в соответствии с ГОСТ 28147-89;

- контроль целостности передаваемой информации;

- защиту от НСД аппаратно-программных ресурсов компьютера;

- идентификацию и аутентификацию пользователя при запуске компьютера до запуска BIOS;

- контроль целостности загружаемой ОС;

- блокировку запуска компьютера при НСД;

- регистрацию событий НСД;

- аппаратную блокировку от несанкционированной загрузки операционной системы с гибкого диска и CD-ROM диска.

Основные технические характеристики :

http://www.ancud.ru/catalog/ksia.jpgСкорость передачи данных по сети ….10/100Мбит/с;

Поддерживаемые протоколы ….Fast Ethernet 802.3,

2000 Edition; 802.3U;802.3X

Сетевая среда.............100 Base-FX, 10/100Base-TX, 10Base-T, 10Base-FL

(с использованием стандартных трансиверов)

Режимы работы в сети …………….............................……Full/Half duplex

Способ защиты данных ..................................... Прозрачное шифрование

http://www.ancud.ru/catalog/zamok.jpgинформационной части IP пакета

Стандарт системной шины …….................…PCI Local bus Rev. 2.1, 2.2

Режим обмена по шине PCI……….....................................…………Bus Master

Алгоритм шифрования........................................................ ГОСТ 28147-89

Скорость шифрования ……....................……..............................9 Мбайт/с

Носитель ключевой информации.........................................Touch Memory

В состав комплекса «КРИПТОН AncNet» входят: модуль сетевого шифратора и подсистема защиты от НСД на базе аппаратно-программного модуля доверенной загрузки.

Подсистема защиты данных при передаче в сети реализована на базе Модуля сетевого шифратора и обеспечивает абонентское шифрование информации, передаваемой между компьютерами, объединенными в сеть с помощью активного и пассивного сетевого оборудования. Шифрование информационной части IP пакета реализуется аппаратно, с последующей передачей пакета в канал.

Система защиты от НСД комплекса КРИПТОН AncNet строится на базе АПМДЗ, который устанавливается на компьютер, подключенный к вычислительной сети, и обеспечивает контроль доступа пользователя к компьютеру и контроль загружаемой операционной системы (ОС).

Разграничение доступа пользователей к аппаратным ресурсам рабочего места настраивается администратором на основе настройки индивидуальных прав (полномочий) каждого пользователя.

6.7. КРИПТОН-IDE

Аппаратно-программный комплекс

Аппаратно-программный комплекс «КРИПТОН-IDE» предназначен для защиты информации на жестком магнитном диске (в том числе и с высоким уровнем грифа секретности) и защиты компьютера от несанкционированного вмешательства посторонних лиц в его работу.

Комплекс «КРИПТОН-IDE» обеспечивает :

- "прозрачное" шифрование (криптографическое преобразование) информации, передаваемой между хост-контроллером на системной плате компьютера и жёстким магнитным диском;

- шифрование данных в соответствии с ГОСТ 28147-89;

- защиту от НСД аппаратно-программных ресурсов компьютера;

- идентификацию и аутентификацию пользователя при запуске компьютера до запуска BIOS;

- контроль целостности загружаемой ОС;

- блокировку запуска компьютера при НСД;

- регистрацию событий НСД;

- аппаратную блокировку от несанкционированной загрузки операционной системы с гибкого диска, CD-ROM диска DVD-диска и с USB FLASH диска.

Основные технические характеристики :

http://www.ancud.ru/catalog/ide.jpgИнтерфейс ЖМД ………............ ATA/ATAPI -6 для IDE устройств и ANSI x3.298-1997;

Способ защиты данных ........Прозрачное шифрование

Электропитание……......………………от источников питания компьютера

Алгоритм шифрования........................................................ ГОСТ 28147-89

Скорость шифрования ……………….......................................... 70 Мбит/с

Носитель ключевой иформации................................................Touch Memory

http://www.ancud.ru/catalog/zamok.jpg

В состав комплекса «КРИПТОН - IDE» входят: модуль шифратора жёсткого диска и подсистема защиты от НСД на базе аппаратно-программного модуля доверенной загрузки.

Подсистема защиты данных при работе с жестким диском реализована на базе платы шифратора жёсткого диска и обеспечивает «прозрачное» шифрование информации, передаваемой между хост-контроллером на системной плате компьютера и жестким магнитным диском. Шифрование реализуется аппаратно.

Система защиты от НСД комплекса «КРИПТОН-IDE» строится на базе АПМДЗ, который устанавливается на компьютер и обеспечивает контроль доступа пользователя к компьютеру и контроль загружаемой операционной системы (ОС).

Разграничение доступа пользователей к аппаратным ресурсам рабочего места настраивается администратором на основе настройки индивидуальных прав (полномочий) каждого пользователя.

6.8. Crypton Disk

Средство защиты информации от несанкционированного доступа Crypton Disk подключается к шифратору (программному эмулятору или аппаратному КРИПТОНу) и позволяет создавать секретные логические диски, содержимое которых шифруется в прозрачном (незаметном для пользователя) режиме и доступно только для владельца диска. При чтении какой-либо программной информации с секретного диска эта информация расшифровывается, а при записи - зашифровывается.

Crypton Disk не требует от пользователя дополнительных усилий: для доступа к секретному диску его владельцу достаточно предъявить носитель ключей и ввести пароль. Секретный диск существует в виде файла-контейнера (можно запретить незарегистрированным пользователям случайное или преднамеренное уничтожение файлов-контейнеров); для законного владельца секретный диск предстает в виде еще одного логического диска.

Crypton Disk позволяет пользователям закрывать доступ ко всем логическим дискам по истечении установленного времени и/или комбинации горячих клавиш.

6.9. Crypton Lock

Случалось ли Вам забывать пароль для входа в операционную систему? А, может, от Вас уходил системный администратор, который не оставил своего пароля?

Или Ваши сотрудники раздают пароли для входа в сеть направо и налево, и Вы никогда не знаете, сколько пользователей находится в сети и кто они?

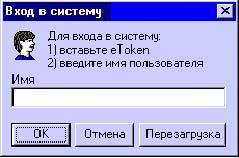

ВЫ МОЖЕТЕ ЗАБЫТЬ О ПРОБЛЕМАХ С ПАРОЛЕМ (Рис. 6.9.1.).

Модуль санкционированного доступа Crypton  Lock для Windows NT 4.0/2000 позволит Вам:

Lock для Windows NT 4.0/2000 позволит Вам:

- хранить пароль в защищенной памяти брелока e Token для шины USB;

- обеспечить вход в систему только зарегистрированных пользователей по предъявлении брелока;

- блокировать систему на время отсутствия

Рис. 6.9.1.

оператора на рабочем месте. Администратору безопасности достаточно один раз ввести пароли в память брелоков и раздать брелоки пользователям; сообщать пароли пользователям не нужно.

От пользователя потребуется лишь получить брелок (так же, например, как ключи от помещения) и предъявить его при входе в систему, сообщив свое имя для регистрации. ПАРОЛЬ ТЕПЕРЬ МАТЕРИАЛЕН, его можно хранить и учитывать, как любой материальный объект.

Для работы модуля Crypton Lock необходимы операционная система Windows NT 4.0 или 2000 и сам брелок.

При покупке брелока в Фирме АНКАД предоставляется возможность также хранить в его памяти ключи шифрования и электронной цифровой подписи для продуктов серии КРИПТОН/Crypton: КРИПТОН®Шифрование, КРИПТОН®Подпись, Crypton ArcMail, Crypton Word, Crypton Excel.

Похожие работы

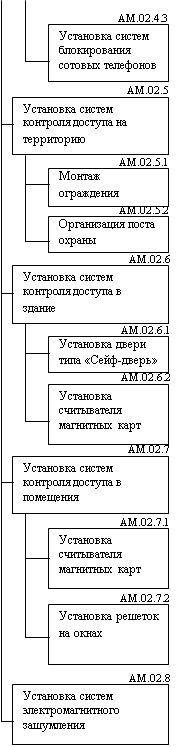

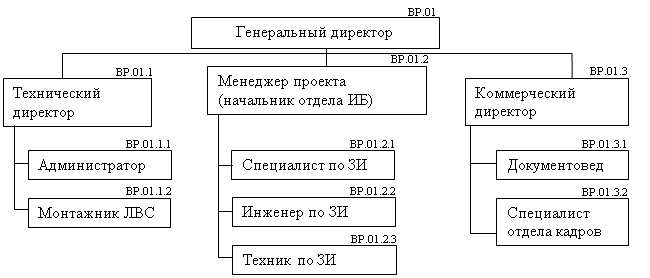

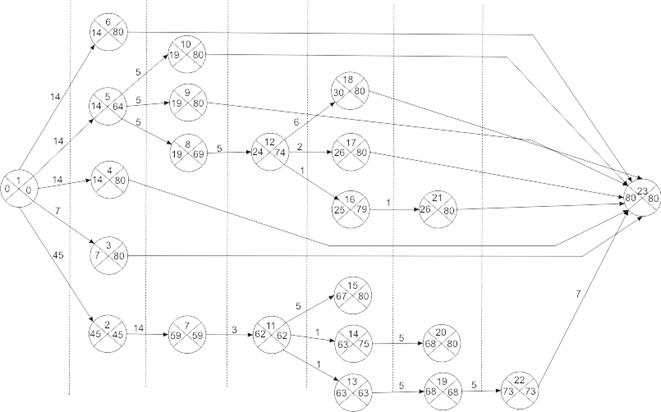

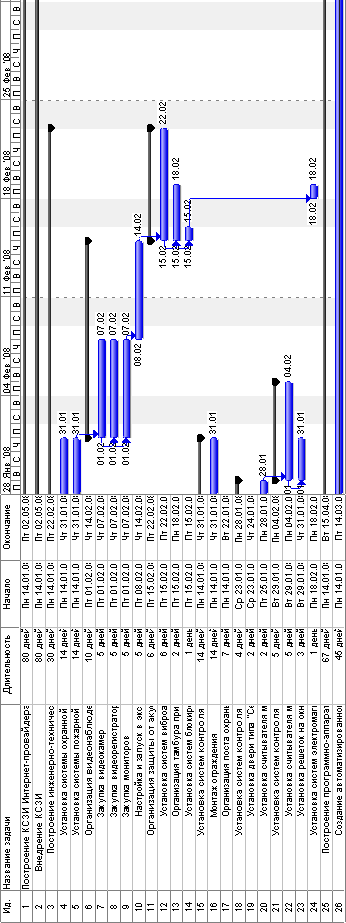

... документооборота · Программно-аппаратный комплекс для защиты от НСД «SecretNet 5.0» · Межсетевой экран «Континент» · Сервер Структура разбиения работ АМ Создание Комплексной системы защиты информации Данные мероприятия реализуются путем выполнения ряда последовательных работ, которые представлены в разделе «Структура разбиения работ». 4. ...

... и размещения средств защиты информации, при которых обеспечивается требуемый уровень защищенности предприятия от реального спектра угроз безопасности. Задача синтеза системы защиты информации на предприятии должна проводиться на основе количественных показателей, полно и достоверно отражающих уровень информационной безопасности предприятия. 1 Оценка вероятности несанкционированного доступа на ...

... на безопасность предпринимательской структуры; - оценки эффективности усилий, направленных на обеспечение безопасности бизнеса; - создания автоматизированной информационной системы и информационной базы как эффективных средств защиты. Способы получения информация об организации: - изучение официальных документов организации; - анализ сведений, распространяемых или предоставляемых самой ...

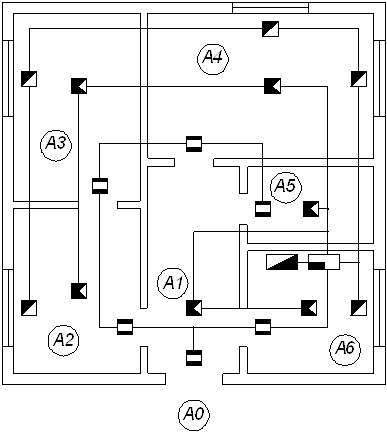

... к Интернету. Это приводит к появлению изъянов, не обнаруженных при сертификации защищенных вычислительных систем, что требует непрерывной доработки ОС. Инженерно-техническое обеспечение системы защиты информации предназначено для пассивного и активного противодействия средствам технической разведки и формирования рубежей охраны территории, здания, помещений и оборудования с помощью комплексов ...

0 комментариев