Навигация

Висновок

3.4 Висновок

Таким чином, методи доступу до загального поділюваного середовища передачі даних можна розділити на два великих класи: випадкові і детерміновані.

Випадкові методи доступу передбачають можливість захвату загального поділюваного середовища передачі даних будь-яким вузлом мережі у довільний випадковий момент часу, якщо в даний момент він вважає середовище вільним.

Детерміновані методи, навпаки, передбачають можливість надання загального середовища в розпорядження вузла мережі за суворо визначеним (детермінованим) порядком.

Розділ 4. Засоби здійснення авторізації доступу до каналів комп’ютерних мереж

4.1 Місце процесів авторизації доступу при організації інформаційних систем на основі комп’ютерних мереж

Інформація є одним з найбільш цінних ресурсів будь-якої компанії, тому забезпечення захисту інформації є одному з найважливіших і пріоритетніших завдань.

Безпека інформаційної системи (ІС) - це властивість, що укладає в здатності системи забезпечити її нормальне функціонування, тобто забезпечити цілісність і секретність інформації. Для забезпечення цілісності і конфіденційності інформації необхідно забезпечити захист інформації від випадкового знищення або несанкціонованого доступу до неї.

Під цілісністю розуміється неможливість несанкціонованого або випадкового знищення, а також модифікації інформації. Під конфіденційністю інформації - неможливість витоку і несанкціонованого заволодіння інформації, що зберігається, передаваної або такої, що приймається.

Відомі наступні джерела погроз безпеці інформаційних систем:

антропогенні джерела, викликані випадковими або навмисними діями суб'єктів;

техногенні джерела, що приводять до відмов і збоїв технічних і програмних засобів із-за застарілих програмних і апаратних засобів або помилок в ПЗ;

стихійні джерела, викликані природними катаклізмами або форс-мажорними обставинами.

У свою чергу антропогенні джерела погроз діляться:

на внутрішні (дії з боку співробітників компанії) і зовнішні (несанкціоноване втручання сторонніх осіб із зовнішніх мереж загального призначення) джерела;

на ненавмисні (випадкові) і навмисні дії суб'єктів.

Існує достатньо багато можливих напрямів витоку інформації і шляхів несанкціонованого доступу до неї в системах і мережах:

перехоплення інформації;

модифікація інформації (початкове повідомлення або документ змінюється або підміняється іншим і відсилається адресатові);

підміна авторства інформації (хтось може послати лист або документ від вашого імені);

використання недоліків операційних систем і прикладних програмних засобів;

копіювання носіїв інформації і файлів з подоланням мерів захисту;

незаконне підключення до апаратури і ліній зв'язку;

маскування під зареєстрованого користувача і привласнення його повноважень;

введення нових користувачів;

впровадження комп'ютерних вірусів і так далі.

Для забезпечення безпеки інформаційних систем застосовують системи захисту інформації, які є комплексом організаційно - технологічних мерів, програмно - технічних засобів і правових норм, направлених на протидію джерелам погроз безпеці інформації.

При комплексному підході методи протидії погрозам інтегруються, створюючи архітектуру безпеки систем. Необхідно відзначити, що будь-яка системи захисту інформації не є повністю безпечною. Завжди доводитися вибирати між рівнем захисту і ефективністю роботи інформаційних систем.

До засобів захисту інформації ІС від дій суб'єктів відносяться:

засоби захист інформації від несанкціонованого доступу;

захист інформації в комп'ютерних мережах;

криптографічний захист інформації;

електронний цифровий підпис;

захист інформації від комп'ютерних вірусів.

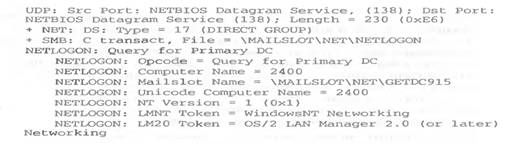

Під захистом інформації від несанкціонованого доступу понімається діставання доступу до ресурсів інформаційної системи шляхом виконання трьох процедур: ідентифікація, аутентифікація і авторизація.

Ідентифікація - привласнення користувачеві (об'єкту або суб'єктові ресурсів) унікальних імен і код (ідентифікаторів).

Аутентифікація - встановлення достовірності користувача, що представив ідентифікатор або перевірка того, що особа або пристрій, що повідомив ідентифікатор є дійсно тим, за кого воно себе видає. Найбільш поширеним способом аутентифікації є привласнення користувачеві пароля і зберігання його в комп'ютері.

Авторизація - перевірка повноважень або перевірка права користувача на доступ до конкретних ресурсів і виконання певних операцій над ними. Авторизація проводиться з метою розмежування прав доступу до мережевих і комп'ютерних ресурсів.

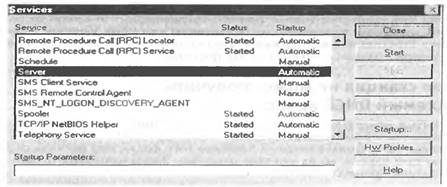

Для централізованого вирішення завдань авторизації в крупних мережах предназначена мережева служба Kerberos. Вона може працювати в середовищі багатьох популярних операційних систем. У основі цієї достатньо громіздкої системи лежить декілька простих принципів.

У мережах, що використовують систему безпеки Kerberos, всі процедури аутентифікації між клієнтами і серверами мережі виконуються через посередника, якому довіряють обидві сторони аутентифікаційного процесу, причому таким авторитетним арбітром є сама система Kerberos.

У системі Kerberos клієнт повинен доводити свою автентичність для доступу до кожної служби, послуги якої він викликає.

Всі обміни даними в мережі виконуються в захищеному вигляді з використанням алгоритму шифрування.

Мережева служба Kerberos побудована по архітектурі клієнт-сервер, що дозволяє їй працювати в найскладніших мережах. Kerberos-клиент встановлюється на всіх комп'ютерах мережі, які можуть звернеться до якої-небудь мережевої служби. У таких випадках Kerberos-клиент від імені користувача передає запит на Kerberos-сервер і підтримує з ним діалог, необхідний для виконання функцій системи Kerberos.

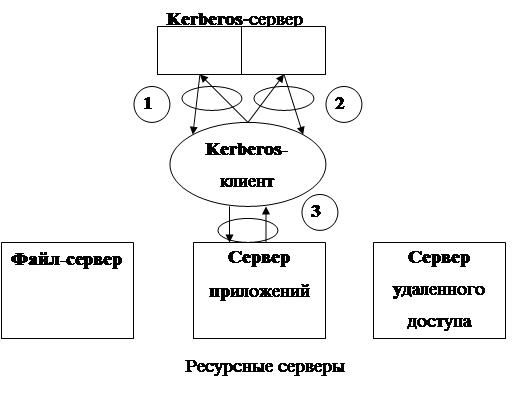

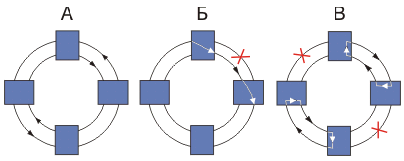

Отже, в системі Kerberos є наступні учасники: Kerberos-сервер, Kerberos-клиент і ресурсні сервери (рис. 4.1). Kerberos-клиенты намагаються дістати доступ до мережевих ресурсів – файлів, додатком, принтеру і так далі Цей доступ може бути наданий, по-перше, тільки легальним користувачам, а по-друге, за наявності у користувача достатніх повноважень, визначуваних службами авторизації відповідних ресурсних сервер, – файловим сервером, сервером додатків, сервером друку.

|

Рис. 4.1. Три етапи роботи системи Kerberos

Проте в системі Kerberos ресурсним серверам забороняється «безпосередньо» приймати запити від клієнтів, їм дозволяється починати розгляд запиту клієнта тільки тоді, коли на це поступає дозвіл від Kerberos-сервера. Таким чином, шлях клієнта до ресурсу в системі Kerberos складається з трьох етапів:

Визначення легальності клієнта, логічний вхід в мережу, отримання дозволу на продовження процесу діставання доступу до ресурсу.

Отримання дозволу на звернення до ресурсного сервера.

Отримання дозволу на доступ до ресурсу.

Для вирішення першого і другого завдання клієнт звертається до Kerberos-серверу. Кожне з цих завдань вирішується окремим сервером, що входить до складу Kerberos-сервера. Виконання первинної аутентифікації і видача дозволу на продовження процесу діставання доступу до ресурсу здійснюється так званим аутентифікаційним сервером (Authentication Server, AS). Цей сервер зберігає в своїй базі даних інформацію про ідентифікатори і паролі користувачів.

Другу задачу, пов'язану з отриманням дозволу на звернення до ресурсного сервера, вирішує інша частина Kerberos-сервера – сервер квитанцій (Ticket-Granting Server, TGS). Сервер квитанцій для легальних клієнтів виконує додаткову перевірку і дає клієнтові дозвіл на доступ до потрібного йому ресурсному серверу, для чого наділяє його електронною формою-квитанцією. Для виконання своїх функцій сервер квитанцій використовує копії секретних ключів всіх ресурсних серверів, які зберігаються у нього в базі даних. Окрім цих ключів сервер TGS має ще один секретний DES-ключ, який розділяє з сервером AS.

Третє завдання – отримання дозволу на доступ безпосередньо до ресурсу – вирішується на рівні ресурсного сервера.

Вивчаючи досить складний механізм системи Kerberos, не можна не задатися питанням: який вплив роблять всі ці численні процедури шифрування і обміну ключами на продуктивність мережі, яку частину ресурсів мережі вони споживають і як це позначається на її пропускній спроможності?

Відповідь вельми оптимістична – якщо система Kerberos реалізована і конфігурована правильно, вона трохи зменшує продуктивність мережі. Оскільки квитанції використовуються багато разів, мережеві ресурси, що витрачаються на запити надання квитанцій, невеликі. Хоча передача квитанції при аутентифікації логічного входу декілька знижує пропускну спроможність, такий обмін повинен здійснюватися і при використанні будь-яких інших систем і методів аутентифікації. Додаткові ж витрати незначні. Досвід впровадження системи Kerberos показав, що час відгуку при встановленій системі Kerberos істотно не відрізняється від часу відгуку без неї – навіть в дуже великих мережах з десятками тисяч вузлів. Така ефективність робить систему Kerberos вельми перспективною.

Серед вразливих місць системи Kerberos можна назвати централізоване зберігання всіх секретних ключів системи. Успішна атака на Kerberos-сервер, в якому зосереджена вся інформація, критична для системи безпеки, приводить до краху інформаційного захисту всієї мережі. Альтернативним рішенням могла б бути система, побудована на використанні алгоритмів шифрування з парними ключами, для яких характерний розподілене зберігання секретних ключів.

Ще однією слабкістю системи Kerberos є те, що початкові коди тих застосувань, доступ до яких здійснюється через Kerberos, мають бути відповідним чином модифіковані. Така модифікація називається «керберизацией» додатку. Деякі постачальники продають «керберизированные» версії своїх застосувань. Але якщо немає такої версії і немає початкового тексту, то Kerberos не може забезпечити доступ до такого застосування.

Похожие работы

... ї комп’ютерної мережі авіакомпанії «Північна компанія» 2.3.1 Програмний пакет проектування і моделювання гетерогенних комп'ютерних мереж NetCracker Professional Призначення системи: автоматизоване проектування і моделювання локальних і корпоративних комп'ютерних мереж в цілях мінімізації витрат часу і засобів на розробку, верифікацію проектів. Функції: створення проекту мережі; анімаційне ...

... збір даних про організацію, який полягає в пошуку всіх відомостей, які хакер може зібрати про комп'ютерну систему, що атакується. Мається на увазі інформація, що містить звіт про комп'ютерну мережу організації. На хакреських сайтах можна знайти файли з результатами сканування широкого діапазону телефонних номерів. У цих файлах можна знайти безліч відомостей про телефони різних організацій з вказі ...

... ів важко визначити, оскільки офіційна статистика відсутня та ігноруються такі важливі його фактори, як місцеве виробництва та тіньовий ринок. Дослідивши ринок комп’ютерної техніки міста, я відібрав 76 організацій, які займаються продажем комп’ютерів та комплектуючих і наданням супровідних послуг (їх адреси і назви в додатку 1). Всіх продавців комп’ютерної техніки в Рівному можна поділити на 3 ...

... сучасного справочинства є переведення його на державну мову, та впровадження новітніх комп’ютерних технологій. Розділ 2 ПРАКТИЧНІ АСПЕКТИ ПРОБЛЕМИ ВИКОРИСТАННЯ КОМП¢ЮТЕРНИХ ТЕХНОЛОГІЙ В СУЧАСНОМУ ДІЛОВОДСТВІ 2.1 Використання комп’ютерних технологій на етапі документування Документування управлінської діяльності охоплює всі процеси, що відносяться до запису (фіксації) на різних нос ...

0 комментариев