Навигация

В плоскости управления (с использованием канала сигнализации)

1. В плоскости управления (с использованием канала сигнализации).

2. В плоскости пользователя (с использованием канала данных, установленного сигнализацией ранее).

В первом случае агенты защиты добавляют к сигнальному сообщению информационный элемент служб защиты (Security Services Information Element, SSIE).

Во втором случае протокол SME реализуется через установленное соединение между пользователями сети ATM. При этом на время действия протокола обмена сообщениями защиты передача данных пользователей блокируется.

В случае если часть элементов сети не поддерживает протокол SME с использованием сигнализации, то допускается комбинированное применение обоих вариантов. То есть, часть сети применяет протокол SME в плоскости управления (сигнализации), а другая в плоскости пользователей.

Передача ячеек защиты OAM используется только для поддержания соединений защиты и применяется после завершения протокола SME.

4.1 Защита информации в плоскости пользователя 4.1 Сервисные службы защиты информации плоскости пользователя

Аутентификация плоскости пользователя или аутентификация объекта – эта служба отвечает за определение идентичности вызывающего и/или вызываемого пользователей оригиналу. Аутентификация является основной для установления надежных соединений. Данная служба является базовой для остальных служб защиты.

Аутентификация может быть как взаимной (симметричной), так и односторонней (асимметричной). В первом случае оба пользователя аутентифицируются друг для друга. При односторонней аутентификации только один пользователь аутентифицируется для другого.

Аутентификация обеспечивается через обмен информацией между агентами безопасности, которые обмениваются между собой сообщениями безопасности (Security Message Exchange, SAsme). В свою очередь, обмен сообщениями безопасности возможен либо в плоскости сигнализации, либо в плоскости пользователя. Рисунки 3.1 и 3.2, соответственно, показывают уровневые модели аутентификации основанной на сигнализации и полосовой (функционирующей непосредственно в полосе данных).

Конфиденциальность плоскости пользователя обеспечивается криптографическими механизмами, которые защищают данные «пользователя» в виртуальных каналах и трактах от несанкционированного вскрытия. Данная служба функционирует на уровне ячеек АТМ. При этом шифруется только пользовательская часть ячейки ATM.Заголовок ячейки передается незашифрованным.

Достоверность данных или «оригинальная аутентификация данных» плоскости пользователя обеспечивается механизмом, который позволяет определять умышленную модификацию данных. Данная служба функционирует между пользователями на уровне AAL (для AAL ¾ и AAL 5) и может быть реализована в двух вариантах:

1) достоверность данных без защиты от повторной модификации;

2) достоверность данных с защитой от повторной модификации.

В первом случае источник перед передачей добавляет криптографическую характеристику в конце каждой AAL SDU. Эта характеристика вычисляется по всем AAL SDU. Этот вариант реализации достоверности данных полезен для протоколов верхнего уровня, которые обеспечивают свою собственную нумерацию последовательности (например TCP), без добавления заголовка, требуемого для дублирования данной функции на уровне AAL.

Второй вариант реализации достоверности данных детектирует и отбраковывает «старые» или «переупорядоченные» AAL-SDU. Это достигается сначала добавлением номера последовательности в конце каждой AAL-SDU, а затем вычислением характеристики для совокупности AAL-SDU, включая номера последовательности. Это характеристика, которая защищает и AAL-SDU и номер последовательности, затем добавляется к общей AAL-SDU (которая включает номер последовательности). Этот метод обеспечивает защиту приложений ATM, которые не осуществляют свою собственную нумерацию последовательности.

Контроль доступа плоскости пользователя – это применение набора правил для запроса услуги. Эти правила могут зависеть от атрибутов вызывающего объекта, таких как идентичность, атрибутов соответствующих параметров, таких как целевой адрес, системных атрибутов, таких как время и история предыдущих запросов данным или другими объектами клиента. Правила контроля доступа могут быть предикатом, сформированным всеми этими атрибутами. Если предикат удовлетворен, то запрашиваемая служба (услуга) предоставляется, если предикат не удовлетворен, то запрашиваемая служба не предоставляется.

Контроль доступа плоскости пользователя требует механизмов для транспортировки информации контроля доступа, используемой во время установления соединения, так как механизмы внутри компонентов АТМ используют эту информацию, чтобы определить нужно ли предоставлять доступ к соединению. Контроль доступа плоскости пользователя может основываться на метках защиты (например, стандартные метки защиты [10]), идентичности источника или получателя, времени дня, типе службы, полях вышележащего протокола (например, протокол Интернет), или на других параметрах, которые могут быть определены во время установления соединения.

Контроль доступа плоскости пользователя обеспечивается на уровне АТМ.

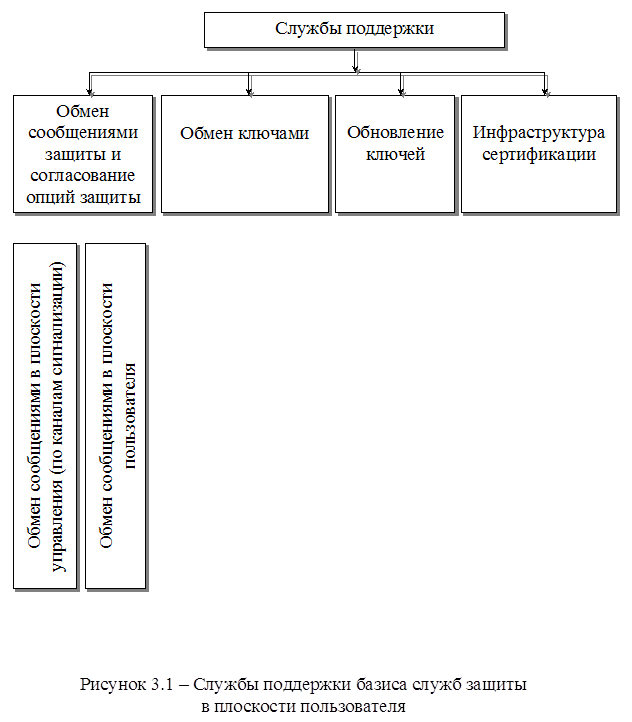

4.2 Службы поддержкиПеречисленные в 3.1 службы защиты информации, которые часто называют базисом служб защиты. Помимо данного базиса существуют также службы поддержки, которые необходимы для обеспечения масштабируемости и повышения эффективности базиса служб защиты (Рисунок 3.1):

· обмен сообщениями защиты и согласование опций защиты

· обмен ключами

· обновление ключей

· инфраструктура сертификации.

Обмен сообщениями защиты и согласование. Для того чтобы предоставить большинство служб, описанных выше, должны передаваться сообщения между вовлеченными агентами защиты (SA). Данная спецификация описывает два метода обмена сообщениями защиты – обмен сообщениями по сигнализации UNI 4.0 и обмен сообщениями in-band (т.е. обмен сообщениями защиты по уместному виртуальному каналу плоскости пользователя).

Эти методы обмена сообщениями также обеспечивают механизм для согласования опций защиты. Т.к. требования защиты различные для разных организаций, важно обеспечить ассортимент служб защиты, алгоритмов и длительностей ключей, которые соответствуют широкой области потребностей защиты. Кроме того, законы экспорта и/или импорта некоторых стран накладывают ограничения, через которые зашифрованные продукты могут импортироваться/экспортироваться. По этим причинам механизмы защиты АТМ поддерживают множественные службы защиты, алгоритмы и длительности ключей. Для того чтобы агент защиты соответствовал общим параметрам защиты (таким как алгоритмы и длительности ключей), эти методы обмена сообщениями защиты обеспечивают согласование этих параметров как часть процедуры установления защиты для VC.

Обмен ключами – это механизм, посредством которого два агента защиты обмениваются секретными ключами для служб конфиденциальности и/или достоверности. Для того чтобы противостоять атакам типа «человек в середине», обмен ключом обычно связан со службой аутентификации. Это может быть осуществлено путем включения «конфиденциального» ключа внутри параметров обмена потоков аутентификации.

Также как аутентификация, обмен ключом представлен и для симметричных (секретный ключ) и для асимметричных (публичный ключ) алгоритмов. Кроме того, обмен ключом может быть двунаправленным (два пути) и однонаправленным (один путь).

Обновление ключа сеанса. Ключи сеанса – это ключи, используемые напрямую для обеспечения служб конфиденциальности и достоверности плоскости пользователя через виртуальные каналы АТМ. Так как скорость данных может быть высокой в VC, крайне необходимо периодически менять ключи, чтобы избежать «повторного использования ключа». Данная спецификация определяет службу обновления ключа сеанса, которая обеспечивает эту возможность.

Эта служба представлена в двух фазах – фаза обмена ключом сеанса и фаза смены ключа сеанса. Фаза обмена ключом сеанса использует «мастер ключ», которым обмениваются при установлении соединения (используя службу обмена ключом), чтобы зашифровать новый ключ сеанса. При приеме зашифрованного ключа сеанса, приемник расшифровывает ключ сеанса, используя общий мастер ключ, и сохраняет его для второй фазы – смены ключа.

Инфраструктура сертификации. В криптосистеме публичного ключа каждая сторона (агент защиты) Х имеет пару ключей: один – публично известный – «публичный ключ» Х (РКХ), и другой, известный только Х – «приватный ключ» Х (SKX). Для того, чтобы сторона А послала секретную информацию стороне В (или чтобы сторона могла проверить характеристику, переданную стороной В), А должна получит публичный ключ В, РКВ. Хотя РКВ – публичный, по определению, никакая сторона Х не должна иметь возможность заменить РКВ на другой (например РКХ). Чтобы предотвратить такого рода воздействия, публичным ключом можно обмениваться в форме «сертификата».

Сертификат содержит имя стороны, ее публичный ключ и некоторую дополнительную информацию и обозначается доверяющей стороной, «орган сертификации» (СА). Эта характеристика жестко связывает публичный ключ с предметной стороной. Любая сторона, имеющая доступ к публичному ключу СА может проверять подлинность сертификата (путем проверки характеристики СА в сертификате) и использовать публичный ключ, который сертифицирован. Один раз отмеченные сертификаты могут передаваться через коммутаторы сообщений не поддерживающие защиту.

4.2 Защита информации плоскости управления 4.2 Сервисные службы защиты информации плоскости управленияПлоскость контроля – это механизм, который позволяет устройствам конфигурировать сеть, чтобы добиться определенных целей (например, установить коммутируемый виртуальный канал). Так как сообщение плоскости контроля могут влиять на состояние и работоспособность сети, их защита крайне важна.

В данной спецификации защиты определен механизм сигнализации, который может обеспечить устойчивую криптографическую достоверность данных с защитой от повторного воспроизведения/переупорядочивания. Этот механизм позволяет объектам плоскости контроля АТМ проверять источник и содержимое сигнальных сообщений до того, как этот источник выделяется по запросу.

Аутентификация и достоверность плоскости контроля – это службы защиты АТМ, которые увязывают сообщения сигнализации АТМ с его источником. Путем создания такой увязки, получатель сообщения может конфиденциально проверить, что сообщение было отправлено именно заявленным источником. Это обеспечивает механизм, который снижает количество воздействий. Например, воздействия, направленные на разрыв активного соединения путем скрытого ввода сообщений RELEASE или DROP PARTY, могут быть предотвращены, если для канала сигнализации обеспечена аутентификация. Эта служба также защищает и от умышленной модификации. В данной спецификации определен механизм аутентификации достоверности плоскости контроля между соседними объектами сигнализации. Используемый механизм идентичен механизму, применяемому для достоверности данных с защитой от повторного воспроизведения/переупорядочивания для плоскости пользователя.

4.3 Защита информации плоскости менеджмента 4.3 Сервисные службы защиты информации плоскости менеджментаприложение 1 англо-русский словарь

A

| Access control Authentication | Контроль доступа Аутентификация |

C

| Certification authority Ciphertext interface Confidentiality Cryptographic system | Орган сертификации Интерфейс зашифрованного текста Конфиденциальность Криптографическая система |

D

| DES DH DSA DSS | Digital signature Data Encryption Standard Diffie-Hellman Digital Signature Algorithm Digital Signature Standard | Цифровая подпись Стандарт шифрования данных Алгоритм совпадения ключа Алгоритм цифровой подписи Стандарт цифровой подписи |

E

| ECB ECC ECKAS-DH ECDSA-like ESIGN | Electronic CodeBook Elliptic Curve Cryptosystem Elliptic Curve Key Agreement Scheme - Diffie-Hellman Elliptic Curve Digital Signature Algorithm Efficient digital SIGNature scheme | Электронная книга кодов Криптосистема с эллиптической характеристикой Схема совпадения ключей с эллиптической характеристикой Diffie-Hellman Алгоритм цифровой подписи с эллиптической характеристикой Эффективная схема цифровой подписи |

F

| FEAL | Fast Data Encipherment Algorithm | Алгоритм быстрого шифрования данных |

H

| HMAC H-SHA and H-SHA-1 | Hashed Message Authentication Code HMAC using the SHA-1 hash algorithm | Кэшированный код аутентификации сообщений HMAC, использующий кэш-алгоритм SHA -1 |

I

| ISO | In-Band Message Exchange Initiator Integrity International Organization Standardization | Обмен сообщениями в полосе Инициатор Достоверность Международная организация по стандартизации |

K

| Key Key Exchange | Ключ Обмен ключом |

L

| LIJ | Leaf Initiated Join | Наращивание, инициируемое получателем информации |

M

| MAC | Message Authentication Code | Код аутентификации сообщений |

N

| NIST | (U.S.) National Institute of Standards and Technology | (США) Национальный институт стандартов и технологий |

P

| Packet-filtering Router Plaintext Interface Private Key Proxy Server Public Key | Маршрутизатор фильтрующий пакеты Интерфейс обычного текста Приватный ключ Прокси - сервер Ключ общего пользования |

R

| Replay Prevention Responder | Предотвращение повторного воспроизведения Отвечающий |

S

| SA SAS SHA-1 SME SSCOP SSIE | Security Agent Security Association Security Association Section Secure Hash Algorithm (Revision 1) Secret Key Security Message Exchange Security Negotiation Service Specific Connection Oriented Protocol Signaling-Based Message Exchange Security Services Information Element | Агент защиты Соединение защиты Секция защиты связи Защитный кэш-алгоритм (первая редакция) Секретный ключ Обмен сообщением защиты Согласование защиты Служебно-ориентированный протокол с установлением соединения Обмен сообщениями, основанный на сигнализации Информационный элемент служб защиты |

Список сокращений

| ВК ВТ ИВК ИВТ ИТ МСЭ-Т ОК ТПС УИ УК УП | Виртуальный Канал Виртуальный Тракт Идентификатор Виртуального Канала Идентификатор Виртуального Тракта Информационная Технология сектор по стандартизации Телекоммуникаций Международного Союза Электросвязи Общие Критерии Тракт Передачи Сообщения Узел-Источник Узел Коммутации Узел-Получатель |

список литературы

1 Федеральный закон «Об информации, информатизации и защите информации» принят Государственной Думой 25 января 1995 г. № 24 – ФЗ.

2 ГОСТ Р 50922-96. Защита информации. Основные термины и определения.

3 Новиков С.Н. Методы маршрутизации в цифровых широкополосных сетях связи: Ч. 1 / Учебное пособие. ¾ Новосибирск: 2001.¾ 84 с.: ил.

4 Новиков С.Н. Методы маршрутизации в цифровых широкополосных сетях связи: Ч. 2 / Учебное пособие. ¾ Новосибирск: 2002.¾ 62 с.: ил.

5 Evaluation Criteria for IT Security. Part 1: Introduction and general model. -- ISO/IEC 15408-1: 1999

6 Evaluation Criteria for IT Security. Part 2: Security functional requirements. -- ISO/IEC 15408-2: 1999

7 Evaluation Criteria for IT Security. Part 3: Security assurance requirements. -- ISO/IEC 15408-3: 1999

8 ГОСТ Р ИСО/МЭК 15408-2001. Методы и средства обеспечения безопасности. Критерии оценки безопасности ИТ (часть1, часть 2, часть3).

9 ATM Security Specification Version 1.0 ¾ ATM Forum ¾ af-sec-0100.000, february, 1999.

10 ATM Security Specification Version 2.0 ¾ ATM Forum ¾ af-sec-0100.002, february, 2002.

11 Иванов М.А. Криптографические методы защиты информации в компьютерных системах и сетях. М.: КУДИЦ-ОБРАЗ, 2001 – 368 с.

12 ITU-T Recommendation X.509 «The Directory: Authentication Framework», 1993.

13 Interim Inter-switch Signaling Protocol (IISP) Specification v1.0 ¾ ATM Forum ¾ af-pnni-0026.000, december, 1994.

Похожие работы

... сети также стоит использовать виртуальные каналы сетей пакетной коммутации. Основные достоинства такого подхода - универсальность, гибкость, безопасность 4. Обеспечение безопасности в корпоративных сетях В результате изучения структуры информационных сетей (ИС) и технологии обработки данных разрабатывается концепция информационной безопасности ИС предложенная в работе профессора Х.А. ...

... дипломного проекта, также был проведён обзор рынка существующих информационных систем, решающих задачи автоматизации предприятия. Результатом данной квалификационной работы является разработка информационной системы учета товаров на примере АГЗС «Северного объединения по эксплуатации газового хозяйства». В процессе выполнения работы были составлены алгоритмы, необходимые для работы системы, был ...

... информации и дезорганизации работы абонентских пунктов; - организационно-технические мероприятия, направленные на обеспечение сохранности конфиденциальных данных. 2. Основные методы и средства защиты информации в сетях Разобрать подробно все методы и средства защиты информации в рамках ВКР просто невозможно. Охарактеризую только некоторые из них. 2.1 Физическая защита информации К ...

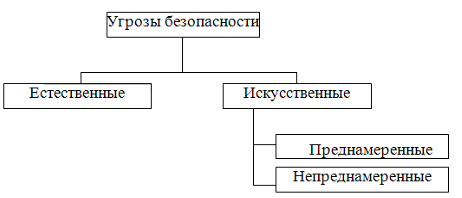

... , в которые преступники хотят вмешаться, так и для планирования методов совершения преступления. Таким образом, осуществляется «оптимизация» способа совершения преступления.[2] 1.3 Методы защиты информации Для решения проблем защиты информации в сетях прежде всего нужно уточнить возможные причины сбоев и нарушений, способные привести к уничтожению или нежелательной модификации данных. К ним ...

0 комментариев