Навигация

Проверка знаний учащихся и подведение итогов урока

4. Проверка знаний учащихся и подведение итогов урока

Учащимся задаются следующие вопросы:

· Какие типы угроз различают по цели воздействия?

· Какая направленность у этих угроз?

· Какие действия может осуществлять нарушитель?

Самые активные учащиеся получают оценку.

5. Домашнее задание

Выучить данную тему.

В Интернете найти историю о реальной ситуации из жизни на одну из вышеперечисленных угроз и описать её.

Приложение 3

Тема урока: История развития криптографической защиты.

Основные понятия криптографии.

Цель: сформулировать основные понятия криптографической защиты; сформировать представление о появлении криптографии и некоторых её видах.

Требования к знаниям:

Учащиеся должны знать:

· Основные понятия криптографии;

· исторические факты возникновения и применения криптографии.

Оборудование урока: Персональные компьютеры.

Программное обеспечение: Microsoft PowerPoint.

Ход урока

1. Сообщение темы и цели урока

Учитель сообщает учащимся тему и цели урока.

2. Актуализация знаний

Опросить учащихся по заданной на дом теме:

· Что вы понимаете под идентификацией?

· Что вы понимаете под понятием аутентификация?

· Приведете примеры идентификации и аутентификация.

3. Объяснение нового материала

Учитель

Основные понятия

Криптография — наука о методах преобразования (шифрования) информации с целью ее защиты от злоумышленников.

Шифр — способ (метод), преобразования информации с целью ее защиты от незаконных пользователей.

Стеганография — набор средств и методов сокрытия факта передачи сообщения.

Стеганография скрывает сам факт передачи сообщения, а криптография считает, что сообщение (в шифрованном виде) доступно незаконному пользователю, но он не может извлечь из этого сообщения защищаемую информацию.

Первые следы стеганографических методов теряются в глубокой древности. Известен сообщение и после отрастания волос раба отправляли к адресату.

Широко применяется современный метод “микроточки ”: сообщение записывается с помощью современной техники на очень маленький носитель — “микроточку”, которая пересылается с обычным письмом, например, над маркой или где-нибудь в другом заранее обусловленном месте. Один типичный стеганографический прием тайнописи — акростих. Акростихом называется такая организация стихотворного текста, при которой, например, начальные буквы каждой строки образуют скрываемое сообщение.

Сейчас в связи с широким применением компьютера применяются различные методы

кодирования защищаемой информации внутри больших ее объемов . В отличие от стеганографии, криптография занимается методами преобразования информации, которые должны воспрепятствовать противнику в извлечении ее из перехватываемых сообщений. При этом по каналу связи передается уже не сама защищаемая информация, а результат ее преобразования с помощью шифра или кода, и для противника возникает сложная задача вскрытия шифра или кода.

Вскрытие шифра — процесс получения защищаемой информации (открытого текста) из шифрованного сообщения (шифртекста) без знания примененного шифра.

Шифрование — процесс применения шифра и защищаемой информации, т.е. преобразование защищаемой информации в шифрованное сообщение с помощью определенных правил, содержащихся в шифре.

Дешифрирование — процесс, обратный шифрованию, и заключающийся в преобразовании шифрованного сообщения в защищаемую информацию с помощью определенных правил, содержащихся в шифре.

Под ключом в криптографии понимают сменный элемент шифра, который применяют для шифрования конкретных сообщений.

Одно из центральных мест в понятийном аппарате криптографии занимает такое понятие, как стойкость шифра. Под стойкостью шифра понимают способность шифра противостоять всевозможным методам вскрытия. Качественно понять его довольно легко, но получение строгих доказуемых оценок стойкости для каждого конкретного шифра все еще остается нерешенной проблемой. Это объясняется тем, что до сих пор нет математических результатов, необходимых для решения такой проблемы. Поэтому стойкость конкретного шифра оценивается только путем всевозможных попыток его вскрытия и зависит от квалификации криптоаналитиков, вскрывающих шифр. Подобную процедуру называют проверкой криптостойкости.

Криптология — наука, состоящая из двух направлений: криптографии и криптоанализа. Криптоанализ — это наука (и практика ее применения) о методах и способах вскрытия шифров. Соотношение криптографии и криптоанализа очевидно: криптография — это защита, т.е. разработка шифров, а криптоанализ — нападение, т.е. вскрытие шифров. Стойкость разработанного шифра можно доказать с помощью проведения различных попыток вскрытия шифра, становясь мысленно в положение противника.

История криптографии

Долгое время занятие криптографией было уделом одиночек. Среди них были одаренные ученые, дипломаты и священнослужители . Известны случаи, когда криптографию считали даже черной магией. Этот период развития криптографии, как искусства, длился с незапамятных времен до начала XX века, когда появились первые шифровальные машины. Понимание математического характера решаемых криптографических задач пришло только в середине XX века, после работ выдающегося американского ученого К. Шеннона. Свой след в истории криптографии оставили многие хорошо известные исторические личности.

Первые сведения об использовании шифров в военном деле связаны с именем спартанского полководца Лисандра (шифр “Сциталь”, V век д.н.э). Цезарь использовал в переписке шифр, который вошел в историю как “шифр Цезаря”. В древней Греции был изобретен вид шифра, который в дальнейшем назывался “Квадрат Полития”. Братство франкмасонов с момента своего возникновения (VIII век) разработало и использовало целую систему особых шифров.

Одну из первых книг по криптографии написал И. Тритемий (1462-1516 гг.) живший в Германии. В 1566 г. известный механик и математик Д. Кардано опубликовал работу с описанием изобретенной им системы шифрования (“ решетка Кардано”). Франция XVI века оставила в истории криптографии шифры короля Генриха IX и Ришелье. В России наиболее известным шифром является “цифровая азбука” 1700 года, автором которой был Петр I. Некоторые сведения о свойствах шифров и их применения могло найти в художественной литературе и кино.

Рассмотрим более подробно некоторые примеры.

Шифр “Сциталь”. Этот шифр известен со времен войны Спарты и Персии против Афин. Спартанский полководец Лисандр подозревал персов в измене, но не знал их тайных планов. Его агент в стане персов прислал шифрованное сообщение, которое позволило Лисандру опередить персов и разгромить их. Шифрованное сообщение было написано на поясе официального гонца от персов следующим образом: агент намотал пояс на сциталь (деревянный цилиндр определенного диаметра) и написал на поясе сообщение вдоль сциталя; потом он размотал пояс и получилось, что поперек пояса в беспорядке написаны буквы. Гонец не догадался, что узор на его красивом поясе на самом деле содержит зашифрованную информацию. Лисандр взял сциталь такого же диаметра, аккуратно намотал на него пояс и вдоль сциталя прочитал сообщение от своего агента. Отметим, что в этом шифре преобразование открытого текста в шифрованный заключается в определенной перестановке букв открытого текста. Поэтому класс шифров, к которым относится и шифр “Сциталь”, — это перестановочные шифры.

Шифр Цезаря. Этот шифр реализует следующие преобразования открытого текста: каждая буква открытого текста заменяется третьей после нее буквой в алфавите, который считается по кругу, т.е. после буквы “ я” следует буква “ а”. Поэтому класс шифров, к которым относится и шифр Цезаря, — это подстановочные шифры. Например, открытый текст КРИПТОГРАФИЯ при таком способе шифрования преобразуется в шифртекст НУЛТХСЕУГЧЛВ. Отметим, что Цезарь заменял букву третьей после нее буквой, но можно заменять и пятой, и любой другой. Главное, чтобы тот, кому посылается шифрованное сообщение, знал эту величину сдвига.

Шифр Виженера. Этот шифр относится к семейству полиалфавитных подстановочных шифров. Его удобнее всего представить, как шифр Цезаря с переменной величиной сдвига. Чтобы знать, на сколько сдвигать очередную букву открытого текста, заранее оговаривается способ запоминания сдвигов. Для этой цели используется ключевое слово, каждая буква которого своим номером в алфавите указывает величину сдвига. Ключевое слово повторяется столько раз, сколько нужно для замены всех букв открытого текста. Например, если ключевое слово ВАЗА, а открытый текст — КРИПТОГРАФИЯ, значит, ключевое слово даст следующую последовательность сдвигов букв открытого текста 319131913191. При таком способе шифрования открытый текст преобразуется в шифротекст НССРХПЛСГХСА. Дальнейшее развитие идеи ключевого слова, а именно идея запоминать способ преобразования открытого текста с помощью какой-либо книги, привело к возникновению различных видов так называемых книжных шифров.

Результаты криптографических исследований реализуются сейчас в виде шифрующих устройств, встроенных в современные системы связи. Поэтому криптографы ограничены в выборе средств тем уровнем техники и технологии, который достигнут на данный момент. Такая зависимость отражается и на выборе используемого в криптографии математического аппарата. Условно можно выделить три принципиально разных этапа в развитии математического аппарата криптографии.

До 40-х годов XX века применялись только электромеханические шифромашины, поэтому и спектр математических преобразований был ограничен, в основном, методами комбинаторного анализа и теории вероятностей.

После появления электронной техники, а тем более компьютеров, сильно изменился и математический аппарат криптографии. Получили развитие прикладные идеи и методы теории информации, алгебры, теории конечных автоматов.

Работы Диффи и Хеллмана (70-е годы) послужили толчком для бурного развития новых направлений математики: теории односторонних функций, доказательств с нулевым разглашением. В наше время прогресс именно в этих направлениях определяет практические возможности криптографии. Однако для того, чтобы криптографические методы преобразования обеспечили эффективную защиту информации, они должны удовлетворять ряду требований. В сжатом виде их можно сформулировать следующим образом:

сложность и стойкость криптографического закрытия должны выбираться в зависимости от объема и степени секретности данных;

надежность закрытия должна быть такой, чтобы секретность не нарушалась в том случае, когда злоумышленнику становится известен метод закрытия;

метод закрытия, набор используемых ключей и механизм их распределения не могут быть слишком сложными;

выполнение процедур прямого и обратного преобразований должно быть формализованным. Эти процедуры не должны зависеть от длины сообщений;

ошибки, возникающие в процессе выполнения преобразования, не должны распространяться на текст в полной мере и по системе;

вносимая процедурами защиты избыточность должна быть минимальной.

Данная тема может сопровождаться презентацией.

4. Контроль знаний и подведение итогов урока

Провести тест по данной теме на компьютере, оценив каждого ученика.

1. Криптография — наука о шифровании информации с целью ее защиты от злоумышленников.

А) да Б) нет

2. Шифр — способ, преобразования информации с целью ее защиты от незаконных пользователей.

А) да Б) нет

3. Стеганография — набор средств и методов передачи сообщения.

А) да Б) нет

4. Вскрытие шифра — процесс получения защищаемой информации из шифротекста со знанием примененного шифра.

А) да Б) нет

5. Шифрование — процесс применения шифра и защищаемой информации.

А) да Б) нет

6. Ключ – это несменный элемент шифра, который применяют для шифрования конкретных сообщений.

А) да Б) нет

5. Домашнее задание

Двум учащимся, по желанию, подготовить рефераты на темы: «Принципы построения криптографических алгоритмов» и «Электронная цифровая подпись».

Приложение 4

Тема урока: «Защита информации в компьютерных сетях»

Цель: сформулировать рекомендации, направленные на повышение безопасности работы пользователя в Интернете.

Требования к знаниям:

Учащиеся должны знать:

· Способы безопасной работы в сети Интернет;

· методы предупреждения информационной опасности в сети Интернет;

· воспитывать негативное отношение к созданию и распространению вредоносных программ;

· формировать навыки самостоятельной работы.

Оборудование урока: Персональные компьютеры.

Программное обеспечение: Microsoft PowerPoint.

Ход урока

1. Сообщение темы и цели урока

Учитель сообщает учащимся тему и цели урока.

2. Актуализация знаний

Вспомнить и обсудить с учащимися, уже известное им понятие защиты информации и компьютерных сетей. Послушать мнения учащихся о том, что они знают о защите информации в компьютерных сетях.

3. Объяснение нового материала

Учитель:

Решение проблем безопасности Интернета возможно только в комплексе с информационной безопасностью в обществе. Законодательство Интернета должно следовать из социальных нормативов.

С появлением информационной техники появилась и необходимость в информационной безопасности. Компьютер является самым многообещающим орудием совершения преступлений. Уже сейчас экономический ущерб от компьютерных преступлений сопоставим с преимуществами, получаемыми от внедрения компьютера, а социальные и моральные потери вообще не поддаются оценке.

Сформулируем следующие рекомендации, направленные на повышение безопасности работы пользователя в Интернете.

1. Установить антивирусное программное обеспечение с самыми последними обновлениями антивирусной базы. Проверять новые файлы, сохраняемые на компьютере. Периодически проверять компьютер полностью.

2. Отслеживать появление новых версий операционных систем и своевременно устанавливать обновления к ним, устраняющие обнаруженные ошибки.

3. Настроить операционную систему так, чтобы обеспечивались основные правила безопасности при работе в сети.

4. Регулярно обновлять пользовательское программное обеспечение для работы в сети, такое, как Internet Explorer, Outlook Express, устанавливая самые последние обновления.

5. Выполнить настройки почты, браузера Internet Explorer и клиентов других используемых сервисов, уменьшающие риск воздействия вредоносных программ и подверженность сетевым атакам.

6. Никогда не устанавливать и не сохранять файлы, полученные из ненадежных источников: скаченные с неизвестных web-сайтов, присланные по электронной почте, полученные в телеконференциях, - без предварительной проверки антивирусной программой. Подозрительные файлы лучше немедленно удалять.

7. При получении извещений о недоставке почтовых сообщений обращать внимание на причину и в случае автоматического оповещения о возможной отправке вируса немедленно проверять компьютер антивирусной программой.

8. По возможности, не сохранять в системе пароли (для установки соединений с Интернетом, для электронной почты и др.), периодически их менять. Регулярно выполнять резервное копирование важной информации.

9. Подготовить и иметь в доступном месте системную загрузочную дискету, закрытую на запись или загрузочный диск. В случае подозрения на заражение компьютера вредоносной программой загрузить систему с дискеты или диска и проверить антивирусной программой.

Данную лекцию лучше представить в виде презентации, которая может сопровождаться иллюстрациями к каждому пункту.

4. Проверка знаний учащихся и подведение итогов урока

Обсудить с учащимися те меры, которые они применяют для повышения безопасности в сети Интернет.

Самые активные учащиеся получают оценку.

5. Домашнее задание

Выучить данную тему.

Двум ученикам, по выбору, подготовить рефераты на темы: «Компьютерные вирусы» и «Антивирусные программы».

Похожие работы

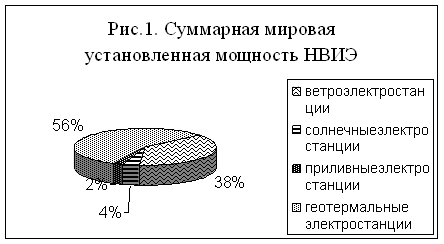

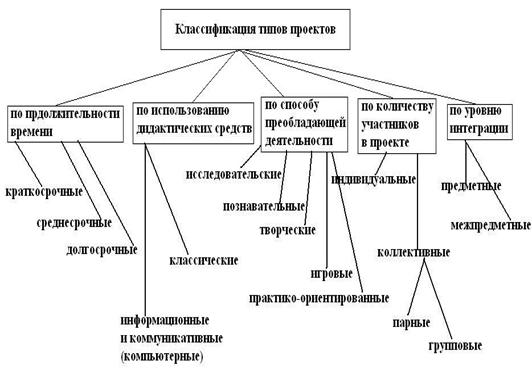

... должно быть кратким, свободным, учащиеся включаются в дискуссию по обсуждению проектов. Как правило, на данном этапе следует обратить внимание на перспективы работы над данным проектом. ГЛАВА 2 ЭЛЕКТИВНЫЙ КУРС ПО ФИЗИКЕ «АЛЬТЕРНАТИВНАЯ ЭЛЕКТРОЭНЕРГЕТИКА» Пояснительная записка Образовательная область: физика Возрастная группа: 9 класс Вид элективного курса: предпрофильный. Тип ...

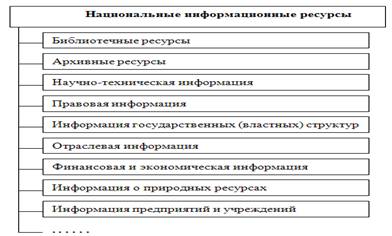

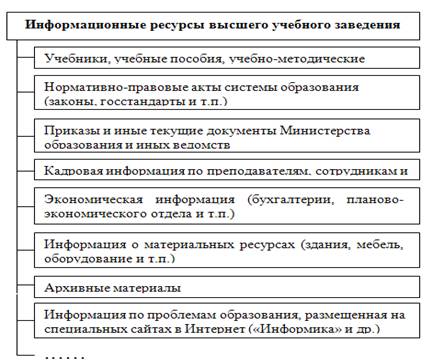

... с ИКТ. Курс разработан для учащихся 10-11 классов, продолжительность обучения 1 года (30 аудиторных часов). Занятия проводятся по одному часу в неделю. Элективный курс «Проблемы социальной информатики» рассчитан на углубленное изучение темы и не входит в обязательный минимум содержания основного среднего образования по дисциплине информатика. Направленность курса – развивающая, так как он ...

... обучения информатике. Опыт таких разработок уже имеется как в нашей стране, так и за рубежом, описаны их положительные и отрицательные стороны. 1.3 Отечественный и зарубежный опыт непрерывного обучения информатике с 1 по 11 класс средней общеобразовательной школы Возраст, с которого дети начинают изучать информатику, неуклонно снижается. Об этом свидетельствует, как зарубежный, так и ...

... организует и курирует техническое оснащение и работоспособности компьютерной техники, сетей; - организует внедрение специализированных программных средств, предназначенных для информатизации управления лицеем (системы управления, базы данных, программы составления расписания, электронный документооборот и т.д.), информационных технологий в учебный процесс: - организует работу лицейского ...

0 комментариев