Навигация

Матрица доступа - таблица, отображающая правила разграничения доступа всех пользователей информационной системы (см. Табл. 4.4.1)

13. Матрица доступа - таблица, отображающая правила разграничения доступа всех пользователей информационной системы (см. Табл. 4.4.1)

| Субъекты ↓ | Объекты → | Права/ группы | Данные по объектам/ устройствам/ потребителям | Схемы | Регистрационный журнал |

| Генеральный директор | Нет доступа | Чтение | Чтение | Нет доступа | |

| Администратор системы | Создание ролей прав доступа | Нет доступа | Нет доступа | Чтение Удаление | |

| Администратор безопасности | Раздача ролей прав доступа | Чтение | Чтение | Чтение | |

| Начальник ОДС | Нет доступа | Создание | Создание | Нет доступа | |

| Группа диспетчеров | Нет доступа | Создание | Создание | Нет доступа | |

14. Листы доступа на коммутаторе

Очень важно, чтобы функционирующие коммутаторы были правильно сконфигурированы и настроены. Поскольку используемые коммутаторы возможно объединить в кластер, это во многом обеспечивает надежность бесперебойной работы пользователей в сети. При этом необходимо осуществлять постоянный мониторинг сети на предмет так называемых MAC-штормов, в результате которых коммутатор какое-то время будет работать как повторитель, а, следовательно, можно произвести прослушивание (sniffer) трафика.

Также необходимо вести и анализировать регистрационный журнал коммутатора, или по возможности активировать на всех портах, к которым подключены одиночные хосты, режима ограничения количества MAC-адресов с целью устранения возможности переполнения списка MAC-адресов.

15. Использование доверенных соединений обеспечивает гарантированность соединения “точка-точка” через Интернет.

Иногда для эффективного обеспечения информационной безопасности специалистам организации приходится использовать некоторые средства, которые обычно используются злоумышленниками для взлома информационных систем. Хотя бытует мнение, что большая часть случаев использования таких средств все же относится к попыткам несанкционированного использования информационных ресурсов. В отношении этого класса ПО провести четкую грань между полезным и опасным, поощряемым и запрещенным очень и очень сложно. Интерес для сотрудников службы безопасности представляют:

1. Инструмент определения подключенного к телефонному каналу модема (war-dialer).

2. Сканер портов.

3. Взломщик паролей.

4. Перехватчик сетевых пакетов.

Все выше перечисленные средства, такие как Сканеры уязвимости, МСЭ с поддержкой VPN-соединений, Система обнаружения атак в сети, технология VLAN на коммутаторах и RAID-массивы, требуются не только для обеспечения безопасности создаваемой системы, но и для поддержания всего комплекса мероприятий защиты конфиденциальной информации уже внедренного на предприятии. В смету затрат, будем включать те технические средства, которые следует внедрить в ООО «КРГ» для надежного и безопасного функционирования создаваемой системы (см. Табл. 4.4.2 ).

| Название | Назначение | Примерная Стоимость (руб |

| На сервере: | ||

| RAID-массив level10 (8 HDD SCSI) 36Gb SCSI HDD Hitachi IC35L036UCDY10) | Поддержка сохранности и надежности информации Резерв HDD | 6 150 руб. (215$) |

| Сканер безопасности (Database Scanner) | Приложение помогает оценить потенциальную опасность атаки, путем обнаружения уязвимых мест в системах безопасности популярных баз данных. | 3000 руб. |

| На клиенте: | ||

| UPS PowerMan BackPro 600 VA | Поддержка работоспособности рабочих станций и возможность правильного завершения работы Защита при перегрузке. Защита от короткого замыкания. | 2500 руб. |

| Рабочая станция (Pentium-3, 1000, 256, монитор, мышь, клавиатура, CD-ROM) | Поддержка работоспособности (достаточно 1 ПК, поскольку вероятность одновременного отказа двух машин мала. При этом для выполнения бизнес-функции рабочая станция диспетчеров имеет наибольшую важность. | 20000 руб. |

| В ЛВС: | ||

| МСЭ (опция «Secure SHell (SSH)», с поддержкой VPN-соединений) на маршрутизатор | Secure Shell (SSH) - безопасная альтернатива программам telnet и rlogin (деактивировав последние). | 30135 руб. (1050$) |

| СОА в сети (+ ПК, Celeron, монитор VGA) | Осуществляют активности, происходящей в сети, и при обнаружении подозрительного потока предпринимать действия по его предотвращению и информированию уполномоченных субъектов. | 4000 руб. (+15000 руб.) |

| Сканер безопасности (“NetSonar2.0”) | Инструментальное средство начального уровня, способное обнаруживать многие хакерские атаки и выявлять причины отказов в обслуживании. | 14500 руб. (495$) |

| Работы по установке сторонними организациями | 10000 руб. | |

| ИТОГО: | 90285 руб. | |

Основной принцип определения требуемого уровня защиты формулируется следующим образом: «Сумма затрат (Сз) на обеспечение защиты не должна превосходить суммы ущерба (Су) от атаки, которую данная защита должна предотвратить», то есть Сз<Су.

Для рассмотренных примеров по простоям или потере информации, следует:

1. случай 90285 руб. < 110 000 руб.

2. случай 90285 руб. < 500 000 руб.

Можно сделать вывод об экономической целесообразности внедрения описанных средств защиты.

5. Методы информационной безопасности. Классификация угроз. Способы защиты

Система информационной безопасности должна предусматривать надежную защиту всех типов инфокоммуникационных ресурсов предприятия от максимально возможного количества типов потенциальных угроз. На рисунке 5.1 приведена классификация угроз. А далее рассмотрены все возможные угрозы относительно инфраструктуры предприятия ООО «КРГ» и способы защиты от этих угроз (см. Приложение 3).

Похожие работы

... eth0:2 - 192.168.3.1/24 Для того что бы протестировать первым средством понадобится рабочая станция из которой нужно пытаться зайти на сервер. Для тестирования на ней будет установлено: Операционная система Linux и Windows 2000 pro Интернет обозреватель (Internet Explorer,Fire Fox или любой другой). Сетевая карточка, которая поддерживает технологию Ethernet. После того как сервер и рабочая ...

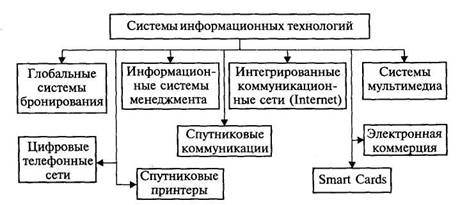

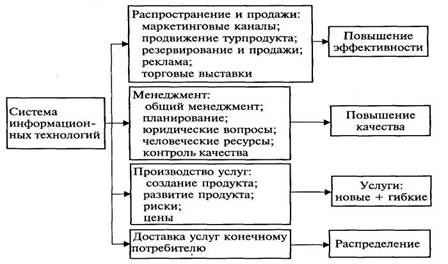

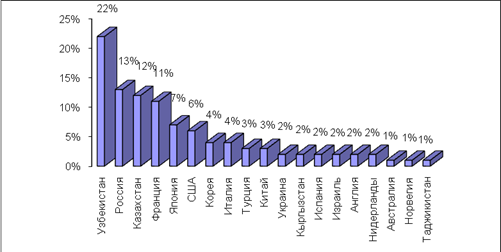

... , в том числе и относительно соблюдения прав пассажира. В связи с этим большее распространение получили зарубежные системы бронирования, технический уровень и соответствие стандартам которых значительно выше. 3. Информационные технологии в системах управления гостиницы Орзу 3.1 Общая характеристика гостиницы Орзу Сеть гостиниц Орзу состоит из двух гостиниц, расположенных в жилом квартале ...

... газа на линейных кранах, продувать конденсатосборники и т. п.; - ликвидировать аварии и неисправности на линейной части газопровода, ГРС, КС; - участвовать в проведении капитальных ремонтов магистрального газопровода; - осуществлять своевременный ремонт грунтового основания и насыпей, а также проводить мероприятия по предотвращению эрозионного размыва грунтов; ...

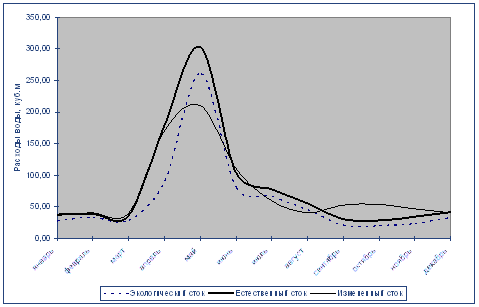

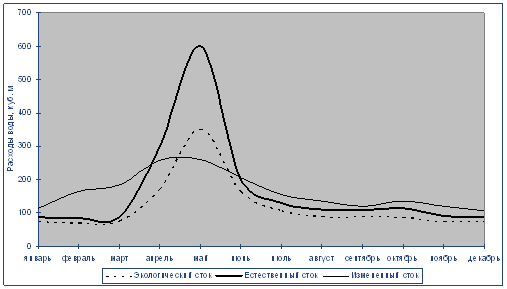

... в предсказании краткосрочных процессов (на 10-15 лет), что связано с отсутствием необходимых материалов о состоянии компонентов экосистем и процессах их эволюционных и циклических изменений. 1.4 Экономические последствия строительства и эксплуатации водохранилищ 1.4.1 Воздействие ГТС на земельные ресурсы Изменения, вносимые созданием и эксплуатацией ГТС в режим водотока, как и изменения, ...

0 комментариев