Навигация

6. Удаление пользователя

Иногда требуется удалить из системы учетную запись пользователя и найти все файлы, принадлежащие этому пользователю.

Учетная запись удаляется командой userdeL. Поиск файлов, принадлежащих пользователю, осуществляется командой find.

Удаление учетной записи:

# userdel aborg

Чтобы команда userdel сработала, пользователь не может находиться в системе, и под его именем не должны быть запущены процессы.

Команда userdel удаляет данные пользователя из всех системных файлов (/etc/passwd, /etc/shadow, /etc/group), но не трогает файлы, принадлежащие этому пользователю. Чтобы удалить домашний каталог пользователя и почтовый ящик, добавьте флаг -r:

# userdel -r aborg

Другие файлы приходится искать отдельно:

# find / -uid 1200

7. Блокировка учетных записей

Блокировка учетной запись и временный запрет пользователю на вход в систему, но без удаления учетной записи, осуществляется при помощи ключа –l(lock):

# passwd -I aborg.

Password changed.

Следующая команда снимает блокировку с учетной записи:

# passwd -u aborg

Еще один способ заблокировать учетную запись — вставить восклицательный знак в начало поля пароля в файле /etc/shadow:

foobar:!$l$wiD1Qr34$mitGZA76MSYCY04AHIYl:12466:0:99999:7:: :

Также можно заменить х в поле пароля в файле /etc/passwd звездочкой (*):

foober:*:1025:1025:Foober Smith..,:/home/foober:/bin/bash

Наконец, можно лишить пользователя доступа к командному процессору:

# usermod -s /bin/false foober

8. Управление паролями

Операции назначения и настройки паролей осуществляются командой passwd.

Сброс или изменение пароля:

# passwd aborg

Пользователь также может сменить свой пароль:

aborg@server04:~$ passwd

Следующая команда ограничивает срок действия пароля aborg шестью месяцами, с выдачей предупреждения за пять дней:

# passwd -х 180 -w 5 -i l aborg

Чтобы просмотреть пароли пользователя, воспользуйтесь командой

# passwd -S option

aborg P 02/18/2004 0 10 5 1

Пароль может содержать цифры, буквы и знаки препинания, при этом они чувствительны к регистру символов. Пробелы и функциональные клавиши не допускаются. Рекомендуется использовать сильные пароли, то есть не выбирать в качестве пароля имена, слова из словаря, дни рождения или адреса. Пароли рекомендуется записывать и хранить в надежном месте. Пароли Linux не восстанавливаются. При потере пароля следует обратиться к суперпользователю для получения нового пароля.

9. Создание групп командой GROUPADD

Воспользуйтесь командой groupadd. Команда создает новую группу по системным значениям, настроенным в /etc/default/useradd и /etc/skeL/:

# groupadd newgroup

Системная группа создается с ключом -r:

# groupadd -r newgroup

Ключ -r является специфическим для Red Hat. Если в вашей версии groupadd он не поддерживается, укажите следующий доступный номер системной группы:

# groupadd -g 127 newgroup

Следующий доступный номер группы можно узнать из файла /etc/group.

Рекомендуется использовать логически последовательную схему нумерации групп. С точки зрения Linux это несущественно, но зато такая схема избавит вас от многих хлопот. В Red Hat номера системных групп лежат в диапазоне 0-499, а в Debian - в диапазоне 100-999.

10. Удаление групп командой GROUPDEL

Сначала, если потребуется, переназначьте номера групп редактированием файла

/etc/grou p. Просто скопируйте данные пользователей и вставьте их в другую группу. Затем удалите группу командой groupdel, после чего воспользуйтесь командами find и chgrp для поиска и передачи права владения файлами другой группе.

Удаление группы:

# groupdel имя_группы

Удаление группы считается хлопотной операцией, потому что не существует утилит для автоматического переноса/удаления файлов или пользователей, входящих в группу. Вам придется самостоятельно найти их и изменить коды GID вручную:

# find / -gid 750

/usr/src/i nclude/1ber.h

/usr/src/include/ldap.h

/usr/src/include/ldbm.h

Изменения можно вносить последовательно:

# chgrp 800 /usr/src/include/lber.h

А можно выполнить замену одновременно посредством совместного использования find и chgrp:

# find / -gid 750 -exec chgrp -v 800 {} \;

11. Создание системного пользователя

Если есть необходимость создать системного пользователя для таких программ, как Postfix, Apache или Squid рекомендуется назначить собственные учетные записи пользователей вместо того, чтобы на скорую руку "свалить" их на универсального пользователя nobody.

Задача может быть решена как командой adduser, так и useradd. С adduser это делается примерно так:

# adduser --system --no-create-home --group squid

Adding system user squid...

Adding new group squid (109).

Adding new user squid (109) with group squid

Not creating home directory

Проверьте результат:

# cat /etc/passwd | grep squid

squid:x:109:109::/home/squid:/bin/false

Хотя подстрока /home/squid присутствует, домашний каталог не создается.

А вот как то же самое делается в useradd:

# useradd -d /dev/nuil -g squid -s /bin/false squid

Многие демоны и процессы, которым необходима системная учетная запись, по умолчанию используют nobody, но все больше приложений требует создания собственной уникальной учетной записи. Старайтесь использовать уникальную учетную запись там, где это возможно, потому что это повышает уровень безопасности системы. Учетная запись nobody чаще всего становится объектом хакерских атак, поэтому собирать разнообразные процессы и демонов в единую цель для атаки не стоит.

12. Создание системных групп командой ADDGROUP

Создание системных групп сценарием addgroup происходит следующим образом:

# addgroup - - system группа

В командной строке можно передать код GID, переопределяя значение по умолчанию.

Не забудьте придерживаться схемы нумерации групп, принятой в вашем дистрибутиве Linux:

# addgroup --system --gid 300 группе

Похожие работы

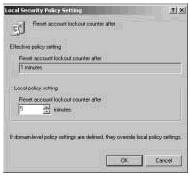

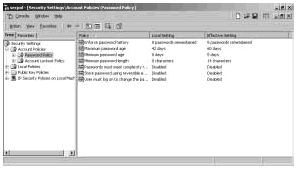

... раздел данной главы «Просмотр действующих политик» расскажет Вам больше о просмотре действующих политик на локальном компьютере. Просмотр действующих политик Во время работы с политиками учетных записей и присвоением прав пользователей Вам часто бывает необходимо просмотреть политику, действующую на локальную систему. Действующей является применённая на данный момент политика и, как описано в ...

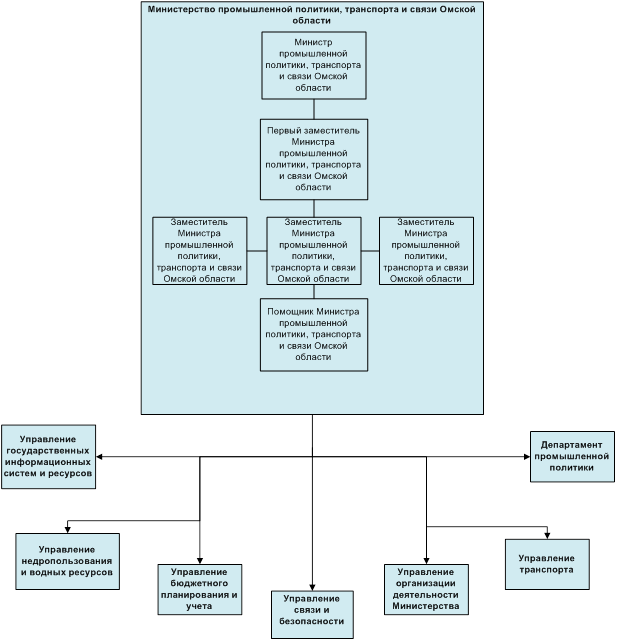

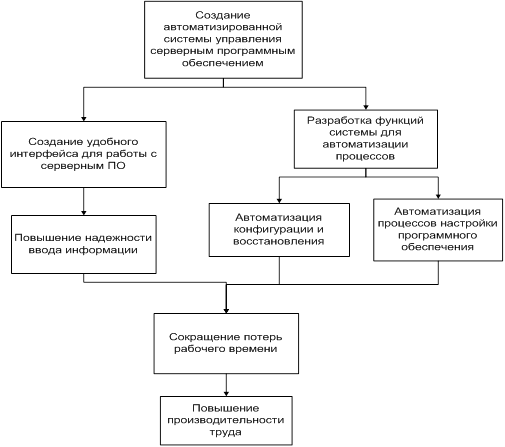

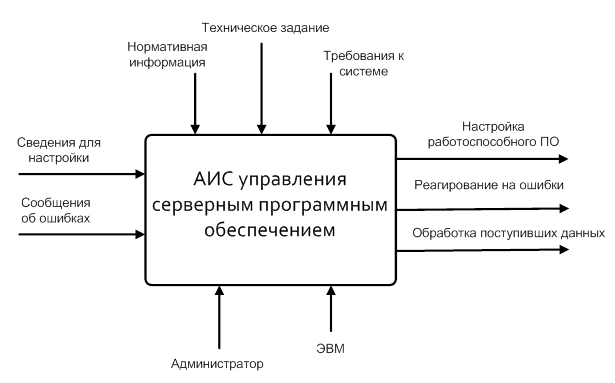

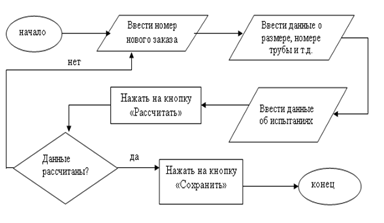

... анализ существующих подобных систем, выявлены преимущества используемой системы. Также были поставлены цели разработки и основные требования к системе. 2 АИС управления серверным программным обеспечением на базе программного комплекса Webmin/Alterator В этой главе представлены основные этапы технического проектирования системы, такие как функциональное моделирование, моделирование и ...

... ЛВС, тополи, структура, сетевое оборудование и программное обеспечение ЛВС представлены в Приложении А. 2 ПРАКТИЧЕСКАЯ РЕАЛИЗАЦИЯ ПОДБОРА ПРОГРАММНО-ТЕХНИЧЕСКОГО КОМПЛЕКСА ЛВС ДЛЯ АВТОМАТИЗАЦИИ РАБОТЫ БУХГАЛТЕРИИ АОЗТ «ДОНЕЦКОЕ ПУСКО-НАЛАДОЧНОЕ УПРАВЛЕНИЕ № 414 «ДОНБАСЭЛЕКТРОМОНТАЖ» 2.1 Административные, технические и программные характеристики АОЗТ «Донецкое пуско-наладочное управление № ...

... что выбранный вариант является наиболее выгодным и экономически эффективным. 3.1 Анализ основных разделов бизнес-плана Данный раздел посвящён обоснованию эффективности разработки автоматизированной системы управления документооборотом ЦЗЛ. При анализе целесообразности данную разработку следует рассматривать как некоммерческий продукт в том смысле, что она не предназначена для широкого ...

0 комментариев