Навигация

Блок законов Российской Федерации о защите информации

3.1 Блок законов Российской Федерации о защите информации

Право граждан на информацию установлено Конституцией РФ, в соответствии с которой каждый имеет право свободно искать, получать, передавать, производить и распространять информацию любым законным способом. В то же время с помощью блока специальных законов регулируется информационная безопасность государства, общества и личности. Среди этих законов:

· Закон "О средствах массовой информации" от 27.12.91 г. N 2124-I;

· Закон "О Федеральных органах правительственной связи и информации" от 19.02.92 N 4524-1;

· Закон "О правовой охране программ для электронных вычислительных машин и баз данных" от 23.09.92 года №3523-1;

· Закон "О правовой охране топологий интегральных микросхем" от 23.09.92 г. N 3526-I;

· Закон "О государственной тайне" от 21 июля 1993 г. N 5485-1;

· Закон "Об обязательном экземпляре документов" от 29.12.94 г. N 77-ФЗ;

· Закон "Об информации, информатизации и защите информации" от 20.02.95 года N 24-ФЗ;

· Закон "О внешней разведке" от 10.01.96 г. N 5-ФЗ;

· Закон "Об участии в международном информационном обмене" от 5.06.1996 г. N 85-ФЗ;

· Закон "О Государственной автоматизированной системе Российской Федерации "Выборы" N 20-ФЗ от 10 января 2003 г.

3.2 Закон "О правовой охране программ для электронных вычислительных машин и баз данных"

Правовая охрана программ для ЭВМ и баз данных впервые в полном объеме введена в Российской Федерации Законом "О правовой охране программ для электронных вычислительных машин и баз данных", который вступил в силу с 20 октября 1992 года. В п. 4 постановления о введении Закона в действие предусматривался переходный режим, когда до 1 января 1994 года использование в учебных, научно-исследовательских и личных целях без извлечения прибыли допускалось без согласия авторов и правообладателей. С 20 октября 1992 года в Российской Федерации охраняются как программы для ЭВМ и базы данных, созданные после этой даты, так и программы для ЭВМ и базы данных, созданные ранее, но использование которых продолжается после 20 октября 1992 года (п. 3). Соответственно, правовая охрана программам для ЭВМ и базам данных, созданных российскими авторами, предоставляется в зарубежных странах на тех же условиях тоже после 20 октября 1992 года. При этом необходимо, чтобы эти произведения были выпущены в свет.

В первой главе Закона сформулированы основные понятия, применяемые в данной области. Они включают определения обоих объектов охраны, условия признания авторского права, сроки охраны и сферы действия Закона. В ст. 1 особо выделены понятия адаптации, модификации и декомпилирования программы для ЭВМ или базы данных. С помощью этих понятий разграничиваются действия, которые можно и нельзя осуществлять без согласия автора (правообладателя). Не менее важны понятия, относящиеся к использованию программы для ЭВМ или базы данных, к их воспроизведению, распространению, выпуску в свет и иные действия по введению в хозяйственный оборот.

В главе II содержатся нормы, регулирующие исключительные авторские права. В статьях 8-12 этой главы четко разграничены личные и имущественные права автора, определен порядок передачи имущественных прав, в том числе и на программы для ЭВМ и базы данных, созданные в порядке выполнения служебных обязанностей (по заданию нанимателя). Специальная статья (13), посвященная праву на регистрацию программы для ЭВМ и базы данных, устанавливает требования к регистрации данных объектов в Российском агентстве по правовой охране программ для ЭВМ, баз данных и топологий интегральных микросхем (РосАПО).

В главе III конкретизированы особенности использования программы для ЭВМ и базы данных по договору с правообладателем, их свободного воспроизведения и адаптации, условия свободной перепродажи отдельных экземпляров.

В главе IV приведены нормы, обеспечивающие защиту прав автора (правообладателя) программы для ЭВМ или базы данных.

Таким образом, из основного закона о правовой охране программ для ЭВМ и баз данных следует, что, как минимум, должны быть изданы три подзаконных документа. К ним относятся "Правила составления, подачи и рассмотрения заявок на официальную регистрацию программ для электронных вычислительных машин и баз данных" (рег. N 181 в Минюсте России от 17.03.93), "Правила регистрации договоров на программы для электронных вычислительных машин, базы данных и топологии интегральных микросхем" (рег. N 183 в Минюсте России от 17.03.93) и "Положение о регистрационных сборах за официальную регистрацию программ для электронных вычислительных машин, баз данных и топологий интегральных микросхем". Положение было первоначально утверждено постановлением Совета Министров - Правительства Российской Федерации от 12 августа 1993 года N 793, а затем в него были внесены отдельные изменения и уточнен размер регистрационных сборов постановлением Правительства Российской Федерации от 23 апреля 1994 года N 382.

3.3 Комплексный подход к обеспечению информационной безопасности

Информация является одним из объектов гражданского права том числе и прав собственности, владения, пользования. Собственник информационных ресурсов, технологий и систем – субъект с правом владения, пользования и распределения указанных объектов. Владельцем ресурсов, технологий и систем является субъект с полномочиями владения и пользования указанными объектами. Под пользователем понимается субъект обращающийся к информационной системе за получением нужной информации и пользующегося ею.

К защищаемой относится информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, выдвигаемыми собственником информации.

Под утечкой информации понимают неконтролируемое распространение защищенной информации путем ее разглашения, несанкционированного доступа и получение разведчиками. Несанкционированный доступ - получение защищенной информации заинтересованным субъектом с нарушением правилом доступа к ней.

Несанкционированное воздействие на защищенную информацию это воздействие с нарушением правил ее изменения( например подменяя электронных документов). Под непреднамеренным воздействием на защищенную информацию понимается воздействие на нее из-за ошибок пользователя, сбой техники, или программных средств, природных явлений и других непреднамеренных воздействий( например уничтожение документа на накопителе на жестком диске).

Целью защиты информации является предотвращение нанесения ущерба пользователю, владельцу или собственнику. Под эффективностью защиты информации понимается степень соответствия результатов защиты поставленной цели. Объектом защиты может быть информация, ее носитель, информационный процесс, в отношении которого необходимо производить защиту в соответствии с поставленными целями.

Конфиденциальность информации – это известность ее содержания только имеющим, соответствующие полномочия субъект.

Шифрование информации это преобразование информации, в результате, которого содержание информации становится непонятным для субъекта, не имеющего соответствующего доступа. Результат шифрования называется шифротекстом.

Под угрозой информационной безопасности в компьютерной системе понимают события или действия которые могут вызвать изменения функционирования КС, связанные с нарушением защищенности информации обрабатываемой в ней.

Уязвимость информации – это возможность возникновения на каком либо этапе жизненного цикла КС такого ее состояния при котором создастся условия для реальной угрозы безопасности в ней

Атака это действие предпринимаемое нарушителем, в поиске и использовании той или иной уязвимости. Угрозы могу быть разделены на угрозы независящие от деятельности человека и искусственный угрозы, связанные с деятельностью человека.

Искусственные угрозы в свою очередь делятся на непреднамеренные (ошибки в проектировании, ошибки в работе программных средств) и преднамеренные (несанкционированный доступ, несанкционированные действия).

Результатом реализации угроз может быть утечка, искажение или утрата информации.

3.4 Использование программных и программно-аппаратных средств обеспечения безопасности информации

К аппаратным средствам защиты информации относятся электронные и электронно-механические устройства, включаемые в состав КС и выполняющие (как самостоятельно, так и при помощи программных средств) некоторые функции по обеспечению безопасности информации.

К основным аппаратным средствам защиты информации относятся:

- Устройства ввода идентифицирующий пользователя информации;

- Устройства шифрования информации;

- Устройства для воспрепятствования несанкционированному включению рабочих станций серверов.

Под программными средствами информационной безопасности понимают специальные программные средства, включаемые в состав программного обеспечения КС исключительно для выполнения защитах функций.

К основным программным средствам защиты информации относятся:

- Программы идентификации, аутентификации пользователей КС;

- Программы разграничения доступа пользователей к ресурсам КС;

- Программы от несанкционированного доступа, копирования изменения и использования.

К преимуществам программных средств защиты информации относятся:

- простота тиражирования;

- Гибкость (возможность настройки на различные условия применения);

- Простота применения;

- Практически неограниченные возможности их развития.

К недостаткам программных средств относятся:

- снижение эффективности КС за счет потребления ее ресурсов, требуемых для функционирования программ защиты;

- Более низкая производительность;

- Пристыкованность многих программных средств.

Глава 4. Основные методы защиты информации

4.1 Использование Криптографических методовПроблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом волновала человеческий ум с давних времен. История криптографии - ровесница истории человеческого языка. Более того, первоначально письменность сама по себе была криптографической системой, так как в древних обществах ею владели только избранные. Священные книги Древнего Египта, Древней Индии тому примеры.

С широким распространением письменности криптография стала формироваться как самостоятельная наука. Первые криптосистемы встречаются уже в начале нашей эры. Так, Цезарь в своей переписке использовал уже более менее систематический шифр, получивший его имя.

Бурное развитие криптографические системы получили в годы первой и второй мировых войн. Начиная с послевоенного времени и по нынешний день появление вычислительных средств ускорило разработку и совершенствование криптографических методов.

Проблемой защиты информации путем ее преобразования занимается криптология (kryptos - тайный, logos - наука). Криптология разделяется на два направления - криптографию и криптоанализ. Цели этих направлений прямо противоположны.

Криптография занимается поиском и исследованием математических методов преобразования информации.

Сфера интересов криптоанализа - исследование возможности расшифровывания информации без знания ключей.

Современная криптография включает в себя четыре крупных раздела:

Симметричные криптосистемы.

Криптосистемы с открытым ключом.

Системы электронной подписи.

Управление ключами.

Основные направления использования криптографических методов - передача конфиденциальной информации по каналам связи (например, электронная почта), установление подлинности передаваемых сообщений, хранение информации (документов, баз данных) на носителях в зашифрованном виде.

Как бы ни были сложны и надежны криптографические системы - их слабое мест при практической реализации - проблема распределения ключей. Для того, чтобы был возможен обмен конфиденциальной информацией между двумя субъектами ИС, ключ должен быть сгенерирован одним из них, а затем каким-то образом опять же в конфиденциальном порядке передан другому. Т.е. в общем случае для передачи ключа опять же требуется использование какой-то криптосистемы.

Для решения этой проблемы на основе результатов, полученных классической и современной алгеброй, были предложены системы с открытым ключом.

Суть их состоит в том, что каждым адресатом ИС генерируются два ключа, связанные между собой по определенному правилу. Один ключ объявляется открытым, а другой закрытым. Открытый ключ публикуется и доступен любому, кто желает послать сообщение адресату. Секретный ключ сохраняется в тайне.

Исходный текст шифруется открытым ключом адресата и передается ему. Зашифрованный текст в принципе не может быть расшифрован тем же открытым ключом. Дешифрование сообщение возможно только с использованием закрытого ключа, который известен только самому адресату.

Похожие работы

... базы данных и не должно ущемлять необоснованным образом законные интересы автора или иного правообладателя. Глава 3. Защита авторских прав на программы для ЭВМ и базы данных. Согласно 4 части Гражданского кодекса РФ, ст.1261 компьютерным программам предоставляется такая же правовая охрана, как и произведениям литературы. Это значит, что автор программы для ЭВМ обладает рядом исключительных ...

... и локальных сетей и принесенному ими ущербу Несмотря на кажущийся правовой хаос в рассматриваемой области, любая деятельность по разработке, продаже и использованию средств защиты информации регулируется множеством законодательных и нормативных документов, а все используемые системы подлежат обязательной сертификации Государственной Технической Комиссией при президенте России. 2.3 ...

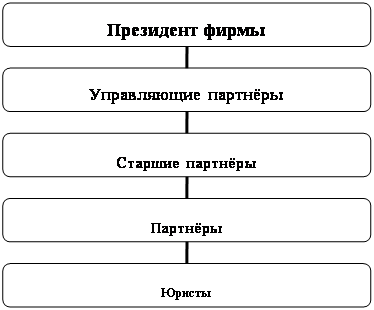

... , ведомость ознакомления с Положением о конфиденциальной информации и другие документы, составляющие коммерческую тайну, в бумажном и электронном виде. 4.3. Факторы, влияющие на защиту информации в адвокатской конторе Внешние факторы: · деятельность конкурентных юридических фирм, направленная против интересов фирмы «Юстина»; · деятельность правоохранительных органов ...

... , установленных федеральными законами, указами Президента Российской Федерации и постановлениями Правительства Российской Федерации[5]. Глава 2: Компетенция ФСО и ФСБ по защите информации 2.1 Органы ФСБ и ФСО по защите информации Органы ФСБ по защите информационной безопасности В соответствии со ст. 2 Федерального закона «О техническом регулировании»[6] в целях снижения риска нанесения ...

0 комментариев