Навигация

Кількісна оцінка уразливості об'єкта й ефективності існуючої СФЗ

8.1. Кількісна оцінка уразливості об'єкта й ефективності існуючої СФЗ

Кількісна оцінка уразливості об'єкта й ефективності СФЗ, провадиться по наявній на підприємстві комп'ютерній методиці аналізу уразливості й оцінки ефективності систем охорони особливо важливих об'єктів.

При аналізі враховуються прогнозовані погрози й модель виконавців погроз (порушників), імовірності виявлення порушника за допомогою технічних коштів, варіанти тактики відповідних дій чинностей охорони, тимчасові параметри (часи затримки подолання порушником фізичних бар'єрів, час відповідних дій чинностей охорони й ін.).

За цією методикою в наочній формі, шляхом моделювання на ПЕОМ процесу дій порушників і чинностей охорони, провадиться оцінка основного показника ефективності СФЗ об'єкта - імовірності перехоплення порушника службою охорони, що діє по сигналу спрацьовування комплексу ІТЗО.

8.2. Розробка загальних рекомендацій із забезпечення безпеки об'єкта

За результатами аналізу уразливості розробляються загальні рекомендації із забезпечення безпеки об'єкта з орієнтовною оцінкою вартості створення пропонованої СФЗ. При цьому порівнюється орієнтовна вартість збитку, що запобігається, (Спу) і витрат на створення пропонованої СФЗ (Cсфз).

Обов'язковим критерієм доцільності впровадження СФЗ у систему охорони об'єкта є виконання умови нерівності: Спу > Cсфз

З метою досягнення оптимального рівня захисту, що захищаємі предмети класифікуються по важливості (значимості) на категорії безпеки. Як критерій класифікації звичайно використовується характер або масштаб можливого збитку у випадку реалізації основних погроз безпеки даному об'єкту .

Для об’єктів вищої категорії безпеки повинен бути встановлений максимальний рівень захищеності. Основними наступними завданнями концептуального проектування є:

- Розробка структури СФЗ і варіантів побудови комплексу ІТЗО об'єкта з оцінкою вартості їхньої реалізації.

- Кількісна оцінка уразливості пропонованої СФЗ із різними варіантами структури комплексу ІТЗО й вибір оптимального варіанта комплексу за критерієм "ефективність - вартість" (максимум ефективності при мінімумі витрат).

Від успішного проведення робіт на стадії "Концептуального проекту" залежить оптимальність майбутніх проектно-технічних рішень. Саме на цій стадії з використанням методів системного аналізу й моделювання відбувається обґрунтування й вибір оптимальної структури й складу СФЗ і комплексу ІТЗО за критерієм "ефективність - вартість".

Порівняльна кількісна оцінка ефективності варіантів комплексу ІТЗО дозволяє на початковій (допроектній) стадії вибрати оптимальний варіант комплексу, що володіє досить високою ефективністю при мінімальних витратах на його створення й впровадження в систему охорони об'єкта.

Такий підхід дозволяє уникнути серйозних помилок у робочому проекті, а отже, і зайвих витрат на можливу доробку системи при її експлуатації.

Результати роботи цієї стадії є основною складовою частиною "Концепції..." або техніко-економічного обґрунтування (ТЕО) створення комплексу ІТЗО об'єкта (або групи об'єктів) і використовуються в якості вихідних даних для розробки технічного завдання на робоче проектування устаткування об'єктів комплексами ІТЗО.

Результати роботи оформляються у вигляді ТЕО, що містить всі необхідні відомості за концепцією безпеки, структурі й складу СФЗ і комплексу ІТЗО, кількісній оцінці уразливості об'єкта й ефективності існуючій та пропонованої СФЗ, очікувані тактико-техніко-економічні показники комплексу ІТЗО. У ТЕО приводяться також рекомендації з організації оперативних дій працівників охорони із застосуванням комплексу ІТЗО, орієнтовний розрахунок необхідної чисельності технічного персоналу для обслуговування комплексу, необхідної чисельності служби охорони, а також вартості всіх етапів робіт з обладнання об'єкта пропонованим комплексом ІТЗО.

Цей документ може бути використаний службою безпеки замовника як керівництво по організації СФЗ і плануванню робіт з обладнання об'єкта (об'єктів) комплексом ІТЗО або його підсистемами.

Подальшим розвитком у забезпеченні безпеки об'єктів на сучасному етапі є створення комплексних (інтегрованих) систем безпеки й управління системами життєзабезпечення об'єктів (КІСБ). По сучасній термінології такі системи називають "Автоматизовані системи керування будинками" або "Автоматизовані системи керування для "інтелектуальних будинків".

1.2 Засоби захисту від радіоелектронної розвідки

Всі засоби радіоелектронної розвідки (закладні пристрої) можна розділити на кілька типів [11]:

Тип І. Працюючі постійно;

Тип ІІ. З убудованими таймерами, що включаються в певний час;

Тип ІІІ. Керовані дистанційно;

Тип ІV. Працюючі в режимі очікування.

У цей час широке поширення дістали наступні засоби електронного промислового шпигунства й коштів підриву благополуччя фірми:

- малогабаритні радіопередавачі (радіозакладки або "Жучки");

- спеціальні й узконаправлені мікрофони;

- інфрачервоні й лазерні підслуховуючі пристрої;

- телефонні закладки;

- мережні закладки;

- радіостетоскопи;

- використання побутових приладів (факсів, міні АТС і т.д. для прослуховування приміщень, автовідповідачів, переадресації дзвінків, переадресації оплати за дзвінки й т.д.);

- використання мікродиктофонів для запису конфіденційних переговорів з метою наступного шантажу;

- встановлення паралельних телефонів без відома фірми;

- і т.д.

Профілактичні заходи, спрямовані на перекриття можливих каналів витоку інформації, бажано проводити при в'їзді фірми в новий офіс, закупівлі техніки, устаткування, меблів, а також у момент проведення ремонтно-будівельних робіт.

Захист інформації містить у собі комплекс заходів, у який входять як оперативні питання (режимні й агентурні заходи, діловодство), так і чисто технічні (перекриття каналів). Їх усього п'ять. Це

- акустичні (горища, діри, воздуховоди),

- віброакустичні (батареї, щільне середовище несучих конструкцій будинків, заставних труб).

- до провідних каналів відносяться провідні лінії, що виходять із конкретного приміщення (телефонні, сигналізація, електропостачання, компьютерний мережевий кабель й так далі).

- загальна назва наступного каналу - електричні й магнітні поля вище 30 Мгц, електромагнітні поля й радиоэфир.

- і, нарешті, п'ятий канал - оптичний, по якому йде витік інформації за рахунок модуляції яскравості висвітлення або інфрачервоних випромінювачів.

Саме ці п'ять каналів і підлягають перевірці.

Технічний захист інформації від пристроїв радіоелектронної розвідки виконується в наступному порядку:

1)Пошук каналів витоку інформації

2) Контроль радіоефира

3) Класифікація характерних ознак радіозакладок

З багатофункціональних приладів, що носяться, призначених для пошуку засобів несанкціонованого знімання й виявлення каналів витоку інформації, найбільш популярними сьогодні є такі, як СРМ-700 «Акула» і ST-031 «Піранья». Причому обоє ці прилади відносно не дорогі, їхня вартість приблизно однакова (близько 2500 доларів США), але комплектність «Піраньї» повніше. Прилад СРМ-700 «Акула» - виробництва фірми Research Electronіcs (США) давно й широко розповсюджений серед багатьох користувачів. Призначений для оперативного виявлення й визначення місцезнаходження електронних устроїв знімання й контролю інформації. Діапазон частот 200 Гц - 3ГГц. Простий в обігу й ефективний у роботі. Висока чутливість і автоматичне регулювання посилення, а також наявність різних входів і комплектація різноманітними датчиками - зондами перетворює прилад у багатофункціональний устрій. Зокрема при наявності додаткових датчиків може здійснюватися режим детектора інфрачервоних випромінювань і режим виброакустического приймача.

Конструкція, комплектність, характеристики й можливості ST-031 «Піранья» дозволяють, у сполученні із загальним радіомоніторингом, фізичним пошуком і візуальним оглядом, реалізувати фактично повну методику виявлення спеціальних технічних коштів.

В ST-031, на відміну від СРМ-700, з'явилися нові можливості й режими.

Режим високочастотного детектора, у якому забезпечується прийом радіосигналів у діапазоні від 30 до 2500 МГц, їх детектирування й висновок для слухового контролю у вигляді тональних посилок, що чергуються, (клацань), або у вигляді фонограм при їхньому прослуховуванні як на убудований гучномовець, так і на головні телефони. У кожний конкретний момент часу на тлі реальної помехової обстановки приймається й детектирується найбільш потужний із всіх радіосигналів у робочому діапазоні. Його рівень щодо встановленого порога детектора, відображається на ЖКІ, одночасно, на відміну від СРМ-700, здійснюється вимір поточних значень частоти прийнятого сигналу й визначення її найбільш стійкого значення з індикацією на екрані дисплея.

Режим скануючого аналізатора провідних ліній, у якому забезпечується прийом і відображення параметрів сигналів у провідних лініях різного призначення (електричної мережі, телефонної, пожежної й охоронної сигнализація й т.д.), у такому виді в приладі СРМ-700 відсутній. В ST-031 прийом сигналів здійснюється шляхом автоматичного або ручного сканування в діапазоні частот до 15 Мгц. Спектрограма прийнятого сигналу виводиться на дисплей і може бути прослухана оператором. «Прослуховування» провідних ліній може здійснюватися з використанням диференціального аналізатора провідних ліній ДАПЛ-031, яким прилад, на жаль поки не комплектується, а здобувається додатково.

Як відзначалося вище, багатофункціональні прилади СРМ-700 «Акула» і ST-031 «Піранья» мають більші можливості, зокрема вони дозволяють здійснювати пошук:

· високочастотних передавачів аудио й відео сигналів;

· телефонних «жучків»;

· провідних мікрофонів;

· інфрачервоних передавачів;

·звукозаписуючих пристроїв;

· проводити аналіз віброакустичних витоків.

4) Особливості пошуку радиостетоскопов, відеопередавачів і радіозакладок у ПК.

Основна особливість радіостетоскопів полягає в тому, що вони встановлюються тільки із зовнішньої сторони поверхонь, що обгороджують контрольоване приміщення, або на вихідним за його межі трубах систем опалення, водопроводу й інших комунікацій. Для виявлення їхніх сигналів можна використовувати режим аналізу й класифікації "на слух", а для локалізації джерел радіовипромінювання - амплітудний метод з переміщенням приладу в суміжні, вище й нижче розташовані приміщення. Оскільки середовищем поширення виброакустических коливань можуть бути труби опалення й водопостачання, то перевірці підлягають і ці комунікації.

Сховані відеокамери з радіоканалом передачі інформації відрізняються тим, що сигнал, випромінюваний у радіодіапазоні, за структурою схожий із сигналом каналу яскравості передавачів телевізійного віщання. При виявленні такого сигналу першої є завдання його розпізнавання за критерієм " зовнішній-внутрішній". Для розпізнавання необхідно закрити вікна шторами або жалюзі, залишивши включеним внутрішнє висвітлення. Зробити кілька разів включення й вимикання штучного висвітлення. При включеному режимі "AUD" повинні прослуховуватися виразні зміни тону продетектированного сигналу. Для підвищення надійності розпізнавання включити режим "OSC" і переконатися в зміні структури сигналу по осциллограмме при включенні й вимиканні висвітлення.

Принципово передавачі відеокамер можуть працювати на частотах до 2300Мгц. Виявлення сигналу (схожого на сигнал яскравості) на частотах поза діапазоном телевізійного віщання практично однозначно свідчить про роботу передавача схованої відеокамери. Локалізація таких пристроїв здійснюються амплітудним методом.

Радіозакладки в ПК призначені для передачі зображення монітора й цифрових сигналів системного блоку й інших елементів фізичної архітектури комп'ютера. Основна їхня особливість укладається в тім, що сигнал, що передає зображення монітора, за структурою схожий на сигнал передавача схованої відеокамери, а в інших випадках містить всі ознаки цифрової передачі. Основою для їхнього виявлення й локалізації служить амплітудний метод, що доповнюється аналізом зображень у режимах "OSC" і "SA" при роботі з ST-031.

6) Серйозною перевагою цифрових диктофонів є те, що вони мають малі габарити й вагу, можуть записувати до 20 годин мови, мають гарну чутливість убудованого мікрофона (до 8 м) і широкий динамічний діапазон. Час безперервної роботи від одного елемента живлення може становити до 80 годин у режимі запису й до 2-х років у черговому режимі (рахунок часу).

Через відсутність частин, що рухаються, диктофони працездатні в широкому діапазоні температур, в умовах вібрації та запилення. Як правило цифрові диктофони оснащені системою голосової активації (VAS), що дозволяє ефективно стискати паузи в повідомленнях, збільшуючи в такий спосіб реальний час запису. Кожний зроблений запис маркірується часом і датою за допомогою убудованих годин реального часу.

Цифрові диктофони виявляються зі значно менших відстаней. Зокрема портативний прилад ST-041 виявляє цифрові диктофони на відстані 20–30 див, а стаціонарний комплекс ST-0110 на відстані 50-70 см.

7) Організація захисту інформації в КС від витоку каналами ПЕМВН

Рекомендації із захисту інформації від перехоплення випромінювань технічних засобів ОІД:

а) Навколо ОТЗ повинна забезпечуватися контрольована територія, за межами якої відношення "інформативний сигнал/шум" не перевищує Норм. З цією метою ОТЗ рекомендується розташовувати у внутрішніх приміщеннях об'єкта, бажано, на нижніх поверхах.

б) У випадку неможливості забезпечення цієї умови необхідно:

- замінити ОТЗ на захищені;

- провести часткове або повне екранування приміщень чи ОТЗ;

- установити системи просторового зашумлення;

- замінити незахищені ТЗ на захищені;

- застосувати завадозаглушувальні фільтри.

В екранованих приміщеннях (капсулах) рекомендується розміщувати високочастотні (ВЧ) ОТЗ. Як правило, до них відносяться процесори, запам'ятовувальні пристрої, дисплеї тощо.

Рекомендації із захисту інформації від перехоплення наводок на незахищені технічні засоби та ДТЗ, що мають вихід за межі КТ:

а) У незахищених каналах зв'язку, лініях, проводах та кабелях ОТЗ і ДТЗ, що мають вихід за межі КТ, установлюються завадозаглушувальні фільтри.

Проводи і кабелі прокладаються в екранованих конструкціях. Монтаж кіл ТЗ, що мають вихід за межі КТ, рекомендується проводити екранованим або прокладеним в екранувальних конструкціях симетричним кабелем.

б) Кабелі ОТЗ прокладаються окремим пакетом і не повинні утворювати петлі. Перехрещення кабелів ОТЗ і ДТЗ, що мають вихід за межі КТ, рекомендується проводити під прямим кутом, забезпечуючи відсутність електричного контакту екранувальних оболонок кабелів у місці їх перехрещення. Незадіяні проводи і кабелі демонтуються або закорочуються та заземляються.

Рекомендації із захисту інформації від витоку колами заземлення:

а) Система заземлення технічних засобів ОІД не повинна мати вихід за межі КТ і повинна розміщуватися на відстані не менше 10 - 15 м від них.

Заземлювальні проводи повинні бути виконані з мідного дроту (кабеля) з перехідним опором з'єднань не більше 600 мкОм. Опір заземлення не повинен перевищувати 4 Ом.

Не рекомендується використовувати для системи заземлення ТЗ ОІД природні заземлювачі (металеві трубопроводи, залізобетонні конструкції будинків тощо), які мають вихід за межі КТ.

б) Для усунення небезпеки витоку інформації металевими трубопроводами, що виходять за межі КТ, рекомендується використовувати струмонепровідні вставки (муфти) довжиною не менше 1 м.

в) За наявності в ТЗ ОІД "схемної землі" окреме заземлення для них створювати не потрібно. Шина "схемна земля" повинна бути ізольованою від захисного заземлення та металоконструкцій і не повинна утворювати замкнену петлю.

г) При неможливості провести заземлення ТЗ ОІД допускається їх "занулення".

Рекомендації із захисту інформації від витоку колами електроживлення:

а) Найбільш ефективно гальванічну та електромагнітну розв'язку кабелів електроживлення ТЗ ОІД від промислової мережі забезпечує їх розділова система типу "електродвигун-генератор". Електроживлення допускається також здійснювати через завадозаглушувальні фільтри.

б) Електроживлення повинно здійснюватись екранованим (броньованим) кабелем. Кола електроживлення ТЗ ОІД на ділянці від ОТЗ до розділових систем чи завадозаглушувальних фільтрів рекомендується прокладати у жорстких екранувальних конструкціях.

в) Не допускається прокладання в одній екранувальній конструкції кабелів електроживлення, розв`язаних від промислової мережі, з будь-якими кабелями, що мають вихід за межі КТ.

Забороняється здійснювати електроживлення технічних засобів, що мають вихід за межі КТ, від захищених джерел електропостачання без установлення завадозаглушувальних фільтрів.

г) Для об'єктів 2 - 4 категорій допускається не проводити роботи із захисту кіл електроживлення, якщо всі пристрої і кабелі електропостачання ОІД, включаючи трансформаторну підстанцію низької напруги із заземлювальним пристроєм, розміщені у межах КТ.

Рекомендації із застосування системи просторового зашумлення ОІД:

а) Пристрої просторового зашумлення застосовуються у випадках, коли пасивні заходи не забезпечують необхідної ефективності захисту ОІД. Установленню підлягають тільки сертифіковані Державною службою України з питань технічного захисту інформації (ДСТЗІ) засоби просторового зашумлення, до складу яких входять:

- надширокосмугові генератори електромагнітного поля шуму (генератор шуму);

- система рамкових антен;

- пульт сигналізації справності роботи системи.

Установлення генераторів шуму, монтаж антен, а також їх обслуговування в процесі експлуатації здійснюють підприємства, установи й організації, що мають відповідну ліцензію ДСТЗІ.

б) Живлення генераторів шуму повинно здійснюватися від того ж джерела, що і живлення ТЗ ОІД. Антени рекомендується розташовувати поза екранованим приміщенням.

Основні рекомендації з обладнання та застосування екранувальних конструкцій:

а) Екранувальні кабельні конструкції разом з екранувальними конструкціями ТЗ ОІД повинні створювати екранувальний замкнений об'єм.

Виведення кабелів з екранувальних конструкцій і введення в них необхідно здійснювати через завадозаглушувальні фільтри.

Екранувальні кабельні конструкції можуть бути жорсткими і гнучкими. Основу жорстких конструкцій становлять труби, короби та коробки; основу гнучких конструкцій - металорукави, взяті в обплетення, і сітчасті рукави.

Для екранування проводів і кабелів застосовуються водогазопровідні труби. Рекомендується застосовувати сталеві тонкостінні оцинковані труби або сталеві електрозварені.

З'єднання нероз'ємних труб здійснюється зварюванням, роз'ємних - за допомогою муфти та контргайки.

Для екранування проводів і кабелів застосовуються короби прямокутного перерізу. Їх переваги у порівнянні з трубами - можливість прокладання кабеля з роздільними роз'ємами.

Короби виготовляються з листової сталі. На кінцях секцій короба повинні бути фланці для з'єднання коробів між собою та з іншими екранувальними конструкціями. Для одержання надійного електричного контакту поверхня фланців повинна мати антикорозійне струмопровідне покриття.

Остаточний висновок про ефективність заходів щодо технічного захисту інформації дається за результатами інструментального контролю.

Похожие работы

... передбаченою. 3. Генерація гамми не повинна бути дуже трудомісткою. Слід зазначити, що алгоритми криптосистем з відкритим ключем (СВК) можна використовувати за трьома напрямками: 1. Як самостійні засоби захисту даних, що передаються чи зберігаються. 2. Як засіб для розподілу ключів. Алгоритми СВК більш трудомісткі, ніж традиційні криптосистеми. Обмін великими інформаційними потоками здійснюють ...

... , що «убивають» тільки синхроімпульс зв'язку з базою і ніяк себе не демаскують. Такі пристрої і коштують дорожче — 1,2 тис. доларів. Інший напрям промислового шпигунства, що набуває популярності в усьому світі, а також і в Україні, — це отримання конфіденційної інформації за допомогою Інтернету. В Україні понад 20 підприємств мають ліцензію на розробку й виготовлення підслуховувальних закладних ...

... здійснення операцій з їх застосуванням, затверджене Постановою Правління Національного банку України 19.04.2005 № 137, зареєстроване в Міністерстві юстиції України 20 травня 2003 р. за № 381/ 7702. 6. Правовий статус та зміст інформації з обмеженим доступом про особу Питання лекції: 1. Зміст поняття "інформація з обмеженим доступом про особу". 2. Правова охорона персональних даних. 3. ...

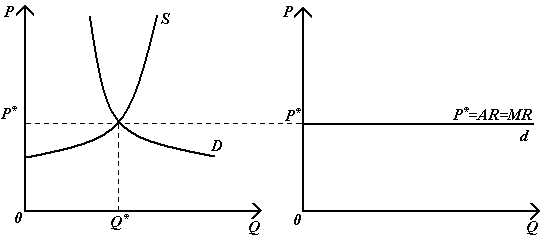

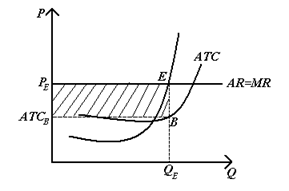

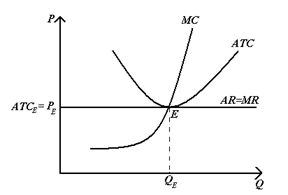

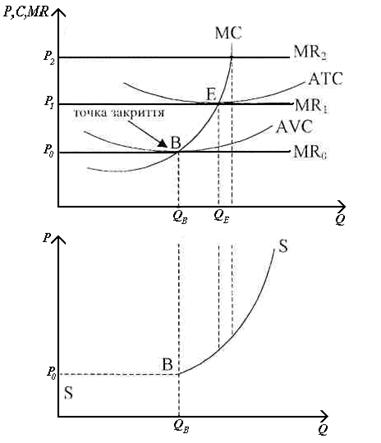

... споживчого кредиту тощо. Здебільшого цінова конкуренція застосовується для виштовхування з ринку слабших суперників або проникнення на вже засвоєнний ринок. Більш ефективною й більш сучасною формою конкурентної боротьби є нецінова конкуренція, тобто, що пропонується на ринок. З метою збільшення попиту на свій продукт фірма постійно шукає шляхи його удосконалення. Це підштовхує її до нецінової ...

0 комментариев