Навигация

Различные типы компьютерных вирусов: методы распространения, профилактика заражения

2. Различные типы компьютерных вирусов: методы распространения, профилактика заражения

Базовые понятия

Компьютерный вирус, программный код, управление, заражение, профилактика.

Обязательно изложить

Компьютерный вирус — это программный код, который в процессе исполнения размножается, т.е. создает новые программные коды, подобные исходному коду и сохраняющие возможность воспроизведения. Компьютерный вирус передается лишь как фрагмент другого программного кода и активизируется, перехватывая управление у кода-носителя после его инициализации.

В настоящее время принято определять тип компьютерного вируса по типу его носителя. В связи с этим выделяют файловые, загрузочные, макро- и сетевые вирусы. Рассмотрим их по порядку.

Файловыми называются вирусы, которые встраиваются в исполняемые коды, т.е. файлы с именами сот и ехе, или в оверлейные файлы. Для перехвата управления вирус записывается в начало или конец файла. В последнем случае начало файла модифицируется. Несколько первых байт оригинального кода присоединяются к вирусу, а на их место помещается команда передачи управления на начало вирусного фрагмента. Таким образом, инициализация зараженной программы приводит к запуску вируса, который после выполнения всех запланированных действий передает управление своему носителю. Существуют вирусы, которые выполняют все действия (поиск и заражение хотя бы одного файла указанного типа и, возможно, другие действия, как правило, обусловленные каким-либо образом, например, датой инициализации), оставаясь в составе кода-носителя. Они называются нерезидентными. Есть вирусы, которые в составе кода-носителя производят единственное действие — инсталляцию своего кода, как независимого приложения, в оперативную память. В этом качестве вирус производит все остальные действия. Такие вирусы называются резидентными. Они отслеживают ряд системных прерываний и активизируются при их возникновении. Таким образом, от момента инсталляции до перезагрузки компьютера резидентный вирус успевает заразить большое число файлов. Резидентный вирус может отслеживать чтение файла-носителя другой, может быть антивирусной, программой и препятствовать обнаружению своего кодового фрагмента, например, временно удаляя его из тестируемого файла (стелс-вирус). Второй способ воспрепятствовать обнаружению вируса в составе файла-носителя — шифрование вирусного кода случайной последовательностью команд процессора. В этом случае фрагмент вируса, инсталлирующий его в оперативную память, производит дешифровку кода. При заражении другого файла ключ шифрования может меняться (полиморфик-вирус).

Особое место занимают так называемые "компаньон-вирусы", не изменяющие заражаемых файлов. Алгоритм работы этих вирусов состоит в том, что для заражаемого файла создается файл-двойник, причем при запуске зараженного файла управление получает именно этот двойник, т.е. вирус. Наиболее распространены компаньон-вирусы, использующие особенность DOS первым выполнять соте-файл, если в одном каталоге присутствуют два файла с одним и тем же именем, но различными расширениями — сот и ехе. Такие вирусы создают для ехе-файлов файлы-спутники, имеющие то же самое имя, но с расширением сот. Вирус записывается в co/n-файл и никак не изменяет ехе-файл. При запуске такого файла DOS первым обнаружит и выполнит сотп-файл, т.е. вирус, который затем запустит и ехе-файл. Некоторые вирусы используют не только вариант сот — ехе, но также и bat — сот — ехе.

Можно предложить несколько профилактических мер, направленных против инфицирования компьютера файловыми вирусами:

1. Использование только лицензионных программных продуктов.

2. Крайне осторожное отношение к программам, полученным из сети или от знакомых, т.е., прежде чем открыть соответствующий файл, нужно проверить его какой-нибудь антивирусной программой.

3. Использование утилит проверки целостности информации, которые сохраняют данные о файлах и позволяют зафиксировать их несанкционированные изменения. »

4. Отказ в использовании компьютера сомнительными пользователями.

Загрузочными называются вирусы, которые инициализируются при старте компьютера. Они располагаются в служебных областях (загрузочных секторах) магнитных дисков, как гибких, так и жестких, где помещается программа загрузки операционной системы. Поскольку программа загрузки имеет малый объем, вирус не может функционировать в ее составе, т.е. все загрузочные вирусы являются резидентными. Они, как правило, состоят из двух частей: головы и хвоста, который может быть пустым. Последовательность действий вируса по внедрению в загрузочный сектор такова. Сначала вирус выделяет на диске область и делает ее недоступной для операционной системы. Затем копирует в эту область свой хвост и содержимое загрузочного сектора. После этого вирус замещает своей головой начальную программу загрузки и организует передачу управления на свой хвост и далее на начальную программу загрузки. Эти действия производятся независимо от того, системная дискета или нет. Достаточно обратиться к дискете в процессе загрузки. Как и другие резидентные вирусы, загрузочные вирусы могут быть изготовлены с помощью стеле-технологии. Профилактика заражения загрузочным вирусом такова.

1. Если нет нужды каждый день загружать систему с дискеты, поставьте в BIOS Setup порядок загрузки "сначала — С:, потом — А:". Это надежно защитит компьютер от загрузочных вирусов.

2. Физически блокируйте запись на системные дискеты.

Макровирусы являются программами на языках (макроязыках), встроенных в некоторые системы обработки данных (текстовые редакторы, электронные таблицы и т.д.), например, Visual Basic for Applications. Наибольшее распространение получили макровирусы для Microsoft Office. Для своего размножения такие вирусы используют возможности получения управления макропрограммой без вмешательства пользователя (автоматические или стандартные макросы). Вирусы получают управление при открытии или закрытии зараженного файла, перехватывают стандартные файловые функции и затем заражают файлы, к которым каким-либо образом идет обращение. Можно сказать, что большинство макровирусов являются резидентными: они активны не только в момент открытия/закрытия файла, но до тех пор, пока активен сам редактор. Признаком того, что в приложение проник макровирус, является увеличение размеров документов и исчезновение пункта Макрос в меню "Сервис". Можно предложить следующие профилактические действия:

1. Использование утилит проверки целостности информации, которые сохраняют данные о файлах и позволяют зафиксировать их несанкционированные изменения.

2. Крайне осторожное отношение к файлам, полученным из сети или от знакомых, т.е., прежде чем открыть соответствующий файл, нужно проверить его какой-нибудь антивирусной программой.

3. Хранение дистрибутивных копий офисных программ для их переустановки в случае подозрения заражения.

К сетевым относятся вирусы, которые для своего распространения активно используют протоколы и возможности локальных и глобальных сетей. Основным принципом работы сетевого вируса является возможность самостоятельно передать свой код на удаленный сервер или рабочую станцию. "Полноценные" сетевые вирусы при этом обладают еще и возможностью запустить на выполнение свой код на удаленном компьютере или, по крайней мере "подтолкнуть" пользователя к запуску зараженного файла.

Сетевые вирусы прошлого распространялись в компьютерной сети и, как правило, так же, как и компаньон-вирусы, не изменяли файлы или сектора на дисках. Они проникали в память компьютера из компьютерной сети, вычисляли сетевые адреса других компьютеров и рассылали по этим адресам свои копии. Эти вирусы иногда также создавали рабочие файлы на дисках системы, но могли вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти).

Современные сетевые вирусы используют электронную почту как для несанкционированного распространения, так и для заражения файлов рабочих станций. Поскольку среда обитания таких вирусов — компьютерная сеть, их главная цель — нарушение работы сети. Самый простой способ, который используется большинством вирусов, это увеличение трафика до размеров, парализующих функционирование сети. Вирусная идея последнее время используется также для распространения рекламы, которая получила название "спам". Профилактика заражения сетевым вирусом состоит в максимальном сдерживании собственного любопытства. Не следует пытаться прочесть письмо неизвестного вам респондента, как бы ни была привлекательна его тема.

Желательно изложить

Привести примеры вирусов разных типов.

3. Работа с папками и файлами (переименование, копирование, удаление, поиск, сохранение на различных носителях)

Предлагается следующий набор действий, для исполнения которых нужно воспользоваться различными приемами работы с объектами файловой системы Windows.

1. Создать на Рабочем столе папку с именем "Задание" , открыть ее и развернуть на весь экран.

2. Создать папку "Упражнение", открыть ее и отрегулировать размеры так, чтобы ее окно занимало половину окна папки "Задание".

3. Создать в папке "Упражнение" текстовый документ с именем "Текст".

4. Скопировать его в папку "Задание" и переименовать в "Текст!".

5. Переместить документ "Текст" в папку "Упражнение" .

6. Скопировать оба документа одновременно в папку

Задание .

7. Удалить документы из папки "Упражнение" и закрыть ее.

8. Переместить документы из папки "Задание" в папку "Упражнение", не открывая ее.

9. Найти все файлы, название которых начинается с сочетания "Тек".

10. Сохранить их на гибком диске.

11. Закрыть папку "Задание" и удалить ее с Рабочего стола.

Указание. Действия 1, 2, 3, 4, 10 выполняются с помощью меню объекта; действия 5, 6, 7 выполняются с помощью системного меню папки; действия 8 и 11 выполняются с помощью технологии Drug and Drop.

Примечание 1. Ученик должен понимать, что в процессе выполнения предлагаемых действий происходит сохранение файлов не только на гибком, но и на жестком диске.

Примечание 2. Для повышения оценки можно предложить выполнить некоторые из указанных действий с помощью какого-нибудь менеджера файлов (Проводник, Far, Norton Commander).

БИЛЕТ № 22

1. Локальные и глобальные компьютерные сети. Адресация в сетях. Аппаратные и программные средства организации компьютерных сетей.

2. Представление и кодирование информации с помощью знаковых систем. Алфавитный подход к определению количества информации.

3. Практическое задание. Работа с дискетой (форматирование, создание системной дискеты) в среде операционной системы.

1. Локальные и глобальные компьютерные сети. Адресация в сетях. Аппаратные и программные средства организации компьютерных сетей

Базовые понятия

Компьютерная сеть, локальная компьютерная сеть, глобальная компьютерная сеть, сервер, клиент (рабочая станция), сетевой адаптер, сетевая операционная система, топология локальной компьютерной сети, протокол обмена в глобальной компьютерной сети, программа-сервер, программа-клиент, способ доступа к ресурсам глобальной сети.

Обязательно изложить

Для передачи информации с помощью технических средств используются кодирующее устройство, предназначенное для преобразования исходного сообщения источника информации к виду, удобному для передачи, и декодирующее устройство, необходимое для преобразования кодированною сообщения в исходное.

При передаче информации необходимо учитывать тот факт, что информация при этом может теряться или искажаться, т.е. присутствуют помехи. Для нейтрализации помех при передаче информации зачастую используют помехоустойчивый избыточный код, который позволяет восстановить исходную информацию даже в случае некоторого искажения.

Основными устройствами для быстрой передачи информации на большие расстояния в настоящее время являются телеграф, радио, телефон, телевизионный передатчик, телекоммуникационные сети на базе вычислительных систем.

Под компьютерной сетью понимают систему распределенных на территории аппаратных, программных и информационных ресурсов (средств ввода/вывода, хранения и обработки информации), связанных между собой каналами передачи данных. При этом обеспечивается совместный доступ пользователей к информации (базам данных, документам и т.д.) и ресурсам (жесткие диски, принтеры, накопители CD-ROM, модемы, выход в глобальную сеть и т.д.).

По территориальному признаку сети делят на локальные, региональные и глобальные. Локальные сети (LAN, Local Area Network'} охватывают ресурсы, расположенные друг от друга не более чем на несколько километров. Региональные сети охватывают город, район, область, небольшую республику. Глобальные сети охватывают всю страну, несколько стран и целые континенты (например, сеть Интернет). Иногда выделяют корпоративные сети, где важно защитить информацию от несанкционированного доступа.

Основными свойствами локальной сети являются:

• высокая скорость передачи, большая пропускная способность;

• низкий уровень ошибок передачи;

• эффективный, быстродействующий механизм управления обменом;

• ограниченное, точно определенное число компьютеров, подключаемых к сети.

Очень важным является вопрос топологии локальной сети. Под топологией компьютерной сети обычно понимают физическое расположение компьютеров сети относительно друг друга и способ соединения их линиями. Топология определяет требования к оборудованию, тип используемого кабеля, методы управления обменом, надежность работы, возможность расширения сети.

Каждый компьютер, который функционирует в локальной сети, должен иметь сетевой адаптер (сетевую карту). Функцией сетевого адаптера является передача и прием сигналов, распространяемых по кабелям связи. Кроме того, компьютер должен быть оснащен сетевой операционной системой.

При конструировании сетей используют следующие виды кабелей:

• неэкранированная витая пара. Максимальное расстояние, на котором могут быть расположены компьютеры, соединенные этим кабелем, достигает 300 м. Скорость передачи информации — от 10 до 155 Мбит/с;

• экранированная витая пара. Скорость передачи информации — 16 Мбит/с на расстояние до 90 м. Обладает лучшей по сравнению с неэкранированной витой парой помехозащищенностью;

• коаксиальный кабель. Позволяет передавать информацию на расстояние до 2000 м со скоростью 2—44 Мбит/с;

• оптоволоконный кабель. Позволяет передавать информацию на расстояние до 10 000 м со скоростью до 10 Гбит/с.

В отличие от локальных сетей в глобальных сетях нет какого-либо единого центра управления. Основу сети составляют десятки и сотни тысяч компьютеров, соединенных теми или иными каналами связи.

Протокол обмена — это набор правил (соглашение, стандарт) передачи информации в сети. Протоколы условно делятся на базовые (более низкого уровня), отвечающие за передачу информации любого типа, и прикладные (более высокого уровня), отвечающие за функционирование специализированных служб.

Программное обеспечение можно разделить на два класса:

• программы-серверы, которые размещаются на узле сети, обслуживающем компьютер пользователя;

• программы-клиенты, размещенные на компьютере пользователя и пользующиеся услугами сервера. Подключение к глобальной сети может осуществляться одним из способов:

• удаленный доступ по коммутируемой телефонной линии. В этом случае в распоряжении пользователя должен быть модем, который преобразует подаваемую на него компьютером цифровую информацию в аналоговый сигнал {модуляция), и телефон. Аналоговый сигнал передается по телефонной линии, а модем на принимающей стороне совершает обратное преобразование информации (демодуляцию}. Скорость, с которой будет производиться обмен информацией, определяется, прежде всего, скоростью передачи модема пользователя и качеством телефонной линии. Для предупреждения искажения информации в процессе ее передачи и приема модем обычно работает в режиме коррекции ошибок, когда информация передается маленькими порциями, вычисляется контрольная сумма, которая также передается. Если отмечается искажение какой-то порции информации, ее передача повторяется;

• прямой доступ по выделенному каналу. Данный способ дороже, чаще его используют те или иные организации. В качестве выделенных каналов могут использоваться коаксиальные и оптоволоконные кабели, радиорелейные линии, спутниковая связь.

Желательно изложить

Базовые топологии локальной сети: шина, звезда, кольцо. Достоинства и недостатки топологий.

Ссылка на материалы вопроса

1. "Информатика" № 19, с. 3 — 5, № 20, с. 3 — 7/ 2002.

2. Новиков Ю.В., Кондратенко СВ. Локальные компьютерные сети: архитектура, алгоритмы, проектирование. М.: ЭКОМ, 2001, 312 с.

2. Представление и кодирование информации с помощью знаковых систем. Алфавитный подход к определению количества информации

Базовые понятия

Знак, знаковая система, кодирование информации, количество информации, бит, алфавитный подход, вероятность.

Обязательно изложить

Под знаковой системой понимается набор знаков — одного типа или же нескольких типов вместе с системой правил, регулирующих сочетаемость знаков при создании сообщения. Например, устная речь — система, знаками которой являются фонемы. Их чередование и группировка по определенным правилам создают членораздельную речь, т.е. сообщение, содержащее определенную информацию. В музыке для создания сообщений также используются фонемы, но с другими правилами чередования и композиции. В графических сообщениях знаками являются графические примитивы, сочетаемость которых подчиняется строгим правилам. Навязывая определенные правила сочетания, из примитивов можно создать знаки, позволяющие создавать письменные сообщения. В зависимости от выбранной совокупности правил их композиции можно получить письменную речь, язык программирования, систему счисления и т.д. Таким образом, числовая, символьная, графическая и звуковая информация представляется с помощью знаковых систем. Для обонятельной и осязательной информации пока не определены система знаков и правила композиции, однако мы убеждены, что таковые существуют.

С этих позиций кодирование информации можно рассматривать как запись сообщения в другой знаковой системе, или в той же знаковой системе, но с измененными правилами композиции, или в другой знаковой системе с измененными правилами композиции. Пример первой ситуации — кодирование числовой информации путем перевода числа из десятичной системы счисления в двоичную. Пример второй ситуации — шифрование, когда устанавливаются правила замены одних символов другими, что и приводит к новым правилам композиции при записи сообщений. Третий случай реализуется при кодировании непрерывных видов информации: графической и звуковой, — когда дискретизация (задание кодировочной таблицы), по существу, создает новые правила композиции двоичных разрядов, запрещая последовательности, не представленные в кодировочной таблице.

Многообразие знаковых систем, используемых для записи и кодирования сообщений, приводит к невозможности использовать для измерения количества информации бит, т.е. количество информации, содержащееся в сообщении, уменьшающем неопределенность наших знаний в два раза. В силу специфичности информации схемы определения количества информации, связанные с ее содержательной стороной, оказываются не универсальными.

Универсальным оказывается алфавитный подход к измерению количества информации. В этом подходе сообщение, представленное в какой-либо знаковой системе, рассматривается как совокупность сообщений о том, что заданная позиция в последовательности знаков занята равновероятно любым знаком системы. Угадывание этого знака производится по алгоритму последовательного деления количества знаков N, образующих систему, пополам. Поскольку, выясняя, в какой половине находится угадываемый знак, мы получаем информацию в один бит (по определению), количество информации, содержащееся в одном символе (информационный вес — г), определяется решением показательного уравнения (Р.Хартли):

2; - N.

Полная информация, содержащаяся в сообщении, определяется по формуле:

Количество информации = К • г,

— где К — количество знаков в сообщении. Например, для двоичной знаковой системы N = 2, т.е. 1=1 бит, так что количество информации совпадает с числом двоичных знаков. В случае системы знаков, которая используется для изображения блок-схем, N = 8, т.е. г = 3, так что блок-схема, состоящая из 5 элементов (начало, ввод информации, обработка, вывод информации, конец), содержит информацию 15 бит. В случае знаковой системы, основанной на таблице ASCII, N = 256, z — 8 бит (1 байт), так что сообщение, состоящее из 11 символов (слово — информатика), содержит 11 байт информации.

В реальных сообщениях, как правило, предположение о том, что в заданной позиции с одинаковой вероятностью может находиться любой знак системы, не выполняется. Для того чтобы обобщить алфавитный подход, представим формулу Хартли иначе. Заметим, что вероятность р обнаружения заданного знака в заданной позиции в предположении равной вероятности равна р — 1/N. Вспоминая определение логарифма, запишем формулу Хартли в виде:

i — log2N — — log.jp.

Количество информации в сообщении, состоящем из К знаков, равно (— К log^p).

Если вероятность появления знака номера п равна рп и в сообщении он встречается Кп раз, естественно предположить, что количество информации в сообщении, связанное с этим знаком, равно (— K^logy^), a полное количество информации в сообщении должно определяться равенством (К.Шеннон):

Количество информации = S(—

— где суммирование проводится по номерам знаков, встречающихся в сообщении.

Ссылка на материалы вопроса

1. Семакин И., Залогова А., Русаков С., Шестакова А. Информатика. Базовый курс. М.: Лаборатория Базовых Знаний, 2001, 378 с.

2. Бешенков С., Ракитина Е. Информатика. Систематический курс. Учебник для 10-го класса. М.: Лаборатория Базовых Знаний, 2001, 432 с.

3. Практическое задание. Работа с дискетой (форматирование, создание системной дискеты) в среде операционной системы

Отметим, что дискета является устаревшим носителем информации, поскольку позволяет сохранить лишь 1,44 Мб информации, в то время как большинство программ создают файлы больших объемов. К тому же дискеты сейчас продаются уже отформатированными. Еще одним очевидным недостатком современных дискет является их низкое качество.

Однако в отдельных случаях дискеты могут быть полезны, в частности, при восстановлении операционной системы, если она по каким-либо причинам не функционирует. Этому и посвящено задание:

1) выполнить форматирование дискеты;

2) выполнить форматирование дискеты с копированием на нее основных файлов операционной системы (создать загрузочную дискету) .

Рассмотрим решение задач на примере ОС Windows.

В Windows можно действовать следующим образом: раскрыть папку Мой компьютер, выбрать диск А, вызвать контекстное меню (щелчком правой кнопкой мыши по обозначению диска А) и выбрать подпункт Форматировать.

Ирана gus

изданное

Мой компьютер

Диск 3.5 (А:)

Диск 3,5

Емкость: 1,38 МБ Ш Занято: 0 байт П Свободно: 1,38 МБ

___£1)Панель у;

Si Принтерь ^ Ftppub He i§ Users на1' ggTmpHa'S: Э Student н SDosappH ^Win32apf dra([

1ение |ение |ение )ение (ение |ение

В появившемся диалоговом окне необходимо задать все параметры (в частности, в случае необходимости указать, что на дискету необходимо скопировать системные файлы) и нажать кнопку Начать. Типичный вид диалогового окна приведен ниже:

Форматирование: Диск 3,5 [А:]

JShestakovi

| ДАННЫЕ ДЛЯ ВЫПЛАТЫ АВТОРСКОГО ГОНОРАРА ЗА ПУБЛИКАЦИИ В "ИНФОРМАТИКЕ" Дорогие авторы! Отправляя материалы для публикации в нашу газету, прикладывайте, пожалуйста, заполненный данными, необходимыми для выплаты гонорара. Фамилия Имя индекс город | бланк с | ||

| Отчество | улица | ||

| Газета "ИНФОРМАТИКА" Паспортные данные серия номер | дом корпус квартира | ||

| телефон | |||

| когда выдан | Дата рождения | ||

| кем выдан | |||

| Адрес прописки индекс город | Место рождения | ||

| Необходимость почтового перевода (да/нет) | |||

| улица | |||

| дом корпус квартира | Номер страхового полиса Пенсионного фонда тельно) | (обяза- | |

| Почтовый адрес для отправки гонорара жители Москвы получают гонорар в редакции, все остальные должны обязательно указать данный адрес, даже если он совпадает с адресом прописки | |||

| Номер свидетельства о постановке на учет в налоговом управлении (обязательно) | |||

БИЛЕТ № 23

1. Глобальная сеть Интернет и ее информационные сервисы (электронная почта, Всемирная . паутина, файловые архивы и пр.). Поиск информации.

2. Логические переменные и функции, их преобразование. Таблицы истинности.

3. Задача. Разработка алгоритма (программы) на | | обработку данных строкового типа.

1. Глобальная сеть Интернет и ее информационные сервисы (электронная почта. Всемирная паутина, файловые архивы и пр.)- Поиск информации

Базовые понятия

Глобальная сеть.

Службы Интернета: электронная почта, WWW, файловые архивы и т.д. Гиперссылка.

Обязательно изложить

Если два или более компьютеров соединить между собой для обмена информацией, то получится c Объединение сетей принято называть "интернет"(с маленькой буквы), т.е. буквально межсетевой обмен информацией. Подчеркнем, что компьютеры в сетях не обязательно должны быть одинаковыми; то же можно сказать и по поводу операционных систем.

Когда масштабы объединения сетей становятся такими, что образуется единая мировая информационная система, название "Интернет" начинают писать с заглавной буквы, подчеркивая тем самым глобальный характер Сети. Таким образом, Интернет — это "сеть сетей", которая охватывает весь земной шар.

По мере объединения сетей в единое мировое информационное пространство постепенно складывались различные сетевые службы Интернета. Первоначально они были изолированными и имели четко ограниченную сферу применения. В процессе развития стала все более отчетлива тенденция к объединению всех этих служб на базе World Wide Web (русский эквивалент — "Всемирная паутина"), или более коротко — WWW.

Перечислим и кратко охарактеризуем наиболее важные информационные службы Сети.

Q Электронная почта (E-mail)

Одно из наиболее распространенных сетевых применений. Название происходит от сокращения слов Electronic Mail, что, собственно, и означает электронная почта.

В большинстве случаев электронное письмо представляет собой обычный текст, дополненный некоторой служебной информацией (аналогом обычного конверта). Отправитель должен указать электронный адрес абонента и тему письма; адрес отправителя добавится автоматически. К письму может прилагаться сопутствующая информация в виде графических, звуковых или иных файлов.

Любой адрес электронной почты построен по схеме

<имя полъзователя>@<имя почтового сервера>

Для приема и отправки электронных писем необходима специальная почтовая программа. Среди отечественных пользователей наибольшее распространение получили Microsoft Outlook Express и The Bat.

Q WWW

Наиболее популярной службой Интернета в настоящее время является WWW. Она получила настолько широкое распространение, что начинает вмещать в себя все остальные перечисленные выше службы (FTP, почту, конференции и т.д.).

Основой Всемирной паутины является принцип гиперссылок. В любом месте web-страницы может быть поставлена ссылка на другую страницу, связанную по смыслу с данной. Благодаря такой организации взаимных ссылок все материалы фактически объединяются в единое целое, создавая, образно говоря, всемирную информационную паутину. Для путешествия по ней требуется специальное программное обеспечение, которое называют браузером (от англ, browse — просматривать, проглядывать).

Передача файлов из архивов (FTP)

Для копирования информации из сетевых файловых архивов имеется специальный способ доступа — FTP (от file Transfer Protocol — протокол переноса файлов). Для работы с FTP существуют различные специализированные программы, однако значительно удобнее воспользоваться стандартным повседневным ПО, поддерживающим данный протокол, например, распространенным Far Manager Е.Рошала.

В Сети имеется и много других видов информационных сервисов. Как уже говорилось ранее, они все больше и больше объединяются на базе технологий WWW.

Одной из важнейших задач при работе в Интернете является поиск в этом океане информации. Специальные поисковые сервера просматривают огромные объемы информации и составляют базы ссылок на размещенные в Интернете материалы. Таким образом, поиск в действительности ведется не непосредственно в Сети, а в базе данных, хранящихся нау поисковом сервере. Отсюда, в частности, следует ряд практически важных выводов. Во-первых, если поисковая машина не смогла найти нужный вам материал, то это не значит, что его нет в Интернете. Даже если испробовать несколько поисковых систем, то и это не дает полной гарантии обзора всей Сети. Во-вторых, некоторые из выданных поисковых ссылок уже исчезли за время после их последней проверки, и наоборот, наиболее новые ссылки могут быть в базе сервера еще не отражены. В-третьих, регистрация ссылок в базу и механизм их выдачи существенно зависят от того, какой поисковый сайт мы выбрали. В частности, некоторые ссылки могут быть помещены в начало списка не потому, что они соответствуют смыслу запроса, а в связи с оплатой рекламных материалов. Наконец, несмотря на достаточно совершенные способы формирования баз, благодаря некоторым уловкам нечистых на руку интернет-пользователей найденные по запросу страницы могут быть абсолютно неподходящими1.

Помимо машин, где поиск производится путем автоматического просмотра базы, на некоторых серверах существует еще один альтернативный способ поиска — по категориям. При этом база данных тщательно сортируется по темам, образующим строгую иерархию, например, образование — высшее образование — университеты и т.д. Пользователь сам движется по этой цепочке; разумеется, в любой момент можно воспользоваться обычным поиском по ключевым словам, причем сделать это внутри данной категории, что существенно сужает круг поиска и уменьшает число посторонних ссылок. В простейших случаях удается обойтись вообще без поискового запроса, просто продвинувшись вглубь по дереву категорий достаточно далеко. Общепризнанным лидером среди подобного рода серверов является "Yahoo!". Другими крупнейшими поисковыми машинами являются Яндекс, Рамблер, Google, Alta Vista, Lycos и др.

1. Например, иногда в качестве ключевых слов на web-странице независимо от ее содержания указываются такие, которые по статистике имеют самый высокий рейтинг (среди них, увы, традиционно сильны ключевые слова порнографического плана, запросы по поводу большей частью нелицензионных МРЗ-файлов и прочие негативные по содержанию темы); могут искусственно добавляться те или иные списки слов для "ложной" автоматической фиксации тематики страницы в базе (в том числе тексты могут делаться "невидимыми", т.е. выводиться цветом фона). В ответ на подобные жульничества поисковые сервера постоянно совершенствуют свои технологии анализа индексируемых страниц.

Желательно изложить

Компьютеры в сети обмениваются данными на основании определенного набора правил, который инженеры привыкли называть протоколом. Очень важно, что протокол не зависит от типа ЭВМ: благодаря этому создается возможность объединения компьютеров с различным программным обеспечением и даже различных типов машин.

Помимо перечисленных в обязательном разделе, можно дополнить ответ следующими службами Интернета:

Q Телеконференции,

Q Электронные доски объявлений (BBS),

Q Удаленный доступ (telnet),

Q Поиск файлов (Archie).

Некоторые детали работы перечисленных выше служб описаны в полных материалах по билетам.

Важной задачей поисковых серверов является постоянное поддержание соответствия между созданной ими информационной базой и реально существующими в Сети материалами. Для этого существуют специальные программы (их часто называют роботами, или "паучками"), которые периодически обходят имеющиеся в базе ссылки и анализируют их состояние. Данная процедура позволяет удалять исчезнувшие материалы и по добавленным на просматриваемые страницы ссылкам обнаруживать новые. Предусмотрена также "ручная" регистрация страниц в базе, когда пользователь сам предлагает для добавления ссылку на свою страницу. Как правило, при таком способе предлагаемые страницы и их содержание контролируются (модерируются) человеком.

Примечание для учителей

Вопрос достаточно традиционный и понятный. Единственный совет, который здесь стоит дать, — четко объясните ученикам, что именно они должны раскрыть в своем ответе, поскольку материала, относящегося к теме, необычайно много.

Примечание для учеников

Вопрос очень объемный и носит описательный характер. Даже если вы часами сидите в Интернете и знаете о нем не только из книг, все равно продумайте, что именно вы будете рассказывать. И, кроме того, обратите внимание, насколько хорошо вы сможете рассказать обо всех перечисленных в вопросе возможностях, а не только о "серфинге" по web-страницам (например, что вам, известно, о файловых архивах и FTP-доступе к ним).

Ссылка на материалы по вопросу

Полный текст материалов вопроса опубликован в "Информатике" № 20, 2002, с. 3 — 7.

Похожие работы

... раза. В силу специфичности информации схемы определения количества информации, связанные с ее содержательной стороной, оказываются не универсальными. Универсальным оказывается алфавитный подход к измерению количества информации. В этом подходе сообщение, представленное в какой-либо знаковой системе, рассматривается как совокупность сообщений о том, что заданная позиция в последовательности ...

... , коллективной реализации информационных проектов, информационной деятельности в различных сферах, востребованных на рынке труда. В соответствии с целями и задачами обучения в классе информационно-технологического профиля на профильном (повышенном) уровне изучаются предметы: информатика, математика, физика. Ведущим предметом является информатика. Информатика - современная, динамично развивающаяся ...

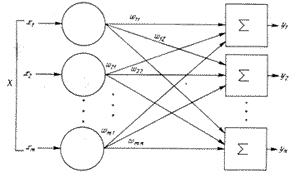

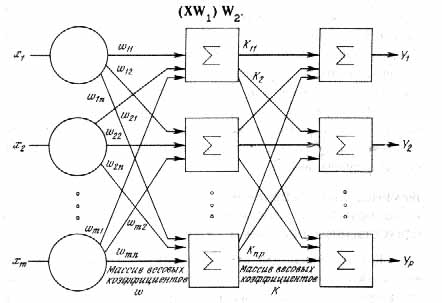

... одном из элективных курсов. Выбор естественно-математического профиля, во-первых, определяется целью введения данного курса в школе (расширение научного мировоззрения) и, во-вторых, сложностью темы в математическом аспекте. Глава 2. Содержание обучения технологии нейронных сетей Авторы данной работы предлагают следующее содержание обучения технологии нейронных сетей. Содержание образования ...

... сайта на английском языке, а может быть другой версией, возможно, состоящей на первых порах из одной страницы. Глава 2. Проектирование web-сайта образовательного учреждения и размещение его в сети Интернет 2.1 Разработка web-сайта Разработка сайта включает в себя целый комплекс процессов, от которых зависит эффективный конечный результат. Формирование целей и задач сайта. Это первый ...

0 комментариев