Навигация

4.1 Захист локальних служб

Найпростіший спосіб уберегтися від проникнення в систему за допомогою одного із серверів – зробити цей сервер недоступним з Internet. Варто помітити, що не всі сервери можна ефективно захистити засобами фільтрації пакетів. Як приклади служб, при організації захисту яких приходиться вирішувати безліч проблем, можна привести RealAudio і ICQ.

Один зі способів захистити служби, призначені для внутрішнього використання, – відмовитися від розміщення відповідних серверів на комп’ютерах, доступних із глобальної мережі. Якщо комп’ютер “не видний” з Internet, вилучений клієнт не має ніякої можливості звернутися до розмішеного на ньому серверу. Однак у невеликих мережах не завжди є можливість реалізувати таке рішення на практиці. Часто системний адміністратор просто не може виділити для роботи сервера окрему машину, недоступну ззовні. Тому в деяких випадках компроміси неминучі.

Для захисту сервера від звертань з Internet можна застосувати брандмауера, що виконує фільтрацію пакетів по порту призначення. Наявність такого брандмауера дозволяє запускати в локальній мережі велику кількість служб, не піддаючи серйозної небезпеки мережні ресурси.

Проте фільтрація пакетів не забезпечує повної безпеки. Для ряду програм приходиться застосовувати засоби захисту, що працюють на більш високих рівнях мережної взаємодії. Для деяких програм організувати захист настільки складно, що їхнє виконання на комп’ютері, що має з’єднання з Internet, неминуче сполучене з ризиком.

5. Вибір серверів для установки в системі

Одне з головних рішень, що відносяться до безпеки системи, – вибір серверів, що повинні бути встановлені на комп’ютері, що виконує роль брандмауера. Кожний із серверів по-своєму впливає на загальну безпеку системи, тому, вибираючи програми для роботи в UNIX, треба дотримувати наступного правила: установлювати лише ті сервери, що абсолютно необхідні для нормальної роботи мережі й особливості роботи яких ви добре собі представляєте. Перш ніж приступати до інсталяції програми, необхідно з’ясувати, які функції вона виконує і хто буде нею користатися.

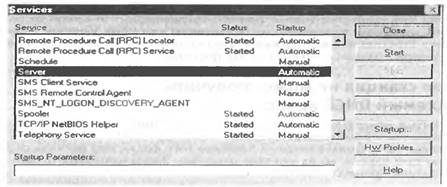

У наступних розділах описані популярні сервери, що можуть бути запущені в системі Red Hat Linux. В описі служб приведені рекомендації щодо того, як і на якому етапі системи повинні бути запущені відповідні програми.

Існують три способи запуску програм, що реалізують мережні служби, у системі UNIX. Основна частина серверів автоматично запускається при завантаженні операційної системи під керуванням диспетчера рівнів виконання. Порядок запуску вказується в сценаріях, що зберігаються в каталозі /etc/rc.d. Другий спосіб — запуск програм за допомогою демона inetd при надходженні запиту від клієнта-програми. Особливості виклику серверів описуються в конфігураційному файлі програми /etc/ inetd. conf. І, нарешті, мережні служби можуть безпосередньо запускатися за допомогою сценаріїв, керуючих конфігурацією системи. Як правило, подібні сервери не входять у стандартний комплект постачання Linux і інстилуються окремо.

6. Принципи роботи брандмауерів

Інформаційні системи корпорацій, урядових закладів і інших організацій постійно розвиваються в наступних напрямках.

• Система централізованої обробки даних, що працює на базі мейнфрейма, до якого безпосередньо підключене деяке число терміналів.

• Локальна мережа, що поєднує персональні комп’ютери і термінали один з одним і мейнфреймом.

• Об’єднана мережа, що складається з декількох локальних мереж, зв’язаних один з одним персональних комп’ютерів, серверів і, можливо, одного чи двох мейнфреймов.

• Мережа масштабу підприємства, що складає з декількох, що знаходяться на досить великій відстані друг від друга об’єднаних мереж, що зв’язуються між собою за допомогою відомчої глобальної мережі.

• Зв’язок через Internet, при якій різні об’єднані мережі виявляються підключеними до Internet і можуть бути також зв’язаними один з одним відомчою глобальною мережею.

Сьогодні зв’язок з Internet для більшості організацій уже є звичною справою. Для багатьох організацій інформація і послуги Internet життєво необхідні. Крім того, доступ до Internet потрібно багатьом індивідуальним користувачам, і якщо їхня локальна мережа не забезпечує такого доступу, вони самостійно використовують засоби вилученого доступу для підключення своїх персональних комп’ютерів до Internet через постачальника послуг Internet (провайдера). Але, хоча доступ до Internet і дає організації очевидні переваги, вона в той же час відкриває ресурси внутрішньої мережі організації зовнішньому світу. Ясно, що це несе в собі визначену погрозу для організації. Для захисту від цієї погрози можна обладнати кожну робочу станцію і кожен сервер внутрішньої мережі надійними засобами захисту типу системи захисту від вторгнень, але такий підхід, мабуть, непрактичний. Розглянемо, наприклад, мережу із сотнями чи навіть тисячами окремих систем, на яких працюють самі різні версії UNIX, так ще і Windows 95„ Windows 98 і Windows NT. Якщо буде виявлена яка-небудь вада в системі захисту, прийдеться внести зміни в засоби захисту всіх систем, що потенційно можуть показатися вразливими. Альтернативою, що стає усе більш популярною, є використання брандмауера. Цей пристрій розміщається між внутрішньою мережею організації і Internet, забезпечуючи контрольований зв’язок і споруджуючи зовнішню стіну, чи границю. Метою створення такої границі є захист внутрішньої мережі від несанкціонованого проникнення ззовні через Internet і організація єдиного центра, у якому повинні застосовуватися засоби захисту і контролю. Брандмауер може являти собою як окремий комп’ютер мережі, так і групу спеціально виділених комп’ютерів, що здійснюють функції брандмауера мережі, взаємодіючи між собою.

У цьому розділі ми спочатку обговоримо загальні характеристики брандмауерів, а потім розглянемо брандмауерів найпоширеніших типів. Наприкінці роздягнула приводяться деякі типові конфігурації брандмауерів.

6.1 Характеристики брандмауерів

У [BELL94] приводиться наступний список основних задач, що стоять перед розроблювачами брандмауерів.

1. Весь потік даних, що направляються з внутрішньої мережі в зовнішній світ, які йдуть у зворотному напрямку, повинний проходити через брандмауера. Для цього фізично блокується будь-який доступ до локальної мережі в обхід брандмауера. Як буде показано нижче, ця задача має кілька різних конструктивних рішень.

2. З усього потоку даних, що надходять до брандмауера, пройти його можуть тільки дані, які пройшли аутентифікацію відповідно до локальної політики захисту. Як буде показано нижче, у брандмауерах реалізуються різні типи політик захисту.

3. Брандмауер сам по собі повинен бути недоступний для вторгнення ззовні. Це припускає наявність високонадійної системи з захищеною операційною системою.

У [SMIT97] перераховані чотири основних засоби, за допомогою яких брандмауери здійснюють контроль доступу і забезпечують реалізацію політик захисту відповідної обчислювальної системи. Споконвічно брандмауери здійснювали в основному керування серверами, але сьогодні на них покладені й інші задачі.

• Керування серверами. Визначення типів служб Internet, до яких можна одержати доступ із внутрішньої мережі назовні і з зовнішнього оточення усередину. Брандмауер може фільтрувати потік даних на основі IP-адрес і номерів портів TCP. Він пропонує такий компонент, як прокси-сервер, через який може проходити кожен запит сервісу і який приймає рішення про те, пропустити даний запит чи ні. Брандмауер може містити і самі серверні компоненти, наприклад, Web-сервер чи поштову службу.

• Керування напрямком руху. Визначення напрямку, у якому можуть ініціюватися і проходити через браудмауер запити до тих чи інших служб.

• Керування користувачами. Представлення доступу до служб у залежності від прав доступу користувачів, що звертаються до цих служб. Ця функція звичайно застосовується до користувачів усередині мережі, що захищається за допомогою брандмауера (локальним користувачам). Однак вона може застосовуватися і до потоку даних, що надходить від зовнішніх користувачів, але це вимагає реалізації в якійсь формі технології аутентифікації, наприклад, забезпечуваної протоколом IPSec.

• Керування поведінкою. Контроль за використанням окремих служб. Так, брандмауер може фільтрувати електронну пошту, відсіваючи “спэм”, чи ж дозволяти доступ ззовні тільки до визначеної частини інформації, що знаходиться на локальному Web-сервері.

Перед розглядом особливостей конфігурації брандмауерів різних типів визначимо вимоги, висунуті до них. Брандмауер може пропонувати наступні можливості.

1. Брандмауер визначає єдину крапку входу, у якій припиняється несанкціонований доступ зовнішніх користувачів до мережі, що захищається, забороняється потенційно уразливим службам вхід у мережу чи ззовні вихід зсередини в зовнішній світ, а також забезпечується захист від різних атак вторгнення, що використовують зміну чи маршруту вказівка помилкових IP-адрес. Наявність єдиної крапки входу спрощує задачу контролю безпеки, тому що всі засоби захисту виявляються зосередженими в одному місці.

2. Брандмауер – це місце, де здійснюється моніторинг подій, що мають відношення до захисту мережі. Для цього в брандмауері можуть бути передбачені відповідні компоненти контролю і повідомлення.

3. Брандмауер є зручною платформою для ряду функцій Internet, що не мають безпосереднього відношення до безпеки. До таких функцій можна віднести трансляцію локальних мережних адрес в адреси Internet, a також засобу керування мережею, що контролюють використання Internet і ведення відповідного журналу.

4. Брандмауер може служити платформою для IPSec. Можливості тунельного режиму такого брандмауера можна використовувати при побудові віртуальних приватних мереж.

Брандмауери мають свої обмеження, описані нижче.

1. Брандмауер не захищає від атак, що йдуть в обхід. Внутрішні комп’ютерні системи можуть мати засобу вилученого доступу до зовнішнього постачальника послуг Internet. Внутрішня локальна мережа може мати модемну стійку, що забезпечує вилучений доступ до мережі співробітникам, що знаходяться в чи відрядженні працює вдома.

2. Брандмауер не може захистити від внутрішніх погроз безпеки, наприклад, з боку незадоволеного чи службовця співробітника, що вступив у змову з зовнішнім порушником.

3. Брандмауер не може захистити від погрози передачі інфікованих вірусами програм чи файлів. У зв’язку з тим що в рамках границь, що захищаються брандмауером, може використовуватися безліч різних операційних систем і додатків, для брандмауера виявляється практично неможливим перевіряти усі вхідні файли, електронну пошту й одержувані повідомлення на предмет наявності вірусів.

Висновки

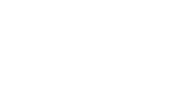

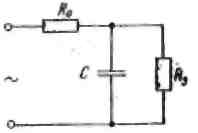

Отже, крім конфігурації, при якій брандмауер представлений окремою системою типу фільтруючого маршрутизотора чи шлюзу (див. мал.), можливі більш складні конфігурації. І саме такі конфігурації використовуються найчастіше. На малюнку, в основу якого покладені відповідні ілюстрації з [SEME96], показані три самі розповсюджені конфігурації брандмауерів. Розглянемо ці конфігурації по черзі.

Конфігурація брандмауера з екрановано підмережею (мал.в) із усіх розглянутих тут варіантів забезпечує найбільш надійний захист. У цій конфігурації встановлено два фільтруючих маршрутизатори: один між бастіонним вузлом і Internet, а другий — між бастіонним вузлом і внутрішньою мережею. Дана конфігурація створює ізольовану підмережу, що може складатися тільки з бастіонного вузла, але може також мати й один чи кілька інформаційних серверів, а також модеми, за допомогою яких здійснюється вилучений доступ до мережі. Звичайно до вузлів, що входять до складу екранованої підмережі, можна одержати доступ як з Internet, так і з внутрішньої мережі, однак потік даних крізь підмережу блокується.

Похожие работы

... збір даних про організацію, який полягає в пошуку всіх відомостей, які хакер може зібрати про комп'ютерну систему, що атакується. Мається на увазі інформація, що містить звіт про комп'ютерну мережу організації. На хакреських сайтах можна знайти файли з результатами сканування широкого діапазону телефонних номерів. У цих файлах можна знайти безліч відомостей про телефони різних організацій з вказі ...

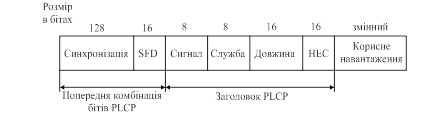

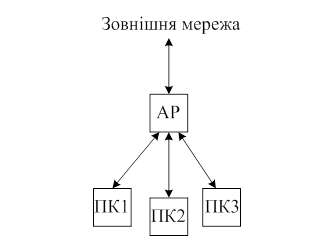

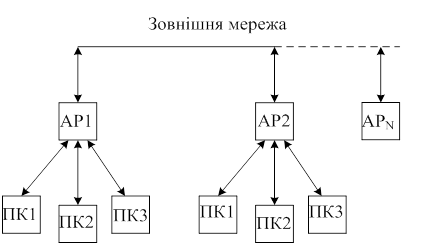

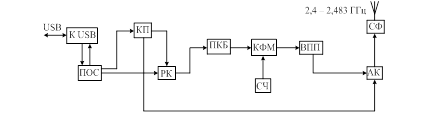

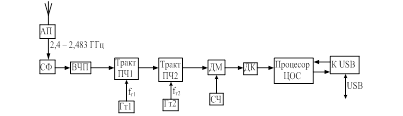

... ією "лінія", тобто одноранговій мережі, в якій перший комп'ютер сполучений з другим, другий з третім і так далі. Для організації з'єднання безпровідної мережі такого типу застосовуються вбудовані або встановлювані адаптери Wi-Fi, наявність якого необхідна кожному вхідному в мережу пристрою. 2) Інфраструктурне з'єднання (Infrastructure Mode). У режимі Infrastructure Mode станції взаємодіють одна ...

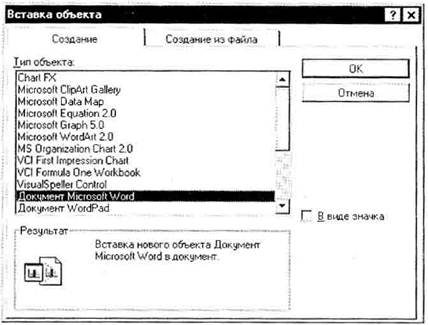

... та знизу ( нижній колонтитул ) у межах одного розділу або всього документа. Правильний вибір цієї інформації дає змогу читачеві краще орієнтуватися в документі. 5.4 Уведення інформації Інформаційна система маркетингу – це сукупність інформації, апаратно-програмних і технологічних засобів, засобів телекомунікацій, баз і банків даних, методів і процедур, персоналу управління, які реалізують ...

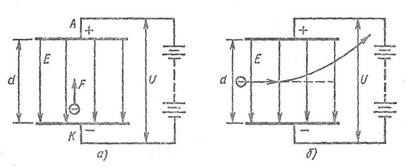

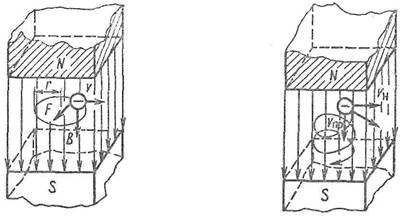

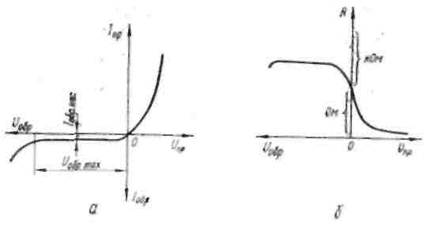

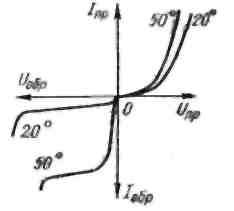

... 4. Як графічно позначаються польові транзистори? Інструкційна картка №9 для самостійного опрацювання навчального матеріалу з дисципліни «Основи електроніки та мікропроцесорної техніки» І. Тема: 2 Електронні прилади 2.4 Електровакуумні та іонні прилади Мета: Формування потреби безперервного, самостійного поповнення знань; розвиток творчих здібностей та активізації розумово ...

0 комментариев