Навигация

Техногенные источники угроз

2.1.2 Техногенные источники угроз.

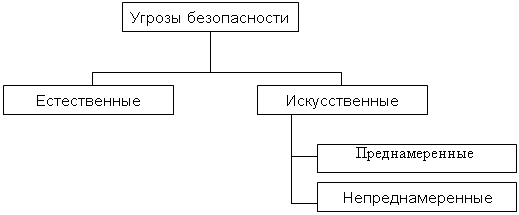

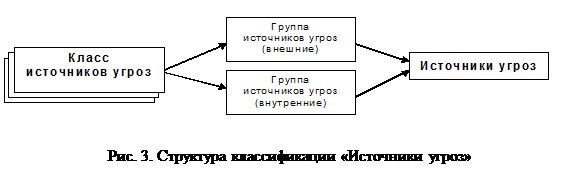

Вторая группа содержит источники угроз, определяемые технократической деятельностью человека и развитием цивилизации. Однако, последствия, вызванные такой деятельностью вышли из под контроля человека и существуют сами по себе. Эти источники угроз менее прогнозируемые, напрямую зависят от свойств техники и поэтому требуют особого внимания. Данный класс источников угроз безопасности информации особенно актуален в современных условиях, так как в сложившихся условиях эксперты ожидают резкого роста числа техногенных катастроф, вызванных физическим и моральным устареванием технического парка используемого оборудования, а также отсутствием материальных средств на его обновление.

Технические средства, являющиеся источниками потенциальных угроз безопасности информации так же могут быть внешними:

1) средства связи;

2) сети инженерных коммуникации (водоснабжения, канализации);

3) некачественные технические средства обработки информации;

4) некачественные программные средства обработки информации;

5 )вспомогательные средства (охраны, сигнализации, телефонии);

6) другие технические средства, применяемые в учреждении.

2.1.3 Стихийные источники угроз.

Третья группа источников угроз объединяет, обстоятельства, составляющие непреодолимую силу, то есть такие обстоятельства, которые носят объективный и абсолютный характер, распространяющийся на всех. К непреодолимой силе в законодательстве и договорной практике относят стихийные бедствия или иные обстоятельства, которые невозможно предусмотреть или предотвратить или возможно предусмотреть, но невозможно предотвратить при современном уровне человеческого знания и возможностей. Такие источники угроз совершенно не поддаются прогнозированию и поэтому меры защиты от них должны применяться всегда.

Стихийные источники потенциальных угроз информационной безопасности как правило являются внешними по отношению к защищаемому объекту и под ними понимаются прежде всего природные катаклизмы:

1) пожары;

2) землетрясения;

3) наводнения;

4) ураганы;

5) различные непредвиденные обстоятельства;

6) необъяснимые явления;

7) другие форс-мажорные обстоятельства.

2.2 Человеческий фактор как антропогенный источник угроз.

Чаще всего к возникновению значительного ущерба приводят злонамеренные или ошибочные действия людей, а техногенные источники, как правило, выступают в качестве предпосылки.

2.2.1 Внешние источники угроз

Хакеры и криминальные структуры.

Популярность такого источника угроз, как хакеры, к сожалению, активно поддерживается средствами массовой информации.

Личный опыт общения с хакерами показывает, что многие из них испытывают проблемы в создании полноценных межличностных отношений, и их деструктивную деятельность частично можно объяснить потребностью в их компенсации.

Важный мотив действий хакера - материальная выгода. Особенно часто совершаются попытки кражи номеров кредитных карт, либо конфиденциальной информации с последующим шантажом с целью вымогательства. Сюда же можно отнести случаи взлома финансовых систем или мошенничества.

Распространённым мотивом действий хакеров являются межнациональные конфликты. В качестве примеров можно привести хакерские "войны" между Арменией и Азербайджаном, атаки российских сайтов представителями исламских стран, массированные нападения китайских хакеров на сервера Японии, Тайваня, США.

Реальная квалификация большинства хакеров ниже, чем у профессиональных программистов. Иногда попытки злоупотреблений совершаются лицами с преступными наклонностями, совсем не обладающими специальными знаниями. Но даже если вас очень впечатлили навыки компьютерного преступника, не рекомендуем принимать его на работу ввиду наличия деструктивных наклонностей. Взлом и построение информационных систем - далеко не одно и тоже, а "бомба" внутри организации гораздо опаснее, чем снаружи. Это утверждение подтверждено личным знакомством с домашними компьютерами преступников, на которых оказывалась конфиденциальная информация приютивших их компаний.

Практика показывает, что в большинстве случаев хакеры, представляющие реальную опасность, работают по заказу и под контролем организованных криминальных структур.

Время от времени появляются сообщения о том, как в качестве заказчиков компьютерных преступлений выступают спецслужбы различных стран.

Недобросовестные партнёры и конкуренты.

В течении последних лет наряду с пособиями для хакеров на полках магазинов в изобилии появились книги по промышленному шпионажу, и некоторые из них уже являются рекордсменами продаж. В списках услуг охранно-сыскных структур присутствует получение информации и наблюдение за конкурентами и партнёрами, подобные функции выполняют и собственные службы безопасности многих компаний. Ещё одним инструментом добычи сведений являются недобросовестные служащие государственных структур.

В качестве источника информации недобросовестные партнёры и конкуренты используют Web-сайты, СМИ, материалы публичных выступлений. Для сбора информации в глобальной сети всё чаще привлекаются хакеры.

Но самым опасным для компании источником утечки конфиденциальной информации являются ее собственные сотрудники.

Конкуренты могут получать информацию в ходе беседы после выступлений и на специально организованных переговорах. При соответствующей подготовке недоброжелатели могут эффективно использовать современные психотехнологии, эксплуатировать желание субъекта показать себя влиятельным, осведомлённым, компетентным, использовать вредные привычки и скрытые потребности.

В первую очередь объектом воздействия становятся менеджеры и высококвалифицированные специалисты, так как именно они осведомлены в наибольшей степени.

Особенно полезными для недобросовестных конкурентов могут оказаться уволенные сотрудники, а также сотрудники, получившие приглашение, в том числе мнимое, на работу. Находящиеся в штате работники также не всегда следуют интересам организации.

Не менее опасным для компании может оказаться воздействие заведомо ложной и модифицированной информации, которая передаётся по "доверенным" каналам, распространяется через СМИ, Web-сайты, публичные выступления.

Похожие работы

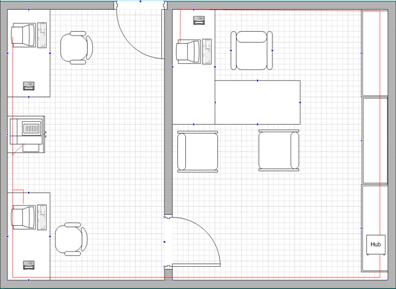

... , но даже в случае реализации данной угрозы конкуренты не будут нанимать высококвалифицированного специалиста, т.к. преодолеть физическую защиту будет намного дешевле. 3. Проектирование системы информационной безопасности отдела бухгалтерии ООО магазин «Стиль» 3.1 Рекомендации по разработке концепции информационной безопасности ООО магазин «Стиль» Концепция информационной безопасности ...

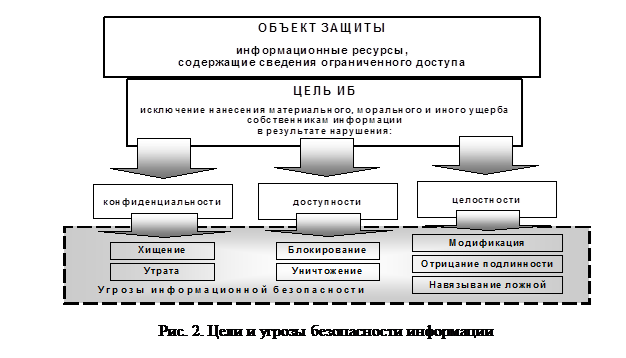

... финансовой, биржевой, налоговой или другой информации наибольшую опасность представляют хищения и преднамеренное искажение информации. Поиски мер по предотвращению ущерба при реализации угроз информационной безопасности и ликвидации последствий действия угроз привели к возникновению и широкому распространению в мировой практике системы, именуемой «управление риском». Это непрерывное и планомерное ...

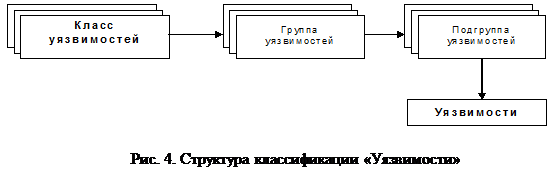

... 1. 2. Цель работы Целью данного реферата является рассмотрение моделей угроз безопасности систем и способов их реализации, анализировать критерии уязвимости и устойчивости систем к деструктивным воздействиям, описать средства мониторинга для выявления фактов применения несанкционированных информационных воздействий, рассмотреть характер разработки методологии и методического аппарата оценки ...

... мероприятия по новому месту работы, жительства; также в окружении носителей коммерческих секретов. Персонал оказывает существенное, а в большинстве случаев даже решающее влияние на информационную безопасность банка. В этой связи подбор кадров, их изучение, расстановка и квалифицированная работа при увольнениях в значительной степени повышают устойчивость коммерческих предприятий к возможному ...

0 комментариев