Навигация

Классификация угроз по степени тяжести последствий и возможного ущерба

2.4 Классификация угроз по степени тяжести последствий и возможного ущерба.

По степени тяжести последствий угрозы бывают: угрозы с высокой, значительной, средней и низкой тяжестью последствий.

Высокая тяжесть означает, что эти угрозы могут привести к резкому ухудшению всех финансово-экономических показателей деятельности субъекта предпринимательства, что вызывает немедленное прекращение его деятельности либо наносят такой непоправимый вред, который приведет к этим же последствиям позднее. В этом случае происходит ликвидация фирмы.

Значительная степень тяжести последствий реализации угроз предполагает возможность нанесения фирме таких финансовых потерь, которые окажут негативное воздействие на основные финансово-экономические показатели фирмы, на ее деятельность в будущем и преодолеваются в течение длительных сроков времени.

Средняя степень тяжести означает, что преодоление последствий осуществления этих угроз требует затрат (наносит потери), сопоставимые с текущими затратами фирмы и не требует значительного времени.

Последствия реализации угроз с низкой степенью последствий не оказывают какого-либо существенного воздействия ни на стратегические позиции фирмы, ни даже на ее текущую деятельность.

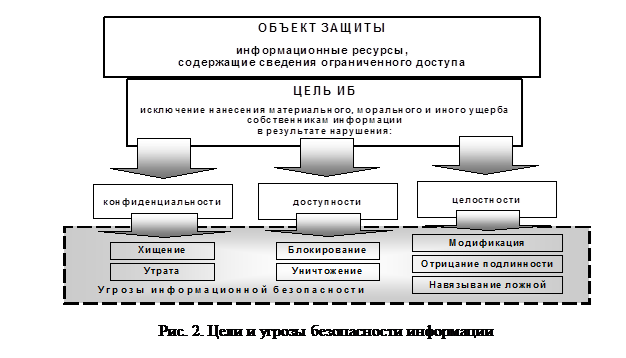

Проявления возможного ущерба могут быть различны:

1) моральный и материальный ущерб деловой репутации организации;

2) моральный, физический или материальный ущерб, связанный с разглашением персональных данных отдельных лиц;

3) материальный (финансовый) ущерб от разглашения защищаемой (конфиденциальной) информации;

4) материальный (финансовый) ущерб от необходимости восстановления нарушенных защищаемых информационных ресурсов;

5) материальный ущерб (потери) от невозможности выполнения взятых на себя обязательств перед третьей стороной;

6) моральный и материальный ущерб от дезорганизации деятельности организации;

7) материальный и моральный ущерб от нарушения международных отношений.

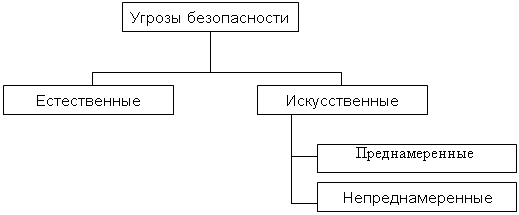

Ущерб может быть причинен каким-либо субъектом и в этом случае имеется на лицо правонарушение, а также явиться следствием независящим от субъекта проявлений (например, стихийных случаев или иных воздействий, таких как проявления техногенных свойств цивилизации). В первом случае налицо вина субъекта, которая определяет причиненный вред как состав преступления, совершенное по злому умыслу (умышленно, то есть деяние совершенное с прямым или косвенным умыслом) или по неосторожности (деяние, совершенное по легкомыслию, небрежности, в результате невиновного причинения вреда) и причиненный ущерб должен квалифицироваться как состав преступления, оговоренный уголовным правом.

Во втором случае ущерб носит вероятностный характер и должен быть сопоставлен, как минимум с тем риском, который оговаривается гражданским, административным или арбитражным правом, как предмет рассмотрения.

В теории права под ущербом понимается невыгодные для собственника имущественные последствия, возникшие в результате правонарушения. Ущерб выражается в уменьшении имущества, либо в недополучении дохода, который был бы получен при отсутствии правонарушения (упущенная выгода).

При рассмотрении в качестве субъекта, причинившего ущерб какую-либо личность, категория "ущерб" справедлива только в том случае, когда можно доказать, что он причинен, то есть деяния личности необходимо квалифицировать в терминах правовых актов, как состав преступления. Поэтому, при классификации угроз безопасности информации в этом случае целесообразно учитывать требования действующего уголовного права, определяющего состав преступления.

3 Заключение.

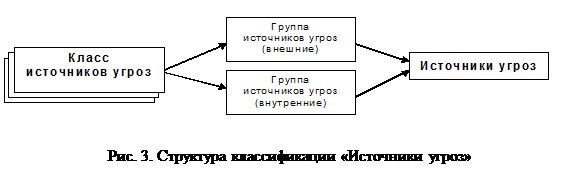

Внешние лица имеют меньше возможностей доступа к ресурсам корпоративной информационной системы, чем внутренние пользователи, и представляют из себя меньшую угрозу. В то же время, на них очень сложно или почти невозможно влиять, поэтому для эффективной защиты от внешних угроз необходимо в первую очередь использовать внутренние технические и организационные меры.

Степень надёжности средств информационной безопасности должна соответствовать потенциальным потерям компании. Критичность информации желательно оценивать также с точки зрения цены этой информации на рынке.

Реализация злоупотребления внешним лицом должна требовать от него больших затрат, чем потенциальная выгода преступника.

Желательно, чтобы ваша информационная система компании была защищена не хуже, чем системы конкурентов.

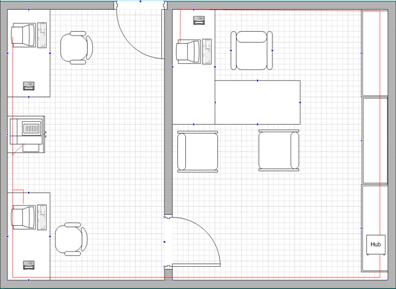

Доступ к серверам, хранящим информацию, должен быть ограничен не только технологически и организационно, но и физически. Вход в помещения ограниченного доступа должен контролироваться наиболее жёстко.

Информация в компании должна быть разделена на несколько уровней доступа. Сотрудник должен получать доступ только к тем сведениям, которые необходимы ему для работы. Принцип минимальных полномочий должен действовать как для электронных, так и для иных данных. Необходимо утвердить список наиболее критичной информации, отнесённой к разряду конфиденциальной, сотрудники должны быть ознакомлены с ним под роспись. Доступ к конфиденциальной информации возможен только после внесения сотрудника в соответствующий список, утверждаемый руководством.

При принятии решения о предоставлении доступа к информации целесообразно учитывать психологические особенности и компетентность сотрудника.

Изменения в поведении сотрудника, свидетельствующие о недовольстве и разочаровании в связи с происходящими в компании событиями, могут рассматриваться как причина ограничения его прав доступа к информации. Особого внимания требует процесс увольнения сотрудника. Разумным решением будет ограничить доступ сотрудника к информации на время прохождения испытательного срока.

Работа и оценка деятельности персонала должна производиться в соответствии с требованиями положений о подразделениях, должностных инструкций и регламентов. Критичные действия с информацией должны быть максимально определены, сотрудник не должен в таких случаях принимать решений. Он должен точно знать, к кому обязан обратиться в случае возникновения специально определённой или не описанной инструкцией ситуации.

Желательно, чтобы выполнение требований информационной безопасности рассматривалось в качестве одного из критериев оценки работы, и нарушение этих требований должно приводить к наказанию, определённому внутренними нормативными документами. Наряду с рядовыми сотрудниками ответственность за соблюдение правил информационной безопасности должны нести менеджеры.

Выполнение внутренних регулирующих документов в части, касающейся информационной безопасности, должно контролироваться службой информационной безопасности. При этом сотрудникам необходимо объяснить, что контролируются не люди, а производственные процессы, и что такой контроль соответствует их личным интересам, так как защищает от давления на них и близких им людей со стороны криминальных структур.

Руководитель службы информационной безопасности не должен подчиняться IT-директору ввиду различия решаемых ими задач.

Желательно, чтобы наряду с подготовкой по защите данных, руководитель службы информационной безопасности прошёл специальную подготовку в области практической психологии.

Корпоративная культура должна поддерживать лояльность сотрудников. Желательно, чтобы система мотивации сотрудника соответствовала его психологическим особенностям.

Если в компании принят кодекс поведения, целесообразно включить в него пункты, определяющие ожидания компании относительно обращения сотрудника с доступной ему служебной информацией.

Сотрудники должны быть проинструктированы о том, как себя вести с партнёрами, клиентами, ранее неизвестными лицами, пытающимися получить после выступлений, в ходе переговоров, при иных обращениях, сведения, составляющие коммерческую тайну. Особо аккуратно следует общаться с прямыми и косвенными конкурентами, компаниями, проводящими на рынке агрессивную политику.

При передаче партнёрам сведений, не являющихся общедоступными, должно быть подписано соглашение о неразглашении информации.

Одним из способов снижения информационных рисков компании является аутсорсинг информационных ресурсов у специализированной организации, способной нанять высококвалифицированный IT-персонал и обеспечить его эффективную работу. Желательно, чтобы такая организация обладала репутацией, подтверждённой многолетним опытом успешной работы. Дополнительным преимуществом является наличие заключения о результатах проверки в этой организации состояния информационной безопасности, проведённой внешним авторитетным аудитором.

Список литературыСтрельцов А.А. Обеспечение информационной безопасности России. Теоретические и методические основы / Под ред. В.А. Садовничего и В.П. Шерстюка. – М.: МЦНМО, 2002.

Е.Б. Белов, В.П. Лось Основы информационной безопасности. / Москва, Горячая линия – Телеком, 2006

Федеральный закон РФ "О персональных данных"

Вихорев С.В. Информационная Безопасность Предприятий. Москва, 2006.

В.А. Семененко Информационная безопасность. Москва,

Похожие работы

... , но даже в случае реализации данной угрозы конкуренты не будут нанимать высококвалифицированного специалиста, т.к. преодолеть физическую защиту будет намного дешевле. 3. Проектирование системы информационной безопасности отдела бухгалтерии ООО магазин «Стиль» 3.1 Рекомендации по разработке концепции информационной безопасности ООО магазин «Стиль» Концепция информационной безопасности ...

... финансовой, биржевой, налоговой или другой информации наибольшую опасность представляют хищения и преднамеренное искажение информации. Поиски мер по предотвращению ущерба при реализации угроз информационной безопасности и ликвидации последствий действия угроз привели к возникновению и широкому распространению в мировой практике системы, именуемой «управление риском». Это непрерывное и планомерное ...

... 1. 2. Цель работы Целью данного реферата является рассмотрение моделей угроз безопасности систем и способов их реализации, анализировать критерии уязвимости и устойчивости систем к деструктивным воздействиям, описать средства мониторинга для выявления фактов применения несанкционированных информационных воздействий, рассмотреть характер разработки методологии и методического аппарата оценки ...

... мероприятия по новому месту работы, жительства; также в окружении носителей коммерческих секретов. Персонал оказывает существенное, а в большинстве случаев даже решающее влияние на информационную безопасность банка. В этой связи подбор кадров, их изучение, расстановка и квалифицированная работа при увольнениях в значительной степени повышают устойчивость коммерческих предприятий к возможному ...

0 комментариев