Навигация

Обеспечение информационной безопасности организации

3.2 Обеспечение информационной безопасности организации

3.2.1 Технические средства защиты от подслушивания

Подслушивание – один из видов распространения информационной угрозы безопасности организации и коммерческой деятельности, заключающийся в несанкционированном съеме конфиденциальной информации следующими способами: подслушивание разговоров в помещении или автомашине с помощью предварительно установленных «радиожучков» или магнитофонов; контроль телефонных разговоров, телексных и телефаксных линий связи, радиотелефонов и радиостанций; дистанционный съем информации с различных технических средств, в первую очередь с мониторов и печатных устройств компьютеров и т.д.

Существенной преградой злоумышленника с прослушивающей аппаратурой является создание на объектах особой, защищенных от подслушивания, помещений для проведения заседаний правления, торговых переговоров и конфиденциальных бесед. Таким помещениям присваивается статус специальных, они оборудуются с учетом следующих требований: здание должно иметь круглосуточную охрану и систему сигнализации; если есть в помещении окна, то желательно, чтобы они не имели балконов и не выходили на соседние с объектов здания, а смотрели бы на внутренний двор или закрывались глухими ставнями; в помещении не должно быть радиоэлектронных устройств, компьютеров, телевизоров, магнитофонов; телефонная связь должна осуществляться особым образом.

3.2.2 Защита технических средств обработки информации

Объектом интереса злоумышленников являются не только деловые разговоры, но и технические средства обработки информации, такие как: копировальные аппараты, компьютеры и другая техника излучают различного рода сигналы (электромагнитные, акустические, вибрационные), которые можно принимать в соседнем с объектом здании и затем и читать затем обрабатываемую на этой технике информацию.

Защита технических средств обработки информации ведется в двух направлениях: выявление и устранение (или существенное ослабление) излучающих сигналов путем доработки самих технических средств; экранировка средств обработки информации и помещений, в которых они используются.

Работы по этим направлениям доступны только специалистам и требуют существенных финансовых и трудовых затрат.

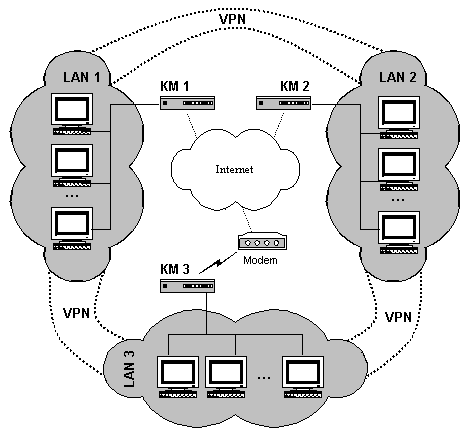

Защита коммуникаций

Важным атрибутом деятельности организации является связь – телефонная, телефаксная, радиосвязь, специальная компьютерная. Коммуникации можно разделить на две группы: внешние и внутренние.

Защита внешних коммуникаций включает в себя:

- использование собственной аппаратуры электронного шифрования для телефаксной, компьютерной и телефонной связи при обмене конфиденциальной или важной информацией с партнерами и клиентами;

- использование платных государственных защищенных каналов связи;

- сокращение или исключение обсуждений по городским телефонам важных коммерческих вопросов, особенно при использовании беспроводных телефонных аппаратов.

Защита внутренних коммуникаций включает в себя:

- экранирование всех коммуникаций банка данных;

- установка датчиков сигнализации на места возможных посторонних подключений к коммуникациям банка данных;

- использование в качестве внутренней телефонной связи селекторов, не подключенных к городским телефонным каналам;

- периодический контроль внутренних коммуникаций специалистами службы технической защиты.

Безопасность в виртуальном пространстве

«По данным американских СМИ, 82% взломов компьютерных систем компаний и учреждений США осуществляют их собственные служащие (действующие либо бывшие) и подрядчики, работающие по контрактам. Примерно 6% вторжений в системы составляют действия организованной преступности в целях вымогательства и «отмывания» денег. Около 5% взломов совершают киберпреступники, занимающиеся похищением и продажей информации. Такой же процент в статистику взломов вносит компьютерная «деятельность» детей и подростков. Приблизительно 2% взломов осуществляют правительственные органы США, включая спецслужбы. <…>

Согласно данным социологического опроса, проведенного министерством юстиции США среди 120 крупнейших американских корпораций и банков, жертвами криминальных операций хакеров с кредитными карточками стали 96,6% опрошенных, мошенничеств с телефонами сотовой связи – 95,5%, преступлений с помощью средств телекоммуникаций, включая электронную почту, - 96,6%. Случаи несанкционированного доступа к секретным данным были зарегистрированы в 95% опрошенных организаций, незаконного копирования программ – в 91,2%».

Другие виды компьютерных преступлений представлены в приложении.

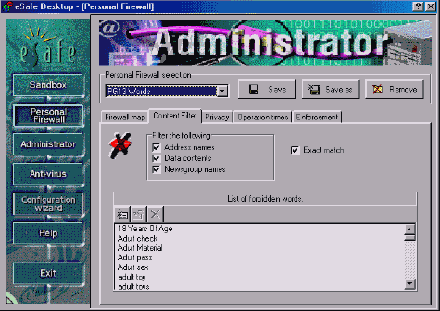

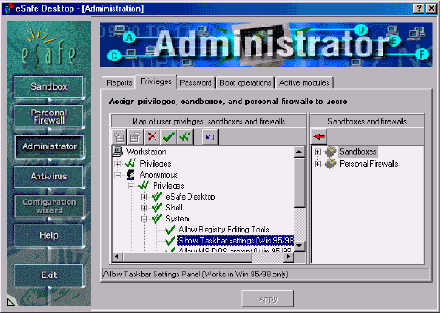

Мерами, служащими защитой от несанкционированного проникновения, хищения или любого другого использования конфиденциальной информации, могут послужить скрытое наблюдение за сотрудниками организации со стороны СБ; привлечение в качестве эксперта бывших или так называемых «этичных» хакеров (белошляпочников), которые предлагают на возмездной основе проверить на уязвимость компьютерные сети и системы организации, оказывают консультационные услуги; страхование коммерческих структур от компьютерных взломщиков.

Все вышеперечисленные меры не могут полностью защитить организацию от хакерских атак или несанкционированного съема информации на всей протяженности ее жизнедеятельности, т.к. компьютерные технологии стремительно развиваются и кибернетическая преступность приобретает все более изощренные формы и охватывает широкий спектр криминальной деятельности.

Что касается данных по России (киберпреступность), то, по мнению автора работы, будь они собраны и опубликованы оказались бы достаточно близки к приведенным по США.

Основным выводом к разделу можно отнести следующие рекомендации: организация, чтобы защитить свою конфиденциальную информацию должна иметь либо собственную службу безопасности или пользоваться услугами других предприятий, оказывающих безопасность различных видов деятельности; организация не должна экономить на технических средствах обнаружения и противодействия подслушивания, защиты технических средств обработки информации, коммуникаций и безопасности виртуального пространства. В противном случае организация рискует получить материальный, крупный материальный ущерб, вплоть до состояния банкротства.

Раздел 4. Аналитический раздел.

Объект управления: Служба информационной безопасности банка (подразделение службы безопасности банка «Альфа-банк»). Основной деятельность данного подразделения является защита конфиденциальной информации, которой располагает банк. Одна из мер такой защиты это грамотный подбор персонала и постоянный контроль его действий на территории банка, а временами и за ее пределами. Набор персонала (прием на работу), увольнение и даже смена должности – это все бизнес-процессы, которые можно связать со службой информационной безопасности банка. Во всех этих процессах как субъекты менеджмента фигурируют люди, а люди, как известно это довольно не стабильный носитель информации. Вот поэтому от служб безопасности банка, а именно службы информационной безопасности требуется постоянный контроль персонала, как новоприбывшего, так и уже уволенного. Управление и структуру службы безопасности модно рассмотреть на схеме 3.1 (выше).

Виды обеспечения службы информационной безопасности:

Техническое: Все рабочие места службы информационной безопасности должны быть обеспечены новейшими по мощностям персональными компьютерами, весь отдел должен быть обеспечен локальной сетью и выходом в интернет на большой скорости

Программное: Использование спецпрограмм, корпоративная ИС банка (разработанная специально для конкретного банка и его филиалов), использование сертифицированного лицензионного ПО (т.к. антивирусы, брандмауэры, браузеры)

HR обеспечение: Только отборный и качественный персонал тщательно проверенный службой безопасности банка и высшим руководством. В общем, просто так туда не попасть…

Раздел 5. Проектный раздел.

5.1 Постановка задачи.

На предприятии появилось вакантное место, необходимо заполнить его квалифицированным сотрудником. Но есть вероятность, что приняв сотрудника на работу, предприятие получит информационную течь. Для этого отдел безопасности должен проверить резюме и личность сотрудника перед приемом на работу.

Задача: принять на работу квалифицированного сотрудника, который будет соблюдать правила конфиденциальности на предприятии.

5.2 Экономическая сущность задачи.

Цель – принять сотрудника на работу; вход – резюме, выход – обобренное резюме и трудовой договор; задача не периодична и выполняется по мере необходимости.

5.3 Архитектура задачи.

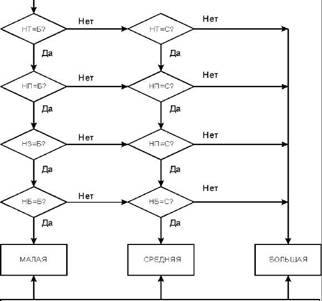

Рис. 5.3.1 Архитектура задачи

Для выполнения такого бизнес-процесса как прием сотрудника необходимо участие службы информационной безопасности банка, отдела HR (отдел кадров) и виза генерального директора. Так же необходим сотрудник-претендент и его резюме.

Похожие работы

... Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования. М.: Госстандарт СССР. ГОСТ 31078-2002. Защита информации. Испытания программных средств на наличие компьютерных вирусов. Типовое руководство. СТБ ИСО/МЭК 9126-2003. Информационные технологии. Оценка программной продукции. Характеристики качества и руководства по их применению. СТБ ИСО/МЭК ТО ...

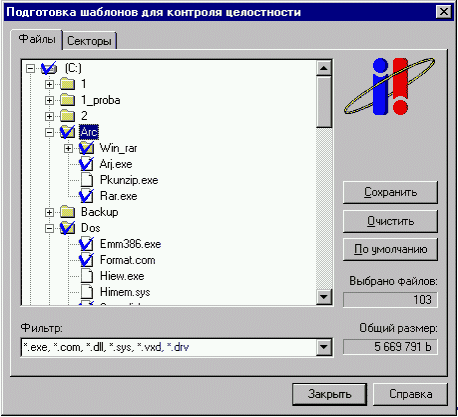

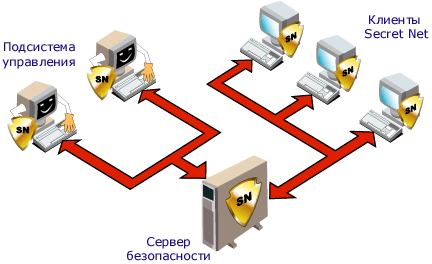

... для блокировки загрузки с FDD; Интерфейс для блокировки загрузки с CD-ROM; Программное обеспечение формирования списков контролируемых программ; Документация. 2. Система защиты информации "Secret Net 4.0" Рис. 2.1. Назначение: Программно-аппаратный комплекс для обеспечения информационной безопасности в локальной вычислительной сети, рабочие ...

... защищенности КИС. Формирование целевой модели ТСО. По результатам проведенного аудита моделируется целевая (желаемая) модель, учитывающая перспективы развития бизнеса и корпоративной системы защиты информации (активы, сложность, методы лучшей практики, типы СЗИ и СКЗИ, квалификация сотрудников компании и т. п.). Кроме того, рассматриваются капитальные расходы и трудозатраты, необходимые для ...

... соответствия установленной категории для этих технических средств; · монтаж средств активной защиты в случае, когда по результатам специальных или объектовых исследований технических средств не выполняются нормы защиты информации для установленной категории этих технических средств; · организация охраны и физической защиты объекта информатизации и отдельных технических средств; · разработка ...

0 комментариев