Навигация

Интеллектуальные компьютерные технологии защиты информации

Интеллектуальные компьютерные технологии защиты информации

Учебное пособие

Часть 1 Общие положения защиты информации

В 3-х частях

Содержание

Введение

1. Организационно-административное обеспечение информационной безопасности

1.1 Политика информационной безопасности

1.1.1 Документ с изложением политики информационной безопасности

1.2 Выработка официальной политики предприятия в области информационной безопасности

1.2.1 Краткий обзор

1.2.2 Оценка рисков

1.2.3 Распределение прав пользователей

1.2.4 Что делать, когда политику безопасности нарушают

1.2.5 Пресекать или следить?

1.2.6 Толкование политики безопасности

1.2.7 Гласность политики безопасности

1.3 Организация системы безопасности

1.3.1 Инфраструктура информационной безопасности

1.3.2 Совещание руководящих лиц по информационной безопасности

1.3.3 Координация информационной безопасности

1.3.4 Распределение ответственности за информационную безопасность

1.3.5 Процедура санкционирования в отношении средств информационной технологии

1.3.6 Консультация специалиста по информационной безопасности

1.3.7 Сотрудничество между организациями

1.2.8 Независимая ревизия состояния информационной безопасности17

1.4 Ответственность субъектов информационной безопасности

1.5 Классификация ресурсов и контроль за ними

1.5.1 Отчетность по ресурсам

1.5.2 Инвентаризация ресурсов

1.5.3 Классификация информации

1.5.4 Принципы классификации

1.5.5 Маркирование информации

1.6 Обеспечение безопасности персоналом

1.6.1 Обеспечение безопасности при составлении должностных инструкций и проверка благонадежности

1.6.2 Отражение мер безопасности в должностных инструкциях

Проверка на благонадежность при приеме на работу

1.6.3 Договор о соблюдении конфиденциальности

1.7 Обучение пользователей

1.7.1 Теоретическое и практическое обучение информационной безопасности

1.8 Реагирование на инциденты

1.8.1 Доведение информации об инцидентах, касающихся проблем безопасности22

1.8.2 Сообщение об уязвимости защиты

1.8.3 Сообщение о сбоях программного обеспечения

1.8.4 Процедуры дисциплинарного воздействия

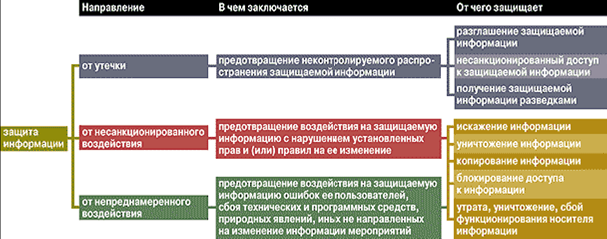

2.Основные положения теории защиты информации

2.1 Введение

2.2 Возникновение и история развития проблемы защиты информации

2.3 Методы исследования проблем защиты информации

2.3.1 Основные положения теории нечетких множеств

2.3.2 Основные положения нестрогой математики

2.3.3 Неформальные методы оценивания

2.3.4 Неформальные методы поиска оптимальных решений

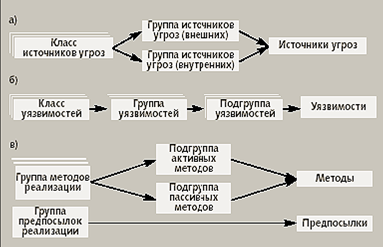

2.4 Угрозы безопасности автоматизированной системы обработки информации

2.5 Причины, виды и каналы утечки информации

2.6 Модели разграничения доступа к информации

2.6.1 Модели безопасности

2.6.2 Модель пятимерного пространства безопасности Хардстона

2.6.3 Модель Белла-Лападула

2.6.4 Средства разграничения доступа

3.Управление защитой информации

3.1 Введение

3.2 Аудит

3.2.1 Определение и задачи аудита

3.2.2 ISACA

3.2.3 CoBiT

3.2.4 Практика проведения аудита КИС

3.2.5 Результаты проведения аудита КИС

3.3 Управление паролями

3.3.1 Потенциальные угрозы

3.3.2 Пути снижения рисков

3.3.3 Обязательные правила

3.4.Управление идентификаторами привилегированных пользователей

3.4.1 Потенциальные угрозы

3.4.2 Пути снижения рисков

3.4.3 Обязательные правила

3.5 Планирование мероприятий по обеспечению логической безопасности

3.5.1 Потенциальные угрозы

3.5.2 Пути снижения рисков

3.5.3 Обязательные правила

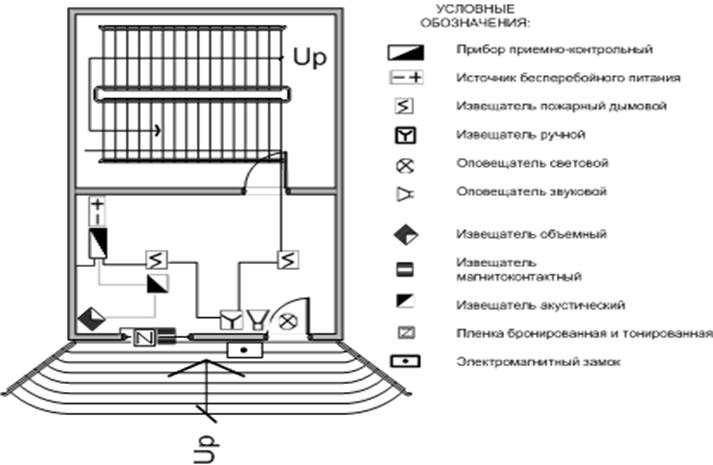

3.6.Планирование мероприятий по обеспечению физической безопасности

3.6.1 Потенциальные угрозы

3.6.2 Пути снижения рисков

3.7 Слежение за состоянием безопасности

3.7.1 Потенциальные угрозы

3.7.2 Пути снижения рисков

3.8 Планирование мероприятий на случай выхода системы из строя

3.8.1 Потенциальные угрозы

3.8.2 Пути снижения рисков

3.9 Использование средств удаленной диагностики

3.9.1 Потенциальные угрозы

3.9.2 Пути снижения рисков

3.9.3 Обязательные правила

4. Перечень стандартов Республики Беларусь, касающихся информационной безопасности

5. Перечень правовых актов Республики Беларусь, касающихся информационной безопасности

Глоссарий

Литература (с краткой аннотацией)

Введение

В настоящее время компьютерные технологии высокими темпами внедряются во все сферы человеческой деятельности. Не вызывает сомнения тот факт, что на современном этапе развития общества многие традиционные ресурсы, определяющие развитие человечества, постепенно утрачивают свое первоначальное значение, вместе с этим все большее значение приобретает информация. Бесспорно, информация становится сегодня главным ресурсом научно-технического прогресса и социально-экономического развития мирового сообщества.

Вследствие все большего расширения влияния СМИ, лавинообразного распространения компьютерных систем и их взаимодействия посредством сетей наблюдается все большая зависимость как организаций, так и отдельных людей от информации.

Именно поэтому в последние годы среди ученых и специалистов различного профиля, представителей бизнеса, общественных и политических деятелей усиливается интерес к содержанию и методологии решения информационных проблем, возникающих в различных сферах человеческой деятельности.

Вместе с тем переход информации в разряд важнейших ресурсов человечества вызывает к жизни проблему борьбы за обладание этим ресурсом, и как следствие - появление средств нападения, а соответственно и средств защиты.

В пособии использовались материалы лекций, прочитанных студентам БГУИР на кафедре интеллектуальных информационных технологий, в рамках учебных курсов: «Теоретические основы защиты информации», «Средства и методы обеспечения информационной безопасности», «Проектирование защищенных систем», «Управление защитой информации». Также в пособии использовались материалы из источников, представленных в разделе «Литература».

Похожие работы

... (о чем речь пойдет далее). Анализ действующего Уголовного кодекса РФ показывает, что законодатель выделил из всего объема информационных отношений как подлежащие специальной охране отношения, возникающие в области компьютерной информации. В главу о преступлениях в сфере компьютерной информации введены термины и понятия, которых ранее не было не только в уголовно-правовой терминологии, но и в ...

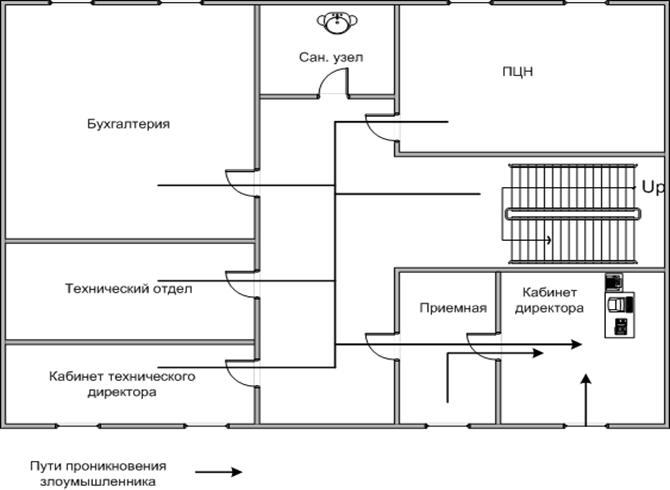

... эта система будет неполной без интегрирования с ней системы видеонаблюдения, которая обеспечит визуальный просмотр времени и попыток несанкционированного доступа к информации и обеспечит идентификацию личности нарушителя. 2.4 Разработка системы видеонаблюдения объекта защиты Целевыми задачами видеоконтроля объекта защиты является: 1) обнаружение: - общее наблюдение за обстановкой; - ...

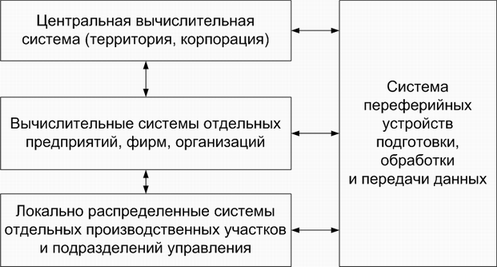

... техникой всех отраслей человеческой деятельности остро ставит вопрос о технологическом обеспечении информационных систем и технологий. Технологическое обеспечение реализует информационные процессы в автоматизированных системах организационного управления с помощью ЭВМ и других технических средств. Разработка технологического обеспечения требует учета особенностей структуры экономических систем. ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев