Навигация

Классификация компьютерных преступлений в соответствии с

4.1.2 Классификация компьютерных преступлений в соответствии с

законодательством России

В соответствии с законодательством России компьютерные преступления классифицируются следующим образом: компьютерные преступления в сфере оборота компьютерной информации; в сфере телекоммуникаций; в сфере информационного оборудования; в сфере защиты охраняемой законом информации;

Рассмотрим данную классификацию более подробно.

1. Преступления в сфере оборота компьютерной информации:

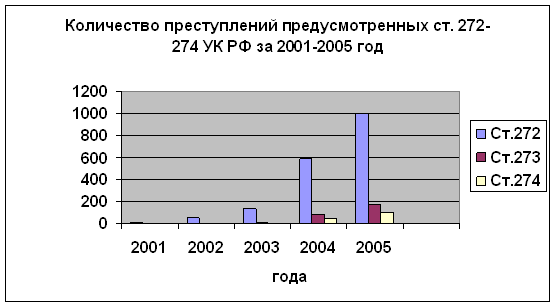

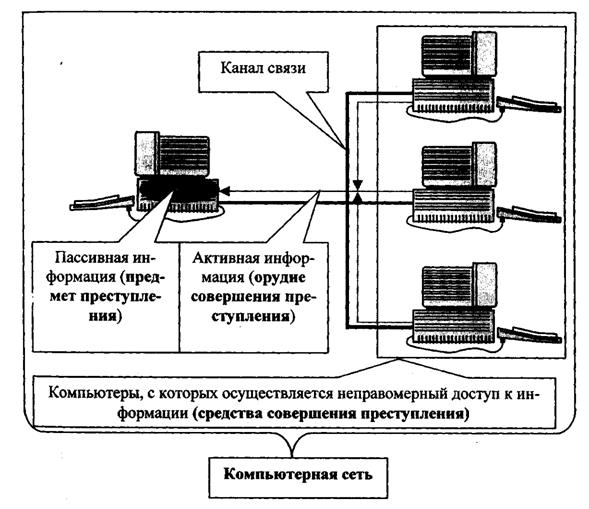

а) неправомерный доступ к охраняемой законом компьютерной информации (ст. 272 УК РФ);

б) операции с вредоносными программами для ЭВМ (ст. 273 УК РФ);

в) нарушение авторских и смежных прав в отношении программ для ЭВМ и баз данных, а также иных объектов авторского и смежного права, находящихся в виде документов на машинном носителе (ст. 146 УК РФ);

г) незаконные изготовление в целях распространения или рекламирования, распространение, рекламирование порнографических материалов на машинных носителях, в системе или сети ЭВМ, а равно незаконная торговля ими (ст. 242 УК РФ).

д) изготовление и оборот материалов с порнографическими изображениями несовершеннолетних (ст. 242-1 УК РФ).

2. В сфере телекоммуникаций (ст. 138 УК РФ, ст. 159 УК РФ, ст. 183 УК РФ):

а) незаконное прослушивание телефонных переговоров и иных сообщений;

б) незаконный перехват и регистрация информации с технических каналов связи;

в) неправомерный контроль электронных почтовых сообщений и отправлений;

г) обман потребителей (мошенничество) и др.

Более подробно эту категорию преступлений рассмотрим в п.4.2.

3. В сфере информационного оборудования:

а) нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 УК РФ);

б) незаконный оборот специальных технических средств, предназначенных (разработанных, приспособленных, запрограммированных) для негласного получения информации (ч.ч. 2 и 3 ст. 138 УК РФ);

в) незаконный оборот специальных технических средств, предназначенных (разработанных, приспособленных, запрограммированных) для негласного получения (изменения, уничтожения) информации с технических средств ее создания, обработки, хранения и передачи (ч.ч. 2 и 3 ст. 138 УК РФ);

г) незаконное изготовление в целях сбыта или сбыт поддельных кредитных либо расчетных карт (ст. 187 УК РФ);

д) нарушение авторских прав в отношении топологий интегральных микросхем (ст. 146 УК РФ).

4. В сфере защиты охраняемой законом информации:

а) незаконное собирание или распространение сведений о частной жизни лица, составляющих его личную или семейную тайну, в том числе персональных данных – любой информации, относящейся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация (ст. 137 УК РФ);

б) разглашение охраняемой законом информации: государственной тайны (ст. 276 УК РФ; ст. 283 УК РФ); служебной тайны и профессиональной тайны (ст. 155 УК РФ; ст. 310 УК РФ; ст. 311 УК РФ; ст. 320 УК РФ);

в) незаконные собирание, разглашение или использование сведений, составляющих коммерческую, налоговую или банковскую тайну (ст. 183 УК РФ);

г) незаконные экспорт или передача иностранной организации или ее представителю научно-технической информации, которая может быть использована при создании вооружения и военной техники и в отношении которой установлен экспортный контроль (ст. 189 УК РФ).

5. В сфере информационных правоотношений:

а) распространение заведомо ложной информации (ст. 129 УК РФ; ст. 182 УК РФ);

б) неправомерный отказ в предоставлении или уклонение от предоставления информации (ст. 140 УК РФ; ст. 185.1 УК РФ; ст. 287 УК РФ);

в) сокрытие или искажение информации (ст. 237 УК РФ; ст. 198 УК РФ).

6. В сфере экономики и компьютерной информации:

а) мошенничество в сфере предоставления услуг электросвязи и доступа к информационным ресурсам сети «Интернет» (ст. ст. 165 и 272 УК РФ, 159 и 272 УК РФ, ст. 200 УК РФ);

б) мошенничество в сфере электронного перевода денежных средств (ст. ст. 159, 165, 187, 272 и 273 УК РФ);

в) незаконная деятельность в сфере предоставления услуг электросвязи и доступа к информационным ресурсам сети «Интернет» (ст. ст. 171, 171.1, 173, 178 УК РФ);

г) иные преступления, совершенные в сфере экономики и компьютерной информации (ст. ст. 169, 175, 186, 194, 198, 199 УК РФ).

Практика расследования преступлений, сопряженных с использованием компьютерных средств, свидетельствует о значительном преобладании количества уголовных дел по другим статьям УК РФ над делами, относящихся по своему составу к главе 28 УК РФ. К ним относятся преступления, предусмотренные:

ст. 129 – клевета (в случае размещения в сети Интернет заведомо ложных сведений, порочащих честь и достоинство определенного лица);

ст. 137 – нарушение неприкосновенности частной жизни (при размещении информации, которая относится к категории личной или семейной тайны);

ст. 138 – нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений (здесь речь идет об уголовной ответственности за чтение чужих электронных писем).

ст. 146 – нарушение авторских и смежных прав (в части защиты авторских прав на программы для ЭВМ и баз данных);

ст. 159 – мошенничество;

ст. 165 – причинение имущественного ущерба путем обмана или злоупотребления доверием;

ст. 174 – легализация (отмывание) денежных средств или иного имущества, приобретенного незаконным путем (в случае, если преступник перевел деньги со счета зарубежного банка на свой счет в российском банке и получает по этому вкладу начисляемые проценты);

ст. 183 – незаконное получение или разглашение сведений, составляющих коммерческую или банковскую тайну (здесь под категорию коммерческой тайны подпадает список пользователей компьютерной системы с их паролями);

ст. 187 – изготовление и сбыт поддельных кредитных либо расчетных карт и иных платежных документов;

ст. 292 – служебный подлог. Проведение следственных действий по ряду статей УК РФ сопряжено с защитой безопасности интересов государства. Это, в первую очередь:

ст. 207 – заведомо ложное сообщение об акте терроризма (например, в случае ложного сообщения о заминированных объектах посредством сети Интернет);

ст. 276 – шпионаж;

ст. 283 – разглашение государственной тайны, устанавливает ответственность за предание огласке или распространение с нарушением установленного порядка (правил) сведений, составляющих государственную тайну, вследствие чего они становятся известны другим лицам (например, неограниченному числу пользователей Интернет).

4.2 Преступления в сфере телекоммуникацийКак мы упоминали, не всякая информационная технология содержит в своем составе компьютер (хотя практика последних лет свидетельствует о тотальном внедрении цифровых технологий во все без исключения технические устройства). Тем не менее в сфере ИТ существует ряд особенностей, позволяющих приносить незаконную выгоду путем совершения преступлений, связанных с:

- с нарушением лицензионных ограничений на право изготовления, ввоза и продажи;

- с нарушением правил использования радиочастотного диапазона;

- с нарушением авторских прав;

- с незаконным доступом к охраняемой информации;

- с незаконным доступом к сервисам связи;

- с нарушением (блокированием) работы телекоммуникационных систем;

- с обманом потребителей.

Из перечисленных разновидностей преступлений в настоящее время наибольшую опасность представляют, пожалуй, телефонные мошенники. Они пробивают огромные бреши в бюджетах операторов. По оценкам экспертов, размер потерь составляет 3–5% общей суммы доходов, причем данный показатель особенно высок у молодых поставщиков телекоммуникационных услуг и операторов сотовой связи, а ниже всего он у традиционных операторов фиксированной связи. За последние пять лет количество зарегистрированных преступлений в данной области в России увеличилось практически в 10 раз. В 2000 г. таких преступлений было зафиксировано 1,3 тыс., в 2003 г. – 10,9 тыс., в 2005 г. их количество выросло до 14,8 тыс., из которых 2400 являются телекоммуникационными[70]. При этом истинные сведения о преступной активности до сих пор остаются скрытыми, латентность преступности в рассматриваемой сфере достигает порядка 90 %.

Наиболее «безобидный» для операторов связи вид преступлений – это мошеннический доступ (access fraud) – несанкционированное использование услуг связи путем перепрограммирования серийных (ESN, Electronic Serial Number) или идентификационных (MIN, Mobile Identification Number) номеров сотовых телефонов, а также мошенничество с украденным телефоном (stolen phone fraud) – использование украденного или потерянного сотового телефона. Существует мнение, что данные преступления даже выгодны салонам связи и операторам сетей связи (вызывает увеличение продаж). Однако это не совсем так. Так, согласно сведениям, опубликованным в журнале Mobile Europe, в 2002 году убытки от телефонного мошенничества по всему миру превысили 13 млрд долл., а в 2003 г. они достигли уже 28 млрд долл. При этом распространены следующие способы мошенничества:

- клонирование терминалов;

- использование услуг связи без намерения платить;

- блокирование линии связи перегрузкой запросами множеством международных переговоров;

- переадресация вызовов дальней связи на собственные каналы;

- проникновение в компьютерную систему для переконфигурации системы базовых станций.

Клонирование Клонирование – это технология, позволяющая на основе одной официально купленной у оператора SIM-карты произвести любое количество SIM-карт с зарегистрированным на них одним и тем же телефонным номером, и которые можно использовать в сотовой сети одного оператора связи. Сначала необходимо объяснить, почему такое возможно. Зашифрованные данные абонента GSM хранятся в небольшой смарт-карте, которая вставляется в телефон. Без карты, называемой также модулем идентификации пользователя (SIM – Subscriber Identification Module), аппарат представляет собой бесполезную оболочку. Карту, идентифицирующую владельца, можно использовать с любым стандартным телефоном. Обнаруженная дыра в безопасности позволяет извлечь секретную информацию из одного SIM и переписать ее в другой, создав точную копию первого телефона. В апреле 1998 г. группа компьютерных экспертов из Калифорнии широко объявила и продемонстрировала, что ей удалось клонировать мобильный телефон стандарта GSM. Ранее всеми по умолчанию предполагалось, что цифровые сети GSM гораздо надежнее защищены от этой напасти, приносящей миллионные убытки сетям аналоговой сотовой телефонии.Несанкционированный доступ к системам связи стал одной из главных угроз операторам мобильных телекоммуникаций и их абонентам. Он причиняет колоссальный материальный ущерб. По оценкам специалистов, от 10 до 30 % трафика операторов связи приходится на нелегальные звонки. Согласно исследованиям, проведенным специально созданным в США органом – Ассоциацией по контролю за мошенничеством в телекоммуникациях (CFCA), общие потери сотовых операторов от противозаконных действий злоумышленников за период 2003–2005 гг. составили около 54,4 – 60 миллиардов долларов (приблизительно 5 % годового дохода)[71].

Наиболее известным типом мошенничества в сотовой телефонии является клонирование терминалов, особенно распространенное в сетях аналоговых стандартов. Этим термином обозначают программирование параметров легально зарегистрированного сотового аппарата на другом терминале. Известны случаи, когда для одного телефона было создано сразу несколько клонированных копий. Надо ли объяснять, что счета за разговоры с клонированного телефона придется оплачивать владельцу трубки-прототипа.

Хакерское мошенничество (hacking fraud) – проникновение хакеров в компьютерную систему защиты для удаления механизмов защиты или переконфигурации системы в своих целях.

Техническое мошенничество (technical fraud) – неправомочное изготовление (клонирование) телефонных трубок или платежных телефонных карт с фальшивыми идентификаторами абонентов, номеров и платежных отметок.

No Intention To PayNITP – No Intention To Pay – использование услуг связи без намерения платить за них. Контракт (договор на оказание услуг связи) заключается без намерения оплачивать услуги. Данное деяние распространено в основном в регионах, где компании реализуют сотовые телефонные аппараты в кредит. Механизм таков, что злоумышленник приобретает телефонный аппарат в кредит чаще всего по подложным документам. Затем производит максимально возможное количество звонков (сам или предоставляет другим), а затем скрывается. Данное преступление возможно там, где не проверяются удостоверяющие личность данные. В России в настоящее время операторы сотовой связи заключают договор на оказание услуг связи только на основании паспортных данных. Это, безусловно, способствует совершению подписного мошенничества.

По оценкам самих операторов, средний размер ущерба от мошенничества данного типа составляет около 600 долл. за один раз. Основная проблема с выявлением подобных действий злоумышленников – необходимость отличать их от случаев несостоятельности клиента, возникших в связи с непредвиденными обстоятельствами.

Гораздо более популярны среди телефонных пиратов две другие разновидности мошенничества. Это продажа дорогостоящих чужих услуг по демпинговым ценам без оплаты счетов, приходящих от реального оператора (Call Selling), и получение прибыли путем незаконного перевода вызовов на дорогостоящие каналы связи (Premium Rate Service, PRS).

Call SellingДействия, попадающие в категорию Call Selling, сегодня поставлены на индустриальную основу и контролируются крупными международными структурами. С целью «максимизировать» собственную прибыль мошенники интенсивно используют одну и ту же линию для множества международных переговоров – до тех пор, пока эта линия не будет отключена. В результате средний ежедневный ущерб оператора в пересчете на одну телефонную линию составляет 15 тыс. долл.

Premium Rate Service, PRSПереадресация вызовов дальней связи на собственные каналы PRS, развернутые в других странах, позволяет мошенникам получать за счет оператора, из сети которого поступил вызов, внешне законную прибыль. Действительно, к поставщику дорогостоящей услуги деньги поступают от этого оператора независимо от того, оплатил абонент данную услугу или нет. Именно таким образом хакерская фирма, переводившая вызовы из Англии в собственные каналы в Израиле, в течение месяца «выкачала» из одного британского оператора 750 тыс. долл.

Мошенничество при использовании льготного тарифа включает два действия абонента-нарушителя: получение права пользования льготным тарифом некоторой службы и приобретение абонентом-нарушителем (или группой таких абонентов) нескольких номеров телефонов для того, чтобы звонить по номеру этой службы. В зависимости от схемы оплаты службы с льготным тарифом видоизменяются механизм мошенничества и его отличительные признаки. Если такая служба получает часть доходов от сети, то на ее номер поступают длительные повторяющиеся звонки. Если доход такой службы зависит от количества получаемых звонков, то ей поступает большое количество коротких звонков. Звонки на этот номер не будут оплачены.

Почти классический случай произошел недавно с одним из российских GSM-операторов. Злоумышленники зарегистрировали подставную компанию, арендовали платный номер во Франции и купили у российского оператора 50 телефонов, подключенных по кредитному тарифному плану. Затем они перевезли эти телефоны во Францию и поставили их на автодозвон до арендованного платного номера. Так они сгенерировали огромное количество очень дорогого трафика, приходящего на этот номер. В конце месяца France Telecom выплатил арендаторам номера несколько сотен тысяч долларов. Единственным пострадавшим от мошенников оказался российский сотовый оператор, которому французская компания выставила астрономические роуминговые счета – его ущерб составил около полумиллиона долларов.

Hacking fraudHacking fraud – проникновение в компьютерную систему защиты для удаления механизмов защиты или переконфигурации системы базовых станций в целях использования (либо последующей продажи) имеющихся в системе функциональных возможностей. Так как компьютерная информация системы сотовой связи (ESN и MIN номера) содержится в базовой станции и коммутаторе, то следующий способ неправомерного копирования может осуществляться через компьютерные сети. Данный способ во всех его вариациях очень широко описывался в научной литературе.

Низкочастотные телефонные сети также являются объектом пристального внимания мошенников, среди наиболее распространенных видов преступной деятельности является клонирование (эмуляция) карт оплаты, срыв системы тарификации трафика, перехват управления сервисом и банальное подключение к телефонной линии связи.

Все угрозы, направленные на средства электросвязи и вызванные сознательной деятельностью злоумышленника, можно условно разделить на две группы:

- перехват (кража) информации (техническая разведка);

- несанкционированное использование ресурсов систем связи.

Перехват (кража) информацииВ эпоху межпланетных полетов и персональных компьютеров перехват информации происходит, как правило, по техническим каналам утечки информации. Под таким каналом подразумевается совокупность объекта разведки, технического средства разведки и физической среды, в которой распространяется информационный сигнал. В зависимости от вида каналов связи (радио или проводные), различают следующие технические каналы утечки информации:

- электромагнитный (перехват электромагнитных излучений передатчиков систем и средств связи);

- электрический (съем информации путем контактного подключения к кабельным линиям);

- индукционный (бесконтактный съем информации с кабельных линий).

Электромагнитный канал широко используется для прослушивания систем подвижной радиосвязи, к которым относятся: системы беспроводных телефонов (Cordless Telephony); системы сотовой подвижной связи (Cellular Radio Systems); профессиональные (частные) системы подвижной связи (PMR, PAMR); системы персонального радиовызова (Paging Systems).

Для перехвата пейджинговых сообщений могут использоваться как специализированные программно-аппаратные комплексы, так и системы, которые хорошо подготовленный радиолюбитель может собрать в домашних условиях. Кроме ПК со звуковой картой и программы-декодера, в состав таких «облегченных» комплексов могут входить: сканирующий приемник, доработанный бытовой приемник (с возможностью настройки на частоты пейджинговых компаний), некоторые типы TV-тюнеров для ПК и обычные пейджеры.

Кроме перехвата сообщений, большой ущерб абонентам и компаниям-операторам приносит клонирование, для чего определяется кэпкод (capcode) пейджера, который с помощью программатора «прошивается» во второй (третий и т.д.) пейджер. Некоторые пользователи намеренно «размножают» один пейджер и таким образом превращаются в «группового» абонента (при неизменной оплате услуг).

Для перехвата факсимильных передач используются специализированные комплексы типа 4600-FAX-INT, 4605-FAX-INT, ФАКС-02 и т.п. Система 4600-FAX-INT предназначена для перехвата в реальном масштабе времени любого числа страниц, передаваемых по факсу, всех форм и видов сигналов, поступающих со скоростью от 300 до 9600 двоичных единиц в секунду. Комплекс ФАКС-02 перехватывает факсимильную передачу, сохраняет сигналы на жестком диске компьютера в виде звуковых файлов, производит их демодуляцию и цифровую обработку с целью устранения помех.

Фрикинг телефонных карточекЧип, который стоит в телефонных карточках зависит от производителя карточки. Телефонную карточку восстановить нельзя. Карта устроена таким образом, что деньги на ней можно только уменьшать. Для этого обычно используется восьмеричный счетчик с хитрой логикой управления, позволяющей записывать только значения, которые меньше текущего значения счетчика, однако можно сымитировать работу чипа памяти с помощью эмулятора карточки – устройства, собранного на микроконтроллере, эмулирующего работу телефонной карточки.

Подмена номера звонящего абонентаЭто сделать не сложно: если позвонить с телефона, с которого не определяется номер, и послать в нужный момент ложный сигнал-ответ АОН, содержащий номер и категорию абонента. Этот сигнал длительностью 360 мс постоянно повторяется 2-4 раза при стандартном определении номера на АТС.

Сигнал можно сгенерировать с помощью специальной программы Blue box generator или в программе Sound Forge.

Ниже приведены сведения о некоторых устройствах, используемых при совершении рассматриваемой категории правонарушений.

Russian GrayBox – устройство для подмены номера по запросу АО междугородней АТС. На некоторых типах АТС возможно создать ситуацию, когда запрос АОН междугородней АТС попадает непосредственно на абонентский комплект, а не блокируется станционной аппаратурой. Russian GrayBox эмулирует ответ АТС и посылает ложный безинтервальный пакет с чужим номером. В этом случае АТС считает, что звонок по межгороду идет с другого номера (который подставлен в безынтервальном пакете) и счет за переговоры приходит на другой номер. Кроме описанного устройства, специальная техника, предназначенная для проведения телефонного фрикинга, включает и другие конструкции:

Blast Box – усилитель телефонного микрофона;

Blue Box – подражает настоящему оператору, перекрывая магистраль с тоном в 2600 Гц;

Brown Box – создает единую телефонную линию из двух;

Bud Box – создает подсоединение к телефонной линией соседей;

Chartreuse Box – использует электричество вашей телефонной линии;

Chrome Box – манипулирует сигналами дистанционного управления;

Divertor Box – переадресует исходящие или входящие звонки на другой телефон;

Green Box – подражает сигналам «монета опущена», «возврат монеты» и ring back номеру;

Static Box – сохранят высокое напряжение на телефонной линии;

White Box – переносная вспомогательная DTMF-клавиатура;

Yellow Box – добавляет параллельный телефон.

Типология действий, характерных для совершения «мошенничества» в сетях связи, позволяет обозначить для них соответствующие типовые следовоспринимающие объекты и следы, закономерно на них отражающиеся.

4.3 Особенности криминального использования компьютерной техники в экономической сфере и материальном производствеПредотвращение незаконного доступа к информационным ресурсам в сфере высоких технологий – не единственное направление правоохранительной деятельности. Как мы уже подчеркивали, универсальность инструментальных возможностей компьютерных технологий позволяет использовать их для фальсификации продуктов интеллектуального труда, объектов авторского права и платежных документов. Об этом свидетельствуют факты[72]: «нельзя не отметить, что производители контрафактной продукции начинают использовать более изощренные методы сокрытия признаков подделки: растет качество упаковки поддельных товаров, в контрафактном производстве используются передовые технологии.

Так же в последнее время значительная доля контрафакта (в основном, нелицензионное программное обеспечение для ЭВМ, аудио и видеопродукция) распространяется через Интернет.

В 2006 году в открытом сегменте Интернет было выявлено 13 сайтов. Деятельность 8 из них была направлена на поиск клиентов для сбыта контрафактной продукции, 3 располагались вне российского сегмента сети и представляли ссылки на ресурсы, содержащие контрафактную продукцию, и только 2 осуществляли непосредственное распространение нелицензионной продукции. По данным фактам возбуждено 4 уголовных дела, направлено 9 предписаний на прекращение деятельности ресурсов.

В 2007 году выявлена и прекращена деятельность 18 таких ресурсов, имеющих отношение к распространению контрафактной аудиовизуальной продукции, фонограмм и программного обеспечения.

Надо отметить, что по мнению государственных органов РФ и правообладателей, уровень распространения контрафакта на территории России имеет устойчивую тенденцию к снижению (по видео-, аудиопродукции на 15 %; по промышленным и продовольственным товарам на 20%). Так же, по данным ВSА, в этом году Россия покинула список первых 20 стран с самым высоким уровнем пиратства в сфере программного обеспечения».

4.3.1 Подлог документированной информации фискальных системОдним из наиболее распространенных видов нарушения правил эксплуатации ЭВМ, системы ЭВМ или их сети является нарушение работы контрольно-кассовой машины (ККМ) путем использования недокументированных возможностей с применением специальных средств и программного обеспечения, уничтожающих либо модифицирующих компьютерную информацию, хранящуюся в памяти ККМ. Это позволяет недобросовестным субъектам предпринимательской деятельности сокращать налогооблагаемую базу, формировать неучтенную выручку в виде наличных денег, чем в результате наносить серьезный ущерб государству.

При квалификации подобных деяний следует особо отметить то, что контрольно-кассовая машина согласно абзацу 1 раздела 1 «Общие положения» «Типовых правил эксплуатации контрольно-кассовых машин при осуществлении денежных расчетов с населением» является «счетно-суммирующим, вычислительным и чекопечатающим устройством».

Таким образом, поскольку ККМ служит для обработки информации (выполняет вычислительные функции) и получения результата в необходимой форме (регистрирует на бумажной ленте и в фискальной памяти), а также учитывая, что ее основные функциональные устройства выполнены на электронных компонентах, ККМ полностью соответствует данному определению ЭВМ и является таковой.

Фискальная память – комплекс программно-аппаратных средств в составе контрольно-кассовой техники, обеспечивающих некорректируемую ежесуточную (ежесменную) регистрацию и энергонезависимое долговременное хранение итоговой информации, необходимой для полного учета наличных денежных расчетов и (или) расчетов с использованием платежных карт, осуществляемых с применением контрольно-кассовой техники в целях правильного исчисления налогов.

Контрольно-кассовая машина как имущественный объект, находится в собственности граждан, однако информация, которую они содержат на машинном носителе в фискальной памяти, охраняется законом, доступ к ней действующим законодательством ограничен, а неправомерный доступ или внесение в нее изменений запрещен. Кроме того, Федеральным законом от 22 мая 2003 г. № 54–ФЗ «О применении контрольно-кассовой техники при осуществлении наличных денежных расчетов и (или) расчетов с использованием платежных карт» специально утвержден порядок ведения кассовых операций в кредитных организациях на территории Российской Федерации (Положение ЦБР от 9 октября 2002 г. № 199–П), определяющий правила эксплуатации данного вида ЭВМ.

Таким образом, модификацию либо уничтожение компьютерной информации в фискальной памяти ККМ лицом, имеющим доступ к данному виду ЭВМ в случае причинения существенного вреда в следствии нарушения ее правил эксплуатации следует квалифицировать по ст. 274 УК РФ. Если же данное деяние совершено третьими лицами – то по ст. 272 как несанкционированный доступ, либо в случае использования специальных программ – по ст. 273 УК РФ. Кроме того, в случаях, предусмотренных уголовным законом требуется дополнительная квалификация по ст. 199.2. УК РФ, предусматривающую ответственность за сокрытие денежных средств либо имущества организации или индивидуального предпринимателя, за счет которых в порядке, предусмотренном законодательством Российской Федерации о налогах и сборах, должно быть произведено взыскание недоимки по налогам и/или сборам, совершенное собственником или руководителем организации либо иным лицом, выполняющим управленческие функции в этой организации, или индивидуальным предпринимателем в крупном размере.

4.3.2 Преступления в сфере безналичных расчетовВ настоящее время в мире насчитывается около миллиарда банковских пластиковых карточек, это средство расчетов предоставляет всем использующим ее лицам и организациям множество преимуществ. Как и всякий высокодоходный бизнес, а в особенности в сфере денежного оборота, банковские пластиковые карточки давно стали мишенью для преступных посягательств. Прежде чем дать характеристику преступлений, совершаемых с использованием банковских карт, рассмотрим некоторые базовые понятия и технологии использования этого платежного инструмента.

Под банковской картой понимается средство для составления расчетных и иных документов, подлежащих оплате за счет клиента. Главная особенность платежной карты заключается в том, что она хранит определенный набор и объем информации, который позволяет ей служить одним из средств организации кредитных и/или дебетовых безналичных расчетов.

С точки зрения технических возможностей пластиковые карточки можно классифицировать на магнитные и микропроцессорные.

Магнитная банковская карточка – это только отражение банковского счета владельца: ее магнитный индикатор содержит лишь информацию об имени владельца и номере его счета в банке. Поэтому при расчетах с использованием этой карты каждый раз необходимо обращаться к центральному компьютеру для получения информации о наличии на счете необходимой для оплаты товаров (работ, услуг) суммы денег.

Чиповая карточка содержит микропроцессор (чип) – маленький квадратик или овал на лицевой стороне, в памяти которого содержится вся информация о банковском счете ее владельца: о количестве денег на счете, максимальном размере суммы, которую можно снять со счета единовременно, об операциях, совершенных в течение дня. Чиповая карточка – это одновременно и кошелек, и средство расчета, и банковский счет. И это все благодаря микропроцессору, главным достоинством которого является его высокая способность при постоянстве памяти надежно сохранять и использовать большие объемы информации.

Участниками сделок по банковским карточкам выступают:

- банк, эмитирующий карточку;

- клиент, который пользуется карточкой;

- точка обслуживания карточки, где расплачивается клиент – владелец карточки;

- процессинговая (расчетная) компания – организация, которая поддерживает информационные потоки внутри системы по обслуживанию значительного количества банков и торговых точек.

При предоставлении услуг в начале проводится авторизация карточки клиента. Авторизация карты заключается в проверке по списку утраченных (арестованных) карт, ее платежеспособности, идентификации владельца карты. Данная стадия является наиболее уязвимой в криминальном плане. Похищенная (утраченная) карточка нередко предъявляется к оплате лицом, не являющимся ее владельцем, в результате халатности операторов или в сговоре с ними. После авторизации владелец карты дополнительно санкционирует сделку путем набора в кассовый терминал известного только ему персонального идентификационного номера (PIN).

По данным Главного информационного центра МВД, в 1997 г. было зарегистрировано 53 преступления (в Москве – 12), подпадающих под действие ст. 159 УК «Мошенничество», а сумма причиненного ущерба составила почти 1,6 млн. деноминированных рублей. К уголовной ответственности были привлечены 36 человек. В том же году было зарегистрировано 16 преступлений, квалифицируемых по ст. 187 УК «Изготовление или сбыт поддельных кредитных либо расчетных карт и иных платежных документов»[73].

В 1998 г. было зарегистрировано 98 мошеннических действий с пластиковыми карточками (в Москве – 12), и ущерб от них исчислялся суммой 88,2 млн. рублей. К уголовной ответственности были привлечены 122 человека. Фактов изготовления или сбыта поддельных кредитных либо расчетных карточек в том году было зарегистрировано 43, к уголовной ответственности были привлечены четыре человека.

По данным ГУВД г. Москвы, в 1996 году убытки от преступлений, которые понесли банки, использующие на российском рынке пластиковые карточки, составили около $3,5 млн., что примерно в 1,5 раза ниже аналогичного показателя за 1995 год (около $5,5 млн.)[74].

По данным еженедельника «Коммерсантъ», в конце 80-х – начале 90-х годов потери от мошенничеств с карточками в России достигали 5% от общего объема операций. Этот показатель превышал пороговый уровень, равный 3%, за пределами которого данный вид деятельности становится для банков убыточным[75]. Ситуацию усугубляет тот факт, что в последние годы происходят качественные изменения в преступности. Увеличивается доля преступлений в сфере оборота банковских карточек, совершаемых хорошо организованными группировками и преступными сообществами (численностью до 50 человек). Эти группировки оснащены самой современной техникой, имеют все необходимые для прикрытия документы, в их состав входят квалифицированные специалисты[76].

По данным Главного информационно-аналитического центра МВД РФ, за 6 месяцев 2007 года было выявлено около 1000 преступлений, связанных с подделкой банковских карт. По данным Следственного комитета МВД РФ общий ущерб составил около 100 млн. рублей.

Преступления, совершаемые с использованием банковских карт, могут быть объединены в следующие категории:

- изготовление поддельных банковских карт;

- сбыт поддельных банковских карт;

- злоупотребления с товарными чеками (слипами);

- использование поддельных банковских карт.

Злоупотребления с подлинными банковскими картами. Данные злоупотребления возможны в случае их попадания в чужие руки, при наличии преступного умысла их законного владельца, а также со стороны руководителей обслуживающих карты лжефирм. К таким преступлениям относятся, например, операции с украденной или потерянной карточкой; превышение счета (получения законным владельцем карты денежных сумм значительно превышающих размеры лимита); ложное заявление о краже или потере банковской карты; временное изъятие карточки у законного владельца для присвоения товаров; незаконное использование карты в период между открытием счета и доставкой карточки владельцу для совершения операций по ней; хищение денежных средств под прикрытием фиктивных предприятий и с использованием корпоративных банковских карт.

Изготовление поддельных банковских карт. Различают полную и частичную подделку карт.

Полная подделка. На сегодняшний день из известных видов мошенничеств полная подделка карточек наиболее распространена. При полной подделке на заготовки поддельных карточек наносятся логотип эмитента, поле для проставления подписи, точно воспроизводятся все степени защиты (используются подлинные реквизиты реально существующих карточек).

Часто используемый преступниками прием – изъятие на время из поля зрения клиента его карту и снятие с нее оттиска. При этом используется простое в изготовлении приспособление. Выплаченные банками деньги из банкомата или за фактически не производившиеся сделки похищаются. По информации МВД России в России действуют более 150 самых различных структур, поставляющих информацию мошенникам с пластиковыми картами.

Использование «белого пластика». Эта мошенническая схема появилась в конце 70-х гг. и получила широкое распространение. Поддельные карточки не имеют внешних реквизитов, по которым возможна их идентификация (логотипа банка-эмитента и платежной системы, голограммы и других степеней защиты). На чистый лист пластмассы переносятся данные уже существующих карточек. Разновидностью преступлений с «белым пластиком» является подделка преступниками полученных в результате неосторожности держателей карточек реквизитов этих карточек, в случае карточек с магнитной полосой или перехват этих реквизитов и PIN-кодов в случае микропроцессорных карточек и их использования для снятия денег через банкоматы.

Частичная подделка. Ее целью является удаление с подлинной карты отмеченных там данных и внесение новых.

Сбыт поддельных кредитных или расчетных карт. Злоупотребления с платежными квитанциями (слипами). Они имеют место при осуществлении или имитации расчетов с карточками. Такие операции могут осуществляться только с участием сотрудников фирм, обслуживающих клиентов по карточкам. При этом возможны следующие варианты действий:

- слипы изготавливаются при помощи чужих подлинных или поддельных карт;

- к оплате предъявляются слипы, полученные ранее при обслуживании законного владельца карточки, но в количестве, превышающем необходимое.

Определенной спецификой отличаются злоупотребления с пластиковыми карточками, используемыми в банкоматах для получения наличных денег.

Известен случай, когда в Венгрии через банкоматы, расположенные в разных концах Будапешта, преступники в течение нескольких минут, используя около 1,5 тыс. поддельных карточек, сняли со счетов 1,5 млн. форинтов. В мошенничестве принимало участие около 150 человек.

В Англии преступники изготовили фальшивый банкомат, который был внешне оформлен как многие другие. При пользовании им законные держатели карточек оставляли свои реквизиты, включая данные о счетах, с помощью которых затем злоумышленники изготавливали поддельные карточки, после чего получали наличные деньги через действующие банкоматы.

С развитием электронной коммерции, появлением виртуальных Интернет-магазинов, где можно сделать заказ на получение товара по почте с персонального компьютера, появляются и новые способы криминальных посягательств с использованием банковских карт (интернет-кардинг). Мошенники пользуются простотой технологии осуществления сделок и несовершенством систем защиты информации в сети.

Следует заметить, что число разновидностей и количество приемов мошеннических действий в этой области неуклонно растет. Это вызывает серьезные опасения.

4.3.3 Преступления в сети ИнтернетВ настоящее время известно уже около 30 видов противоправных действий с помощью Интернета, которые могут практически безнаказанно использоваться мошенниками. По классификации ООН к наиболее опасным относятся:

- промышленный шпионаж. Воровство хакерами промышленных секретов (техническая документация, информация о новой продукции и маркетинговой стратегии). Часто хакеры делают это в интересах корпораций. В области экономических преступлений, таких как мошенничество или промышленный шпионаж, чаще всего задействованы сами сотрудники компаний. По данным ООН, ими совершается свыше 90% таких преступлений;

- саботаж. Главную угрозу представляют так называемые «почтовые бомбы»: преступники терроризируют владельцев электронной почты, парализуя работу их почты мегабайтами мусора;

- вандализм. Хакеры получают доступ к веб-сайтам и базам данных и изменяют их или уничтожают;

- перехват паролей. Воровство паролей у пользователей Интернета с целью совершения преступления под чужим именем. Для этого используется специальное программное обеспечение;

- спуфинг. «Спуферы» используют всевозможные технические хитрости, чтобы взломать защиту чужих компьютеров и получить доступ к хранящейся в них информации. Этим способом воспользовался известный хакер Кевин Митник в 1996 году, взломав домашний компьютер эксперта по компьютерной безопасности ФБР Цутому Шимомуры;

- распространение детской порнографии. Масштабы этой проблемы в Сети увеличиваются в геометрической прогрессии. В последние годы, отмечают эксперты, количество подобных преступлений в США ежегодно увеличивается в четыре раза. Причем преступники наловчились использовать криптографию, с помощью которой шифруют распространяемые порноматериалы;

- азартные игры. Электронные азартные игры за последние годы стали серьезным бизнесом. Проблема в том, что через Интернет доступ к таким игровым сайтам получают граждане тех стран, где азартные игры запрещены или требуют лицензирования;

- мошенничество. От этого вида преступлений, прежде всего, страдает электронная коммерция, торговля акциями и ценными бумагами, а также продажа и покупка товаров через Интернет[77].

Рассмотрим более подробно такой вид противоправных действий с помощью Интернета, как использование компьютерных технологий в сферах торговли людьми и распространения детской порнографической продукции.

Распространение детской порнографической продукции, сводничество, установление и поддержание каналов торговли людьми трансформировались в новые формы. Намечается тенденция к использованию информационных технологий организованными преступными группами (ОПГ) и распространение их деятельности на межгосударственный уровень.

Анализ предпринимаемых органами внутренних дел страны мер, направленных против обозначенных общественно-опасных явлений, позволяет выделить следующие направления противоправного использования сети Интернет при осуществлении торговли людьми[78]:

1) размещение объявлений о предоставлении высокооплачиваемой работы за пределами Российской Федерации с целью последующей вербовки для сексуальной эксплуатации;

2) использование служб и сервисов сети Интернет (E-mail, форумы и чаты) для осуществления связи с лицами, идущими на вербовку;

3) использование служб и сервисов сети Интернет (E-mail, форумы и чаты) в качестве оперативного средства связи между членами международных организованных преступных групп, занимающихся торговлей людьми.

Статья 242 УК РФ предусматривает уголовную ответственность за незаконное изготовление в целях распространения или рекламирования, распространение, рекламирование порнографических материалов на машинных носителях, в системе или сети ЭВМ, а равно незаконная торговля ими.

Оценка активности лиц, изготавливающих и распространяющих детскую порнографию в России, показывает, что распространение производится двумя способами:

- непосредственно на носителях (CD, DVD-дисках либо через файлы в Интернет);

- организацией платных WEB-сайтов, содержащих материалы порнографического характера, оплата доступа к которым происходит с использованием электронных платежных средств (кредитные карточки Visa, MasterCard, система E-Gold и т.д.).

Активная борьба с контрафактной продукцией на CD, DVD-дисках в настоящее время перекрыла каналы поставок продукции порнографического характера на Российский рынок. Однако, дилеры разработали новую схему распространения компакт-дисков посредством подачи объявлений на разных сайтах в сети Интернет. Содержимое для них подбирается при помощи Интернет-форумов, на которых отдельные лица обмениваются файлами с фото- и видеоизображениями. Доступ к таким сайтам, как правило, ограничен узким кругом знакомств. Интернет-форумы постоянно перемещаются между серверами.

Лица, занимающиеся распространением детской порнографии в сети Интернет, посредством платных ресурсов по характеру своей деятельности делятся на следующие категории:

- владельцы фотостудий;

- Web-мастера;

- рекламные агенты («адверты»);

- сотрудники «биллинговых» систем (сотрудники операторов сотовой связи и т.п.).

Их функции заключаются в следующем.

Фотостудии непосредственно изготавливают фото- и видеоизображения с участием несовершеннолетних, обрабатывают их с использованием компьютерных технологий для получения товарного вида. В дальнейшем эти материалы продаются Web-мастерам, которые размещают эти изображения в Интернет на разработанных ими страницах. Каждый Web-мастер вступает в соглашение с группой рекламных агентов, которые рекламируют сайт с детской порнографией путем размещения рекламы на других сайтах, а также путем рассылки рекламных писем (спама) по E-mail большому количеству адресатов.

Заинтересованные лица просматривают титульные страницы сайта с детской порнографией. В случае, если заинтересованному лицу понравилось оформление и примеры наполнения порносайта, то он путем заполнения полей ввода на специальной странице отсылают свои платежные реквизиты «биллинговой» компании (оператору сотовой связи и т.п.), которая снимает определенную сумму со счета потребителя и затем распределяет ее между Web-мастерами и рекламными агентами, предварительно отчислив себе некоторый процент денежных средств в качестве оплаты своей услуги.

Следует учитывать, что работники фотостудий, Web-мастера, рекламные агенты и сотрудники «биллинговой» компании тесно связаны между собой, общаются друг с другом посредством сети Интернет на различных специализированных форумах и чатах. Они могут представлять одну устойчивую организованную преступную группу.

Анализ ситуации в области распространения порнографии показывает, что в настоящее время существует один основной риск для детей, связанный с информационными технологиями – получение доступа к сайтам Интернет, а также файлообменным сетям, которые содержат материалы порнографического характера (как с участием несовершеннолетних, так и нет). Другие формы риска (втягивание в развратные действия с использованием чатов и форумов и т.д.) пока не получили широкого развития.

Однако стоит отметить, что за последние годы возросло количество публикаций заведомо ложных клеветнических сообщений о якобы оказании сексуальных услуг, которые размещаются на сайтах знакомств, как самими несовершеннолетними, так и в отношении несовершеннолетних и других граждан. Подобные сообщения размещаются с целью мести знакомым по различным мотивам. Несмотря на то, что в этих случаях дети непосредственно не испытывают насилия, страдает их репутация и они получают значительный моральный вред.

Нарушение авторского права. Весьма значительный интерес злоумышленников вызывает не только материальное имущество, но и интеллектуальная собственность. В связи с этим важнейшее значение приобретает защита интеллектуальной собственности от различных посягательств. К интеллектуальной собственности, нуждающейся в защите от различного рода посягательств, могут относиться, прежде всего, товарные знаки, знаки обслуживания, наименования мест происхождения товаров, изобретения, полезные модели, промышленные образцы, авторские права, программы для электронных вычислительных машин, базы данных и прочие информационные ресурсы и продукты, создаваемые или функционирующие, как правило, с применением компьютерных систем.

Похожие работы

... работы включает в себя введение, 2 главы и заключение. Отдельные главы работы посвящены исследованию компьютерной информации, как предмету уголовно-правовой защиты, подробному уголовно-правовому и криминологическому анализу преступлений в сфере компьютерной информации, а также международному и отечественному опыту борьбы с компьютерными преступлениями. 1. Уголовно-правовая характеристика ...

... определенной деятельностью, получило определенное образование. Главное, чтобы оно имело доступ к ЭВМ. ГЛАВА 3. ОСОБЕННОСТИ КВАЛИФИКАЦИИ ПРЕСТУПЛЕНИЙ СОВЕРШАЕМЫХ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 3.1 Квалификация преступлений в сфере компьютерной информации, совершенных группой лиц по предварительному сговору и организованной группой Одним из квалифицирующих признаков состава преступления, ...

... или кому причинен вред: информации, бизнесу, репутации фирмы или гражданина. Очевидно, ответы на эти вопросы даст лишь судебная практика. 3. Виды преступлений в сфере компьютерной информации. 3.1 НЕПРАВОМЕРНЫЙ ДОСТУП К КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ. Данная норма является базовой из указанных статей в гл.28 УК. Такое решение законодателя является вполне оправданным, поскольку на отечественном рынке ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

0 комментариев