Навигация

Принципи побудови криптографічного захисту інформації

19. Принципи побудови криптографічного захисту інформації

19.1. Система захисту інформації Національного банку створена для забезпечення конфіденційності та цілісності електронної інформації, а також суворої автентифікації учасників СЕП, учасників інформаційних задач і фахівців організацій, які беруть участь у підготовці й обробленні електронних документів.

19.2. У засобах захисту інформації для СЕП та інших інформаційних задачах використовуються механізми суворої автентифікації та формування/ перевірки ЕЦП на базі несиметричного алгоритму RSA. Організація отримує від територіального управління / Центральної розрахункової палати Національного банку персональний ПМГК із убудованим ідентифікатором цієї організації для забезпечення роботи цього алгоритму.

19.3. АРМ-СЕП/АРМ-НБУ забезпечує конфіденційність електронних банківських документів, що містять конфіденційну інформацію, за допомогою апаратного/програмного шифрування всіх файлів/пакетів, які обробляються.

АРМ-СЕП і АРМ-НБУ є єдиними програмно-апаратними комплексами, які забезпечують обмін електронною інформацією в СЕП та інформаційних задачах.

Організація зобов'язана виконувати системні вимоги до ПЕОМ та інструкції щодо налаштування комплексів АРМ-СЕП і АРМ-НБУ.

19.4. АРМ-СЕП уключає вбудовані засоби захисту, що забезпечують конфіденційність і цілісність інформації під час її пересилання каналами зв'язку. Убудовані засоби захисту інформації забезпечують два режими роботи АРМ-СЕП - з використанням апаратних і програмних засобів захисту.

19.5. АРМ-НБУ включає вбудовані програмні засоби захисту, які забезпечують програмне шифрування.

19.6. Використання стандартизованих криптографічних алгоритмів у вбудованих засобах захисту гарантує задану криптостійкість. Криптографічні алгоритми не становлять таємниці. Криптостійкість засобів захисту забезпечується криптостійкістю алгоритмів та ключової інформації і ключів, тому інформація про це належить до інформації з обмеженим доступом, яка має гриф "Банківська таємниця" і розголошенню не підлягає.

19.7. Національний банк виконує побудову ключової системи криптографічного захисту. Ця система складається з ключів програмних засобів захисту, що генеруються в організаціях за допомогою наданих ПМГК, і ключів апаратних засобів захисту, які генеруються безпосередньо за допомогою АРМ-СЕП.

19.8. Організація, яка використовує засоби захисту, зобов'язана виконувати організаційні вимоги щодо їх отримання, використання та зберігання і своєчасної заміни відповідних ключів до них.

Територіальне управління / Центральна розрахункова палата Національного банку має право вилучати з організації засоби захисту в разі невиконання вимог щодо використання та зберігання засобів захисту і режимних вимог до приміщень.

19.9. Організація забезпечує захист електронних документів за допомогою таких засобів захисту:

а) апаратні засоби захисту для СЕП:

АКЗІ;

СК;

програмне забезпечення керування АКЗІ (убудоване в АРМ-СЕП і не може бути вилучене);

б) програмні засоби захисту для СЕП та інформаційних задач:

програмний модуль для шифрування (убудований в АРМ-СЕП та АРМ-НБУ);

ПМГК (з відповідними незаповненими ТВК);

бібліотеки накладання/перевірки ЕЦП (Національний банк надає безкоштовно всім організаціям, які використовують засоби захисту, для вбудовування в програмне забезпечення САБ або інше відповідне програмне забезпечення).

19.10. Основними засобами захисту в АРМ-СЕП є АКЗІ.

Адміністратор АРМ-СЕП зобов'язаний здійснити перехід до роботи з програмними засобами захисту в разі виходу з ладу АКЗІ.

19.11. Територіальне управління / Центральна розрахункова палата Національного банку надає організації АКЗІ разом із СК та/або ПМГК відповідно до встановленого порядку (глава 5 цих Правил).

19.12. ПМГК генерує пару ключів одночасно, яка складається з ТК і ВК.

Таблиця 2.3

Перелік засобів захисту інформації в СЕП НБУ (комерційний банк)

| N | Найменування засобів захисту | Кількість |

| 1 | 2 | 3 |

| 1 | АКЗІ | 1 |

| 2 | СК | 2 |

| 3 | ПМГК | 1 |

| 4 | Копія ПМГК | 1 |

| 5 | ТК АРМ-СЕП | 1 |

| 6 | ТК АРМ-НБУ | 1 |

| 7 | ТК АРМ бухгалтера САБ | За кількістю відповідальних осіб, але не більше 5 |

| 8 | ТК технолога | За кількістю відповідальних осіб, але не більше 5 |

| 9 | ТК операціоністів | За кількістю відповідальних осіб |

| 10 | ТК інших робочих та технологічних місць для інформаційних задач | За вказівками Департаменту інформатизації Національного банку |

Міжнародна міжбанківська платіжна телекомунікаційна система (SWIFT) — одна з найвідоміших комп’ютерних мереж, які було створено з ініціативи фінансових організацій.

Системи обробки банківських операцій можна поділити на два типи. До першого типу належать системи, в яких виконується оперативне пересилання та зберігання міжбанківських документів, а до другого — системи, в яких виконуються також функції, безпосередньо пов’язані з виконанням взаємних вимог і зобов’язань банків.

Система СВІФТ належить до першого типу, оскільки вона забезпечує лише передавання та доставляння банківських повідомлень різного типу між банками — учасниками системи, але не виконує жодних розрахункових чи інших операцій з банківської обробки цих повідомлень.

Прикладом систем другого типу може бути система електронних міжбанківських розрахунків (СЕП) Національного банку України, яка не лише забезпечує приймання та передавання банківських повідомлень, а й виконує операції з кореспондентськими рахунками банків — учасників розрахунків.

Головна мета створення СВІФТ і її основна функція полягають у тому, щоб надавати своїм користувачам цілодобовий доступ до високошвидкісної мережі передавання банківської інформації за умови високого ступеня контролю та захисту від несанкціонованого доступу.

Система СВІФТ базується на використанні єдиної мови, забезпечуючи єдину організацію обробки інформації, її захист і швидке передавання. Вона працює 24 год на добу і 365 днів у році. У разі, коли відправник і одержувач повідомлення працюють у мережі одночасно, то доставляння повідомлення виконується не більш як протягом 20 с.

Система СВІФТ — типовий приклад використання мережі пакетної комутації. Дані передаються по мережі у вигляді структурованих повідомлень, кожне з яких призначено для виконання певної фінансової операції. Для кожного підімкненого вузла та банку система індивідуально підтверджує приймання повідомлення та його обробку.

Особливістю СВІФТ є використання єдиних для всіх користувачів правил і понять. Єдина ділова мова поряд із можливістю ввімкнення користувачів у єдину всесвітню мережу телекомунікацій перетворюють цю систему на важливий інтеграційний чинник сучасного фінансового світу. Розроблені типи повідомлень охоплюють сферу переміщення платежів клієнтів, міжбанківський рух платежів, дані про торгівлю грошима та валютою, виписки з поточних рахунків банків тощо.

Усі платіжні повідомлення вводяться в систему в стандартному форматі, який спрощує автоматизовану обробку повідомлень та їх розуміння одержувачем, виключаючи можливість різного тлумачення повідомлень відправником і одержувачем. Переваги стандартизації настільки очевидні, що стандартні тексти повідомлень СВІФТ стають стандартами «де-факто» для фінансових повідомлень.

Для забезпечення єдності підходу всі повідомлення поділено на 11 (0, 1, ..., 9, n) категорій, які охоплюють понад 130 типів повідомлень. До категорії 0 належать системні повідомлення, які дають змогу взаємодіяти системі з користувачем. Такі повідомлення застосовуються для запитів щодо певних дій і отримання спеціальних звітів, для пошуку повідомлень у базі даних, для навчальних і тренувальних цілей. СВІФТ може надсилати запити й очікувати відповіді на них користувача або інформувати його про стан системи, про її оновлення, появу нових послуг тощо.

До категорій 1—9 належать типи повідомлень, які призначено для визначення операцій, безпосередньо пов’язаних із банківською діяльністю. Категорії мають таке призначення: 1 — операції з обслуговування клієнтів; 2 — міжбанківські операції; 3 — валютні операції; 4 — акредитиви; 5 — цінні папери; 6 – операції з дорогоцінними металами, 7 — документальний кредит, 8 — дорожні чеки і 9 — спеціальні повідомлення, пов’язані з банківськими операціями (запит, звіт, підтвердження тощо). Категорія n містить повідомлення загальної групи.

Будь-яке повідомлення в системі СВІФТ утворюється з чотирьох складових: заголовок, текст, посвідчення і закінчення.

Заголовок містить адресну інформацію, необхідну для доставляння повідомлення, зокрема код одержувача (11 знаків), код термінала-відправника, (поточний п’ятисимвольний номер, який виконує контрольну та захисну функції), трисимвольний код типу повідомлення і т. ін.

Тип повідомлення в системі визначається його трицифровим номером, в якому перша цифра визначає номер категорії, а останні дві — номер типу в категорії. Наприклад, код повідомлення 100 означає операцію «переказ за дорученням клієнта»; 200 — переказ за рахунок коштів банку; 300 — підтвердження валютної угоди тощо. Код Х99 у всіх категоріях означає вільний формат.

Кожна категорія має свою групу типів повідомлень. Кількість типів повідомлень за категоріями різна. Наприклад, категорії 5 відповідає група в 16 типів повідомлень, а категорії 4 — 18 типів повідомлень.

Текст банківського повідомлення складається з послідовності полів, які заздалегідь пронумеровані двоцифровими кодами. Скажімо, 32 — сума, 70 — призначення платежу, 71 — за чий рахунок комісія, її сума тощо. Залежно від типу повідомлення поля можуть бути обов’язково заповнюваними або заповнюваними за вибором.

Посвідчення має гарантувати, що текст повідомлення не буде спотворений у процесі передавання. Фактично посвідчення відіграє роль «контрольної суми» і є, по суті, електронним підписом повідомлення.

Остання складова повідомлення — закінчення, слугує для визначення кінця повідомлення.

Безпека обміну повідомленнями дуже важлива для нормальної банківської діяльності. Саме тому їй приділяється велика увага і в системі СВІФТ. Високий рівень безпеки роботи системи досягається організаційними, програмними, технічними й технологічними засобами.

Організаційну гарантію безпеки та надійності роботи системи бере на себе Генеральна Інспекція — група спеціалістів, до обов’язків якої входить перевірка діяльності всієї компанії та її підрозділів. Ця структура підпорядкована безпосередньо лише Раді директорів, яка є виконавчим органом СВІФТ.

Для всіх приміщень існує режим обмеженого та контрольованого доступу. Крім того, співробітники центрів працюють і переміщуються в обмежених їхніми обов’язками робочих зонах. Існують також спеціальні інструкції на випадок пожежі, терористичних актів, витікання газу, збоїв у живленні і т. ін.

На програмному рівні спеціальна система автоматично виявляє випадки несанкціонованого доступу або необґрунтованого проникнення в роботу регіонального процесора. Автоматично фіксуються й аномалії та відхилення від норм параметрів системи.

Крім того, кожному повідомленню при його вводі в систему автоматично присвоюється послідовний вхідний номер, а при виводі — вихідний. Повідомлення, які вводяться до системи з порушенням послідовності цих номерів, з відхиленнями від чинного стандарту, протоколу або формату, відкидаються.

Усі пересилання повідомлень на міжнародних лініях зв’язку кодуються СВІФТ з використанням шифрів (вони діють і змінюються через випадкові проміжки часу) та спеціальних криптографічних пристроїв. Високий рівень безпеки забезпечується також системою контролю доступу до мережі, яка включає в себе місцеві паролі для вузлів, журнальні файли, в яких зберігається інформація про кожне підімкнення до мережі тощо. За час існування системи не було зареєстровано жодного випадку її «злому».

Похожие работы

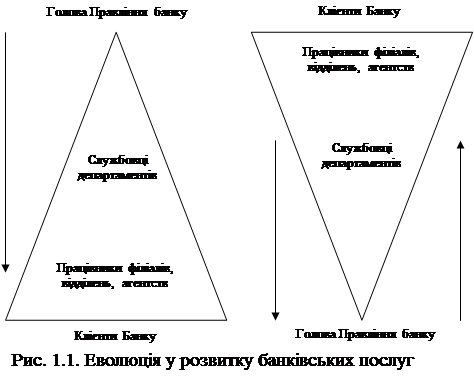

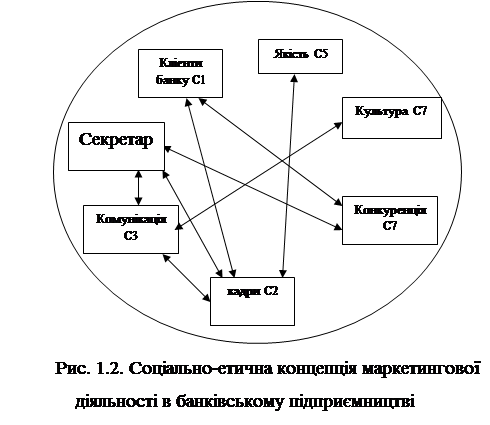

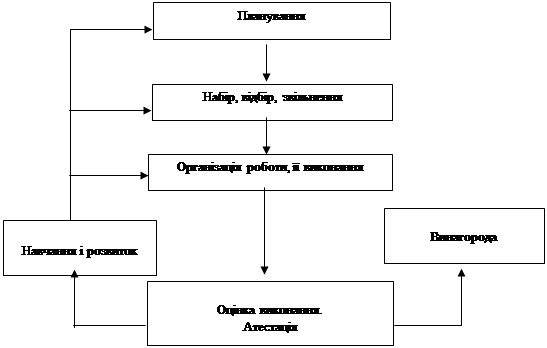

... бути: · частиною якого-небудь організаційного напряму діяльності комерційного банку; · самостійним напрямом діяльності комерційного банку; · інструментом координації та контролю всієї діяльності банківської установи. У практиці банківської діяльності можуть бути використані наступні типи організації маркетингової структури: · функції окремих працівник ...

... покращення роботи користувача, називаються прикладними. До прикладних програм також відносяться утиліти, що виконують прикладні функції, наприклад, упорядкування даних. 2. Роль інформаційних технологій та комп’ютерних програм у бізнес-моделюванні Відомо, що роль інформації в управлінському процесі надзвичайно велика. Циркуляція інформації в суспільстві це головний показник, завдяки якому ...

... та знизу ( нижній колонтитул ) у межах одного розділу або всього документа. Правильний вибір цієї інформації дає змогу читачеві краще орієнтуватися в документі. 5.4 Уведення інформації Інформаційна система маркетингу – це сукупність інформації, апаратно-програмних і технологічних засобів, засобів телекомунікацій, баз і банків даних, методів і процедур, персоналу управління, які реалізують ...

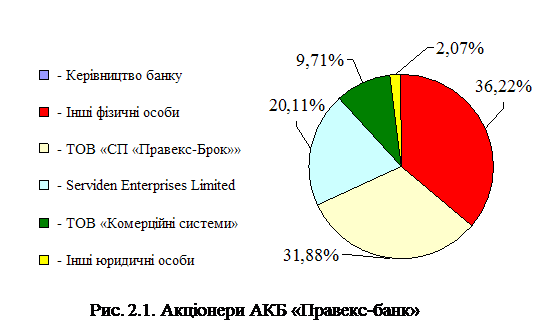

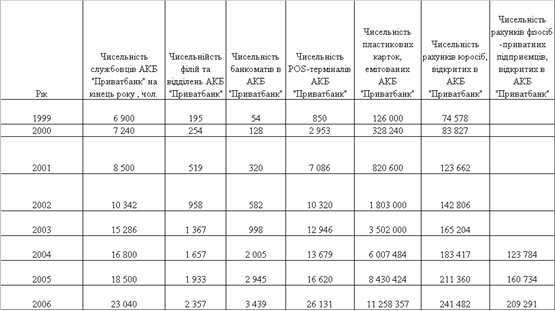

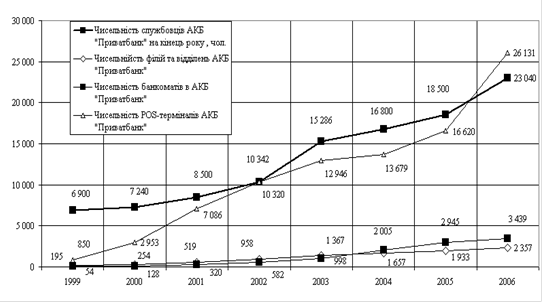

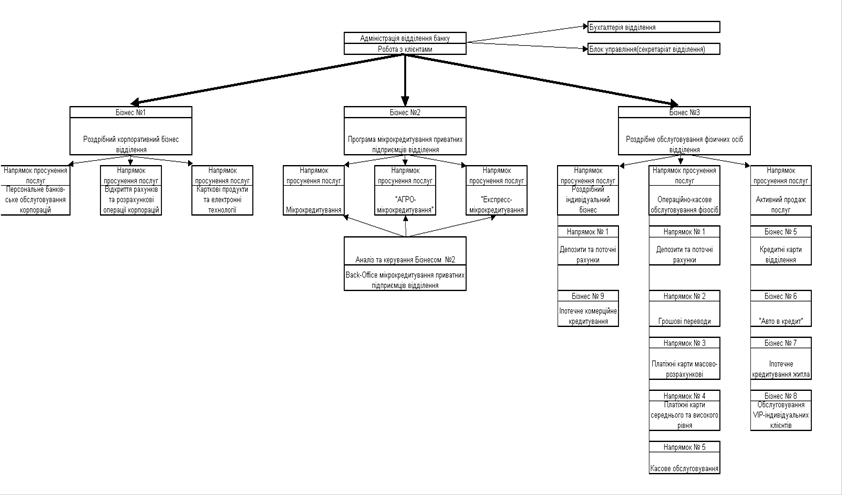

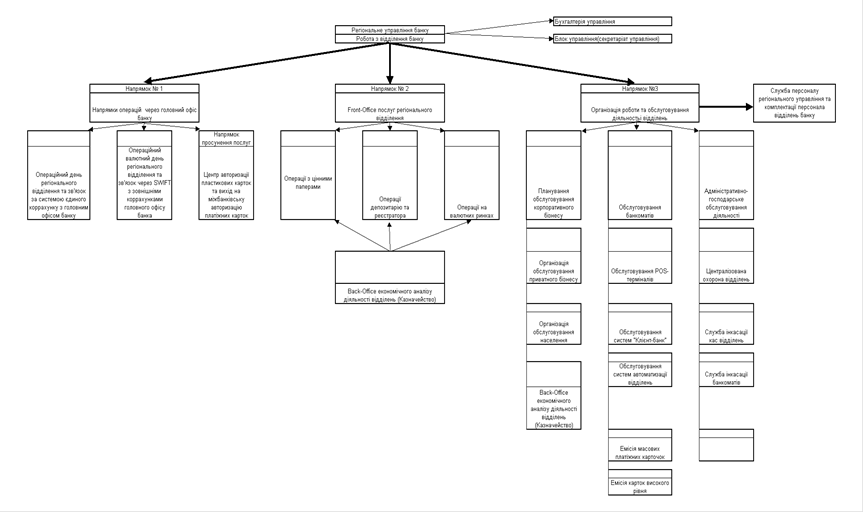

... інформацією можна було скористатися при прийнятті кадрових і інших рішень, необхідно правильно організувати збереження інформації з результатів атестації. Розділ 2. Аналіз діючої системи управління персоналом в комерційному банку АКБ “Приватбанк” 2.1 Загальна характеристика інфраструктури АКБ “Приватбанк” Заснований 1992 року, комерційний банк ПриватБанк є банком, що розвивається найбі ...

0 комментариев