Навигация

Пропозиції по впровадженню програмного продукту «Модель системної інтеграції модулів захисту інформації в АБС банку»

3.3 Пропозиції по впровадженню програмного продукту «Модель системної інтеграції модулів захисту інформації в АБС банку»

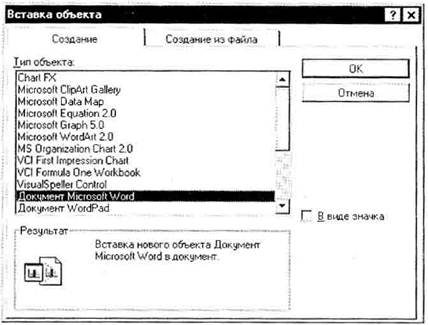

Програмний продукт «Модель системної інтеграції модулів захисту інформації в АБС банку» представляє собою експертно–управляючу систему, основану на реалізації алгоритма матриці контролю стану побудови та експлуатації комплексної системи захисту інформації в комерційному банку, викладеного в розділі 3.1 диплому.

Програмний продукт представляє комплекс виконуємого модуля Protect.exe та баз даних, який повністю працездатний при запуску з контрольної дискети, USB –носія на ПЕОМ з операційною системою Windows XP SP2-3 при інсталяції на ПЕОМ оболонки бібліотек Borland ( BDE 5.1) для підтримки ODBC – інтерфейса.

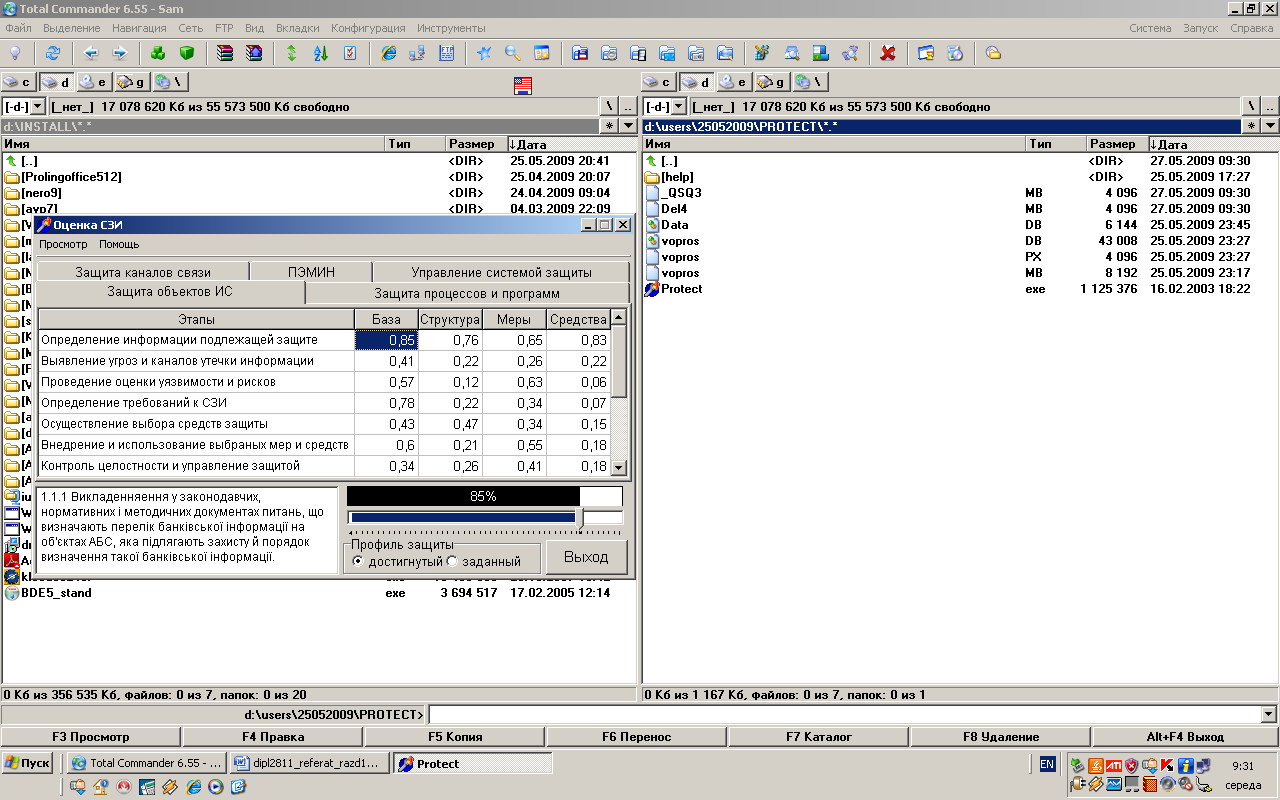

Зовнішній вигляд екранного інтерфейсу наданий на рис.3.24:

Рис.3.24 Програмного продукту «Модель системної інтеграції модулів захисту інформації в АБС банку»

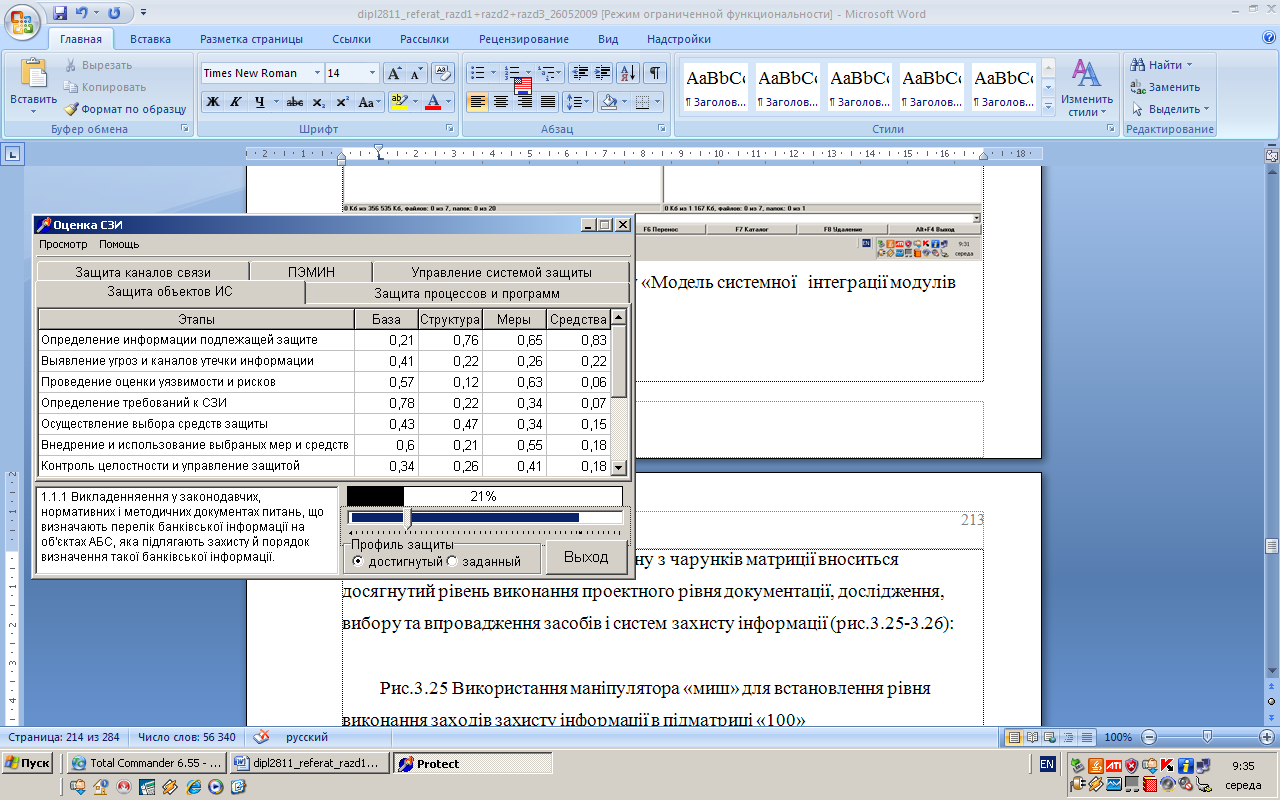

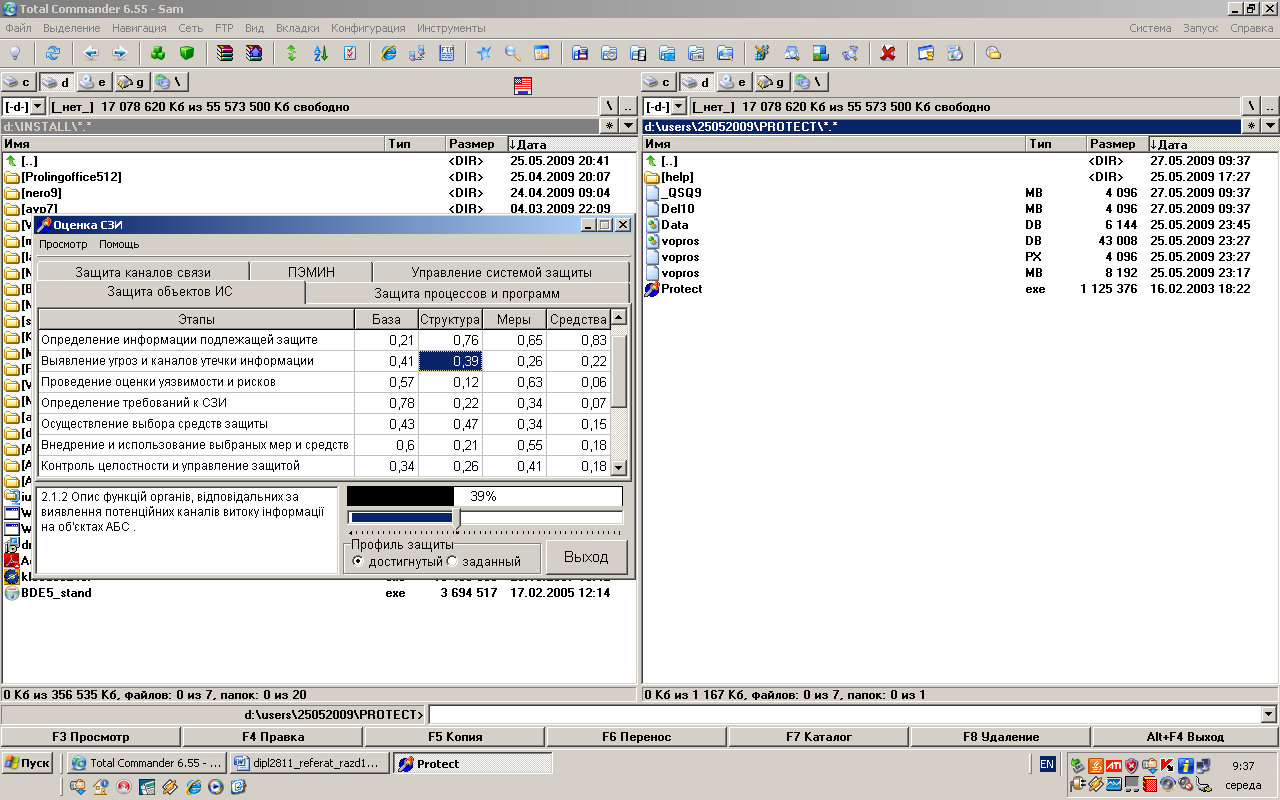

В інтерактивному режимі в кожну з чарунків матриції вноситься досягнутий рівень виконання проектного рівня документації, дослідження, вибору та впровадження засобів і систем захисту інформації (рис.3.25-3.26):

Рис.3.25 Використання маніпулятора «миш» для встановлення рівня виконання заходів захисту інформації в підматриці «100» (пункт 1.1.1)

Рис.3.26 Використання маніпулятора «миш» для встановлення рівня виконання заходів захисту інформації в підматриці «100» (пункт 2.1.2)

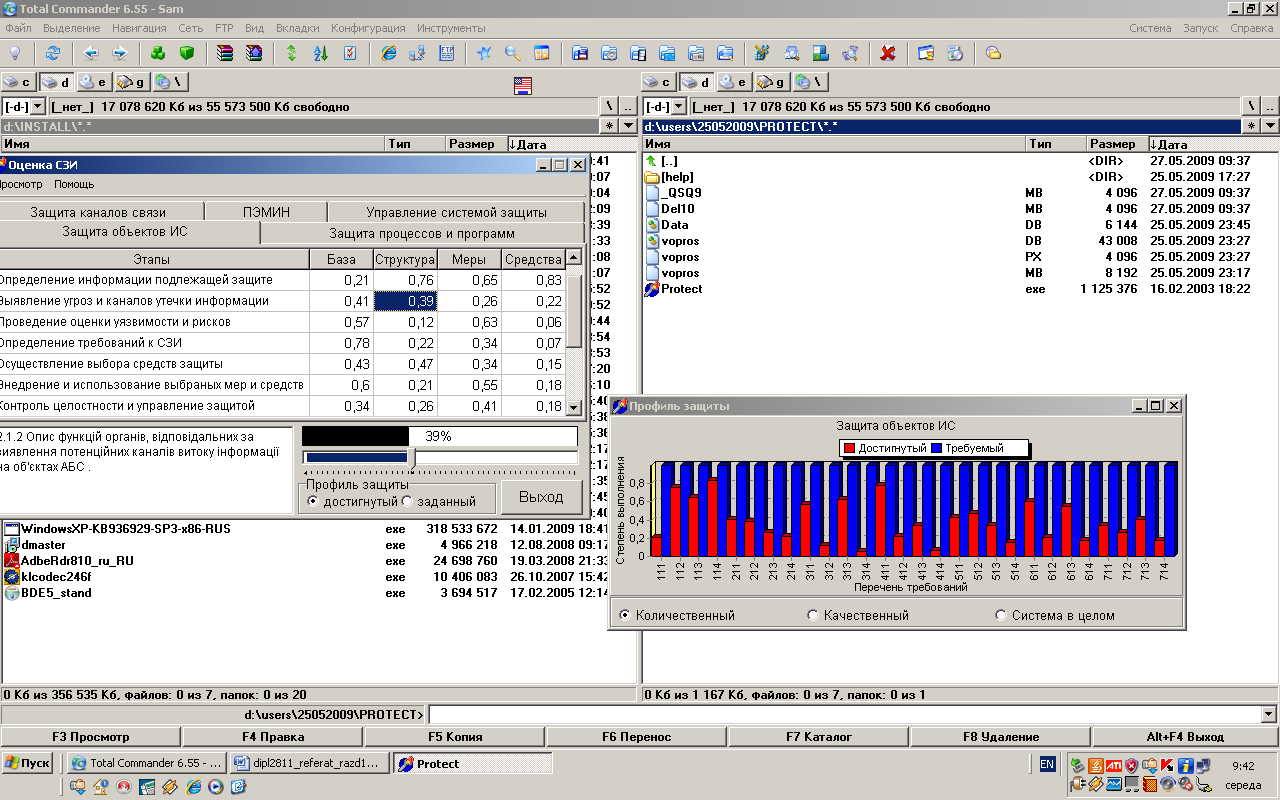

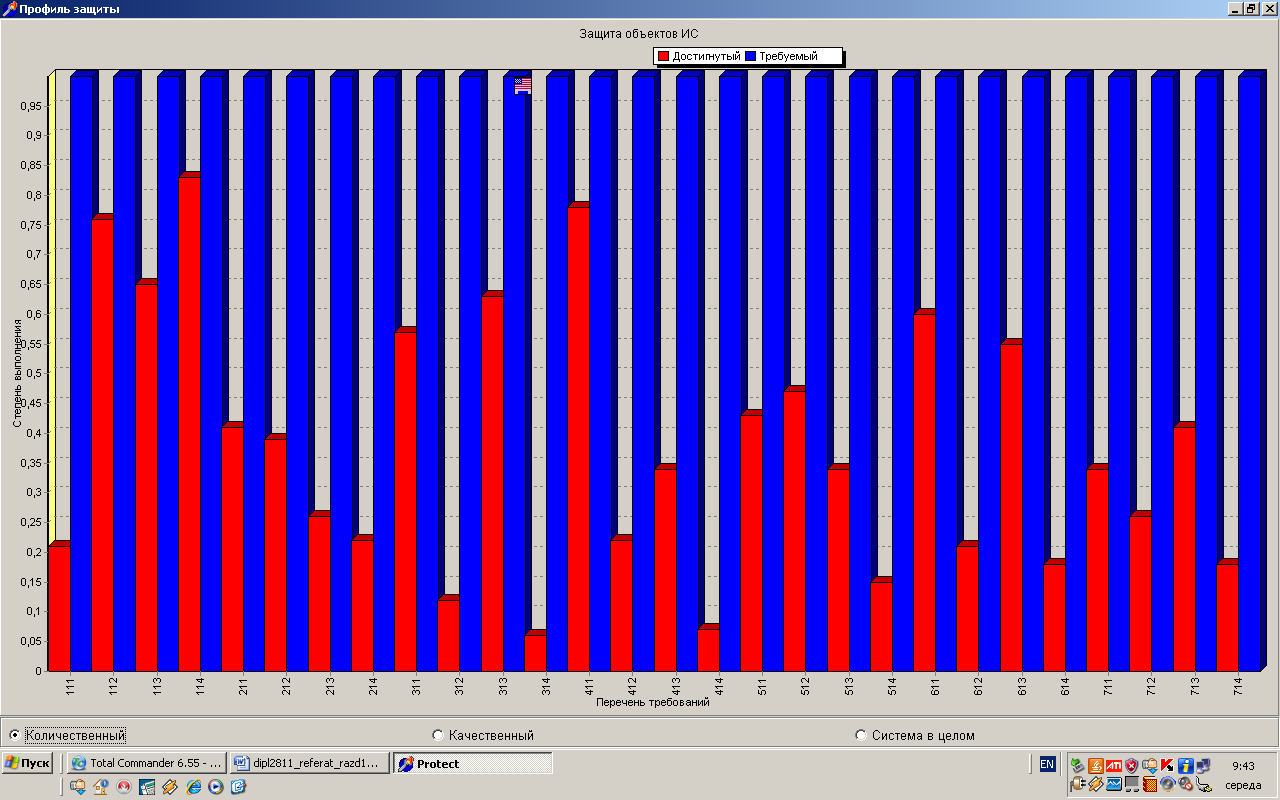

З використанням меню задачі (рис.3.27) виконується побудова графічного рівня виконання пунктів матриці КСЗІ (рис.3.28).

Рис.3.27 Використання маніпулятора «миш» для управління режимами меню задачі

Рис.3.28 Графічне представлення результатів роботи модуля аналіза задачі (повноекранний режим графіків)

3.4 Оцінка рівня вразливості банківської інформації за результатами тестової роботи моделі системної інтеграції модулів захисту інформації в АБС АКБ „Промінвестбанк”

Стандартні функціональні профілі захищеності в КС, що входять до складу АС класу 2 (локальна та корпоративна мережі АБС «Промінвестбанку»), з підвищеними вимогами до забезпечення конфіденційності(К), цілісності(Ц) і доступності(Д) оброблюваної інформації розподіляються на 5 рівнів профілів захищенності із зростанням обсягів витрат на забезпечення кожного наступного рівня:

Формат = <<клас КС>>.<K>,<Д>,<Ц>.<рівень>

1 рівень - 2.КЦД.1 = { КД-2, КО-1, ЦД-1, ЦО-1, ДР-1, ДВ-1, НР-2, НИ-2, НК-1, НО-2, НЦ-2, НТ-2 }

2 рівень - 2.КЦД.2 = { КД-2, КА-2, КО-1, ЦД-1, ЦА-2, ЦО-1, ДР-1, ДВ-1, НР-2, НИ-2, НК-1, НО-2, НЦ-2, НТ-2 }

3 рівень - 2.КЦД.3 = { КД-2, КА-2, КО-1, КК-1, ЦД-1, ЦА-3, ЦО-2, ДР-2, ДС-1, ДЗ-1, ДВ-2, НР-3, НИ-2, НК-1, НО-2, НЦ-3, НТ-2 }

4 рівень - 2.КЦД.4 = { КД-3, КА-3, КО-1, КК-1, ЦД-1, ЦА-3, ЦО-2, ДР-3, ДС-2, ДЗ-2, ДВ-2, НР-4, НИ-2, НК-1, НО-3, НЦ-3, НТ-2 }

5 рівень - 2.КЦД.5 = { КД-4, КА-4, КО-1, КК-2, ЦД-4, ЦА-4, ЦО-2, ДР-3, ДС-3, ДЗ-3, ДВ-3, НР-5, НИ-2, НК-2, НО-3, НЦ-3, НТ-2 }

На графіках рис.3.29 – 3.33 представлна оцінка стану виконання та експлуатації КСЗІ АКБ «Промінвестбанк», виконана з використанням запропонованої моделі системної інтеграції модулів захисту інформації в АБС АКБ „Промінвестбанк” (оцінки на графіках – умовно-тестові в зв’язку з тим, що на документі по реальному рівню захисту КСЗІ в банку стоїть гриф «Банківська таємниця»).

Робота запропонованого модуля системної інтеграції та оцінки рівня ефективності КСЗІ банку спирається на обробку інформації з фактично розгор-нутих в АБС «Промінвестбанку» комплексів програмно-апаратного захисту.

Проведені дослідження оцінки стану захищеності інформації з використанням побудованої моделі та данних, отриманих з сегментів системи захисту інформації банку, показали, що фактичний профіль захищеності інформації суттєво не відповідає нормативному в наступних елементах загроз та систем захисту інформації:

відсутність серверів сертифікатів в корпоративній мережі банку, що дозволяє проникнення мобільних Note-book та їх несанкціоноване підключення в мережі банку (маскування та підміна легалізованого комп’ютера в мережі);

Відсутність програмно-апаратних засобів боротьби з підключенням мобільних телефонів в локальні станції мережі та несанкціонованим виходом в глобальну мережу Інтернет без шлюзів безпеки (створення каналів витоку банківської інформації та каналів проникнення компьютерних вірусів із Інтернет- мережі в локальну мережу банку);

Відсутність сертифікованих програмних комплексів захисту локальних та корпоративної мережі банку від доступу «хакерів» із глобальної мережі Інтернет;

Недостатній рівень резервування банківської інформації в спеціальних «сховищах даних транзакцій», серед яких тільки на головному рівні є територіально відділене сховище. Фактично в банку використовується тільки вбудована технологія фірми SYBASE по багатократній реплікації кожної банківської транзакції на системі серверів по RAID-5 технології.

З врахуванням вищезазначених недоліків інтегрований показник профілю захисту становить 0,73 від нормативного, тобто банку необхідно посилити увагу для побудови додаткових систем захисту інформації в виявлених напрямках.

Аналіз даних показує що банк досягнув рівня Г-3 гарантій безпеки захисту інформації (по 5 бальній шкалі), що еквівалентно формулі [ ]:

Похожие работы

... бути: · частиною якого-небудь організаційного напряму діяльності комерційного банку; · самостійним напрямом діяльності комерційного банку; · інструментом координації та контролю всієї діяльності банківської установи. У практиці банківської діяльності можуть бути використані наступні типи організації маркетингової структури: · функції окремих працівник ...

... покращення роботи користувача, називаються прикладними. До прикладних програм також відносяться утиліти, що виконують прикладні функції, наприклад, упорядкування даних. 2. Роль інформаційних технологій та комп’ютерних програм у бізнес-моделюванні Відомо, що роль інформації в управлінському процесі надзвичайно велика. Циркуляція інформації в суспільстві це головний показник, завдяки якому ...

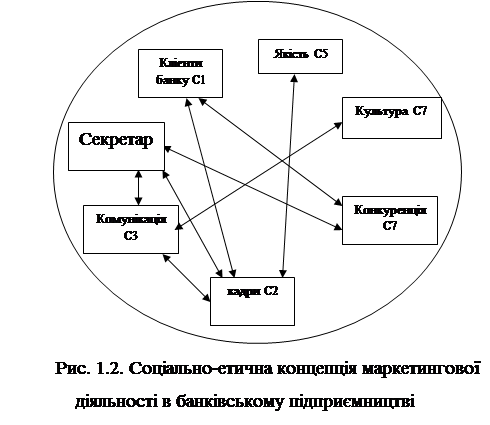

... та знизу ( нижній колонтитул ) у межах одного розділу або всього документа. Правильний вибір цієї інформації дає змогу читачеві краще орієнтуватися в документі. 5.4 Уведення інформації Інформаційна система маркетингу – це сукупність інформації, апаратно-програмних і технологічних засобів, засобів телекомунікацій, баз і банків даних, методів і процедур, персоналу управління, які реалізують ...

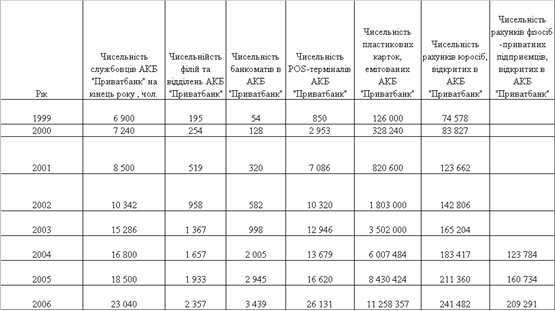

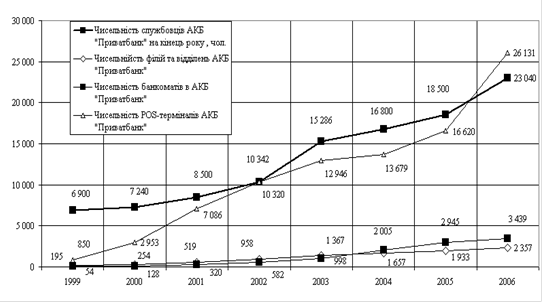

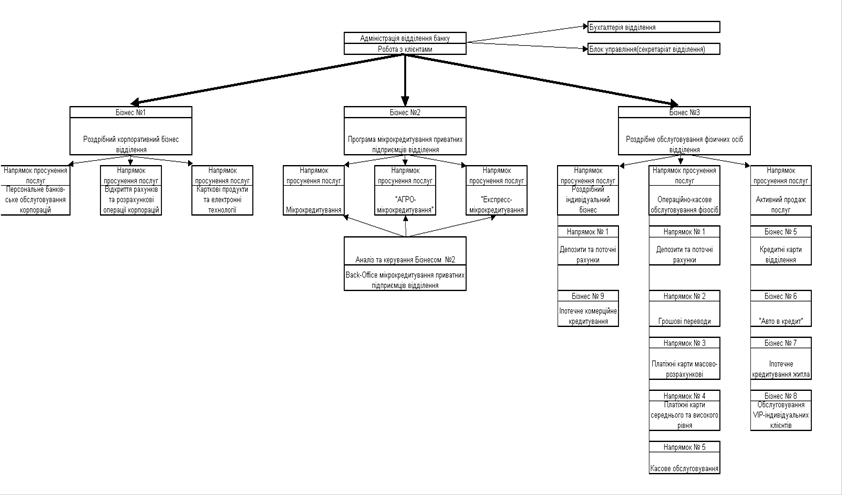

... інформацією можна було скористатися при прийнятті кадрових і інших рішень, необхідно правильно організувати збереження інформації з результатів атестації. Розділ 2. Аналіз діючої системи управління персоналом в комерційному банку АКБ “Приватбанк” 2.1 Загальна характеристика інфраструктури АКБ “Приватбанк” Заснований 1992 року, комерційний банк ПриватБанк є банком, що розвивається найбі ...

0 комментариев