Навигация

Защита информации виртуальных частных сетей

Содержание

Введение

1 Основы безопасности ВЧС

1.1 Пользовательские процессоры

1.2 Заказные и принудительные туннели

1.2.1 Заказное туннелирование

1.2.2 Принудительное туннелирование

2 ВЧС на основе туннельного протокола PPTP (Point-to-Point Tunneling Protocol)

2.1 Практические аспекты обеспечения безопасности

2.3 Развитие технологии

2.4 Совершенствование аутентификации в протоколе MS-CHAP 2

2.5 Обязательное использование паролей Windows NT

2.5.1 Соблюдение правил выбора пароля

2.5.2 Основы правильного использования паролей

2.6 Повышение стойкости шифрования по протоколу MPPE

3 Криптоанализ туннельного протокола PPTP

3.1 Криптоанализ функций хэширования паролей Windows NT

3.2 Криптоанализ MS-CHAP

3.3 Криптоанализ МРРЕ

3.3.1 Восстановление ключа

3.3.2 Атаки переворота битов

3.3.3 Атака путем ресинхронизации

3.4 Другие атаки на MS-PPTP

3.4.1 Пассивный мониторинг

3.4.2 Перехват переговоров РРР

3.4.3. Потенциальные утечки информации на клиенте

3.5 Выводы

4 Туннелирование по протоколу L2TP

5 Протокол безопасности IP Security Protocol

5.1 Разработка на основе IP Security

5.1.1 Полная поддержка промышленных стандартов

5.1.2 Поддерживаемые стандарты и ссылки

5.2 Туннелирование с применением IPSec

5.3 Пример передачи данных по протоколу IPSec

5.4 Преимущества и недостатки протокола L2TP/IPSec.

6 Сравнение протоколов PPTP и IPSec

7 Протокол EAP

7.1 Обеспечение безопасности на уровне транзакций

7.2 Аутентификация с помощью службы RADIUS

7.3 Учет бюджета ВЧС с помощью службы RADIUS

7.4 Протокол EAP и RADIUS

8 Шифрование

8.1 Симметричное шифрование (с личным ключом)

8.2 Асимметричное шифрование (с открытым ключом)

8.3 Структурное и бесструктурное шифрование

8.4 IPSec и бесструктурное шифрование

9 Фильтрация

9.1 Фильтрация на сервере маршрутизации и удаленного доступа ВЧС

9.2 Фильтрация IPSec

9.3 ВЧС и брандмауэры

10 Выбор средств ВЧС

10.1 Анализ угроз сетевой безопасности

10.2 Безопасность и требования к паролю

10.3 Возможности реализаций VPN на различных версиях Windows.

10.4 Часто задаваемые вопросы при выборе средств VPN

Есть ли различия в обеспечении безопасности удаленного доступа и доступа в ВЧС?

Можно ли сказать, что ВЧС на базе IPSec безопаснее виртуальных сетей на базе PPTP?

Можно ли сказать, что ВЧС на базе L2TP безопаснее виртуальных сетей на базе PPTP?

Можно ли сказать, что межсерверные ВЧС безопаснее клиент-серверных виртуальных сетей?

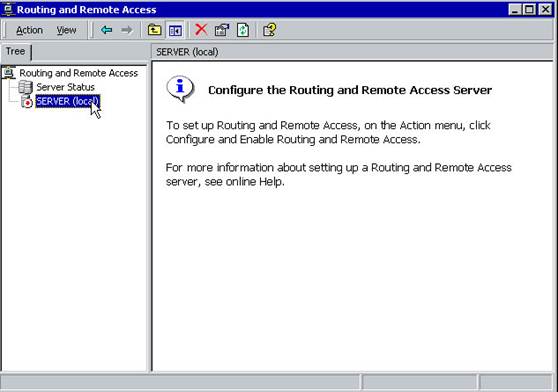

11 Создание виртуального частного подключения в Windows 2000

11.1 Создание подключения к удаленному серверу

11.2 Создание входящего подключения

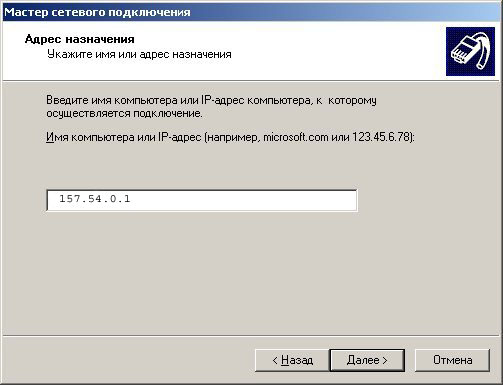

12 Создание виртуального частного подключения в Windows NT

12.1 Установка протокола PPTP

12.2 Добавление VPN устройств на PPTP сервер

12.3 Создание записи в телефонной книге для подключения к провайдеру Интернета

12.4 Создание записи в телефонной книге для подключения к PPTP серверу

13 Создание виртуального частного подключения в Windows 9х

13.1 Установка Адаптера виртуальной частной сети Microsoft

13.2 Создание VPN-соединения

14 Использование программы Sniffer Pro для просмотра содержимого пакетов

Заключение

Введение

Операционные системы Microsoftâ Windowsâ 95, Windows 98, Windows NTâ и Windows 2000 позволяют организовывать простую, безопасную и высокорентабельную связь, преодолевая тем самым географические и государственные границы на пути развития бизнеса. Одной из важнейших особенностей коммуникационных платформ на базе Windows, несомненно, является поддержка виртуальных частных сетей (ВЧС).

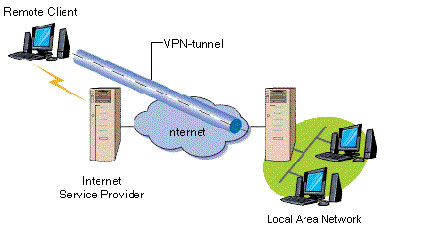

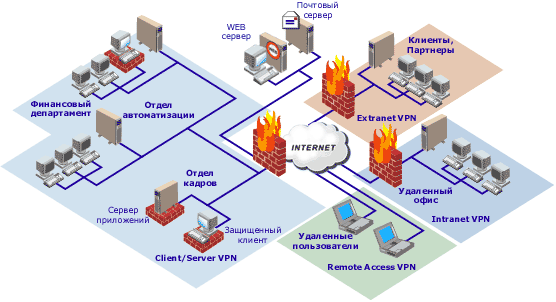

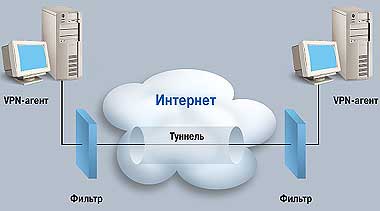

Виртуальные частные сети находят сегодня все более широкое распространение. Этому способствует два обстоятельства: экономичность такого вида связи и одновременно – высокая безопасность инфраструктуры частных сетей. Используя ВЧС, и командированный работник, и служащий филиала может подключиться к корпоративной сети с обычного локального телефона, что намного дешевле выхода на линии междугородной связи или абонирования «бесплатного» номера 800, не говоря уж об аренде выделенных каналов связи. Безопасность же ВЧС достигается за счет организации так называемых туннельных подключений, позволяющих войти в корпоративную сеть только тем пользователям, которые прошли аутентификацию. Средства ВЧС, предлагаемые корпорацией Microsoft, обеспечивают шифрование информации с применением 128-битового ключа. В целом виртуальную частную сеть можно представить как своеобразный туннель, проложенный через Интернет или другую общедоступную сеть. По безопасности и функциональности туннелирование практически ничем не уступает частным сетям. Под туннелированием понимается включение информационного пакета в обычный IP-пакет (так называемое инкапсулирование) и его передача в таком виде по общедоступной сети. Когда инкапсулированный пакет поступает в сеть получателя, например, в корпоративную локальную вычислительную сеть (ЛВС), внешняя IP-оболочка с него снимается, после чего обработка информации производится обычным способом.

ВЧС уже доказали свою высокую эффективность в организации работы с надомными служащими, филиалами и внешними партнерами, благодаря чему превратились в один из ключевых элементов общей корпоративной стратегии информационных технологий.

Корпорация Microsoft была в числе пионеров интеграции средств ВЧС и сейчас продолжает активно работать в этом направлении. Совместно со своими отраслевыми партнерами и Целевой группой технической поддержки Интернета IETF корпорация совершенствует технологии виртуальных частных сетей и средства обеспечения их безопасности. Настоящий документ посвящен вопросам защиты ВЧС, оценке угрозы их безопасности и различным способам ее устранения, которые предлагает Microsoft.

Microsoft разработала широкий спектр средств организации ВЧС, способных удовлетворить самые разные запросы в области защиты информации. Одним из них является протокол PPTP (Point-to-Point Tunneling Protocol – протокол туннелирования между узлами), призванный свести к минимуму общую стоимость владения системой. Корпорация встроила его в свои операционные системы Windows 95, Windows 98 и Windows NT 4.0, а независимые производители сделали этот протокол доступным пользователям Windows 3.1 и Macintosh. Протокол PPTP совместим с широким кругом аппаратных платформ, позволяет производить аутентификацию по паролю и не требует инфраструктуры сертификации.

Чтобы обеспечить еще больший уровень безопасности, корпорация включает в операционную систему Windows 2000 собственную реализацию протоколов L2TP (Layer 2 Tunneling Protocol – протокол туннелирования канального уровня) и IPSec (Internet Protocol Security – протокол безопасности в Интернете). Правда, применение этих средств предъявляет повышенные требования к системам: для них необходимо развертывание PKI (Public Key Infrastructure – инфраструктура с открытыми ключами) и применение центральных процессоров класса Pentium.

Похожие работы

... его имени и пароля и выдает разрешение на доступ к серверу выдачи разрешений, который, в свою очередь, дает “добро” на использование необходимых ресурсов сети. Однако данная модель не отвечает на вопрос о надежности защиты информации, поскольку, с одной стороны, пользователь не может посылать идентификационному серверу свой пароль по сети, а с другой – разрешение на доступ к обслуживанию в сети ...

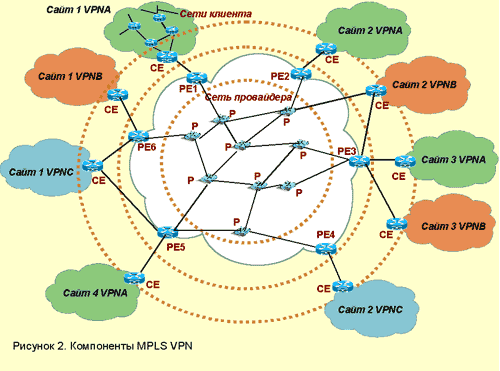

... сотрудникам. Хотя по статистике чаще всего именно сотрудники являются причиной компьютерных преступлений и злоупотреблений. Рисунок 4. Последний вариант "Extranet VPN" ГЛАВА 3. ТЕХНОЛОГИЯ MPLS-VPN Виртуальные частные сети на основе MPLS (MPLS VPN) привлекают сегодня всеобщее внимание. Количество ведущих провайдеров услуг, предлагающих своим клиентам воспользоваться новым видом ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

... протоколом VPN является протокол двухточечной туннельной связи (Point-to-Point Tunnelling Protocol – PPTP). Разработан он компаниями 3Com и Microsoft с целью предоставления безопасного удаленного доступа к корпоративным сетям через Интернет. PPTP использует существующие открытые стандарты TCP/IP и во многом полагается на устаревший протокол двухточечной связи РРР. На практике РРР так и остается ...

0 комментариев