Навигация

Выбор средств ВЧС

10 Выбор средств ВЧС

Абсолютная безопасность недостижима. Но точно так же нельзя полагать, будто существует абсолютная угроза безопасности. Виртуальные частные сети Microsoft на базе протокола PPTP с применением MPPE-шифрования обеспечивают весьма надежную защиту.

Заложенная в Windows 2000 поддержка протокола L2TP, полная защита канала связи по протоколу IPSec, применение протокола EAP в микропроцессорных карточках, сертификаты Kerberos – все это предоставляет сетевым администраторам богатейший выбор средств обеспечения безопасности, разработанных корпорацией Microsoft и рекомендуемых ею для развертывания виртуальных частных сетей.

10.1 Анализ угроз сетевой безопасностиПриступая к планированию виртуальной частной сети, сетевой администратор первым делом должен провести анализ угроз ее безопасности. Ему необходимо выявить наиболее уязвимые места сети, оценить вероятность различных видов атак на нее и возможные последствия взлома системы защиты.

В ходе анализа следует также учесть, что может понадобиться для внедрения той или иной системы. Скажем, развертывание полномасштабной инфраструктуры шифрования IP Security может потребовать замены всех компьютеров с процессорами 486 и ранних Pentium, которые не способны удовлетворить требования к производительности ЦПУ. А ведь применение IPSec может стать насущной необходимостью, если на серверах сети размещается конфиденциальная информация и высока вероятность попыток их взлома. В таких условиях капиталовложения в развертывание новой инфраструктуры будут вполне оправданными. Те же организации, которые особого интереса для хакеров и конкурентов не представляют, могут вполне ограничиться ВЧС на базе PPTP, не тратясь на модернизацию оборудования.

Благодаря поддержке протокола EAP, заложенной в Windows 2000, компании могут взять на вооружение системы безопасности с микропроцессорными карточками и жетонами аутентификации. Каждый пользователь такой сети получает небольшое устройство размером с кредитную карточку, которое открывает ему доступ в сеть с любого компьютера. Правда, и здесь дополнительный уровень защиты приходится рассматривать через призму повседневных проблем реального мира. Скажем, следует учитывать, что служащим свойственно забывать свои микропроцессорные карточки дома, а то и вообще терять их.

Неоднозначна и практическая оценка сертификатов Kerberos. Они создают дополнительную защиту сети и в ряде случаев без них просто не обойтись. Но неизбежно найдутся сетевые администраторы, которые не решатся взвалить на свои плечи такую сложнейшую задачу, как интеграция сети с инфраструктурой открытых ключей.

10.2 Безопасность и требования к паролюПростота развертывания и управления, дополненная высочайшим уровнем безопасности и шифрованием данных по протоколу MPPE, – вот что делает виртуальные частные сети Microsoft на базе протокола PPTP одной из самых популярных сетевых сред. Конечно, каждому администратору приходится самостоятельно искать и находить именно ту систему, которая в наибольшей степени отвечает требованиям, выработанным в ходе анализа угроз сетевой безопасности. Однако большинство организаций, включая саму Microsoft, уже убедились в том, что ВЧС на базе PPTP обеспечивают высочайший уровень защиты информации и вполне подходят большинству компаний.

Аутентификацией по паролю, предусмотренной протоколом PPTP, управлять намного легче, чем системами на базе микропроцессорных карточек и сертификатов, но здесь есть свои подводные камни. Чтобы добиться безопасности своей ВЧС на базе PPTP (в дополнение к сетевым ресурсам), администратору нужно разработать правила использования паролей, предусматривающие:

применение только паролей Windows NT;

использование сложных символьных последовательностей (перемежающихся в случайном порядке строчных и прописных букв, цифр, знаков препинания) и определение минимально допустимой длины пароля;

регулярную смену пароля.

Хорошо продуманная политика в области безопасности должна также предусматривать и практические меры, способствующие ее выполнению. К сожалению, приходится периодически напоминать пользователям даже о том, чтобы они не демонстрировали свой пароль окружающим, оставляя его на экране монитора.

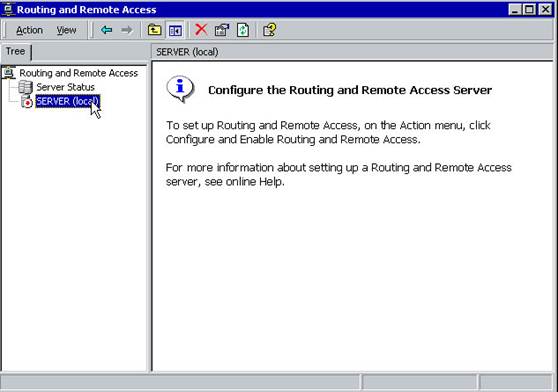

10.3 Возможности реализаций VPN на различных версиях Windows.

| Windows 9x | Windows NT | Windows 2000 | |

| Работа в качестве клиента ВЧС | + | + | + |

| Работа в качестве сервера ВЧС | - | + | + |

| Поддержка протокола PPTP | + | + | + |

| Поддержка протокола L2TP | - | - | + |

| Необходимость дополнительной установки протоколов для работы с ВЧС | + | + | - |

Похожие работы

... его имени и пароля и выдает разрешение на доступ к серверу выдачи разрешений, который, в свою очередь, дает “добро” на использование необходимых ресурсов сети. Однако данная модель не отвечает на вопрос о надежности защиты информации, поскольку, с одной стороны, пользователь не может посылать идентификационному серверу свой пароль по сети, а с другой – разрешение на доступ к обслуживанию в сети ...

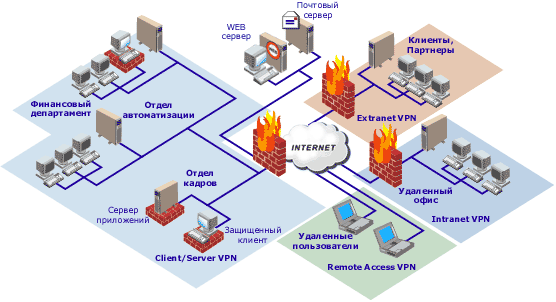

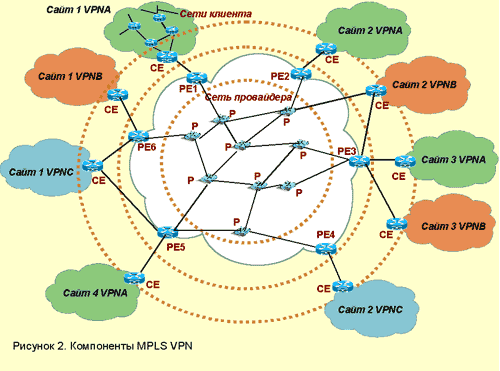

... сотрудникам. Хотя по статистике чаще всего именно сотрудники являются причиной компьютерных преступлений и злоупотреблений. Рисунок 4. Последний вариант "Extranet VPN" ГЛАВА 3. ТЕХНОЛОГИЯ MPLS-VPN Виртуальные частные сети на основе MPLS (MPLS VPN) привлекают сегодня всеобщее внимание. Количество ведущих провайдеров услуг, предлагающих своим клиентам воспользоваться новым видом ...

... доступ, то собственник сервера не идет в милицию, а нанимает хакера и «залатывает брешь» в защите. ГЛАВА 2. УГОЛОВНО-ПРАВОВАЯ ХАРАКТЕРИСТИКА ПРЕСТУПЛЕНИЙ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 2.1. Неправомерный доступ к компьютерной информации В статье 272 Уголовного кодекса РФ предусмотрена ответственность за неправомерный доступ к компьютерной информации, охраняемой законом, т.е. информации на ...

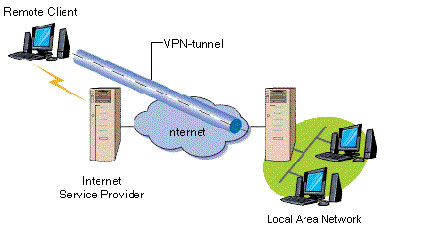

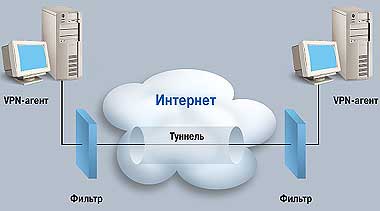

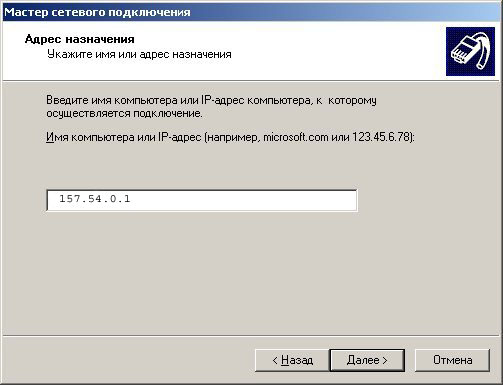

... протоколом VPN является протокол двухточечной туннельной связи (Point-to-Point Tunnelling Protocol – PPTP). Разработан он компаниями 3Com и Microsoft с целью предоставления безопасного удаленного доступа к корпоративным сетям через Интернет. PPTP использует существующие открытые стандарты TCP/IP и во многом полагается на устаревший протокол двухточечной связи РРР. На практике РРР так и остается ...

0 комментариев