Навигация

Расчеты пластиковыми карточками в рамках INTERNET

2.2 Расчеты пластиковыми карточками в рамках INTERNET.

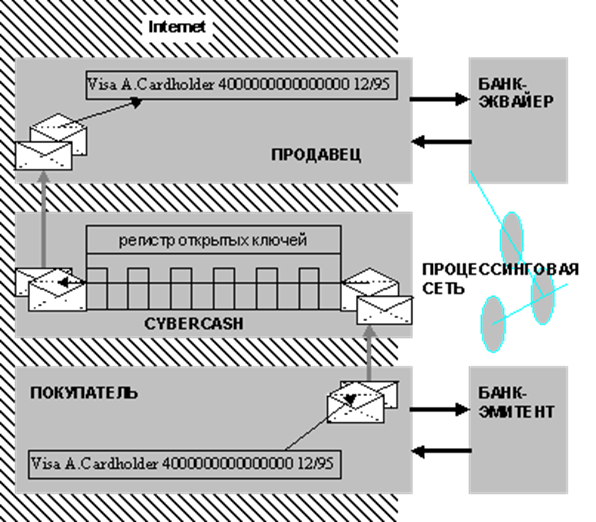

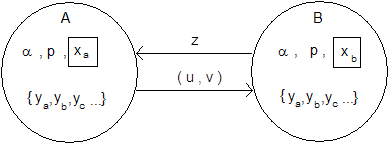

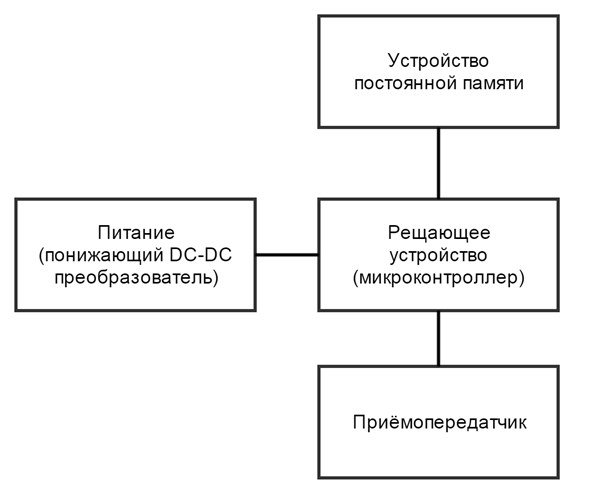

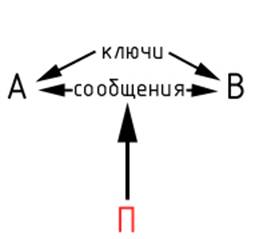

Компания CyberCash, первой предложившая технологию, позволяющую использовать пластиковые карточки для расчетов в Сети /22/. Предлагаемое этой компанией программное обеспечение использует криптозащиту с открытым ключом для конфиденциальной передачи данных о пластиковой карточке от покупателя к торговцу

(рис. 2). При этом все реальные расчеты и платежи производятся средствами процессинговых компаний без использования Internet. За CyberCash последовали и другие, а результатом этого процесса стало соглашение о совместной деятельности по предоставлению расчетных услуг в Internet, заключенное 9 января 1995 г. между MasterCard и производителем коммуникационного программного обеспечения Netscape (опубликованные позднее данные о дефектах в системе защиты, использованной в Netscape Navigator, впрочем, могут повлиять как на сроки реализации соглашения, так и на готовность владельцев карточек MasterCard воспользоваться предлагаемой в нем услугой).

Ряд банков, включая крупный британский Barklays Bank, пытаются внедрить сетевой вариант системы чекового обращения.

Сильная сторона таких решений состоит в том, что в большинстве стран уже существует детализированное законодательство, регламентирующее обращение чеков и пластиковых карточек. Значительны также маркетинговые преимущества использования таких имен, как MasterCard, Visa или Discover. Однако эти решения имеют общий с суррогатными коренной недостаток.

Чтобы понять суть этого недостатка, нужно обратиться к понятиям наличного и безналичного денежного обращения. Во всех современных национальных денежных системах обязательными к приему являются деньги как в форме наличных (банкнот и монет), так и в форме безналичных (записи на счетах в банке) средств. Обе эти формы в равной мере реализуют базовые функции денег: функцию посредника в обмене, позволяющего отделить акт купли от акта продажи во времени и пространстве, и функцию накопления покупательной способности. Однако в обращении наличных и безналичных денег имеется одно принципиальное различие. Сделка с использованием денег в наличной форме предполагает лишь соприсутствие контрагентов. Более того, наличные деньги являются оборотным финансовым документом, т.е. способны передавать абсолютно обоснованный правовой титул любому правомерному держателю. На этом основывается свойство наличных денег, которое можно обозначить как деперсонализацию сторон в сделке: для совершения сделки нет необходимости подтверждения личности контрагента.

Рис. 2 Схема расчетов с использованием "закрытой" процедуры передачи

данных о кредитной карточке

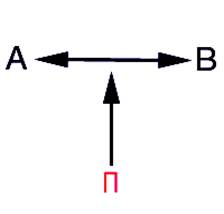

- соответствующая криптографическая операция.

При использовании денег в безналичной форме в любой сделке участвует, кроме продавца и покупателя, еще одна сторона - финансовый институт (как минимум, один). Система безналичного обращения средств отделяет расчетный аспект сделки (договоренность о способах и сроках погашения задолженности) от платежного (окончательной передачи обязательного к приему средства погашения долга); позволяет оперировать временными лагами (периодом от инициации до совершения платежа), вводит различие дебетовых (инициируемых получателем) и кредитовых (инициируемых плательщиком) трансфертов; допускает взаимозачет (клиринг) задолженностей. В то же время, сделка с использованием безналичной формы денег (будь то векселя, чеки или пластиковые карточки) подразумевает возможность взаимной идентификации сторон, если не в момент сделки, то впоследствии. В некоторых случаях покупателю может быть выгодно поступиться правом на анонимность в обмен на определенные гарантии и льготы (например, использовав потребительский кредит). Однако во многих случаях невозможность аутентификации (подтверждения) личности важна для сохранения конфиденциальной коммерческой или лично значимой информации. Вот как описывал ситуацию Дэвид Чом (David Chaum), известный ученый-криптолог и бизнесмен, в 1992 г.:

"Каждый раз, когда вы звоните по телефону, покупаете товары с помощью кредитной карточки, подписываетесь на журнал или платите налоги, информация об этом попадает в какую-либо базу данных. Более того, все эти записи могут быть соединены таким образом, что составят единое досье о вашей жизни -- не только о вашем здоровье или финансах, но также и о том, что вы покупаете, где путешествуете и с кем общаетесь. Вам практически невозможно узнать суммарный объем информации о вас, хранящейся в различных организациях, а тем более -- убедиться, что она точна и доступна вам" ...

"Организации собирают записи из разных источников для защиты своих интересов ... Однако та же самая информация, попав в чужие руки, отнюдь не обеспечивает ни защиты предприятий, ни лучшего обслуживания потребителей. Воры используют номера украденных кредитных карточек для того, чтобы нажиться на добром имени своих жертв. Убийцы выходят на цель, справляясь в государственных адресных бюро.

Налоговая служба США делала попытки выбирать налогоплательщиков для проверки, базируясь на предполагаемом семейном доходе, подсчитанном компаниями, рассылающими торговые каталоги".

"Растущие объемы информации, которую различные организации собирают о частном лице, могут быть объединены, так как все они используют регистрационный номер в системе социального обеспечения для идентификации конкретного индивидуума. Такой основанный на идентификации личности подход заставляет поступаться личными свободами во имя безопасности"... /13/

Похожие работы

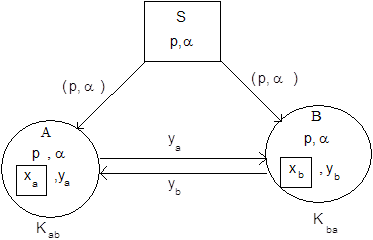

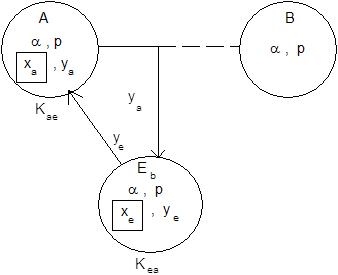

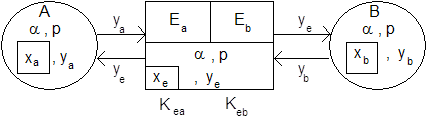

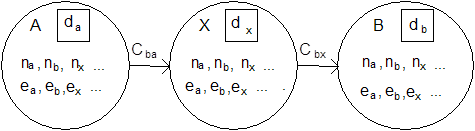

... На этапе коммуникации реализуется собственно протокол аутентифицированного ключевого обмена, который завершается формированием общего сеансового ключа. Дефекты в криптографических протоколах В последующих разделах рассматриваются протоколы с типичными дефектами. Примеры протоколов разбиты на группы по типу используемой криптосистемы: - протоколы с криптосистемой DH (Диффи, Хэллман); - ...

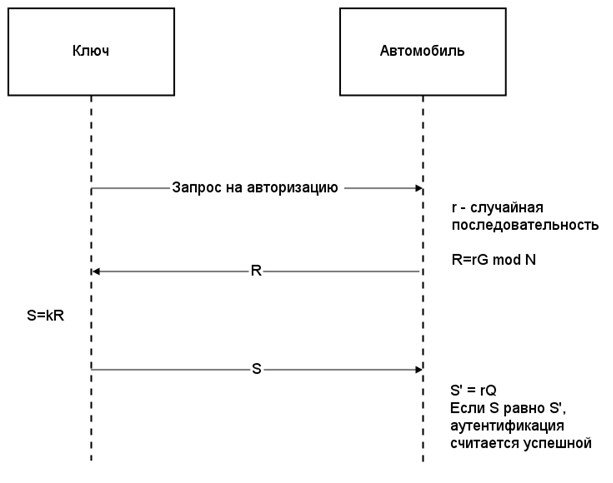

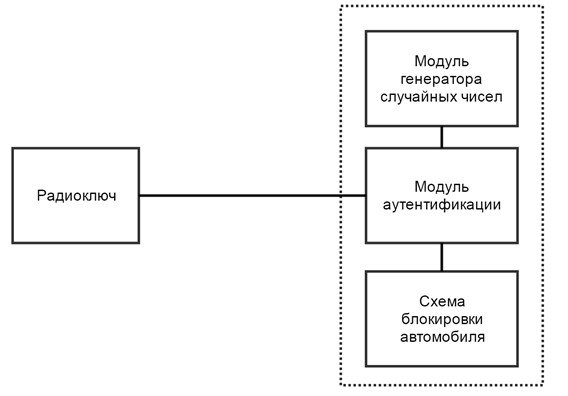

... является допустимым для устройства подобного рода. 5.3 Вывод В результате анализа параметров энергосбережения было выявлено то, что при реализации системы аутентификации пользователя транспортного средства нельзя обойтись без анализа энергопотребления системы и поиска путей уменьшения этого параметра. Изначально спроектированная система вызывала бы дискомфорт у пользователя за счёт излишне малого ...

... не к ключам!) и поэтому может зашифровывать и дешифровывать любую информацию; 2.7 Выводы по разделу 2. Подводя итоги вышесказанного, можно уверенно заявить, что криптографическими системами защиты называються совокупность различных методов и средств, благодаря которым исходная информация кодируеться, передаеться и расшифровываеться. Существуют различные криптографические системы защиты, ...

... в общем случае это может быть любое число, меньшее, чем длина алфавита. Это число и является ключом в данном шифре: А Б В Г Д Е Е Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ы Ь Ъ Э Ю Я Г Д Е Е Ж 3 И И К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ы Ь Ъ Э Ю Я А Б В КРИПТОГРАФИЯ -> НУЛТХСЕУГЧЛВ Шифр Виженера Является модификацией шифра Цезаря, в котором величина сдвига является переменной и зависит от ключевого ...

0 комментариев