Навигация

Модель нарушителя

1.3 Модель нарушителя

Согласно приказу ДСТСЗИ СБУ № 31 от 30.04.06, в зависимости от запланированных условий эксплуатации средств защиты информации и соответственно стоимости защищаемой информации, выделяют четыре уровня возможностей нарушителя [2]:

Нулевой уровень – случайное непреднамеренное ознакомление с информацией (случайное прослушивание в канале);

Первый уровень – нарушитель имеет ограниченные средства и самостоятельно создает способы и методы атак на средства защиты, а также на информационно-телекомуникационные системы при помощи распространенных программных средств и ЭВМ;

Второй уровень – нарушитель корпоративного типа имеет возможность создания специальных технических средств, стоимость которых соотносится с возможными финансовыми убытками при утере, изменении или уничтожении защищаемой информации. В этом случае для распределения вычислительной нагрузки при реализации атак могут использоваться локальные вычислительные центры.

Третий уровень – нарушитель имеет научно-технический ресурс, который приравнивается к научно-техническому ресурсу специальной службы экономически развитой державы.

Еще одним способом классификации нарушителей может быть их разделение на внешних и внутренних. По статистике, 80 процентов инцидентов безопасности происходит по вине сотрудников организаций, то есть внутренних нарушителей в результате своей преднамеренной или некомпетентной деятельности [5].

Мотивы для нарушения безопасности могут быть следующими :

· недостатки используемых информационных технологий.

· безответственность;

· демонстрация своего превосходства (самоутверждение);

· "борьба с системой";

· корыстные интересы пользователей системы;

· недостатки используемых информационных технологий.

· ошибки пользователей и администраторов;

К внутренним нарушителям в первую очередь нужно отнести непосредственных пользователей и операторов информационной системы, в том числе руководителей различных уровней:

· прикладных и системных программистов;

· сотрудников службы безопасности;

· технический персонал по обслуживанию зданий и вычислительной техники

· прикладных и системных программистов;

· администраторов вычислительных сетей и информационной безопасности;

· вспомогательный персонал и временных работников.

Внешние нарушители представляют собой в первую очередь лица заинтересованные в нанесении ущерба компании. Это могут быть :

· клиенты компании

· конкуренты

· государственные контролирующие органы

· сообщество хакеров

Типы нарушителей могут сильно отличаться, варьироваться по составу, возможностям и преследуемым целям. От одиночного нарушителя, действующего удаленно и скрытно, до хорошо вооруженной и оснащенной силовой группы, действующей молниеносно и напролом. Нельзя не учитывать возможности сговора между нарушителями, относящимися к различным типам, а также подкупа и реализации других методов воздействия.

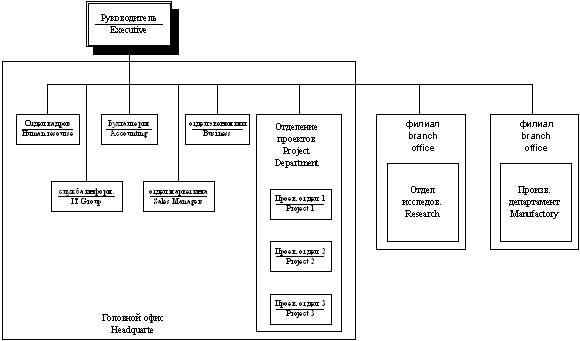

Для корпоративных сетей организаций могут встречаться нарушители всех уровней. Это могут быть сотрудники компании, представляющие угрозу из-за своей некомпетентности или с целью преднамеренно нанести ущерб компании. К этой категории можно отнести обычных пользователей, которые зачастую даже не подозревают об опасности своих действий, так и администраторов сети и даже управляющий персонал некомпетентный в своей деятельности. Извне угрозу для компании представляет в первую очередь сообщество хакеров, которыми чаще всего движет интерес, но иногда за их действиями может стоять фирма-конкурент или «обиженный» сотрудник, пытающиеся нанести ущерб компании.

Построение модели нарушителя является залогом успеха при проектировании СЗИ КИС а также при проверке СЗИ. Так как выявления возможного инициатора угроз позволяет более полно определить перечень угроз, оценить возможности злоумышленника и разрабатывать СЗИ для защиты от него.

1.4 Постановка задачи по оценке защищенности

Поддержание требуемого уровня безопасности является актуальным вопросом для многих учреждений, как государственных, так и частных. Поэтому на решение этого вопроса тратится много средств. Проблема заключается в том, чтобы создать эффективную систему защиты, которая бы могла не только обеспечивать гарантированный уровень защиты, но максимально соответствовать нуждам компании. При этом, как правило, значительное внимание уделяется описанию различных технических решений, анализу преимуществ и недостатков известных аппаратных и программных средств и технологий защиты информации. В меньшей степени затрагиваются вопросы и меры организационного обеспечения ИБ компании - стратегия и тактика защиты информации, концепция и политика безопасности, планы защиты информационных ресурсов компании в штатных и внештатных условиях функционирования КИС, а также уровень защищенности всей системы в целом.

Результативное решение задач анализа и синтеза СЗИ не может быть обеспечено одними лишь способами умозрительного описания их поведения в различных условиях — системотехника выдвигает проблемы, требующие количественной оценки характеристик. Такие данные, полученные экспериментально или путем математического моделирования, должны раскрывать свойства СЗИ. Основным из них является эффективность, под которой, согласно [3], понимается степень соответствия результатов защиты информации поставленной цели. Последняя, в зависимости от имеющихся ресурсов, знаний разработчиков и других факторов, может быть достигнута в той или иной мере, при этом возможны альтернативные пути ее реализации. Эффективность имеет непосредственную связь с другими системными свойствами, в том числе качеством, надежностью, управляемостью, помехозащищенностью, устойчивостью. Поэтому количественная оценка эффективности позволяет измерять и объективно анализировать основные свойства систем на всех стадиях их жизненного цикла, начиная с этапа формирования требований и эскизного проектирования.

Обеспечение защиты информации на практике происходит в условиях случайного воздействия самых разных факторов. Некоторые из них систематизированы в стандартах, некоторые заранее неизвестны и способны снизить эффективность или даже скомпрометировать предусмотренные меры. Оценка эффективности защиты должна обязательно учитывать как объективные обстоятельства, так и вероятностные факторы.

Нормативные документы по оценке безопасности ИТ практически не содержат конкретных методик, в результате чего величина разрыва между общими декларациями и конкретным инструментарием по реализации и контролю их положений является недопустимой. Исходя же из своего предназначения, методическая база должна охватывать все критически важные аспекты обеспечения и проверки выполнения требований, предъявляемых к информационной безопасности. Объективным видом оценки эффективности СЗИ является функциональное тестирование, предназначенное для проверки фактической работоспособности реализованных механизмов безопасности и их соответствия предъявленным требованиям, а также обеспечивающее получение статистических данных. В силу того, что средства безопасности обладают ограниченными возможностями по противодействию угрозам, всегда существует вероятность нарушения защиты, даже если во время тестирования механизмы безопасности не были обойдены или блокированы. Для оценки этой вероятности должны проводиться дополнительные исследования. В методическом плане определение эффективности СЗИ должно заключаться в выработке суждения относительно пригодности способа действий персонала или приспособленности технических средств к достижению цели защиты информации на основе измерения соответствующих показателей, например, при функциональном тестировании. Эффективность оценивается для решения следующих задач [11]:

· принятие решения о допустимости практического использования СЗИ в конкретной ситуации;

· выявление вкладов различных факторов в достижение цели;

· установление путей повышения эффективности СЗИ;

· сравнение альтернативных вариантов систем.

Факторы, влияющие на уровень защиты информации, систематизированы во многих нормативных документах. Однако, независимо от воли и предвидения разработчиков, возникают и иные, заранее неизвестные при проектировании систем защиты информации обстоятельства, способные снизить эффективность защиты или полностью скомпрометировать предусмотренные проектом меры информационной безопасности. Оценка эффективности защиты информации должна обязательно учитывать эти объективные обстоятельства, а ее характеристики, должны иметь вероятностный характер. Развитие подобной методологии, включая систему нормативных документов, содержащих количественные, измеримые показатели эффективности СЗИ, обеспечит интересы как заказчиков, так и проектировщиков. Особую важность приобретает обоснование оптимальных значений показателей эффективности, учитывающее целевое предназначение информационной системы.

Таким образом, при использовании современной методической базы, оценка эффективности СЗИ носит в основном нечеткий, субъективный характер [11]; практически полностью отсутствуют нормированные количественные показатели, учитывающие возможные случайные или преднамеренные воздействия. В результате достаточно сложно, а зачастую и невозможно, оценить качество функционирования информационной системы при наличии несанкционированных воздействий на ее элементы, а, соответственно, и определить, чем один вариант проектируемой системы лучше другого. Представляется, решением проблемы комплексной оценки эффективности СЗИ является использование системного подхода, позволяющего еще на стадии проектирования количественно оценить уровень безопасности и создать механизм управления рисками. Однако этот путь реализуем при наличии соответствующей системы показателей и критериев.

В дипломном проекте описывается методика оценки уровня защищенности СЗИ со стороны рисков. В основу методики положена идея, что уровень рисков в защищенной системе должен быть минимален по отношению к уровню защищенности системы без защиты. В данной ситуации можно получить количественную оценку уровня защищенности информации. Методика оперирует вероятностными данным реализации угроз, которые в свою очередь являются источником неопределенности ввиду невозможности своего однозначного измерения. Уровень точности оценки во многом зависит от полноты списка выдвинутых требований к СЗИ и в соответствии с требованиями, списка выдвинутых угроз.

2. ОПИСАНИЕ СРЕДСТ ЗАЩИТЫ КИС

2.1 Межсетевые экраны

2.1.1 Технология экранирования сети

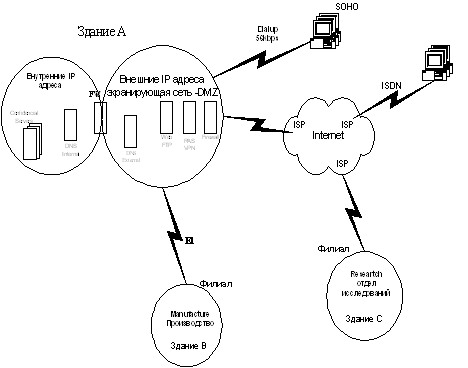

Сегодня, деятельность любого предприятия во многом зависит от сети Internet и тех сервисов, которые она предоставляет, поэтому вопрос о целесообразности использования Internet возникает очень редко. В то же время очень остро ставится вопрос о том, чтобы была возможность использовать все привилегии и выгоды сети Internet с минимальным риском для деятельности предприятия. Поэтому сегодня на первый план выходит проблема обеспечения безопасности в КИС со стороны сетевого воздействия.

И этот сегмент не стоит на месте и постоянно развивается, причем очень динамично. Основными средствами защиты КИС были, есть и остаются межсетевые экраны. В литературе можно встретить их синонимы такие как: брандмауэр, firewall, фильтрующий маршрутизатор и пр. [12]. Все эти термины подразумевают одно и то же, имеют одно функциональное назначение, но могут содержать в себе разный набор инструментов защиты. Сетевые экраны являются лишь инструментом системы безопасности. Они предоставляют определенный уровень защиты и являются средством реализации политики безопасности на сетевом уровне. Уровень безопасности, который предоставляет сетевой экран, может варьироваться в зависимости от требований безопасности. Существует традиционный компромисс между безопасностью, простотой использования, стоимостью, сложностью и т.д. Сетевой экран является одним из нескольких механизмов, используемых для управления и наблюдения за доступом к и из сети с целью ее защиты.

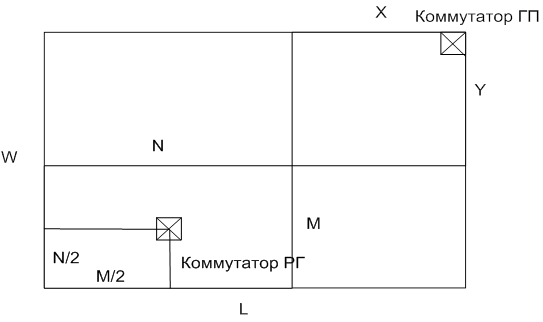

Система firewall заменяет маршрутизатор или внешний шлюз сети (gateway). Защищенная часть сети размещается за ним. Пакеты, адресованные Firewall, обрабатываются локально, а не просто переадресовываются. Пакеты же, которые адресованы объектам, расположенным за Firewall, не доставляются. По этой причине хакер вынужден иметь дело с системой защиты Firewall. Схема взаимодействия Firewall с локальной сетью и внешней сетью Интернет показана на рисунке 2.1

Рисунок. 2.1 Схема Firewall

Такая схема проще и надежнее, так как следует заботиться о защите одной машины, а не многих. Чаще всего МЭ представляет из себя сетевую станцию с двумя и более сетевыми интерфейсами [13]. При этом через один интерфейс осуществляется связь с Интернет, а через второй – с защищенной сетью. МЭ совмещает функции маршрутизатора-шлюза, экрана и управления экраном.

Недостатки FireWall происходят от ее преимуществ, осложняя доступ извне, система делает трудным и доступ наружу. Для многих программ, которые работают на нестандартных портах и не поддерживают прокси-сервера, для установки соединения придется либо открывать порты, либо отказаться от их использования. Служба FTP в системе может и отсутствовать, но если она есть, доступ возможен только в сервер FireWall и из него. Внутренние ПК не могут установить прямую FTP-связь ни с какой ЭВМ из внешнего мира. Процедуры telnet и rlogin возможны только путем входа в сервер. Как правило большинство МЭ запрещают пропуск ICMP трафика во внутреннюю сеть.

Понятно, что в целях безопасности защищенная сеть не может иметь выходов во внешний мир помимо системы МЭ, в том числе и через модемы. Экран конфигурируется так, чтобы маршрут по умолчанию указывал на защищенную сеть. Для пользователей защищенной сети создаются специальные входы для FTP, telnet и других услуг. При этом может не вводится каких-либо ограничений по транспортировке файлов в защищенную сеть и блокируется передача любых файлов из этой сети, даже в случае, когда инициатором FTP-сессии является клиент защищенной сети. Внешние клиенты Интернет не могут получить доступа ни к одной из защищенных ЭВМ ни через один из протоколов.

Похожие работы

... Server. Установка Windows 2000 Advanced Server завершена, и Вы вошли в систему под учетной записью Administrator. [11] 5.5.3. Управление в среде Windows 2000 Advanced Server После успешной установки Windows 2000 Server выполняется настройка пользователей. Основным элементом централизованного администрирования в Windows 2000 Server является домен. Домен - это группа серверов, работающих под ...

... информации и дезорганизации работы абонентских пунктов; - организационно-технические мероприятия, направленные на обеспечение сохранности конфиденциальных данных. 2. Основные методы и средства защиты информации в сетях Разобрать подробно все методы и средства защиты информации в рамках ВКР просто невозможно. Охарактеризую только некоторые из них. 2.1 Физическая защита информации К ...

... Остальные адреса внутреннего диапазона выделяются зданиям B и C. Свободные диапазоны адресов будут распределяться по мере возникновения необходимости. В частности, для сотрудников, использующих беспроводной доступ к корпоративной сети, будут выделены адреса из этого диапазона, что позволит соответствующим образом настроить сетевой фильтр и понизить риски при работе в беспроводных сетях. Размер ...

... в компьютере, мог его угадать. При формировании пароля можно прибегнуть к помощи специального устройства, которое генерирует последовательности чисел и букв в зависимости от данных, которые задает пользователь. Существуют “невидимые” файлы. Это средство защиты состоит в изменении имени файла программы в каталоге диска таким образом, чтобы затруднить работу с файлами обычными командами DOS. ...

0 комментариев