Навигация

Демультиплексор

7.4.2 Демультиплексор

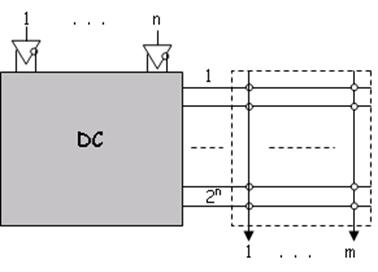

Демультиплексором називається комбінаційний логічний пристрій, призначений для керування передачею даних від одного джерела інформації до декількох вихідних каналів. Відповідно до визначення, демультиплексор в загальному випадку має один інформаційний вхід, n адресних входів і 2n виходів. Таблиця дійсності, що описує роботу демультиплексора з двома адресними входами і входом дозволу роботи Е, має вид (табл. 7.4.2):

Табл.7.4.2. Таблиця дійсності для демультиплексора з двома адресними входами

| E | A1 | A0 | Q0 | Q1 | Q2 | Q3 |

| 1 | x | X | 0 | 0 | 0 | 0 |

| 0 | 0 | 0 | D | 0 | 0 | 0 |

| 0 | 0 | 1 | 0 | D | 0 | 0 |

| 0 | 1 | 0 | 0 | 0 | D | 0 |

| 0 | 1 | 1 | 0 | 0 | 0 | D |

Даній таблиці відповідає наступна функція алгебри логіки:

(2)

(2)

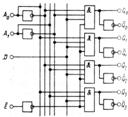

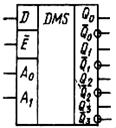

На рис. 7.4.2,а наведена логічна схема демультиплексора, що задовольняє функції алгебри логіки (2), а на рис. 7.4.2,б показано його умовне графічне зображення.

а) б)

Рис. 7.4.2. Логічна схема демультиплексора (а) і його умовне графічне позначення (б)

7.4.3 Шифратор

Шифратором, або кодером називається комбінаційний логічний пристрій для перетворення чисел з десяткової системи відліку до двійкової. Входам шифратора послідовно присвоюються значення десяткових чисел, тому подача активного логічного сигналу на один з входів сприймається шифратором як подача відповідного десяткового числа. Цей сигнал перетворюється на виході шифратора в двійковий код. Відповідно до сказаного, якщо шифратор має n виходів, то число його входів повинно бути не більше за 2n. Шифратор, що має 2n входів і n виходів, називається повним. Якщо число входів шифратора менше за 2n, то він називається неповним.

Розглянемо роботу шифратору на прикладі перетворювача десяткових чисел від 0 до 9 в двійково-десятковий код. Таблиця дійсності, що відповідає даному випадку має вигляд (табл. 7.4.3).

Так як число входів даного пристрою менше за 2n = 16, то ми маємо неповний шифратор. Використовуючи таблицю для Q3, Q2, Q1, Q0, стає можливо записати наступні вирази:

Q3 = x8 + x9;

Q2 = x4 +x5 + x6 +x7;

Q1 = x2 + x3 +x6 + x7; (3)

Q0 = x1 + x3 +x5 +x7 +x9.

Табл. 7.4.3. Таблиця дійсності для перетворювача десяткових чисел від 0 до 9 в двійко-десятковий код

| x9 | x8 | x7 | х6 | x5 | x4 | x3 | x2 | x1 | x0 | Q3 | Q2 | Q1 | Q0 |

| 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 |

| 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 1 |

| 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 1 | 0 |

| 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 1 | 1 |

| 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 |

| 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 1 |

| 0 | 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 1 | 0 |

| 0 | 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 1 | 1 |

| 0 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 0 |

| 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | 0 | 1 |

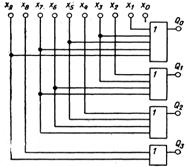

Отримана система (3) характеризує роботу шифратора. Логічна схема пристрою, що відповідає системі (3) показана на рис. 7.4.3.

Неважко помітити, що в шифраторі даного типу сигнал, що подається на вхід x0 не використовується. Тому відсутність сигналу на будь-якому з входів x0, x1 трактується схемою як наявність нульового сигналу.

Рис. 7.4.3. Логічна схема шифратору десяткових чисел

Основний напрямок використання шифратора в цифрових системах – введення початкової інформації з клавіатури.

При натисканні будь-якої клавіші на відповідний вхід шифратора подається сигнал “логічна одиниця”, який і перетворюється потім в двійково-десятковий код. Варіант пристрою введення інформації показано на рис. 7.4.4.

Рис. 7.4.4. Пристрій введення інформації з клавіатури

В інтегрованому середовищі MAX+PLUS II за допомогою мови AHDL шифратор може бути описаний двома методами:

3) емульованою, за допомогою оператора CASE, таблицею дійсності;

4) на поведінковому рівні.

Описання пристрою, емульованою за допомогою оператора CASE, таблицею дійсності найбільш просте, адже вимагає знання проектувальником лише таблиці дійсності шифратору. Об’єм отриманої програми, порівняно з об’ємом програми описання на поведінковому рівні, має значно менший розмір, але архітектура (логічна схема) самого пристрою залишається проектувальнику невідомою.

Фахівець обирає метод описання виходячи з технічного завдання, заданого об’єму програми, кількості елементарних вентилів на мікросхемі та власного досвіду.

В даній дипломній роботі наведено приклади описання шифратора 10 на 4 і за допомогою таблиці дійсності, і на поведінковому рівні.

Похожие работы

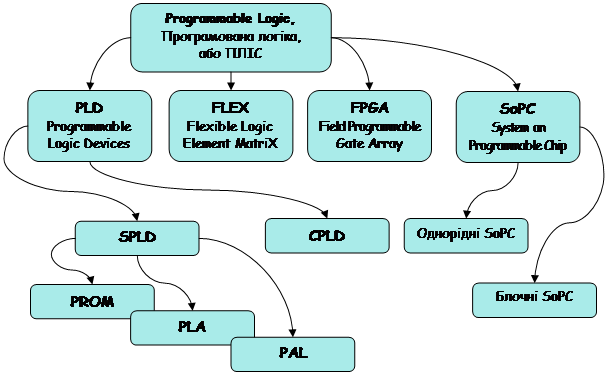

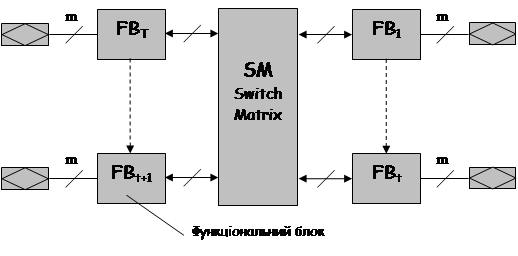

... цих проектів, їх компіляції, комп’ютерного моделювання, загрузки проекту на кристал ПЛІС. Програмні продукти фірм Xilinx та Altera на сьогоднішній день є найбільш поширеними САПР для проектування цифрових пристроїв на ПЛІС. Серед програмних продуктів Xіlіnx є як відносно прості вільно розповсюджувані системи, так і потужні інтегровані пакети, що дозволяють розробляти ПЛІС еквівалентної ємності бі ...

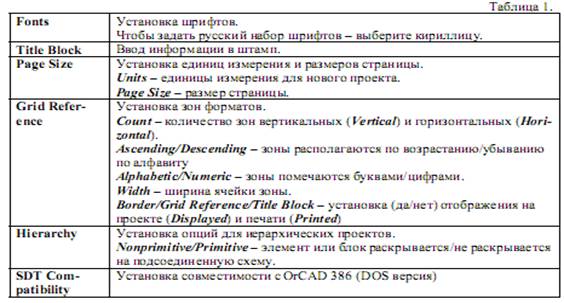

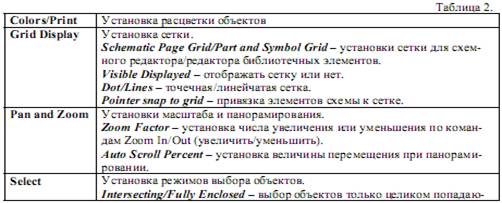

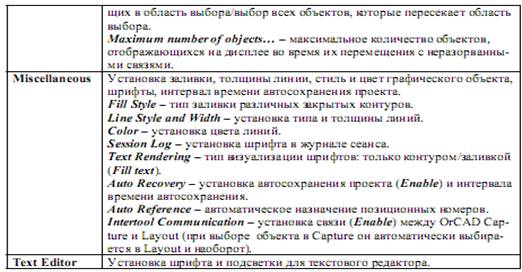

... КП, відповідно; X Offset, Y Offset – зсув точки підключення траси відносно геометричного центру КП по осях X і Y, відповідно. Таблиця апертур (Apertures) містить опис використовуваних апертур. Таблиця Layers містить список шарів, використовуваних OrCAD Layout. Шари можуть бути наступних типів: Routing – шар трасування; Plane – шар металізації; Drill – шар символів отворів; Jumper – шар ...

... результаты отчета. Они являются кульминационным пунктом отчета и должны быть разумными, хорошо определенными, перечисленными и обоснованными [11].Практика дистанционного образования с использованием Internet Шутилов Ф.В. Особенности заочного образования - в необходимости обеспечить высокий уровень знаний при значительно меньшем времени непосредственного личного общения студентов с преподавателем. ...

0 комментариев